9.4 KiB

143,993 - Pentesting IMAP

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merch

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud Github-Repositories einreichen.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Internet Message Access Protocol

Das Internet Message Access Protocol (IMAP) ist darauf ausgelegt, Benutzern zu ermöglichen, von jedem Ort aus auf ihre E-Mail-Nachrichten zuzugreifen, hauptsächlich über eine Internetverbindung. Im Wesentlichen werden E-Mails auf einem Server gespeichert anstatt auf dem persönlichen Gerät einer Person heruntergeladen und gespeichert. Dies bedeutet, dass beim Zugriff oder Lesen einer E-Mail dies direkt vom Server aus erfolgt. Diese Funktion ermöglicht es, E-Mails von mehreren Geräten aus abzurufen, um sicherzustellen, dass keine Nachrichten verpasst werden, unabhängig vom verwendeten Gerät.

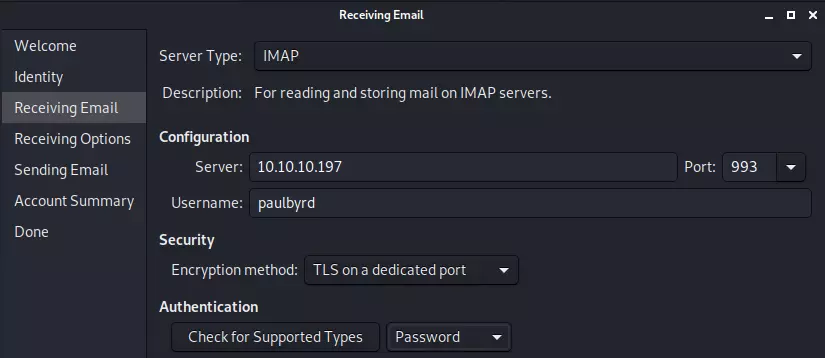

Standardmäßig funktioniert das IMAP-Protokoll auf zwei Ports:

- Port 143 - dies ist der Standard-IMAP-nicht verschlüsselte Port

- Port 993 - dies ist der Port, den Sie verwenden müssen, wenn Sie eine sichere IMAP-Verbindung herstellen möchten

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Banner grabbing

Banner grabbing ist ein Prozess, bei dem Informationen über einen IMAP-Server gesammelt werden, indem der Begrüßungstext analysiert wird, der vom Server gesendet wird, wenn eine Verbindung hergestellt wird. Dies kann dazu beitragen, Informationen über den Servertyp, die Version und andere Details zu sammeln, die für potenzielle Angriffe nützlich sein können.

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Informationsweitergabe

Wenn der Server NTLM-Authentifizierung unterstützt (Windows), können Sie sensible Informationen (Versionen) erhalten:

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Oder automatisieren Sie dies mit dem nmap-Plugin imap-ntlm-info.nse

IMAP-Brute-Force

Syntax

IMAP-Befehlsbeispiele von hier:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

Evolution

Entwicklung

apt install evolution

CURL

Die grundlegende Navigation ist mit CURL möglich, aber die Dokumentation ist knapp, daher wird empfohlen, die Quelle für genaue Details zu überprüfen.

- Auflisten von Mailboxen (IMAP-Befehl `LIST "" "*")

curl -k 'imaps://1.2.3.4/' --user user:pass

- Auflisten von Nachrichten in einem Postfach (IMAP-Befehl

SELECT INBOXund dannSEARCH ALL)

curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

Die Ergebnisse dieser Suche sind eine Liste von Nachrichtenindizes.

Es ist auch möglich, komplexere Suchbegriffe anzugeben. z.B. Suche nach Entwürfen mit Passwort im E-Mail-Text:

curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Eine gute Übersicht über die möglichen Suchbegriffe finden Sie hier.

- Herunterladen einer Nachricht (IMAP-Befehl

SELECT Entwürfeund dannFETCH 1 BODY[])

curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

Der Mail-Index wird der gleiche Index sein, der von der Suchoperation zurückgegeben wird.

Es ist auch möglich, UID (eindeutige ID) zu verwenden, um auf Nachrichten zuzugreifen, jedoch ist es weniger bequem, da der Suchbefehl manuell formatiert werden muss. Zum Beispiel:

curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

Auch möglich, nur Teile einer Nachricht herunterzuladen, z.B. Betreff und Absender der ersten 5 Nachrichten (das -v ist erforderlich, um den Betreff und Absender zu sehen):

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Obwohl es wahrscheinlich sauberer ist, einfach eine kleine for-Schleife zu schreiben:

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 FÄHIGKEITport:993 FÄHIGKEIT

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

HackTricks Automatic Commands

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The Internet Message Access Protocol (IMAP) is designed for the purpose of enabling users to access their email messages from any location, primarily through an Internet connection. In essence, emails are retained on a server rather than being downloaded and stored on an individual's personal device. This means that when an email is accessed or read, it is done directly from the server. This capability allows for the convenience of checking emails from multiple devices, ensuring that no messages are missed regardless of the device used.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud github Repositories einreichen.