9.5 KiB

111/TCP/UDP - Pentesting Portmapper

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy jou maatskappy geadverteer wil sien in HackTricks of HackTricks in PDF wil aflaai, kyk na die SUBSCRIPTION PLANS!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek The PEASS Family, ons versameling eksklusiewe NFTs

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou hacktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github-repos.

Basiese Inligting

Portmapper is 'n diens wat gebruik word om netwerkdienste-poorte na RPC (Remote Procedure Call) programnommers te karteer. Dit tree op as 'n kritieke komponent in Unix-gebaseerde stelsels en fasiliteer die uitruil van inligting tussen hierdie stelsels. Die poort wat met Portmapper geassosieer word, word gereeld deur aanvallers geskandeer, aangesien dit waardevolle inligting kan onthul. Hierdie inligting sluit in die tipe Unix-bedryfstelsel (OS) wat gebruik word en besonderhede oor die dienste wat beskikbaar is op die stelsel. Daarbenewens word Portmapper dikwels saam met NFS (Network File System), NIS (Network Information Service) en ander RPC-gebaseerde dienste gebruik om netwerkdienste doeltreffend te bestuur.

Verstekpoort: 111/TCP/UDP, 32771 in Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Opname

RPCbind is 'n diens wat gebruik word om RPC-programme te registreer en te vind op 'n netwerk. Dit is 'n belangrike diens vir die kommunikasie tussen verskillende programme op 'n netwerk. Tydens 'n pentest kan die opname van RPCbind help om potensiële aanvalsoppervlaktes te identifiseer en te verken.

Port Skandering

Die standaardpoort vir RPCbind is 111. Dit is belangrik om hierdie poort te skandeer om te bepaal of die diens beskikbaar is op die teikenstelsel.

RPCbind-inligting opvraag

Om inligting oor die RPCbind-diens op te vra, kan die volgende opdrag gebruik word:

rpcinfo -p <target_ip>

Hierdie opdrag sal 'n lys van geregistreerde RPC-programme op die teikenstelsel gee, tesame met die poorte waarop hulle beskikbaar is.

RPCbind-poorte skandering

Om die RPC-programme wat deur RPCbind geregistreer is, te skandeer, kan die volgende opdrag gebruik word:

nmap -p <port_list> --script rpcinfo <target_ip>

Hierdie opdrag sal die RPC-programme identifiseer wat deur RPCbind geregistreer is en beskikbaar is op die opgegee poorte.

RPCbind-verbindingsondersoek

Om te bepaal watter programme verbind met RPCbind, kan die volgende opdrag gebruik word:

rpcbind -l

Hierdie opdrag sal 'n lys van aktiewe verbindings na RPCbind gee, tesame met die programme wat daarmee verbind is.

RPCbind-gebruikersondersoek

Om te bepaal watter gebruikers RPCbind gebruik, kan die volgende opdrag gebruik word:

rpcinfo -u <target_ip>

Hierdie opdrag sal 'n lys van gebruikers toon wat RPCbind gebruik op die teikenstelsel.

RPCbind-veiligheidskwessies

RPCbind kan sekuriteitskwessies veroorsaak as dit nie behoorlik geconfigureer is nie. Dit kan lei tot blootstelling van gevoelige inligting of selfs die uitvoering van aanvalle. Dit is belangrik om RPCbind te evalueer en te verseker dat dit behoorlik beveilig is op die teikenstelsel.

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

Soms gee dit jou geen inligting nie, in ander gevalle sal jy iets soos hierdie kry:

Shodan

port:111 portmap

RPCBind + NFS

As jy die diens NFS vind, sal jy waarskynlik in staat wees om lêers te lys en af te laai (en miskien op te laai):

Lees 2049 - Pentesting NFS-diens om meer te wete te kom oor hoe om hierdie protokol te toets.

NIS

Die verkenning van NIS kwesbaarhede behels 'n tweestapproses, wat begin met die identifikasie van die diens ypbind. Die hoeksteen van hierdie verkenning is om die NIS-domeinnaam te ontdek, sonder die vordering tot stilstand kom.

Die verkenningstog begin met die installering van nodige pakkette (apt-get install nis). Die volgende stap vereis die gebruik van ypwhich om die teenwoordigheid van die NIS-bediener te bevestig deur dit te ping met die domeinnaam en bediener IP, waarby hierdie elemente geanonimiseer moet word vir sekuriteit.

Die finale en kritieke stap behels die gebruik van die ypcat-opdrag om sensitiewe data te onttrek, veral versleutelde gebruikerswagwoorde. Hierdie hasings, sodra dit gekraak is met behulp van hulpmiddels soos John the Ripper, onthul insigte in stelseltoegang en voorregte.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

NIF-lêers

| Meesterlêer | Kaart(e) | Notas |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Bevat gasheernommers en IP-inligting |

| /etc/passwd | passwd.byname, passwd.byuid | NIS-gebruikerswagwoordlêer |

| /etc/group | group.byname, group.bygid | NIS-groepslêer |

| /usr/lib/aliases | mail.aliases | Besonderhede van posaliases |

RPC-gebruikers

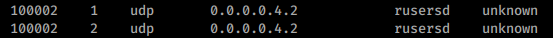

As jy die rusersd-diens soos hier gelys vind:

Kan jy gebruikers van die boks opnoem. Lees 1026 - Pentesting Rsusersd om te leer hoe.

Om die gefiltreerde Portmapper-poort te omseil

Wanneer jy 'n nmap-scan uitvoer en oop NFS-poorte met poort 111 wat gefiltreer word, is direkte uitbuiting van hierdie poorte nie moontlik nie. Deur egter lokale simulasie van 'n portmapper-diens te skep en 'n tonnel van jou masjien na die teiken te skep, word uitbuiting moontlik met behulp van standaardgereedskap. Hierdie tegniek maak dit moontlik om die gefiltreerde toestand van poort 111 te omseil en dus toegang tot NFS-dienste te verkry. Vir gedetailleerde leiding oor hierdie metode, raadpleeg die artikel beskikbaar by hierdie skakel.

Shodan

Portmap

Oefenlaboratoriums

- Oefen hierdie tegnieke in die Irked HTB-masjien.

HackTricks Outomatiese Opdragte

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy wil sien dat jou maatskappy geadverteer word in HackTricks of HackTricks aflaai in PDF-formaat, kyk na die SUBSCRIPTION PLANS!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek The PEASS Family, ons versameling eksklusiewe NFTs

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou hacking-truuks deur PR's in te dien by die HackTricks en HackTricks Cloud GitHub-opslagplekke.