13 KiB

Parameter Pollution | JSON Injection

Parameter Pollution

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

HTTP Parameter Pollution (HPP) Overview

HTTP Parameter Pollution (HPP) es una técnica donde los atacantes manipulan parámetros HTTP para cambiar el comportamiento de una aplicación web de maneras no intencionadas. Esta manipulación se realiza añadiendo, modificando o duplicando parámetros HTTP. El efecto de estas manipulaciones no es directamente visible para el usuario, pero puede alterar significativamente la funcionalidad de la aplicación en el lado del servidor, con impactos observables en el lado del cliente.

Example of HTTP Parameter Pollution (HPP)

Una URL de transacción de una aplicación bancaria:

- Original URL:

https://www.victim.com/send/?from=accountA&to=accountB&amount=10000

Al insertar un parámetro from adicional:

- Manipulated URL:

https://www.victim.com/send/?from=accountA&to=accountB&amount=10000&from=accountC

La transacción puede ser incorrectamente cargada a accountC en lugar de accountA, mostrando el potencial de HPP para manipular transacciones u otras funcionalidades como restablecimientos de contraseña, configuraciones de 2FA o solicitudes de claves API.

Technology-Specific Parameter Parsing

- La forma en que se analizan y priorizan los parámetros depende de la tecnología web subyacente, afectando cómo se puede explotar HPP.

- Herramientas como Wappalyzer ayudan a identificar estas tecnologías y sus comportamientos de análisis.

PHP and HPP Exploitation

OTP Manipulation Case:

- Context: Se explotó un mecanismo de inicio de sesión que requería una Contraseña de Un Solo Uso (OTP).

- Method: Al interceptar la solicitud de OTP utilizando herramientas como Burp Suite, los atacantes duplicaron el parámetro

emailen la solicitud HTTP. - Outcome: El OTP, destinado al correo electrónico inicial, fue enviado en su lugar a la segunda dirección de correo electrónico especificada en la solicitud manipulada. Este defecto permitió el acceso no autorizado al eludir la medida de seguridad prevista.

Este escenario destaca una falla crítica en el backend de la aplicación, que procesó el primer parámetro email para la generación de OTP, pero utilizó el último para la entrega.

API Key Manipulation Case:

- Scenario: Una aplicación permite a los usuarios actualizar su clave API a través de una página de configuración de perfil.

- Attack Vector: Un atacante descubre que al añadir un parámetro

api_keyadicional a la solicitud POST, puede manipular el resultado de la función de actualización de la clave API. - Technique: Utilizando una herramienta como Burp Suite, el atacante elabora una solicitud que incluye dos parámetros

api_key: uno legítimo y uno malicioso. El servidor, procesando solo la última ocurrencia, actualiza la clave API al valor proporcionado por el atacante. - Result: El atacante obtiene control sobre la funcionalidad API de la víctima, potencialmente accediendo o modificando datos privados sin autorización.

Este ejemplo subraya aún más la necesidad de un manejo seguro de parámetros, especialmente en características tan críticas como la gestión de claves API.

Parameter Parsing: Flask vs. PHP

La forma en que las tecnologías web manejan parámetros HTTP duplicados varía, afectando su susceptibilidad a ataques HPP:

- Flask: Adopta el primer valor de parámetro encontrado, como

a=1en una cadena de consultaa=1&a=2, priorizando la instancia inicial sobre los duplicados posteriores. - PHP (en Apache HTTP Server): Por el contrario, prioriza el último valor de parámetro, optando por

a=2en el ejemplo dado. Este comportamiento puede facilitar inadvertidamente los exploits HPP al honrar el parámetro manipulado del atacante sobre el original.

Parameter pollution by technology

There results were taken from https://medium.com/@0xAwali/http-parameter-pollution-in-2024-32ec1b810f89

PHP 8.3.11 AND Apache 2.4.62

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*l_Pf2JNCYhmfAvfk7UTEbQ.jpeg

- Ignorar cualquier cosa después de %00 en el nombre del parámetro.

- Manejar name[] como array.

- _GET no significa método GET.

- Preferir el último parámetro.

Ruby 3.3.5 and WEBrick 1.8.2

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*kKxtZ8qEmgTIMS81py5hhg.jpeg

- Utiliza los delimitadores & y ; para dividir parámetros.

- No reconoce name[].

- Preferir el primer parámetro.

Spring MVC 6.0.23 AND Apache Tomcat 10.1.30

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*llG22MF1gPTYZYFVCmCiVw.jpeg

- POST RequestMapping == PostMapping & GET RequestMapping == GetMapping.

- POST RequestMapping & PostMapping reconocen name[].

- Preferir name si name Y name[] existen.

- Concatenar parámetros e.g. first,last.

- POST RequestMapping & PostMapping reconocen parámetros de consulta con Content-Type.

NodeJS 20.17.0 AND Express 4.21.0

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*JzNkLOSW7orcHXswtMHGMA.jpeg

- Reconoce name[].

- Concatenar parámetros e.g. first,last.

GO 1.22.7

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*NVvN1N8sL4g_Gi796FzlZA.jpeg

- NO reconoce name[].

- Preferir el primer parámetro.

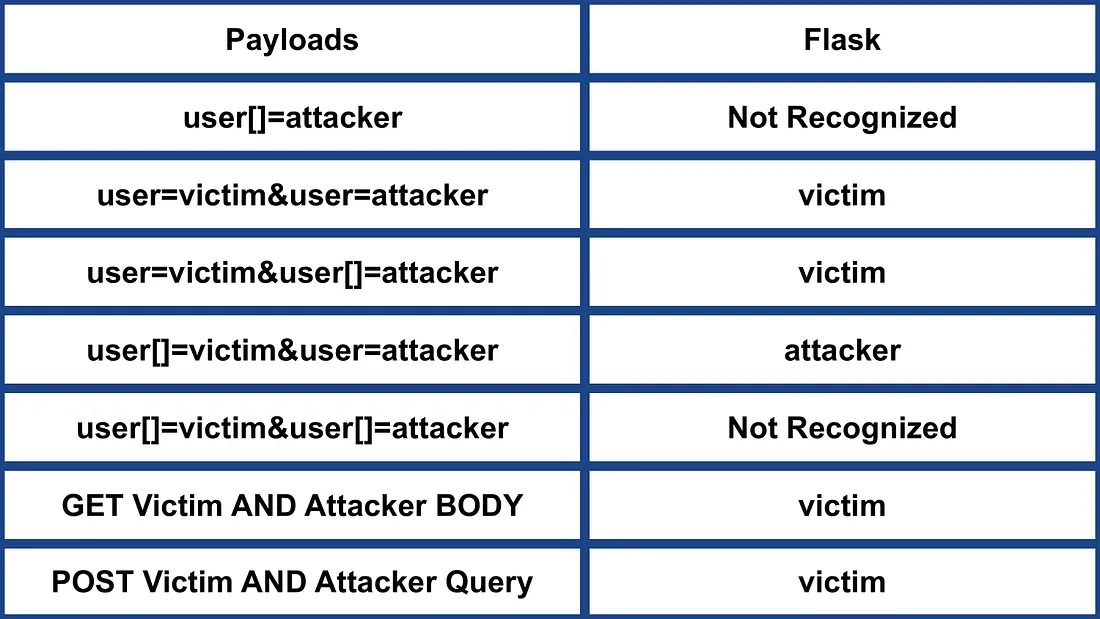

Python 3.12.6 AND Werkzeug 3.0.4 AND Flask 3.0.3

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*Se5467PFFjIlmT3O7KNlWQ.jpeg

- NO reconoce name[].

- Preferir el primer parámetro.

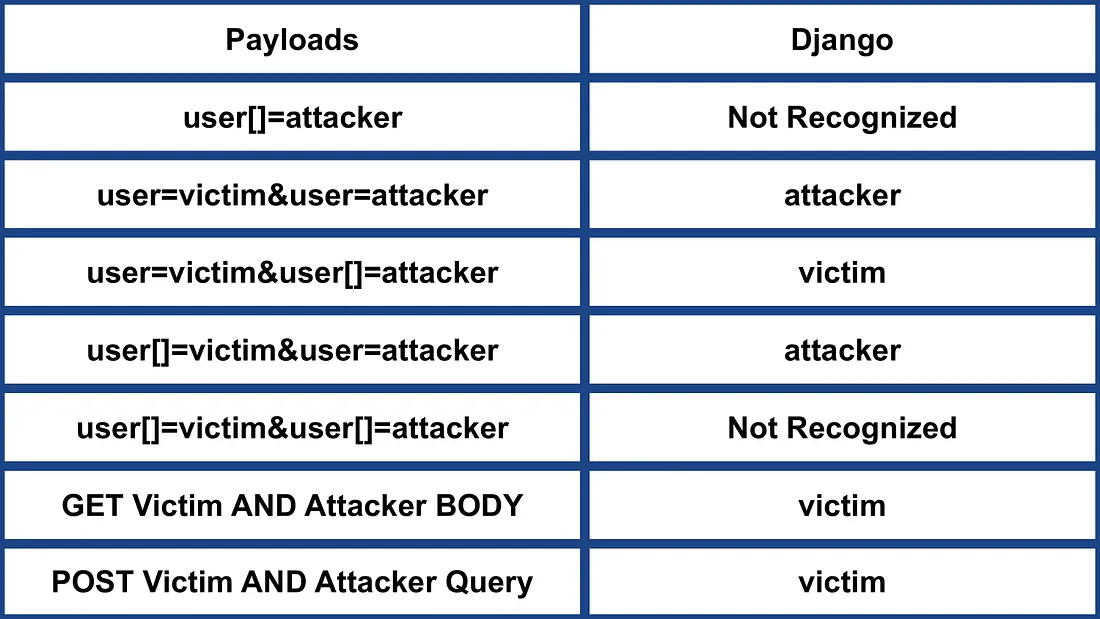

Python 3.12.6 AND Django 4.2.15

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*rf38VXut5YhAx0ZhUzgT8Q.jpeg

- NO reconoce name[].

- Preferir el último parámetro.

Python 3.12.6 AND Tornado 6.4.1

https://miro.medium.com/v2/resize:fit:1100/format:webp/1*obCn7xahDc296JZccXM2qQ.jpeg

- NO reconoce name[].

- Preferir el último parámetro.

JSON Injection

Duplicate keys

obj = {"test": "user", "test": "admin"}

El front-end podría creer la primera ocurrencia mientras que el backend utiliza la segunda ocurrencia de la clave.

Colisión de Claves: Truncamiento de Caracteres y Comentarios

Ciertos caracteres no serán interpretados correctamente por el front-end, pero el backend los interpretará y utilizará esas claves, esto podría ser útil para eludir ciertas restricciones:

{"test": 1, "test\[raw \x0d byte]": 2}

{"test": 1, "test\ud800": 2}

{"test": 1, "test"": 2}

{"test": 1, "te\st": 2}

Nota cómo en estos casos el front end podría pensar que test == 1 y el backend pensará que test == 2.

Esto también se puede usar para eludir restricciones de valor como:

{"role": "administrator\[raw \x0d byte]"}

{"role":"administrator\ud800"}

{"role": "administrator""}

{"role": "admini\strator"}

Uso de la Truncación de Comentarios

{% code overflow="wrap" %}

obj = {"description": "Duplicate with comments", "test": 2, "extra": /*, "test": 1, "extra2": */}

{% endcode %}

Aquí utilizaremos el serializador de cada analizador para ver su respectiva salida.

Serializer 1 (por ejemplo, la biblioteca GoJay de GoLang) producirá:

description = "Duplicado con comentarios"test = 2extra = ""

Serializer 2 (por ejemplo, la biblioteca JSON-iterator de Java) producirá:

description = "Duplicado con comentarios"extra = "/*"extra2 = "*/"test = 1

Alternativamente, el uso directo de comentarios también puede ser efectivo:

obj = {"description": "Comment support", "test": 1, "extra": "a"/*, "test": 2, "extra2": "b"*/}

La biblioteca GSON de Java:

{"description":"Comment support","test":1,"extra":"a"}

La biblioteca simdjson de Ruby:

{"description":"Comment support","test":2,"extra":"a","extra2":"b"}

Precedencia Inconsistente: Deserialización vs. Serialización

obj = {"test": 1, "test": 2}

obj["test"] // 1

obj.toString() // {"test": 2}

Float and Integer

El número

999999999999999999999999999999999999999999999999999999999999999999999999999999999999999999999999

puede ser decodificado a múltiples representaciones, incluyendo:

999999999999999999999999999999999999999999999999999999999999999999999999999999999999999999999999

9.999999999999999e95

1E+96

0

9223372036854775807

Which might create inconsistencias

References

- https://medium.com/@shahjerry33/http-parameter-pollution-its-contaminated-85edc0805654

- https://github.com/google/google-ctf/tree/master/2023/web-under-construction/solution

- https://medium.com/@0xAwali/http-parameter-pollution-in-2024-32ec1b810f89

- https://bishopfox.com/blog/json-interoperability-vulnerabilities

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.