11 KiB

Objection Tutorial

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Dica de bug bounty: inscreva-se no Intigriti, uma plataforma de bug bounty premium criada por hackers, para hackers! Junte-se a nós em https://go.intigriti.com/hacktricks hoje e comece a ganhar recompensas de até $100,000!

{% embed url="https://go.intigriti.com/hacktricks" %}

Introdução

objection - Exploração Móvel em Tempo de Execução

Objection é um kit de ferramentas de exploração móvel em tempo de execução, alimentado por Frida. Foi criado com o objetivo de ajudar a avaliar aplicativos móveis e sua postura de segurança sem a necessidade de um dispositivo móvel com jailbreak ou root.

Nota: Isso não é uma forma de jailbreak / bypass de root. Ao usar objection, você ainda está limitado por todas as restrições impostas pelo sandbox aplicável que está enfrentando.

Resumo

O objetivo do objection é permitir que o usuário chame as principais ações que o Frida oferece. Caso contrário, o usuário precisará criar um único script para cada aplicativo que deseja testar.

Tutorial

Para este tutorial, vou usar o APK que você pode baixar aqui:

{% file src="../../../.gitbook/assets/app-release.zip" %}

Ou do seu repositório original (baixe app-release.apk)

Instalação

pip3 install objection

Conexão

Faça uma conexão ADB regular e inicie o servidor frida no dispositivo (e verifique se o frida está funcionando tanto no cliente quanto no servidor).

Se você estiver usando um dispositivo com root, é necessário selecionar o aplicativo que você deseja testar dentro da opção --gadget. neste caso:

frida-ps -Uai

objection --gadget asvid.github.io.fridaapp explore

Ações Básicas

Nem todos os comandos possíveis do objection serão listados neste tutorial, apenas os que eu achei mais úteis.

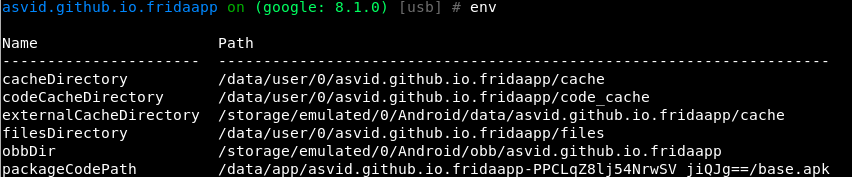

Ambiente

Algumas informações interessantes (como senhas ou caminhos) podem ser encontradas dentro do ambiente.

env

Informações sobre o Frida

frida

Upload/Download

file download <remote path> [<local path>]

file upload <local path> [<remote path>]

Importar script frida

import <local path frida-script>

SSLPinning

android sslpinning disable #Attempts to disable SSL Pinning on Android devices.

Detecção de root

android root disable #Attempts to disable root detection on Android devices.

android root simulate #Attempts to simulate a rooted Android environment.

Exec Command

android shell_exec whoami

Capturas de tela

android ui screenshot /tmp/screenshot

android ui FLAG_SECURE false #This may enable you to take screenshots using the hardware keys

Análise estática feita de forma dinâmica

Em uma aplicação real, devemos conhecer todas as informações descobertas nesta parte antes de usar objection graças à análise estática. De qualquer forma, dessa maneira você pode ver algo novo, pois aqui você terá apenas uma lista completa de classes, métodos e objetos exportados.

Isso também é útil se, de alguma forma, você estiver incapaz de obter algum código-fonte legível do aplicativo.

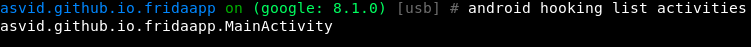

Listar atividades, receptores e serviços

android hooking list activities

android hooking list services

android hooking list receivers

Frida lançará um erro se nenhum for encontrado

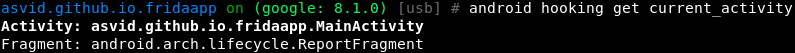

Obtendo a atividade atual

android hooking get current_activity

Buscar Classes

Vamos começar a procurar por classes dentro do nosso aplicativo.

android hooking search classes asvid.github.io.fridaapp

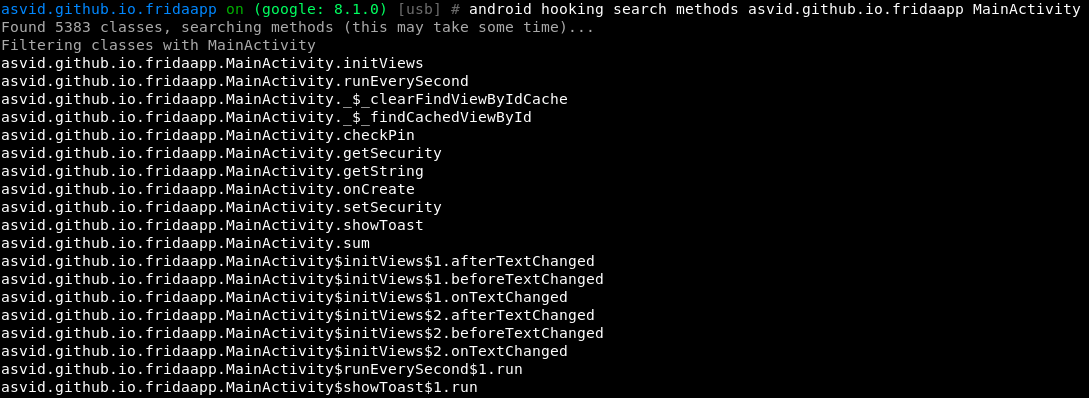

Métodos de busca de uma classe

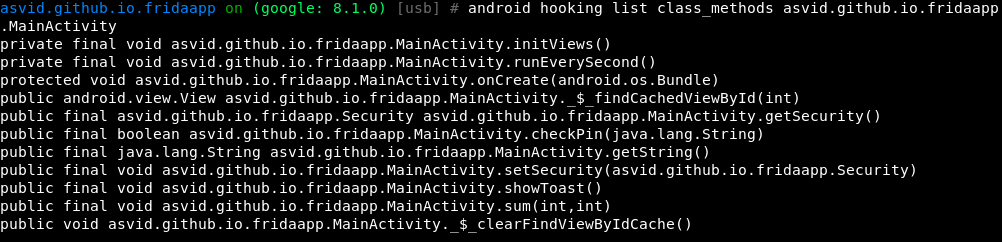

Agora vamos extrair os métodos dentro da classe MainActivity:

android hooking search methods asvid.github.io.fridaapp MainActivity

Listar métodos declarados de uma classe com seus parâmetros

Vamos descobrir quais parâmetros os métodos da classe precisam:

android hooking list class_methods asvid.github.io.fridaapp.MainActivity

Listar classes

Você também pode listar todas as classes que foram carregadas dentro da aplicação atual:

android hooking list classes #List all loaded classes, As the target application gets usedmore, this command will return more classes.

Isso é muito útil se você quiser hook a method de uma classe e você só souber o nome da classe. Você poderia usar essa função para procurar qual módulo possui a classe e então hook seu método.

Hooking sendo fácil

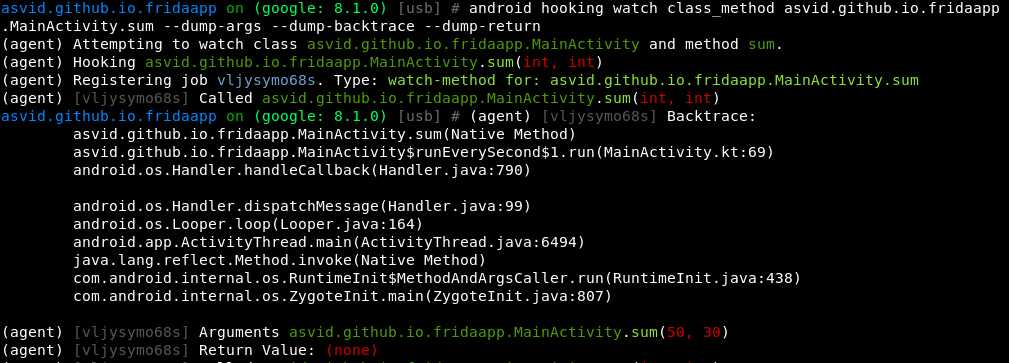

Hooking (assistindo) um método

Do código-fonte da aplicação, sabemos que a função sum() da MainActivity está sendo executada a cada segundo. Vamos tentar dump todas as informações possíveis cada vez que a função é chamada (argumentos, valor de retorno e backtrace):

android hooking watch class_method asvid.github.io.fridaapp.MainActivity.sum --dump-args --dump-backtrace --dump-return

Hooking (assistindo) uma classe inteira

Na verdade, acho todos os métodos da classe MainActivity realmente interessantes, vamos hook them all. Cuidado, isso pode crash uma aplicação.

android hooking watch class asvid.github.io.fridaapp.MainActivity --dump-args --dump-return

Se você brincar com o aplicativo enquanto a classe está conectada, você verá quando cada função está sendo chamada, seus argumentos e o valor de retorno.

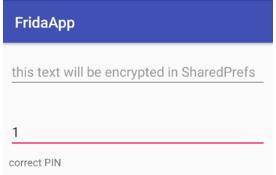

Mudando o valor de retorno booleano de uma função

Do código-fonte, você pode ver que a função checkPin recebe um String como argumento e retorna um boolean. Vamos fazer a função sempre retornar true:

Agora, se você escrever qualquer coisa na caixa de texto para o código PIN, você verá que qualquer coisa é válida:

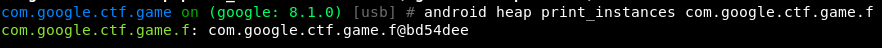

Instâncias de classe

Pesquise e imprima instâncias ativas de uma classe Java específica, especificada por um nome de classe totalmente qualificado. A saída é o resultado de uma tentativa de obter um valor de string para uma objeção descoberta, que normalmente contém valores de propriedade para o objeto.

android heap print_instances <class>

Keystore/Intents

Você pode brincar com o keystore e intents usando:

android keystore list

android intents launch_activity

android intent launch_service

Memória

Dump

memory dump all <local destination> #Dump all memory

memory dump from_base <base_address> <size_to_dump> <local_destination> #Dump a part

Lista

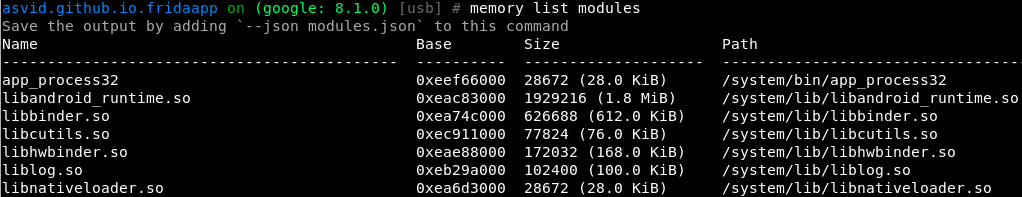

memory list modules

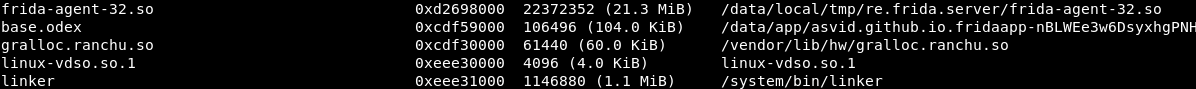

Na parte inferior da lista, você pode ver frida:

Vamos verificar o que frida está exportando:

Buscar/Escrever

Você também pode buscar e escrever na memória com objection:

memory search "<pattern eg: 41 41 41 ?? 41>" (--string) (--offsets-only)

memory write "<address>" "<pattern eg: 41 41 41 41>" (--string)

SQLite

Você pode usar o comando sqlite para interagir com bancos de dados sqlite.

Exit

exit

O que eu sinto falta no Objection

- Os métodos de hooking às vezes fazem o aplicativo travar (isso também é por causa do Frida).

- Você não pode usar as instâncias das classes para chamar funções da instância. E você não pode criar novas instâncias de classes e usá-las para chamar funções.

- Não há um atalho (como o de sslpinnin) para hookear todos os métodos comuns de criptografia usados pelo aplicativo para ver texto cifrado, texto simples, chaves, IVs e algoritmos usados.

Dica de bug bounty: inscreva-se no Intigriti, uma plataforma premium de bug bounty criada por hackers, para hackers! Junte-se a nós em https://go.intigriti.com/hacktricks hoje e comece a ganhar recompensas de até $100,000!

{% embed url="https://go.intigriti.com/hacktricks" %}

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios do HackTricks e HackTricks Cloud.