3.9 KiB

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Algunas aplicaciones no aceptan certificados descargados por el usuario, por lo que para inspeccionar el tráfico web de algunas aplicaciones, en realidad tenemos que descompilar la aplicación, agregar algunas cosas y recompilarla.

Automático

La herramienta https://github.com/shroudedcode/apk-mitm automáticamente hará los cambios necesarios en la aplicación para comenzar a capturar las solicitudes y también deshabilitará la fijación de certificados (si la hay).

Manual

Primero descompilamos la aplicación: apktool d *file-name*.apk

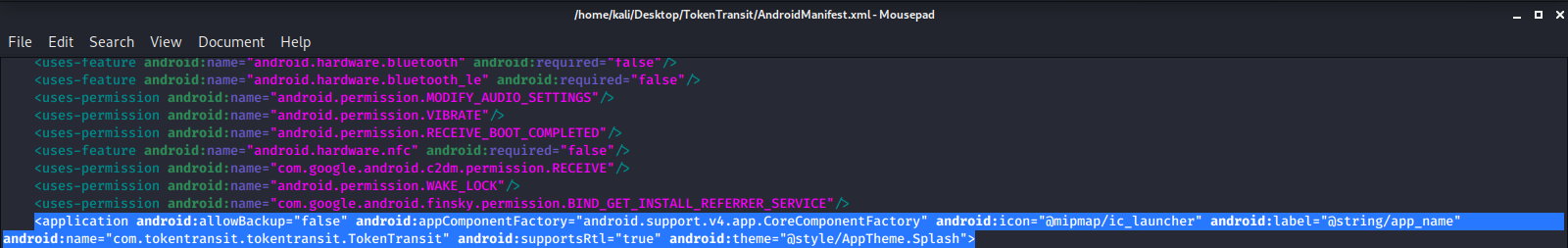

Luego entramos en el archivo Manifest.xml y desplazamos hacia abajo hasta la etiqueta <\application android> y vamos a agregar la siguiente línea si no está ya allí:

android:networkSecurityConfig="@xml/network_security_config

Antes de agregar:

Después de agregar:

Ahora entra en la carpeta res/xml y crea/modifica un archivo llamado network_security_config.xml con el siguiente contenido:

<network-security-config>

<base-config>

<trust-anchors>

<!-- Trust preinstalled CAs -->

<certificates src="system" />

<!-- Additionally trust user added CAs -->

<certificates src="user" />

</trust-anchors>

</base-config>

</network-security-config>

Luego guarda el archivo y sal de todos los directorios y reconstruye el apk con el siguiente comando: apktool b *folder-name/* -o *output-file.apk*

Finalmente, solo necesitas firmar la nueva aplicación. Lee esta sección de la página Smali - Decompiling/[Modifying]/Compiling para aprender cómo firmarlo.

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.