15 KiB

Анти-судово-експертні техніки

{% hint style="success" %}

Вивчайте та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на GitHub.

Часові мітки

Зловмисник може бути зацікавлений у зміні часових міток файлів, щоб уникнути виявлення.

Можна знайти часові мітки всередині MFT в атрибутах $STANDARD_INFORMATION __ та __ $FILE_NAME.

Обидва атрибути мають 4 часові мітки: Зміна, доступ, створення та зміна реєстрації MFT (MACE або MACB).

Windows explorer та інші інструменти показують інформацію з $STANDARD_INFORMATION.

TimeStomp - Анти-судово-експертний інструмент

Цей інструмент модифікує інформацію про часові мітки всередині $STANDARD_INFORMATION, але не інформацію всередині $FILE_NAME. Тому можливо виявити підозрілу активність.

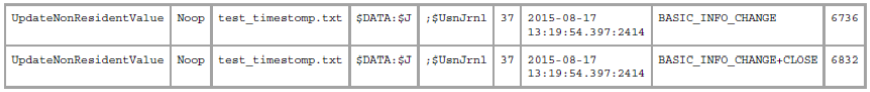

Usnjrnl

USN Journal (Журнал номерів послідовності оновлень) є функцією NTFS (файлова система Windows NT), яка відстежує зміни обсягу. Інструмент UsnJrnl2Csv дозволяє досліджувати ці зміни.

Попереднє зображення є виходом, показаним інструментом, де можна спостерігати, що деякі зміни були виконані до файлу.

$LogFile

Всі зміни метаданих файлової системи реєструються в процесі, відомому як write-ahead logging. Зареєстровані метадані зберігаються у файлі з назвою **$LogFile**, розташованому в кореневому каталозі файлової системи NTFS. Такі інструменти, як LogFileParser, можуть бути використані для парсингу цього файлу та виявлення змін.

Знову ж таки, у виході інструмента можна побачити, що деякі зміни були виконані.

Використовуючи той же інструмент, можна визначити, коли були змінені часові мітки:

- CTIME: Час створення файлу

- ATIME: Час модифікації файлу

- MTIME: Зміна реєстрації MFT файлу

- RTIME: Час доступу до файлу

Порівняння $STANDARD_INFORMATION та $FILE_NAME

Ще один спосіб виявити підозрілі модифіковані файли - це порівняти час на обох атрибутах, шукаючи невідповідності.

Наносекунди

NTFS часові мітки мають точність 100 наносекунд. Тому виявлення файлів з часовими мітками, такими як 2010-10-10 10:10:00.000:0000, є дуже підозрілим.

SetMace - Анти-судово-експертний інструмент

Цей інструмент може модифікувати обидва атрибути $STARNDAR_INFORMATION та $FILE_NAME. Однак, починаючи з Windows Vista, для зміни цієї інформації необхідна активна ОС.

Сховані дані

NFTS використовує кластер та мінімальний розмір інформації. Це означає, що якщо файл займає кластер і півтора, то залишкова половина ніколи не буде використана до тих пір, поки файл не буде видалено. Тоді можливо сховати дані в цьому слек-просторі.

Існують інструменти, такі як slacker, які дозволяють ховати дані в цьому "схованому" просторі. Однак аналіз $logfile та $usnjrnl може показати, що деякі дані були додані:

Тоді можливо відновити слек-простір, використовуючи інструменти, такі як FTK Imager. Зверніть увагу, що такі інструменти можуть зберігати вміст у зашифрованому або навіть обфусцированому вигляді.

UsbKill

Це інструмент, який вимкне комп'ютер, якщо буде виявлено будь-які зміни в USB портах.

Спосіб виявлення цього - перевірити запущені процеси та переглянути кожен запущений python скрипт.

Живі дистрибутиви Linux

Ці дистрибутиви виконуються в пам'яті RAM. Єдиний спосіб виявити їх - якщо файлову систему NTFS змонтовано з правами на запис. Якщо вона змонтована лише з правами на читання, виявити вторгнення не вдасться.

Безпечне видалення

https://github.com/Claudio-C/awesome-data-sanitization

Налаштування Windows

Можна вимкнути кілька методів ведення журналів Windows, щоб ускладнити судово-експертне розслідування.

Вимкнути часові мітки - UserAssist

Це ключ реєстру, який зберігає дати та години, коли кожен виконуваний файл був запущений користувачем.

Вимкнення UserAssist вимагає двох кроків:

- Встановіть два ключі реєстру,

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Start_TrackProgsтаHKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Start_TrackEnabled, обидва на нуль, щоб сигналізувати про те, що ми хочемо вимкнути UserAssist. - Очистіть свої піддерева реєстру, які виглядають як

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\<hash>.

Вимкнути часові мітки - Prefetch

Це зберігатиме інформацію про виконувані програми з метою покращення продуктивності системи Windows. Однак це також може бути корисним для судово-експертних практик.

- Виконайте

regedit - Виберіть шлях файлу

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SessionManager\Memory Management\PrefetchParameters - Клацніть правою кнопкою миші на

EnablePrefetcherтаEnableSuperfetch - Виберіть Змінити для кожного з них, щоб змінити значення з 1 (або 3) на 0

- Перезавантажте

Вимкнути часові мітки - Час останнього доступу

Кожного разу, коли папка відкривається з обсягу NTFS на сервері Windows NT, система витрачає час на оновлення поля часової мітки для кожної вказаної папки, яке називається часом останнього доступу. На сильно завантаженому обсязі NTFS це може вплинути на продуктивність.

- Відкрийте Редактор реєстру (Regedit.exe).

- Перейдіть до

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem. - Знайдіть

NtfsDisableLastAccessUpdate. Якщо його немає, додайте цей DWORD і встановіть його значення на 1, що вимкне процес. - Закрийте Редактор реєстру та перезавантажте сервер.

Видалити історію USB

Всі USB Device Entries зберігаються в реєстрі Windows під ключем USBSTOR, який містить підключі, які створюються щоразу, коли ви підключаєте USB-пристрій до свого ПК або ноутбука. Ви можете знайти цей ключ тут HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR. Видаливши це, ви видалите історію USB.

Ви також можете використовувати інструмент USBDeview, щоб переконатися, що ви їх видалили (і щоб видалити їх).

Ще один файл, який зберігає інформацію про USB, - це файл setupapi.dev.log всередині C:\Windows\INF. Цей файл також слід видалити.

Вимкнути тіньові копії

Список тіньових копій за допомогою vssadmin list shadowstorage

Видалити їх, запустивши vssadmin delete shadow

Ви також можете видалити їх через GUI, дотримуючись кроків, запропонованих у https://www.ubackup.com/windows-10/how-to-delete-shadow-copies-windows-10-5740.html

Щоб вимкнути тіньові копії, дотримуйтесь кроків звідси:

- Відкрийте програму Служби, ввівши "services" у текстовому полі пошуку після натискання кнопки "Пуск" Windows.

- У списку знайдіть "Volume Shadow Copy", виберіть його, а потім отримайте доступ до Властивостей, клацнувши правою кнопкою миші.

- Виберіть Вимкнено з випадаючого меню "Тип запуску", а потім підтвердіть зміну, натиснувши Застосувати та ОК.

Також можливо змінити конфігурацію, які файли будуть копіюватися в тіньову копію в реєстрі HKLM\SYSTEM\CurrentControlSet\Control\BackupRestore\FilesNotToSnapshot

Перезаписати видалені файли

- Ви можете використовувати інструмент Windows:

cipher /w:CЦе вказує шифрувальнику видалити будь-які дані з доступного невикористаного дискового простору всередині диска C. - Ви також можете використовувати такі інструменти, як Eraser

Видалити журнали подій Windows

- Windows + R --> eventvwr.msc --> Розгорніть "Журнали Windows" --> Клацніть правою кнопкою миші на кожній категорії та виберіть "Очистити журнал"

for /F "tokens=*" %1 in ('wevtutil.exe el') DO wevtutil.exe cl "%1"Get-EventLog -LogName * | ForEach { Clear-EventLog $_.Log }

Вимкнути журнали подій Windows

reg add 'HKLM\SYSTEM\CurrentControlSet\Services\eventlog' /v Start /t REG_DWORD /d 4 /f- У розділі служб вимкніть службу "Windows Event Log"

WEvtUtil.exec clear-logабоWEvtUtil.exe cl

Вимкнути $UsnJrnl

fsutil usn deletejournal /d c:

{% hint style="success" %}

Вивчайте та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на GitHub.