5.8 KiB

43 - Pentesting WHOIS

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Basic Information

WHOIS प्रोटोकॉल विभिन्न इंटरनेट संसाधनों के रजिस्ट्रेंट्स या धारकों के बारे में पूछताछ करने के लिए एक मानक विधि के रूप में कार्य करता है, जो विशिष्ट डेटाबेस के माध्यम से होता है। ये संसाधन डोमेन नाम, आईपी पते के ब्लॉकों और स्वायत्त प्रणालियों सहित होते हैं। इसके अलावा, प्रोटोकॉल व्यापक जानकारी तक पहुँचने में भी उपयोग किया जाता है।

डिफ़ॉल्ट पोर्ट: 43

PORT STATE SERVICE

43/tcp open whois?

Enumerate

एक डोमेन के बारे में जो भी जानकारी एक whois सेवा के पास है, उसे प्राप्त करें:

whois -h <HOST> -p <PORT> "domain.tld"

echo "domain.ltd" | nc -vn <HOST> <PORT>

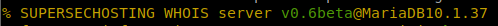

ध्यान दें कि कभी-कभी जब WHOIS सेवा से कुछ जानकारी के लिए अनुरोध किया जाता है, तो उपयोग की जा रही डेटाबेस प्रतिक्रिया में दिखाई देती है:

इसके अलावा, WHOIS सेवा को हमेशा जानकारी को स्टोर और निकालने के लिए एक database का उपयोग करने की आवश्यकता होती है। इसलिए, उपयोगकर्ता द्वारा प्रदान की गई कुछ जानकारी से डेटाबेस को querying करते समय एक संभावित SQLInjection मौजूद हो सकता है। उदाहरण के लिए: whois -h 10.10.10.155 -p 43 "a') or 1=1#" करने पर आप extract all information जो डेटाबेस में सहेजी गई है, प्राप्त कर सकते हैं।

Shodan

port:43 whois

HackTricks Automatic Commands

Protocol_Name: WHOIS #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: WHOIS #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The WHOIS protocol serves as a standard method for inquiring about the registrants or holders of various Internet resources through specific databases. These resources encompass domain names, blocks of IP addresses, and autonomous systems, among others. Beyond these, the protocol finds application in accessing a broader spectrum of information.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab WHOIS Banner

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

{% hint style="success" %}

AWS हैकिंग सीखें और अभ्यास करें: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP हैकिंग सीखें और अभ्यास करें:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks का समर्थन करें

- सदस्यता योजनाएँ देखें!

- हमारे 💬 Discord समूह या telegram समूह में शामिल हों या हमें Twitter 🐦 @hacktricks_live** पर फॉलो करें।**

- हैकिंग ट्रिक्स साझा करें और HackTricks और HackTricks Cloud गिटहब रिपोजिटरी में PRs सबमिट करें।