15 KiB

53 - Pentesting DNS

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Odmah dostupna postavka za procenu ranjivosti i penetraciono testiranje. Pokrenite potpuni pentest sa bilo kog mesta uz 20+ alata i funkcija koje se kreću od rekognosciranja do izveštavanja. Ne zamenjujemo pentestere - razvijamo prilagođene alate, module za detekciju i eksploataciju kako bismo im vratili malo vremena da dublje istraže, otvore shell-ove i zabave se.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

Osnovne informacije

Sistem imenskih domena (DNS) služi kao internet direktorijum, omogućavajući korisnicima pristup veb sajtovima putem lako pamtljivih imena domena kao što su google.com ili facebook.com, umesto numeričkih Internet protokola (IP) adresa. Prevođenjem imena domena u IP adrese, DNS osigurava da veb pregledači brzo učitavaju internet resurse, pojednostavljujući način na koji se krećemo kroz online svet.

Podrazumevani port: 53

PORT STATE SERVICE REASON

53/tcp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

5353/udp open zeroconf udp-response

53/udp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

Different DNS Servers

- DNS Root Servers: Ovi serveri su na vrhu DNS hijerarhije, upravljajući top-level domenama i intervenišući samo ako niži serveri ne odgovore. Internet korporacija za dodeljene nazive i brojeve (ICANN) nadgleda njihovo funkcionisanje, sa globalnim brojem od 13.

- Authoritative Nameservers: Ovi serveri imaju konačnu reč za upite u svojim dodeljenim zonama, nudeći definitivne odgovore. Ako ne mogu da pruže odgovor, upit se escalira na root servere.

- Non-authoritative Nameservers: Bez vlasništva nad DNS zonama, ovi serveri prikupljaju informacije o domenima putem upita ka drugim serverima.

- Caching DNS Server: Ova vrsta servera pamti prethodne odgovore na upite na određeno vreme kako bi ubrzala vreme odgovora za buduće zahteve, pri čemu trajanje keša određuje autoritativni server.

- Forwarding Server: Igrajući jednostavnu ulogu, forwarding serveri jednostavno prosleđuju upite drugom serveru.

- Resolver: Integrisani u računare ili rutere, resolvers izvršavaju razrešavanje imena lokalno i ne smatraju se autoritativnim.

Enumeration

Banner Grabbing

Ne postoje baneri u DNS-u, ali možete dobiti magični upit za version.bind. CHAOS TXT koji će raditi na većini BIND nameservera.

Možete izvršiti ovaj upit koristeći dig:

dig version.bind CHAOS TXT @DNS

Pored toga, alat fpdns može takođe da identifikuje server.

Takođe je moguće preuzeti baner pomoću nmap skripte:

--script dns-nsid

Any record

Zapis ANY će zatražiti od DNS servera da vrati sve dostupne unose koje je spreman da otkrije.

dig any victim.com @<DNS_IP>

Prenos Zone

Ova procedura se skraćuje kao Asynchronous Full Transfer Zone (AXFR).

dig axfr @<DNS_IP> #Try zone transfer without domain

dig axfr @<DNS_IP> <DOMAIN> #Try zone transfer guessing the domain

fierce --domain <DOMAIN> --dns-servers <DNS_IP> #Will try toperform a zone transfer against every authoritative name server and if this doesn'twork, will launch a dictionary attack

Više informacija

dig ANY @<DNS_IP> <DOMAIN> #Any information

dig A @<DNS_IP> <DOMAIN> #Regular DNS request

dig AAAA @<DNS_IP> <DOMAIN> #IPv6 DNS request

dig TXT @<DNS_IP> <DOMAIN> #Information

dig MX @<DNS_IP> <DOMAIN> #Emails related

dig NS @<DNS_IP> <DOMAIN> #DNS that resolves that name

dig -x 192.168.0.2 @<DNS_IP> #Reverse lookup

dig -x 2a00:1450:400c:c06::93 @<DNS_IP> #reverse IPv6 lookup

#Use [-p PORT] or -6 (to use ivp6 address of dns)

Automatizacija

for sub in $(cat <WORDLIST>);do dig $sub.<DOMAIN> @<DNS_IP> | grep -v ';\|SOA' | sed -r '/^\s*$/d' | grep $sub | tee -a subdomains.txt;done

dnsenum --dnsserver <DNS_IP> --enum -p 0 -s 0 -o subdomains.txt -f <WORDLIST> <DOMAIN>

Koristeći nslookup

nslookup

> SERVER <IP_DNS> #Select dns server

> 127.0.0.1 #Reverse lookup of 127.0.0.1, maybe...

> <IP_MACHINE> #Reverse lookup of a machine, maybe...

Korisni metasploit moduli

auxiliary/gather/enum_dns #Perform enumeration actions

Korisni nmap skripti

#Perform enumeration actions

nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" <IP>

DNS - Obrnuti BF

dnsrecon -r 127.0.0.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r 127.0.1.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r <IP_DNS>/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -d active.htb -a -n <IP_DNS> #Zone transfer

{% hint style="info" %} Ako možete pronaći poddomene koje se rešavaju na interne IP adrese, trebali biste pokušati da izvršite reverzni dns BF na NS-ove domena tražeći taj IP opseg. {% endhint %}

Još jedan alat za to: https://github.com/amine7536/reverse-scan

Možete upititi reverzne IP opsege na https://bgp.he.net/net/205.166.76.0/24#_dns (ovaj alat je takođe koristan sa BGP).

DNS - Poddomene BF

dnsenum --dnsserver <IP_DNS> --enum -p 0 -s 0 -o subdomains.txt -f subdomains-1000.txt <DOMAIN>

dnsrecon -D subdomains-1000.txt -d <DOMAIN> -n <IP_DNS>

dnscan -d <domain> -r -w subdomains-1000.txt #Bruteforce subdomains in recursive way, https://github.com/rbsec/dnscan

Active Directory сервери

dig -t _gc._tcp.lab.domain.com

dig -t _ldap._tcp.lab.domain.com

dig -t _kerberos._tcp.lab.domain.com

dig -t _kpasswd._tcp.lab.domain.com

nslookup -type=srv _kerberos._tcp.<CLIENT_DOMAIN>

nslookup -type=srv _kerberos._tcp.domain.com

nmap --script dns-srv-enum --script-args "dns-srv-enum.domain='domain.com'"

DNSSec

#Query paypal subdomains to ns3.isc-sns.info

nmap -sSU -p53 --script dns-nsec-enum --script-args dns-nsec-enum.domains=paypal.com ns3.isc-sns.info

IPv6

Brute force koristeći "AAAA" zahteve za prikupljanje IPv6 adresa poddomena.

dnsdict6 -s -t <domain>

Bruteforce obrnuti DNS koristeći IPv6 adrese

dnsrevenum6 pri.authdns.ripe.net 2001:67c:2e8::/48 #Will use the dns pri.authdns.ripe.net

DNS Recursion DDoS

Ako je DNS rekursija omogućena, napadač bi mogao lažirati izvor na UDP paketu kako bi naterao DNS da pošalje odgovor na server žrtve. Napadač bi mogao zloupotrebiti ANY ili DNSSEC tipove zapisa jer obično imaju veće odgovore.

Način da se proveri da li DNS podržava rekursiju je da se upita naziv domena i proveri da li je oznaka "ra" (rekursija dostupna) u odgovoru:

dig google.com A @<IP>

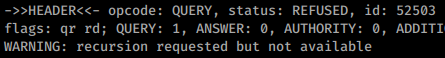

Nije dostupno:

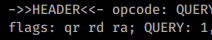

Dostupno:

Odmah dostupna postavka za procenu ranjivosti i penetraciono testiranje. Izvršite potpuno pentestiranje sa bilo kog mesta uz 20+ alata i funkcija koje se kreću od rekognosciranja do izveštavanja. Ne zamenjujemo pentestere - razvijamo prilagođene alate, module za detekciju i eksploataciju kako bismo im vratili malo vremena da dublje istraže, otvore shell-ove i zabave se.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

Pošta na nepostojeći nalog

Kroz ispitivanje obaveštenja o neisporuci (NDN) koje je pokrenuto slanjem e-pošte na nevažeću adresu unutar ciljnog domena, često se otkrivaju dragoceni detalji o unutrašnjoj mreži.

Dostavljeni izveštaj o neisporuci uključuje informacije kao što su:

- Generišući server je identifikovan kao

server.example.com. - Vraćena je obaveštenje o grešci za

user@example.comsa kodom greške#550 5.1.1 RESOLVER.ADR.RecipNotFound; nije pronađeno. - Unutrašnje IP adrese i imena hostova su otkrivena u originalnim zaglavljima poruka.

The original message headers were modified for anonymity and now present randomized data:

Generating server: server.example.com

user@example.com

#550 5.1.1 RESOLVER.ADR.RecipNotFound; not found ##

Original message headers:

Received: from MAILSERVER01.domain.example.com (192.168.1.1) by

mailserver02.domain.example.com (192.168.2.2) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:52:22 -0700

Received: from filter.example.com (203.0.113.1) by

MAILSERVER01.domain.example.com (192.168.1.1) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:51:22 -0700

X-ASG-Debug-ID: 1432576343-0614671716190e0d0001-zOQ9WJ

Received: from gateway.domainhost.com (gateway.domainhost.com [198.51.100.37]) by

filter.example.com with ESMTP id xVNPkwaqGgdyH5Ag for user@example.com; Mon,

25 May 2015 14:52:13 -0700 (PDT)

X-Envelope-From: sender@anotherdomain.org

X-Apparent-Source-IP: 198.51.100.37

Konfiguracione datoteke

host.conf

/etc/resolv.conf

/etc/bind/named.conf

/etc/bind/named.conf.local

/etc/bind/named.conf.options

/etc/bind/named.conf.log

/etc/bind/*

Opasne postavke prilikom konfiguracije Bind servera:

| Opcija | Opis |

|---|---|

allow-query |

Definiše koji hostovi su dozvoljeni da šalju zahteve DNS serveru. |

allow-recursion |

Definiše koji hostovi su dozvoljeni da šalju rekurzivne zahteve DNS serveru. |

allow-transfer |

Definiše koji hostovi su dozvoljeni da primaju transfer zone sa DNS servera. |

zone-statistics |

Prikuplja statističke podatke o zonama. |

Reference

- https://www.myrasecurity.com/en/knowledge-hub/dns/

- Knjiga: Network Security Assessment 3rd edition

HackTricks Automatske Komande

Protocol_Name: DNS #Protocol Abbreviation if there is one.

Port_Number: 53 #Comma separated if there is more than one.

Protocol_Description: Domain Name Service #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for DNS

Note: |

#These are the commands I run every time I see an open DNS port

dnsrecon -r 127.0.0.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r 127.0.1.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r {Network}{CIDR} -n {IP} -d {Domain_Name}

dig axfr @{IP}

dig axfr {Domain_Name} @{IP}

nslookup

SERVER {IP}

127.0.0.1

{IP}

Domain_Name

exit

https://book.hacktricks.xyz/pentesting/pentesting-dns

Entry_2:

Name: Banner Grab

Description: Grab DNS Banner

Command: dig version.bind CHAOS TXT @DNS

Entry_3:

Name: Nmap Vuln Scan

Description: Scan for Vulnerabilities with Nmap

Command: nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" {IP}

Entry_4:

Name: Zone Transfer

Description: Three attempts at forcing a zone transfer

Command: dig axfr @{IP} && dix axfr @{IP} {Domain_Name} && fierce --dns-servers {IP} --domain {Domain_Name}

Entry_5:

Name: Active Directory

Description: Eunuerate a DC via DNS

Command: dig -t _gc._{Domain_Name} && dig -t _ldap._{Domain_Name} && dig -t _kerberos._{Domain_Name} && dig -t _kpasswd._{Domain_Name} && nmap --script dns-srv-enum --script-args "dns-srv-enum.domain={Domain_Name}"

Entry_6:

Name: consolesless mfs enumeration

Description: DNS enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/dns/dns_amp; set RHOSTS {IP}; set RPORT 53; run; exit' && msfconsole -q -x 'use auxiliary/gather/enum_dns; set RHOSTS {IP}; set RPORT 53; run; exit'

Odmah dostupna postavka za procenu ranjivosti i penetraciono testiranje. Izvršite potpuno pentestiranje sa bilo kog mesta uz 20+ alata i funkcija koje se kreću od rekognosciranja do izveštavanja. Ne zamenjujemo pentestere - razvijamo prilagođene alate, module za detekciju i eksploataciju kako bismo im vratili malo vremena da dublje istraže, otvore shell-ove i zabave se.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

{% hint style="success" %}

Učite i vežbajte AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili pratite nas na Twitter-u 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.