5.5 KiB

Google CTF 2018 - Vamos jogar um jogo?

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.

Baixe o APK aqui:

Vou fazer o upload do APK para https://appetize.io/ (conta gratuita) para ver como o apk está se comportando:

Parece que você precisa ganhar 1000000 vezes para obter a flag.

Seguindo os passos de pentesting Android, você pode descompilar o aplicativo para obter o código smali e ler o código Java usando o jadx.

Lendo o código Java:

Parece que a função que vai imprimir a flag é m().

Alterações no Smali

Chamando m() pela primeira vez

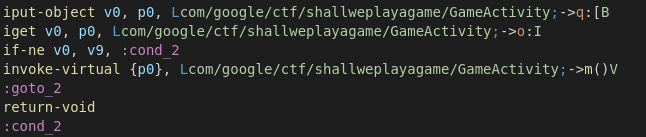

Vamos fazer o aplicativo chamar m() se a variável this.o != 1000000. Para fazer isso, basta mudar a condição:

if-ne v0, v9, :cond_2

Sorry, I didn't understand your message. Could you please provide more information or clarify your request?

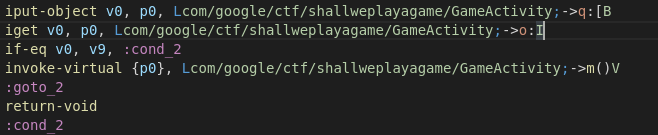

if-eq v0, v9, :cond_2

Siga os passos do pentest Android para recompilar e assinar o APK. Em seguida, faça o upload para https://appetize.io/ e veja o que acontece:

Parece que a flag é escrita sem ser completamente descriptografada. Provavelmente, a função m() deveria ser chamada 1000000 vezes.

Outra maneira de fazer isso é não mudar a instrução, mas mudar as instruções comparadas:

Outra maneira é, em vez de comparar com 1000000, definir o valor como 1 para que this.o seja comparado com 1:

Uma quarta maneira é adicionar uma instrução para mover o valor de v9 (1000000) para v0 (this.o):

Solução

Faça o aplicativo executar o loop 100000 vezes quando você ganhar pela primeira vez. Para fazer isso, você só precisa criar o loop :goto_6 e fazer o aplicativo pular lá se _this.o_** não tiver o valor 100000**:

Você precisa fazer isso em um dispositivo físico, pois (não sei por que) isso não funciona em um dispositivo emulado.

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra The PEASS Family, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.