6.8 KiB

Autres astuces Web

{% hint style="success" %}

Apprenez et pratiquez le hacking AWS : Formation HackTricks AWS Red Team Expert (ARTE)

Formation HackTricks AWS Red Team Expert (ARTE)

Apprenez et pratiquez le hacking GCP :  Formation HackTricks GCP Red Team Expert (GRTE)

Formation HackTricks GCP Red Team Expert (GRTE)

Soutenir HackTricks

- Consultez les plans d'abonnement !

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @hacktricks_live.

- Partagez des astuces de hacking en soumettant des PRs aux HackTricks et HackTricks Cloud dépôts GitHub.

Configuration instantanément disponible pour l'évaluation des vulnérabilités et le pentesting. Réalisez un pentest complet de n'importe où avec plus de 20 outils et fonctionnalités allant de la reconnaissance au reporting. Nous ne remplaçons pas les pentesters - nous développons des outils personnalisés, des modules de détection et d'exploitation pour leur redonner du temps pour approfondir, ouvrir des shells et s'amuser.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

En-tête Host

Plusieurs fois, le back-end fait confiance à l'en-tête Host pour effectuer certaines actions. Par exemple, il pourrait utiliser sa valeur comme domaine pour envoyer une réinitialisation de mot de passe. Donc, lorsque vous recevez un e-mail avec un lien pour réinitialiser votre mot de passe, le domaine utilisé est celui que vous avez mis dans l'en-tête Host. Ensuite, vous pouvez demander la réinitialisation du mot de passe d'autres utilisateurs et changer le domaine pour un contrôlé par vous afin de voler leurs codes de réinitialisation de mot de passe. WriteUp.

{% hint style="warning" %} Notez qu'il est possible que vous n'ayez même pas besoin d'attendre que l'utilisateur clique sur le lien de réinitialisation du mot de passe pour obtenir le token, car peut-être même les filtres anti-spam ou d'autres dispositifs/bots intermédiaires cliqueront dessus pour l'analyser. {% endhint %}

Booléens de session

Parfois, lorsque vous complétez une vérification correctement, le back-end ajoute simplement un booléen avec la valeur "True" à un attribut de sécurité de votre session. Ensuite, un point de terminaison différent saura si vous avez réussi à passer cette vérification.

Cependant, si vous passez la vérification et que votre session se voit attribuer cette valeur "True" dans l'attribut de sécurité, vous pouvez essayer d'accéder à d'autres ressources qui dépendent du même attribut mais auxquelles vous ne devriez pas avoir accès. WriteUp.

Fonctionnalité d'enregistrement

Essayez de vous enregistrer en tant qu'utilisateur déjà existant. Essayez également d'utiliser des caractères équivalents (points, beaucoup d'espaces et Unicode).

Prise de contrôle des e-mails

Enregistrez un e-mail, avant de le confirmer, changez l'e-mail, puis, si le nouvel e-mail de confirmation est envoyé au premier e-mail enregistré, vous pouvez prendre le contrôle de n'importe quel e-mail. Ou si vous pouvez activer le deuxième e-mail confirmant le premier, vous pouvez également prendre le contrôle de n'importe quel compte.

Accéder au service desk interne des entreprises utilisant Atlassian

{% embed url="https://yourcompanyname.atlassian.net/servicedesk/customer/user/login" %}

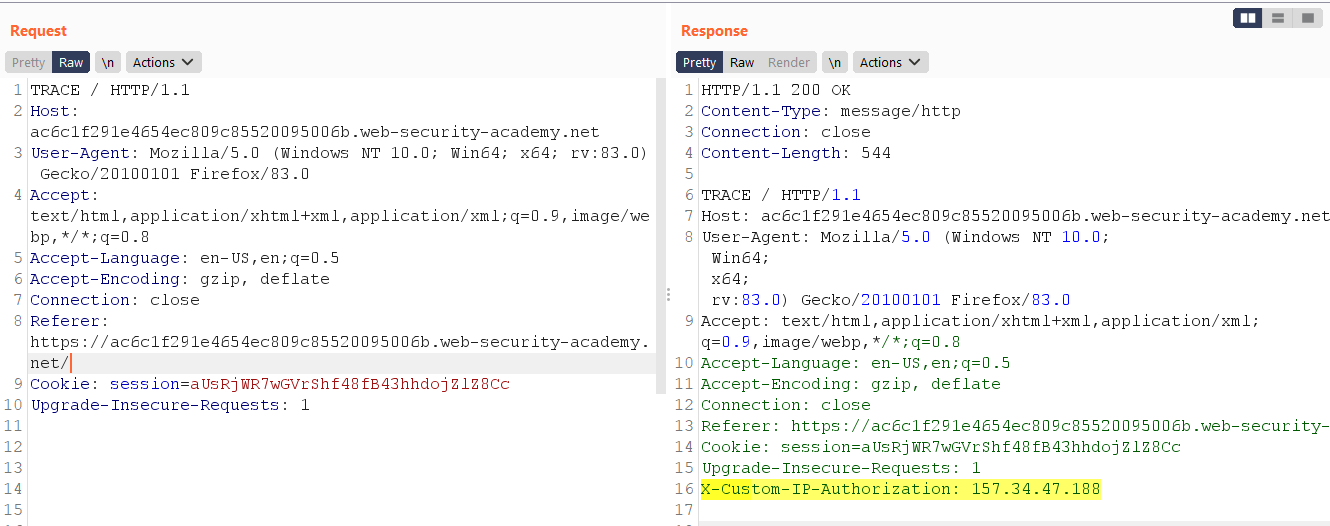

Méthode TRACE

Les développeurs peuvent oublier de désactiver diverses options de débogage dans l'environnement de production. Par exemple, la méthode HTTP TRACE est conçue à des fins de diagnostic. Si elle est activée, le serveur web répondra aux requêtes utilisant la méthode TRACE en écho dans la réponse la requête exacte qui a été reçue. Ce comportement est souvent inoffensif, mais peut parfois conduire à une divulgation d'informations, comme le nom des en-têtes d'authentification internes qui peuvent être ajoutés aux requêtes par des proxies inverses.

Configuration instantanément disponible pour l'évaluation des vulnérabilités et le pentesting. Réalisez un pentest complet de n'importe où avec plus de 20 outils et fonctionnalités allant de la reconnaissance au reporting. Nous ne remplaçons pas les pentesters - nous développons des outils personnalisés, des modules de détection et d'exploitation pour leur redonner du temps pour approfondir, ouvrir des shells et s'amuser.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

{% hint style="success" %}

Apprenez et pratiquez le hacking AWS : Formation HackTricks AWS Red Team Expert (ARTE)

Formation HackTricks AWS Red Team Expert (ARTE)

Apprenez et pratiquez le hacking GCP :  Formation HackTricks GCP Red Team Expert (GRTE)

Formation HackTricks GCP Red Team Expert (GRTE)

Soutenir HackTricks

- Consultez les plans d'abonnement !

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @hacktricks_live.

- Partagez des astuces de hacking en soumettant des PRs aux HackTricks et HackTricks Cloud dépôts GitHub.