6.2 KiB

File/Data Carving & Recovery Tools

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Ferramentas de Carving & Recuperação

Mais ferramentas em https://github.com/Claudio-C/awesome-datarecovery

Autopsy

A ferramenta mais comum usada em forense para extrair arquivos de imagens é Autopsy. Baixe, instale e faça com que ela processe o arquivo para encontrar arquivos "ocultos". Note que o Autopsy é projetado para suportar imagens de disco e outros tipos de imagens, mas não arquivos simples.

Binwalk

Binwalk é uma ferramenta para analisar arquivos binários para encontrar conteúdo embutido. É instalável via apt e seu código-fonte está no GitHub.

Comandos úteis:

sudo apt install binwalk #Insllation

binwalk file #Displays the embedded data in the given file

binwalk -e file #Displays and extracts some files from the given file

binwalk --dd ".*" file #Displays and extracts all files from the given file

Foremost

Outra ferramenta comum para encontrar arquivos ocultos é foremost. Você pode encontrar o arquivo de configuração do foremost em /etc/foremost.conf. Se você quiser apenas procurar por alguns arquivos específicos, descomente-os. Se você não descomentar nada, o foremost irá procurar pelos tipos de arquivo configurados por padrão.

sudo apt-get install foremost

foremost -v -i file.img -o output

#Discovered files will appear inside the folder "output"

Scalpel

Scalpel é outra ferramenta que pode ser usada para encontrar e extrair arquivos incorporados em um arquivo. Neste caso, você precisará descomentar no arquivo de configuração (/etc/scalpel/scalpel.conf) os tipos de arquivo que deseja que ele extraia.

sudo apt-get install scalpel

scalpel file.img -o output

Bulk Extractor

Esta ferramenta vem dentro do kali, mas você pode encontrá-la aqui: https://github.com/simsong/bulk_extractor

Esta ferramenta pode escanear uma imagem e extrair pcaps dentro dela, informações de rede (URLs, domínios, IPs, MACs, e-mails) e mais arquivos. Você só precisa fazer:

bulk_extractor memory.img -o out_folder

Navegue por todas as informações que a ferramenta coletou (senhas?), analise os pacotes (leia análise de Pcaps), procure por domínios estranhos (domínios relacionados a malware ou inexistentes).

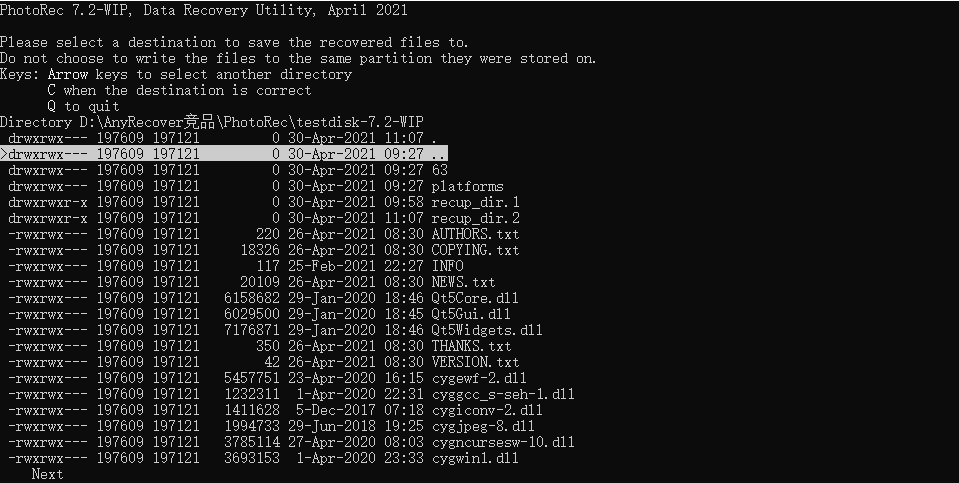

PhotoRec

Você pode encontrá-lo em https://www.cgsecurity.org/wiki/TestDisk_Download

Ele vem com versões GUI e CLI. Você pode selecionar os tipos de arquivo que deseja que o PhotoRec procure.

binvis

Verifique o código e a página da ferramenta.

Recursos do BinVis

- Visualizador de estrutura visual e ativa

- Múltiplos gráficos para diferentes pontos de foco

- Foco em porções de uma amostra

- Visualizando strings e recursos, em executáveis PE ou ELF, por exemplo

- Obtendo padrões para criptoanálise em arquivos

- Identificando algoritmos de empacotamento ou codificação

- Identificar Esteganografia por padrões

- Diferença binária visual

BinVis é um ótimo ponto de partida para se familiarizar com um alvo desconhecido em um cenário de caixa-preta.

Ferramentas Específicas de Carving de Dados

FindAES

Procura por chaves AES pesquisando por seus cronogramas de chaves. Capaz de encontrar chaves de 128, 192 e 256 bits, como as usadas pelo TrueCrypt e BitLocker.

Baixe aqui.

Ferramentas Complementares

Você pode usar viu para ver imagens a partir do terminal.

Você pode usar a ferramenta de linha de comando do linux pdftotext para transformar um pdf em texto e lê-lo.

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Suporte ao HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para o HackTricks e HackTricks Cloud repositórios do github.