8.7 KiB

143,993 - Pentesting IMAP

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Internet Message Access Protocol

Il Protocollo di Accesso ai Messaggi di Internet (IMAP) è progettato per consentire agli utenti di accedere ai propri messaggi email da qualsiasi posizione, principalmente tramite una connessione Internet. In sostanza, le email sono conservate su un server piuttosto che essere scaricate e memorizzate su un dispositivo personale. Ciò significa che quando un'email viene accessibile o letta, avviene direttamente dal server. Questa capacità consente la comodità di controllare le email da più dispositivi, garantendo che nessun messaggio venga perso indipendentemente dal dispositivo utilizzato.

Per impostazione predefinita, il protocollo IMAP funziona su due porte:

- Porta 143 - questa è la porta IMAP non crittografata predefinita

- Porta 993 - questa è la porta da utilizzare se si desidera connettersi in modo sicuro utilizzando IMAP

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Acquisizione del banner

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Rivelazione di informazioni

Se il server supporta l'autenticazione NTLM (Windows) puoi ottenere informazioni sensibili (versioni):

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Or automate this with nmap plugin imap-ntlm-info.nse

IMAP Bruteforce

Syntax

Esempi di comandi IAMP da qui:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

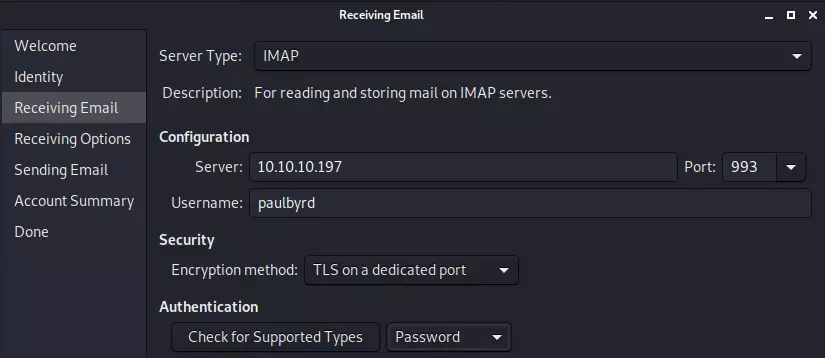

Evoluzione

apt install evolution

CURL

La navigazione di base è possibile con CURL, ma la documentazione è scarsa di dettagli, quindi si consiglia di controllare il sorgente per dettagli precisi.

- Elencare le caselle di posta (comando imap

LIST "" "*")

curl -k 'imaps://1.2.3.4/' --user user:pass

- Elencare i messaggi in una casella di posta (comando imap

SELECT INBOXe poiSEARCH ALL)

curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

Il risultato di questa ricerca è un elenco di indici di messaggi.

È anche possibile fornire termini di ricerca più complessi. ad es. cercare bozze con password nel corpo dell'email:

curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Una bella panoramica dei termini di ricerca possibili si trova qui.

- Scaricare un messaggio (comando imap

SELECT Draftse poiFETCH 1 BODY[])

curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

L'indice della posta sarà lo stesso indice restituito dall'operazione di ricerca.

È anche possibile utilizzare UID (id univoco) per accedere ai messaggi, tuttavia è meno conveniente poiché il comando di ricerca deve essere formattato manualmente. Ad esempio.

curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

È anche possibile scaricare solo parti di un messaggio, ad esempio l'oggetto e il mittente dei primi 5 messaggi (il -v è necessario per vedere l'oggetto e il mittente):

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Sebbene sia probabilmente più pulito scrivere semplicemente un piccolo ciclo for:

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 CAPABILITYport:993 CAPABILITY

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

HackTricks Comandi Automatici

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The Internet Message Access Protocol (IMAP) is designed for the purpose of enabling users to access their email messages from any location, primarily through an Internet connection. In essence, emails are retained on a server rather than being downloaded and stored on an individual's personal device. This means that when an email is accessed or read, it is done directly from the server. This capability allows for the convenience of checking emails from multiple devices, ensuring that no messages are missed regardless of the device used.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

{% hint style="success" %}

Impara e pratica il hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Impara e pratica il hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Supporta HackTricks

- Controlla i piani di abbonamento!

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos su github.