6 KiB

Android Task Hijacking

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'ı takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Görev, Geri Yığın ve Ön Plan Aktiviteleri

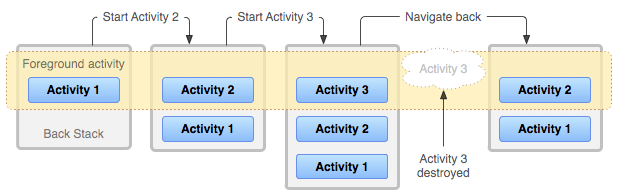

Android'de, bir görev, kullanıcıların belirli bir işi tamamlamak için etkileşimde bulunduğu aktivitelerin bir setidir ve bir geri yığın içinde organize edilir. Bu yığın, aktiviteleri açıldıkları zamana göre sıralar; en son açılan aktivite en üstte ön plan aktivitesi olarak görüntülenir. Her an, yalnızca bu aktivite ekranda görünür, bu da onu ön plan görevinin bir parçası yapar.

Aktivite geçişlerinin hızlı bir özeti:

- Aktivite 1, ön planda tek aktivite olarak başlar.

- Aktivite 2'yi başlatmak, Aktivite 1'i geri yığına iterek Aktivite 2'yi ön plana getirir.

- Aktivite 3'ü başlatmak, Aktivite 1 ve Aktivite 2'yi yığının daha gerisine taşır, Aktivite 3 şimdi ön plandadır.

- Aktivite 3'ü kapatmak, Aktivite 2'yi tekrar ön plana getirir ve Android'in akıcı görev navigasyon mekanizmasını sergiler.

Görev bağlılığı saldırısı

Görev Bağlılığı ve Başlatma Modları Genel Bakış

Android uygulamalarında, görev bağlılığı, bir aktivitenin tercih edilen görevini belirtir ve genellikle uygulamanın paket adıyla uyumludur. Bu yapı, saldırıyı göstermek için bir kanıt konsepti (PoC) uygulaması oluşturmakta önemlidir.

Başlatma Modları

launchMode niteliği, görevler içindeki aktivite örneklerinin nasıl işleneceğini yönlendirir. singleTask modu, mevcut aktivite örnekleri ve görev bağlılığı eşleşmelerine dayalı üç senaryoyu belirleyerek bu saldırı için kritik öneme sahiptir. Saldırı, bir saldırganın uygulamasının hedef uygulamanın görev bağlılığını taklit etme yeteneğine dayanır ve Android sistemini saldırganın uygulamasını başlatmaya yönlendirir.

Ayrıntılı Saldırı Adımları

- Kötü Amaçlı Uygulama Kurulumu: Kurban, saldırganın uygulamasını cihazına kurar.

- İlk Aktivasyon: Kurban, önce kötü amaçlı uygulamayı açarak cihazı saldırıya hazırlar.

- Hedef Uygulama Başlatma Girişimi: Kurban, hedef uygulamayı açmaya çalışır.

- Kaçırma Uygulaması: Eşleşen görev bağlılığı nedeniyle, kötü amaçlı uygulama hedef uygulamanın yerine başlatılır.

- Aldatma: Kötü amaçlı uygulama, hedef uygulamaya benzeyen sahte bir giriş ekranı sunarak kullanıcıyı hassas bilgileri girmeye kandırır.

Bu saldırının pratik bir uygulaması için GitHub'daki Task Hijacking Strandhogg deposuna bakın: Task Hijacking Strandhogg.

Önleme Önlemleri

Bu tür saldırıları önlemek için geliştiriciler, taskAffinity'yi boş bir dize olarak ayarlayabilir ve uygulamalarının diğerlerinden izole olmasını sağlamak için singleInstance başlatma modunu seçebilir. onBackPressed() fonksiyonunu özelleştirmek, görev kaçırmaya karşı ek koruma sağlar.

Kaynaklar

- https://blog.dixitaditya.com/android-task-hijacking/

- https://blog.takemyhand.xyz/2021/02/android-task-hijacking-with.html

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'ı takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.