8.3 KiB

143,993 - Pentesting IMAP

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Internet Mesaj Erişim Protokolü

Internet Mesaj Erişim Protokolü (IMAP), kullanıcıların e-posta mesajlarına herhangi bir yerden erişimini sağlamak amacıyla tasarlanmıştır; bu, esasen bir Internet bağlantısı aracılığıyla gerçekleşir. Temelde, e-postalar bir sunucuda saklanır ve bireysel bir cihazda indirilip depolanmaz. Bu, bir e-posta erişildiğinde veya okunduğunda, doğrudan sunucudan yapıldığı anlamına gelir. Bu yetenek, birden fazla cihazdan e-postaları kontrol etme kolaylığını sağlar ve kullanılan cihazdan bağımsız olarak hiçbir mesajın kaçırılmamasını garanti eder.

Varsayılan olarak, IMAP protokolü iki portta çalışır:

- Port 143 - bu, varsayılan IMAP şifrelenmemiş portudur

- Port 993 - bu, IMAP'ı güvenli bir şekilde bağlanmak istiyorsanız kullanmanız gereken porttur

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Banner grabbing

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Bilgi ifşası

Eğer sunucu NTLM kimlik doğrulamayı (Windows) destekliyorsa, hassas bilgilere (sürümler) ulaşabilirsiniz:

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Or otomatikleştir bunu nmap eklentisi imap-ntlm-info.nse ile

IMAP Bruteforce

Sözdizimi

IMAP Komutları örnekleri buradan:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

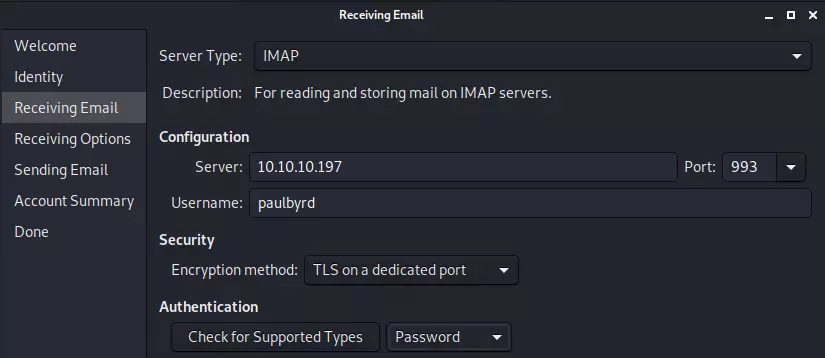

Evrim

apt install evolution

CURL

Temel gezinme CURL ile mümkündür, ancak belgeler ayrıntılar açısından zayıftır, bu nedenle kesin bilgiler için kaynağı kontrol etmeniz önerilir.

- Posta kutularını listeleme (imap komutu

LIST "" "*")

curl -k 'imaps://1.2.3.4/' --user user:pass

- Bir posta kutusundaki mesajları listeleme (imap komutu

SELECT INBOXve ardındanSEARCH ALL)

curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

Bu aramanın sonucu, bir mesaj dizinleri listesidir.

Ayrıca daha karmaşık arama terimleri sağlamak da mümkündür. Örneğin, mail içeriğinde şifre bulunan taslakları aramak:

curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Olası arama terimlerinin güzel bir özeti burada bulunmaktadır.

- Bir mesaj indirme (imap komutu

SELECT Draftsve ardındanFETCH 1 BODY[])

curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

Mail indeksi, arama işlemiyle dönen aynı indeksi olacaktır.

Ayrıca, mesajlara erişmek için UID (benzersiz kimlik) kullanmak da mümkündür, ancak arama komutunun manuel olarak biçimlendirilmesi gerektiğinden daha az kullanışlıdır. Örneğin:

curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

Ayrıca, bir mesajın sadece kısımlarını indirmek mümkündür, örneğin ilk 5 mesajın konusu ve göndereni (konu ve göndereni görmek için -v gereklidir):

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Her ne kadar, sadece küçük bir for döngüsü yazmak muhtemelen daha temizdir:

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 YETENEKport:993 YETENEK

HackTricks Otomatik Komutlar

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The Internet Message Access Protocol (IMAP) is designed for the purpose of enabling users to access their email messages from any location, primarily through an Internet connection. In essence, emails are retained on a server rather than being downloaded and stored on an individual's personal device. This means that when an email is accessed or read, it is done directly from the server. This capability allows for the convenience of checking emails from multiple devices, ensuring that no messages are missed regardless of the device used.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Eğitim AWS Kırmızı Takım Uzmanı (ARTE)

HackTricks Eğitim AWS Kırmızı Takım Uzmanı (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Eğitim GCP Kırmızı Takım Uzmanı (GRTE)

HackTricks Eğitim GCP Kırmızı Takım Uzmanı (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- Bize katılın 💬 Discord grubuna veya telegram grubuna veya bizi Twitter'da 🐦 @hacktricks_live** takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.