mirror of

https://github.com/carlospolop/hacktricks

synced 2024-12-18 09:03:30 +00:00

86 lines

5.1 KiB

Markdown

86 lines

5.1 KiB

Markdown

<details>

|

|

|

|

<summary><strong>Aprenda hacking no AWS do zero ao herói com</strong> <a href="https://training.hacktricks.xyz/courses/arte"><strong>htARTE (HackTricks AWS Red Team Expert)</strong></a><strong>!</strong></summary>

|

|

|

|

Outras formas de apoiar o HackTricks:

|

|

|

|

* Se você quer ver sua **empresa anunciada no HackTricks** ou **baixar o HackTricks em PDF**, confira os [**PLANOS DE ASSINATURA**](https://github.com/sponsors/carlospolop)!

|

|

* Adquira o [**material oficial PEASS & HackTricks**](https://peass.creator-spring.com)

|

|

* Descubra [**A Família PEASS**](https://opensea.io/collection/the-peass-family), nossa coleção de [**NFTs**](https://opensea.io/collection/the-peass-family) exclusivos

|

|

* **Junte-se ao grupo** 💬 [**Discord**](https://discord.gg/hRep4RUj7f) ou ao grupo [**telegram**](https://t.me/peass) ou **siga-me** no **Twitter** 🐦 [**@carlospolopm**](https://twitter.com/carlospolopm)**.**

|

|

* **Compartilhe suas técnicas de hacking enviando PRs para os repositórios do** [**HackTricks**](https://github.com/carlospolop/hacktricks) e [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) no github.

|

|

|

|

</details>

|

|

|

|

|

|

**Tutorial copiado de** [**https://infosecwriteups.com/genymotion-xposed-inspeckage-89f0c8decba7**](https://infosecwriteups.com/genymotion-xposed-inspeckage-89f0c8decba7)

|

|

|

|

## Instalar Xposed Framework <a href="#ef45" id="ef45"></a>

|

|

|

|

1. Baixe o APK do Xposed Installer [aqui](https://forum.xda-developers.com/attachments/xposedinstaller\_3-1-5-apk.4393082/)

|

|

2. Baixe o zip do Xposed Framework [aqui](https://dl-xda.xposed.info/framework/sdk25/x86/xposed-v89-sdk25-x86.zip)

|

|

3. Baixe o APK do Inspeckage v2.4 do repositório no github [aqui](https://github.com/ac-pm/Inspeckage/releases)

|

|

|

|

Inicie o Dispositivo Virtual pelo menu

|

|

|

|

|

|

|

|

Certifique-se de que o dispositivo está online para adb

|

|

|

|

|

|

|

|

Arraste e solte o arquivo zip do Xposed framework (`xposed-vXX-sdkXX-x86.zip`) na tela do seu dispositivo virtual para flashar o dispositivo.

|

|

|

|

Arraste e solte o APK do Xposed Installer (`XposedInstaller_*.apk`). Isso deve instalar e iniciar o aplicativo _Xposed Installer_. Neste estágio, ele mostrará que o Xposed framework está instalado, mas desativado:

|

|

|

|

|

|

|

|

Reinicie o dispositivo com o comando `adb reboot`. **Não reinicie pelo** _**Xposed Installer**_ **pois isso congelará o dispositivo.**

|

|

|

|

|

|

|

|

Inicie o _Xposed installer_. Deverá mostrar “Xposed Framework versão XX está ativo”

|

|

|

|

|

|

|

|

Arraste e solte o APK do Inspeackage (app-release.apk) na tela do seu dispositivo virtual para instalar o aplicativo.

|

|

|

|

Após a instalação, vá para Xposed Installer → Módulos → Ative o Módulo → reinicie via adb

|

|

|

|

|

|

|

|

## Análise Dinâmica com Inspeckage <a href="#7856" id="7856"></a>

|

|

|

|

Após a instalação bem-sucedida do Inspeckage e do Xposed Installer. Agora podemos fazer hook em qualquer aplicativo com o Inspeackage. Para fazer isso, siga os passos abaixo

|

|

|

|

1. Inicie o aplicativo Inspeckage a partir da gaveta de aplicativos

|

|

2. Clique no texto “Escolher alvo” e selecione o aplicativo alvo

|

|

|

|

|

|

|

|

3\. Em seguida, encaminhe a porta local-host do VD para a máquina principal usando adb

|

|

```

|

|

adb forward tcp:8008 tcp:8008

|

|

```

|

|

```markdown

|

|

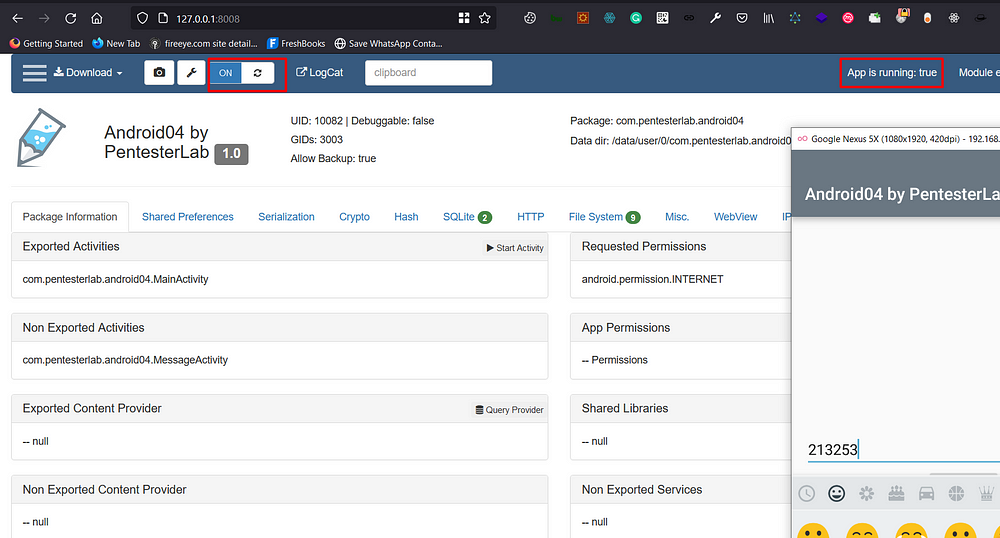

4. Agora clique no botão "**LAUNCH APP**" e depois visite [`http://127.0.0.1:8008`](http://127.0.0.1:8008)

|

|

|

|

5. Agora clique no botão para Ativar a Inspeção do aplicativo. (certifique-se de que o status `App is running:` esteja **True** antes de "Ativar")

|

|

|

|

|

|

|

|

|

|

<details>

|

|

|

|

<summary><strong>Aprenda hacking em AWS do zero ao herói com</strong> <a href="https://training.hacktricks.xyz/courses/arte"><strong>htARTE (HackTricks AWS Red Team Expert)</strong></a><strong>!</strong></summary>

|

|

|

|

Outras formas de apoiar o HackTricks:

|

|

|

|

* Se você quer ver sua **empresa anunciada no HackTricks** ou **baixar o HackTricks em PDF** Confira os [**PLANOS DE ASSINATURA**](https://github.com/sponsors/carlospolop)!

|

|

* Adquira o [**material oficial PEASS & HackTricks**](https://peass.creator-spring.com)

|

|

* Descubra [**A Família PEASS**](https://opensea.io/collection/the-peass-family), nossa coleção de [**NFTs**](https://opensea.io/collection/the-peass-family) exclusivos

|

|

* **Junte-se ao grupo** 💬 [**Discord**](https://discord.gg/hRep4RUj7f) ou ao grupo [**telegram**](https://t.me/peass) ou **siga-me** no **Twitter** 🐦 [**@carlospolopm**](https://twitter.com/carlospolopm)**.**

|

|

* **Compartilhe suas técnicas de hacking enviando PRs para os repositórios github do** [**HackTricks**](https://github.com/carlospolop/hacktricks) e [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud).

|

|

|

|

</details>

|

|

```

|