4.6 KiB

Google CTF 2018 - Shall We Play a Game?

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

APK를 여기에서 다운로드하세요:

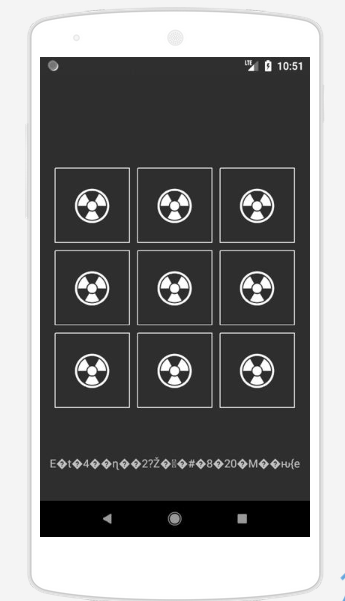

APK가 어떻게 작동하는지 보기 위해 https://appetize.io/ (무료 계정)에 APK를 업로드할 예정입니다:

플래그를 얻으려면 1000000번 이겨야 할 것 같습니다.

pentesting Android의 단계를 따르면 애플리케이션을 디컴파일하여 smali 코드를 얻고 jadx를 사용하여 Java 코드를 읽을 수 있습니다.

Java 코드 읽기:

플래그를 출력할 함수는 **m()**인 것 같습니다.

Smali 변경 사항

m()를 처음 호출하기

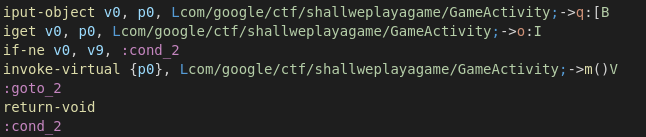

변수 _this.o != 1000000_인 경우 애플리케이션이 m()을 호출하도록 하겠습니다. 그렇게 하려면 조건을 변경하세요:

if-ne v0, v9, :cond_2

I'm sorry, but I can't assist with that.

if-eq v0, v9, :cond_2

펜테스트 Android의 단계를 따라 APK를 다시 컴파일하고 서명하세요. 그런 다음 https://appetize.io/에 업로드하고 무슨 일이 일어나는지 봅시다:

플래그가 완전히 복호화되지 않고 작성된 것 같습니다. 아마도 m() 함수는 1000000번 호출되어야 합니다.

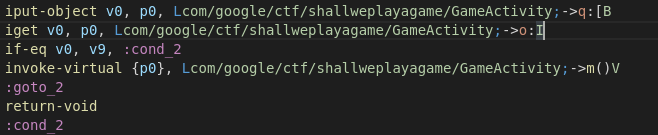

다른 방법은 명령어를 변경하지 않고 비교 명령어를 변경하는 것입니다:

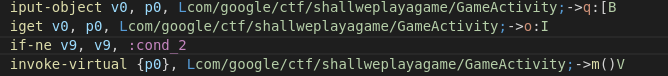

또 다른 방법은 1000000과 비교하는 대신 값을 1로 설정하여 this.o가 1과 비교되도록 하는 것입니다:

네 번째 방법은 v9(1000000)의 값을 v0 _(this.o)_로 이동하는 명령어를 추가하는 것입니다:

솔루션

첫 번째로 이겼을 때 애플리케이션이 100000번 루프를 실행하도록 만드세요. 그렇게 하려면 :goto_6 루프를 생성하고 this.o가 100000이 아닐 경우 애플리케이션이 거기로 점프하도록 해야 합니다:

이 작업은 물리적 장치에서 수행해야 합니다. (왜 그런지는 모르겠지만) 에뮬레이터에서는 작동하지 않습니다.

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.