8.6 KiB

{% hint style="success" %}

AWSハッキングの学習と練習: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCPハッキングの学習と練習:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricksのサポート

- サブスクリプションプランをチェックしてください!

- 💬 Discordグループに参加するか、telegramグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- HackTricksとHackTricks CloudのgithubリポジトリにPRを提出してハッキングトリックを共有してください。

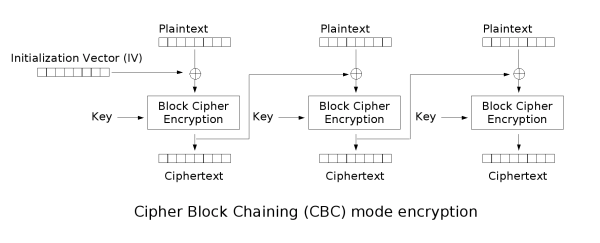

CBC - Cipher Block Chaining

CBCモードでは、前の暗号化されたブロックがIVとして使用され、次のブロックとXORされます:

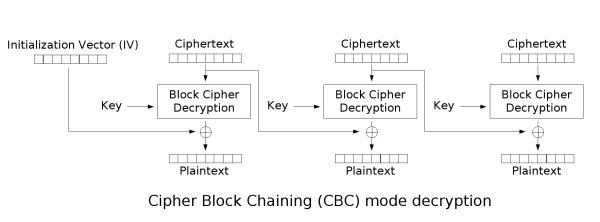

CBCを復号するには、逆の操作が行われます:

暗号化には暗号化キーとIVが必要です。

メッセージパディング

暗号化は固定サイズのブロックで行われるため、通常は最後のブロックを完了するためにパディングが必要です。

通常はPKCS7が使用され、パディングはブロックを完了するために必要なバイト数を繰り返すものです。たとえば、最後のブロックに3バイトが不足している場合、パディングは\x03\x03\x03になります。

8バイトの2つのブロックのさらなる例を見てみましょう:

| byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 | byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 6 | 0x02 | 0x02 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 0x03 | 0x03 | 0x03 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 0x05 | 0x05 | 0x05 | 0x05 | 0x05 |

| P | A | S | S | W | O | R | D | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 |

最後の例では、最後のブロックが完全だったため、別のブロックがパディングのみで生成されたことに注意してください。

パディングオラクル

アプリケーションが暗号化されたデータを復号化すると、まずデータを復号化し、その後パディングを削除します。パディングのクリーンアップ中に、無効なパディングが検出可能な動作を引き起こすと、パディングオラクルの脆弱性が発生します。検出可能な動作には、エラー、結果の欠如、応答の遅延などがあります。

この動作を検出すると、暗号化されたデータを復号し、さらに任意のクリアテキストを暗号化することができます。

悪用方法

https://github.com/AonCyberLabs/PadBusterを使用してこの種の脆弱性を悪用するか、単に行います

sudo apt-get install padbuster

サイトのクッキーが脆弱かどうかをテストするためには、次のように試すことができます:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA=="

エンコーディング0 は、base64 が使用されていることを意味します(他にも利用可能なものがあります。ヘルプメニューを確認してください)。

この脆弱性を悪用して新しいデータを暗号化することもできます。たとえば、クッキーの内容が "user=MyUsername" であるとします。その内容を "_user=administrator_" に変更してアプリケーション内で特権を昇格させることができます。paduster を使用して -plaintext** パラメータを指定しても同様に行うことができます。

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA==" -plaintext "user=administrator"

もしサイトが脆弱性を持っている場合、padbusterは自動的にパディングエラーが発生する時を見つけようとしますが、-errorパラメータを使用してエラーメッセージを指定することもできます。

perl ./padBuster.pl http://10.10.10.10/index.php "" 8 -encoding 0 -cookies "hcon=RVJDQrwUdTRWJUVUeBKkEA==" -error "Invalid padding"

理論

要約すると、異なるパディングを作成するために使用できる正しい値を推測して、暗号化されたデータの復号化を開始できます。その後、パディングオラクル攻撃は、1、2、3などのパディングを作成する正しい値を推測して、最後から最初に向かってバイトを復号化し始めます。

E0からE15までのバイトで形成される2つのブロックを占める暗号化されたテキストがあると想像してください。

最後のブロック(E8からE15)を復号化するために、ブロック全体が「ブロック暗号の復号化」を通過し、中間バイトI0からI15が生成されます。

最後に、各中間バイトは前の暗号化されたバイト(E0からE7)とXORされます。つまり:

C15 = D(E15) ^ E7 = I15 ^ E7C14 = I14 ^ E6C13 = I13 ^ E5C12 = I12 ^ E4- ...

今、C15が0x01であるまでE7を変更することが可能で、これは正しいパディングでもあります。したがって、この場合は:\x01 = I15 ^ E'7

したがって、E'7を見つけると、I15を計算することが可能です:I15 = 0x01 ^ E'7

これにより、C15を計算することが可能になります:C15 = E7 ^ I15 = E7 ^ \x01 ^ E'7

C15を知っていると、C14を計算することが可能になりますが、このときはパディング\x02\x02をブルートフォースします。

このBFは前のものと同じくらい複雑です。0x02の値を持つE''15を計算することが可能なので、E''7 = \x02 ^ I15を見つけるだけで、C14が0x02と等しいE'14を見つける必要があります。

その後、同じ手順を実行してC14を復号化します:C14 = E6 ^ I14 = E6 ^ \x02 ^ E''6

このチェーンに従って、暗号化されたテキスト全体を復号化します。

脆弱性の検出

このアカウントで登録してログインします。

何度もログインしても常に同じクッキーを取得する場合、アプリケーションにはおそらく何か問題があります。ログインするたびに送信されるクッキーは一意であるべきです。クッキーが常に同じであれば、おそらく常に有効であり、無効にする方法はないでしょう。

次に、クッキーを変更しようとすると、アプリケーションからエラーが返ってくることがわかります。

ただし、パディングをBFすると(たとえばpadbusterを使用)、別のユーザーに対して有効な別のクッキーを取得できます。このシナリオはpadbusterに非常に脆弱である可能性が高いです。