10 KiB

Anti-Forensik Teknikleri

Sıfırdan kahraman olmak için AWS hackleme öğrenin htARTE (HackTricks AWS Kırmızı Takım Uzmanı)!

HackTricks'ı desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamını görmek istiyorsanız veya HackTricks'i PDF olarak indirmek istiyorsanız ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünleri'ni edinin

- PEASS Ailesi'ni keşfedin, özel NFT'lerimiz koleksiyonumuz

- Katılın 💬 Discord grubuna veya telegram grubuna veya bizi Twitter 🐦 @hacktricks_live'da takip edin.

- Hacking püf noktalarınızı göndererek HackTricks ve HackTricks Cloud github depolarına PR'lar göndererek paylaşın.

Zaman Damgaları

Bir saldırgan, dosyaların zaman damgalarını değiştirmek isteyebilir.

Zaman damgalarını $STANDARD_INFORMATION ve $FILE_NAME özniteliklerinde MFT içinde bulmak mümkündür.

Her iki öznitelik de 4 zaman damgasına sahiptir: Değiştirme, erişim, oluşturma ve MFT kayıt değişikliği (MACE veya MACB).

Windows Gezgini ve diğer araçlar, bilgileri $STANDARD_INFORMATION'dan gösterir.

TimeStomp - Anti-forensik Aracı

Bu araç, $STANDARD_INFORMATION içindeki zaman damgası bilgisini değiştirir ancak $FILE_NAME içindeki bilgiyi değiştirmez. Bu nedenle, şüpheli aktiviteleri tanımlamak mümkündür.

Usnjrnl

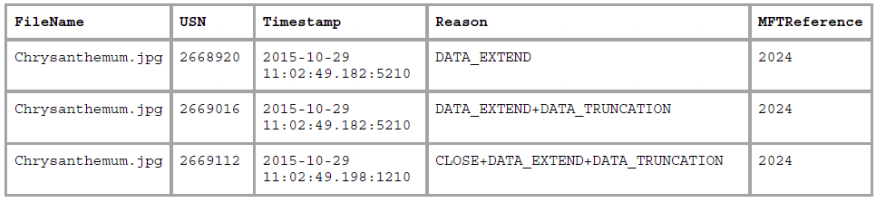

USN Günlüğü (Güncelleme Sıra Numarası Günlüğü), NTFS'in (Windows NT dosya sistemi) bir özelliğidir ve hacim değişikliklerini takip eder. UsnJrnl2Csv aracı, bu değişikliklerin incelenmesine olanak tanır.

Önceki görüntü, aracın çıktısıdır ve dosyaya bazı değişiklikler yapıldığı görülebilir.

$LogFile

Bir dosya sistemindeki tüm meta veri değişiklikleri, önceden yazma günlüğü olarak bilinen bir süreçte kaydedilir. Kaydedilen meta veriler, NTFS dosya sisteminin kök dizininde bulunan **$LogFile** adlı bir dosyada tutulur. LogFileParser gibi araçlar, bu dosyayı ayrıştırmak ve değişiklikleri tanımlamak için kullanılabilir.

Yine, aracın çıktısında bazı değişikliklerin yapıldığı görülebilir.

Aynı araç kullanılarak zaman damgalarının ne zaman değiştirildiği belirlenebilir:

- CTIME: Dosyanın oluşturma zamanı

- ATIME: Dosyanın değiştirme zamanı

- MTIME: Dosyanın MFT kayıt değişikliği

- RTIME: Dosyanın erişim zamanı

$STANDARD_INFORMATION ve $FILE_NAME karşılaştırması

Şüpheli değiştirilmiş dosyaları tanımlamanın başka bir yolu, her iki öznitelikteki zamanı karşılaştırarak uyumsuzlukları aramaktır.

Nanosaniyeler

NTFS zaman damgalarının 100 nanosaniye hassasiyeti vardır. Dolayısıyla, 2010-10-10 10:10:**00.000:0000 gibi zaman damgalarına sahip dosyaların bulunması çok şüphelidir.

SetMace - Anti-forensik Aracı

Bu araç, hem $STARNDAR_INFORMATION hem de $FILE_NAME özniteliklerini değiştirebilir. Ancak, Windows Vista'dan itibaren, bu bilgileri değiştirmek için canlı bir işletim sistemi gereklidir.

Veri Gizleme

NTFS, bir küme ve minimum bilgi boyutu kullanır. Bu, bir dosya yarım küme kullanıyorsa, dosya silinene kadar kalan yarımın asla kullanılmayacağı anlamına gelir. Bu nedenle, bu "gizli" alanda veri gizlemek mümkündür.

Bu "gizli" alanda veri gizlemeyi sağlayan slacker gibi araçlar vardır. Ancak, $logfile ve $usnjrnl analizi, bazı verilerin eklendiğini gösterebilir:

Dolayısıyla, FTK Imager gibi araçlar kullanılarak bu tür alanı kurtarmak mümkündür. Bu tür bir aracın içeriği şifreli veya hatta şifrelenmiş olarak kaydedebileceğini unutmayın.

UsbKill

Bu, USB bağlantı noktalarında herhangi bir değişiklik algılandığında bilgisayarı kapatacak bir araçtır.

Bunu keşfetmenin bir yolu, çalışan işlemleri incelemek ve çalışan her python betiğini gözden geçirmektir.

Canlı Linux Dağıtımları

Bu dağıtımlar RAM bellek içinde çalıştırılır. NTFS dosya sistemi yazma izinleriyle bağlandığında sadece bu durumda sızıntı tespit edilebilir.

Güvenli Silme

https://github.com/Claudio-C/awesome-data-sanitization

Windows Yapılandırması

Forensik incelemeyi zorlaştırmak için çeşitli Windows günlükleme yöntemlerini devre dışı bırakmak mümkündür.

Zaman Damgalarını Devre Dışı Bırakma - UserAssist

Bu, her bir yürütülebilir dosyanın kullanıcı tarafından çalıştırıldığı tarih ve saatleri tutan bir kayıt defteri anahtarıdır.

UserAssist'in devre dışı bırakılması için iki adım gereklidir:

- UserAssist'in devre dışı bırakılmasını istediğimizi belirtmek için

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Start_TrackProgsveHKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Start_TrackEnabledadlı iki kayıt defteri anahtarı sıfıra ayarlanmalıdır. HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\<hash>gibi görünen kayıt defteri alt ağaçlarını temizleyin.

Zaman Damgalarını Devre Dışı Bırakma - Prefetch

Bu, Windows sisteminin performansını artırmak amacıyla yürütülen uygulamalar hakkında bilgi saklar. Ancak, bu aynı zamanda adli bilişim uygulamaları için de faydalı olabilir.

regediti çalıştırın- Dosya yolunu seçin

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SessionManager\Memory Management\PrefetchParameters - Hem

EnablePrefetcherhem deEnableSuperfetchüzerinde sağ tıklayın - Her birini değiştirmek için bu değerlerin 1'den (veya 3'ten) 0'a değiştirilmesi için her birine tıklayın

- Yeniden başlatın

Zaman Damgalarını Devre Dışı Bırakma - Son Erişim Zamanı

Bir NTFS birimindeki bir klasör Windows NT sunucusunda açıldığında, sistem her listelenen klasörde bir zaman damgası alanını günceller ve buna son erişim zamanı denir. Yoğun kullanılan bir NTFS biriminde, bu performansı etkileyebilir.

- Kayıt Defteri Düzenleyici'yi (Regedit.exe) açın.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem'e göz atın.NtfsDisableLastAccessUpdate'i arayın. Eğer yoksa, bu DWORD'u ekleyin ve değerini 1 olarak ayarlayın, bu işlemi devre dışı bırakacaktır.- Kayıt Defteri Düzenleyici'ni kapatın ve sunucuyu yeniden başlatın.

USB Geçmişini Silme

Tüm USB Aygıt Girişleri, PC'nize veya Dizüstü Bilgisayarınıza bir USB Aygıtı takıldığında oluşturulan alt anahtarlar içeren USBSTOR kayıt defteri altında Windows Kayıt Defterinde saklanır. Bu anahtarı burada bulabilirsiniz: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR. Bunu silerek USB geçmişini silebilirsiniz.

Ayrıca USBDeview aracını kullanarak bunları sildiğinizden emin olabilirsiniz (ve silebilirsiniz).

USB'ler hakkında bilgi saklayan başka bir dosya, C:\Windows\INF içindeki setupapi.dev.log dosyasıdır. Bu da silinmelidir.

Gölgeleri Devre Dışı Bırakma

vssadmin list shadowstorage komutunu kullanarak Gölge kopyalarını listele

Onları silmek için vssadmin delete shadow komutunu çalıştırın

Ayrıca https://www.ubackup.com/windows-10/how-to-delete-shadow-copies-windows-10-5740.html adresinde önerilen adımları takip ederek GUI üzerinden de silebilirsiniz.

Gölge kopyalarını devre dışı bırakmak için buradan adımları:

- Windows başlat düğmesine tıkladıktan sonra metin arama kutusuna "services" yazarak Hizmetler programını açın.

- Listeden "Volume Shadow Copy" bulun, seçin ve ardından sağ tıklayarak Özelliklere erişin.

- "Başlangıç türü" açılır menüsünden "Devre Dışı" seçin ve Değişikliği uygulamak ve Tamam'a tıklayarak değişikliği onaylayın.

Ayrıca hangi dosyaların gölge kopyasının alınacağının yapılandırmasını kayıt defterinde HKLM\SYSTEM\CurrentControlSet\Control\BackupRestore\FilesNotToSnapshot değiştirme olasılığı da vardır.

Silinen Dosyaları Üzerine Yazma

- Bir Windows aracı kullanabilirsiniz:

cipher /w:CBu, cipher'ın C sürücüsü içindeki kullanılmayan disk alanından verileri kaldırmasını sağlar. - Eraser gibi araçları da kullanabilirsiniz

Windows Olay Günlüklerini Silme

- Windows + R --> eventvwr.msc --> "Windows Günlükleri"ni genişletin --> Her kategoriye sağ tıklayın ve "Günlüğü Temizle" seçeneğini seçin

for /F "tokens=*" %1 in ('wevtutil.exe el') DO wevtutil.exe cl "%1"Get-EventLog -LogName * | ForEach { Clear-EventLog $_.Log }

Windows Olay Günlüklerini Devre Dışı Bırakma

reg add 'HKLM\SYSTEM\CurrentControlSet\Services\eventlog' /v Start /t REG_DWORD /d 4 /f- Hizmetler bölümünde "Windows Olay Günlüğü" hizmetini devre dışı bırakın

WEvtUtil.exec clear-logveyaWEvtUtil.exe cl

$UsnJrnl'yi Devre Dışı Bırakma

fsutil usn deletejournal /d c: