4.5 KiB

PsExec/Winexec/ScExec

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud na githubie.

Jak działają

Proces jest opisany poniżej, ilustrując manipulację binarnymi usługami w celu zdalnego wykonania na docelowym komputerze za pośrednictwem SMB:

- Kopiowanie binarnej usługi do udziału ADMIN$ przez SMB.

- Utworzenie usługi na zdalnym komputerze poprzez wskazanie binarnej usługi.

- Usługa jest uruchamiana zdalnie.

- Po zakończeniu, usługa jest zatrzymywana, a binarna usługa jest usuwana.

Proces ręcznego wykonania PsExec

Zakładając, że istnieje wykonywalny ładunek (utworzony za pomocą msfvenom i zaciemniony za pomocą Veil w celu uniknięcia wykrycia przez antywirus), o nazwie 'met8888.exe', reprezentujący ładunek meterpreter reverse_http, podejmowane są następujące kroki:

- Kopiowanie binarnej: Wykonywalny plik jest kopiowany do udziału ADMIN$ z wiersza poleceń, chociaż może być umieszczony w dowolnym miejscu na systemie plików, aby pozostać ukrytym.

- Utworzenie usługi: Korzystając z polecenia Windows

sc, które pozwala na zapytywanie, tworzenie i usuwanie usług systemowych zdalnie, tworzona jest usługa o nazwie "meterpreter", wskazująca na przesłany binarny plik. - Uruchomienie usługi: Ostatnim krokiem jest uruchomienie usługi, co prawdopodobnie spowoduje błąd "przekroczenia czasu" z powodu binarnej usługi nie będącej prawdziwą binarną usługą i nie zwracającą oczekiwanego kodu odpowiedzi. Ten błąd jest nieistotny, ponieważ głównym celem jest wykonanie binarnej usługi.

Obserwacja nasłuchiwacza Metasploit ujawni, że sesja została pomyślnie zainicjowana.

Dowiedz się więcej o poleceniu sc.

Znajdź bardziej szczegółowe kroki w: https://blog.ropnop.com/using-credentials-to-own-windows-boxes-part-2-psexec-and-services/

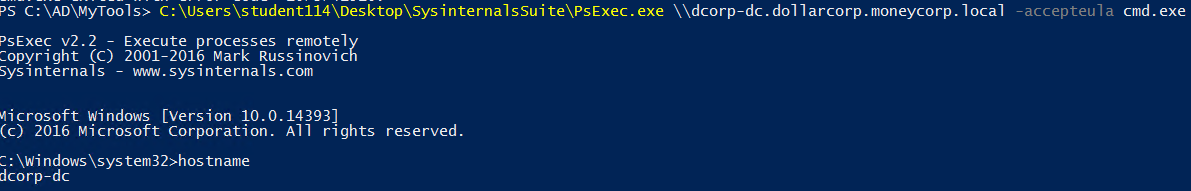

Możesz również użyć binarnej usługi Windows Sysinternals PsExec.exe:

Możesz również użyć SharpLateral:

{% code overflow="wrap" %}

SharpLateral.exe redexec HOSTNAME C:\\Users\\Administrator\\Desktop\\malware.exe.exe malware.exe ServiceName

{% endcode %}

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF sprawdź PLANY SUBSKRYPCYJNE!

- Kup oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud na githubie.