7.9 KiB

111/TCP/UDP - Testowanie penetracyjne Portmappera

Zacznij od zera i zostań ekspertem od hakowania AWS dzięki htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Kup oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud na GitHubie.

{% embed url="https://websec.nl/" %}

Podstawowe informacje

Portmapper to usługa wykorzystywana do mapowania portów usług sieciowych na numery programów RPC (Remote Procedure Call). Jest to istotny komponent w systemach opartych na Unixie, ułatwiający wymianę informacji między tymi systemami. Port związany z Portmapperem jest często skanowany przez atakujących, ponieważ może ujawnić cenne informacje. Te informacje obejmują rodzaj działającego systemu operacyjnego Unix oraz szczegóły dotyczące usług dostępnych w systemie. Ponadto Portmapper jest często używany w połączeniu z NFS (Network File System), NIS (Network Information Service) i innymi usługami opartymi na RPC w celu efektywnego zarządzania usługami sieciowymi.

Domyślny port: 111/TCP/UDP, 32771 w Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Wyliczanie

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

Shodan

port:111 portmap

RPCBind + NFS

Jeśli znajdziesz usługę NFS, prawdopodobnie będziesz mógł wyświetlać i pobierać (a być może także przesyłać) pliki:

Przeczytaj 2049 - Testowanie penetracyjne usługi NFS, aby dowiedzieć się więcej na temat testowania tego protokołu.

NIS

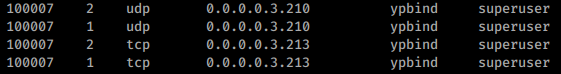

Eksploracja podatności NIS obejmuje dwuetapowy proces, zaczynając od zidentyfikowania usługi ypbind. Kamieniem węgielnym tej eksploracji jest odkrycie nazwy domeny NIS, bez której postęp zostaje zatrzymany.

Podróż eksploracyjna rozpoczyna się od zainstalowania niezbędnych pakietów (apt-get install nis). Kolejnym krokiem jest użycie ypwhich do potwierdzenia obecności serwera NIS poprzez pingowanie go z nazwą domeny i adresem IP serwera, upewniając się, że te elementy są zanonimizowane dla bezpieczeństwa.

Ostateczny i kluczowy krok polega na użyciu polecenia ypcat do wydobycia wrażliwych danych, w szczególności zaszyfrowanych haseł użytkowników. Te hashe, raz złamane za pomocą narzędzi takich jak John the Ripper, ujawniają wgląd w dostęp do systemu i uprawnienia.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

Pliki NIF

| Plik główny | Mapy | Notatki |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Zawiera nazwy hostów i szczegóły IP |

| /etc/passwd | passwd.byname, passwd.byuid | Plik hasła użytkownika NIS |

| /etc/group | group.byname, group.bygid | Plik grupy NIS |

| /usr/lib/aliases | mail.aliases | Szczegóły aliasów mailowych |

Użytkownicy RPC

Jeśli znajdziesz usługę rusersd wymienioną w ten sposób:

Możesz wyliczyć użytkowników na maszynie. Aby dowiedzieć się jak, przeczytaj 1026 - Pentesting Rsusersd.

Ominięcie zablokowanego portu Portmapper

Podczas przeprowadzania skanu nmap i odkrywania otwartych portów NFS, gdzie port 111 jest zablokowany, bezpośrednie wykorzystanie tych portów nie jest wykonalne. Jednakże, poprzez symulowanie lokalnej usługi portmappera i tworzenie tunelu z Twojego urządzenia do celu, eksploatacja staje się możliwa przy użyciu standardowych narzędzi. Ta technika pozwala ominąć zablokowany stan portu 111, umożliwiając dostęp do usług NFS. Aby uzyskać szczegółowe wskazówki dotyczące tej metody, zapoznaj się z artykułem dostępnym pod tym linkiem.

Shodan

Portmap

Laboratoria do praktyki

- Praktykuj te techniki na maszynie HTB Irked.

{% embed url="https://websec.nl/" %}

Automatyczne polecenia HackTricks

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Kup oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud na githubie.