15 KiB

53 - Pentesting DNS

Leer AWS-hacking vanaf nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy jou maatskappy geadverteer wil sien in HackTricks of HackTricks in PDF wil aflaai Kyk na die INSKRYWINGSPLANNE!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek Die PEASS Familie, ons versameling van eksklusiewe NFTs

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou haktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github-opslag.

Onmiddellik beskikbare opstelling vir kwetsbaarheidsassessering & pentesting. Voer 'n volledige pentest uit van enige plek met 20+ gereedskap & kenmerke wat strek vanaf rekognisering tot verslagdoening. Ons vervang nie pentesters nie - ons ontwikkel aangepaste gereedskap, opsporing & uitbuitingsmodules om hulle 'n bietjie tyd terug te gee om dieper te delf, skulpe te laat pop, en pret te hê.

{% embed url="https://pentest-tools.com/" %}

Basiese Inligting

Die Domain Name System (DNS) dien as die internet se gids, wat gebruikers in staat stel om webwerwe te besoek deur maklik-om-te-onthou domeinname soos google.com of facebook.com, eerder as die numeriese Internet Protocol (IP)-adresse. Deur domeinnamen na IP-adresse te vertaal, verseker die DNS dat webblaaie vinnig internetbronne kan laai, wat vereenvoudig hoe ons die aanlynwêreld navigeer.

Verstekpoort: 53

PORT STATE SERVICE REASON

53/tcp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

5353/udp open zeroconf udp-response

53/udp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

Verskillende DNS-bedieners

- DNS-wortelbedieners: Hierdie bedieners is bo-aan die DNS-hierargie, bestuur die topvlakdomeine en tree slegs op as laervlakbedieners nie reageer nie. Die Internet Corporation for Assigned Names and Numbers (ICANN) hou toesig oor hul werking, met 'n wêreldwye telling van 13.

- Gesaghhebbende Naambedieners: Hierdie bedieners het die finale sê oor navrae in hul aangewese zones, en bied definitiewe antwoorde. As hulle nie 'n antwoord kan gee nie, word die navraag na die wortelbedieners geëskaleer.

- Nie-gesaghhebbende Naambedieners: Sonder eienaarskap oor DNS-zones, versamel hierdie bedieners domeininligting deur navrae aan ander bedieners te rig.

- Kas-dns-bedieners: Hierdie tipe bediener onthou vorige navraeantwoorde vir 'n bepaalde tyd om reaksietye vir toekomstige navrae te versnel, met die kasduur wat deur die gesaghhebbende bediener bepaal word.

- Deurverwysingsbediener: Deur 'n eenvoudige rol te vervul, stuur deurverwysingsbedieners eenvoudig navrae na 'n ander bediener deur.

- Oplosser: Geïntegreer binne rekenaars of roeteryers, voer oplossers naamoplossing plaaslik uit en word nie as gesaghhebbend beskou nie.

Opsomming

Banner Gaping

Daar is nie baniers in DNS nie, maar jy kan die toorquery vir version.bind. CHAOS TXT gryp wat op die meeste BIND-naambedieners sal werk.

Jy kan hierdie navraag uitvoer met behulp van dig:

dig version.bind CHAOS TXT @DNS

Verder kan die gereedskap fpdns ook die bediener se vingerafdruk identifiseer.

Dit is ook moontlik om die banier ook met 'n nmap skrip te gryp:

--script dns-nsid

Enige rekord

Die rekord ENIGE sal die DNS-bediener vra om alle beskikbare inskrywings wat dit bereid is om bekend te maak, terug te gee.

dig any victim.com @<DNS_IP>

Sone Oordrag

Hierdie prosedure word afgekort as Asynchronous Full Transfer Zone (AXFR).

dig axfr @<DNS_IP> #Try zone transfer without domain

dig axfr @<DNS_IP> <DOMAIN> #Try zone transfer guessing the domain

fierce --domain <DOMAIN> --dns-servers <DNS_IP> #Will try toperform a zone transfer against every authoritative name server and if this doesn'twork, will launch a dictionary attack

Meer inligting

dig ANY @<DNS_IP> <DOMAIN> #Any information

dig A @<DNS_IP> <DOMAIN> #Regular DNS request

dig AAAA @<DNS_IP> <DOMAIN> #IPv6 DNS request

dig TXT @<DNS_IP> <DOMAIN> #Information

dig MX @<DNS_IP> <DOMAIN> #Emails related

dig NS @<DNS_IP> <DOMAIN> #DNS that resolves that name

dig -x 192.168.0.2 @<DNS_IP> #Reverse lookup

dig -x 2a00:1450:400c:c06::93 @<DNS_IP> #reverse IPv6 lookup

#Use [-p PORT] or -6 (to use ivp6 address of dns)

Outomatisering

for sub in $(cat <WORDLIST>);do dig $sub.<DOMAIN> @<DNS_IP> | grep -v ';\|SOA' | sed -r '/^\s*$/d' | grep $sub | tee -a subdomains.txt;done

dnsenum --dnsserver <DNS_IP> --enum -p 0 -s 0 -o subdomains.txt -f <WORDLIST> <DOMAIN>

Gebruik van nslookup

nslookup

> SERVER <IP_DNS> #Select dns server

> 127.0.0.1 #Reverse lookup of 127.0.0.1, maybe...

> <IP_MACHINE> #Reverse lookup of a machine, maybe...

Nuttige Metasploit-modules

auxiliary/gather/enum_dns #Perform enumeration actions

Nuttige nmap-skripte

#Perform enumeration actions

nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" <IP>

DNS - Omgekeerde BF

dnsrecon -r 127.0.0.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r 127.0.1.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r <IP_DNS>/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -d active.htb -a -n <IP_DNS> #Zone transfer

{% hint style="info" %} As jy in staat is om subdomeine wat na interne IP-adresse verwys, te vind, moet jy probeer om 'n omgekeerde dns BF uit te voer na die NSs van die domein wat vir daardie IP-reeks vra. {% endhint %}

'n Ander instrument om dit te doen: https://github.com/amine7536/reverse-scan

Jy kan navrae doen na omgekeerde IP-reeks na https://bgp.he.net/net/205.166.76.0/24#_dns (hierdie instrument is ook nuttig met BGP).

DNS - Subdomeine BF

dnsenum --dnsserver <IP_DNS> --enum -p 0 -s 0 -o subdomains.txt -f subdomains-1000.txt <DOMAIN>

dnsrecon -D subdomains-1000.txt -d <DOMAIN> -n <IP_DNS>

dnscan -d <domain> -r -w subdomains-1000.txt #Bruteforce subdomains in recursive way, https://github.com/rbsec/dnscan

Aktiewe Gidsbedieners

dig -t _gc._tcp.lab.domain.com

dig -t _ldap._tcp.lab.domain.com

dig -t _kerberos._tcp.lab.domain.com

dig -t _kpasswd._tcp.lab.domain.com

nslookup -type=srv _kerberos._tcp.<CLIENT_DOMAIN>

nslookup -type=srv _kerberos._tcp.domain.com

nmap --script dns-srv-enum --script-args "dns-srv-enum.domain='domain.com'"

DNSSec

#Query paypal subdomains to ns3.isc-sns.info

nmap -sSU -p53 --script dns-nsec-enum --script-args dns-nsec-enum.domains=paypal.com ns3.isc-sns.info

IPv6

Brute force deur "AAAA" versoeke te gebruik om IPv6 van die subdomeine te versamel.

dnsdict6 -s -t <domain>

Bruteforce omgekeerde DNS in met behulp van IPv6-adressen

dnsrevenum6 pri.authdns.ripe.net 2001:67c:2e8::/48 #Will use the dns pri.authdns.ripe.net

DNS Rekursie DDoS

Indien DNS-rekursie geaktiveer is, kan 'n aanvaller die oorsprong op die UDP-pakket vervals om die DNS te dwing om die respons na die slagofferbediener te stuur. 'n Aanvaller kan ENIGE of DNSSEC rekordtipes misbruik aangesien hulle geneig is om groter respons te hê.

Die manier om te kontroleer of 'n DNS rekursie ondersteun, is om 'n domeinnaam te ondervra en te kontroleer of die vlag "ra" (rekursie beskikbaar) in die respons is:

dig google.com A @<IP>

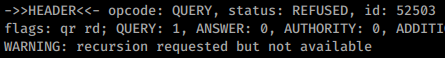

Nie beskikbaar:

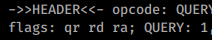

Beskikbaar:

Onmiddellik beskikbare opstelling vir kwetsbaarheidsevaluering & pentesting. Voer 'n volledige pentest uit van enige plek met 20+ gereedskap en kenmerke wat strek vanaf rekognisering tot verslagdoening. Ons vervang nie pentesters nie - ons ontwikkel aangepaste gereedskap, opsporing & uitbuitingsmodules om hulle 'n bietjie tyd te gee om dieper te delf, skulpe te laat spat, en pret te hê.

{% embed url="https://pentest-tools.com/" %}

E-pos aan nie-bestaande rekening

Deur die ondersoek van 'n nie-aflewering kennisgewing (NDN) wat geaktiveer word deur 'n e-pos wat gestuur is na 'n ongeldige adres binne 'n teiken domein, word waardevolle interne netwerkdetails dikwels bekendgemaak.

Die verskafte nie-aflewering verslag sluit inligting in soos:

- Die genererende bediener is geïdentifiseer as

server.example.com. - 'n Mislukkingskennisgewing vir

user@example.commet die foutkode#550 5.1.1 RESOLVER.ADR.RecipNotFound; not foundis terugbesorg. - Interne IP-adresse en gasheernames is bekendgemaak in die oorspronklike boodskopkoppe.

The original message headers were modified for anonymity and now present randomized data:

Generating server: server.example.com

user@example.com

#550 5.1.1 RESOLVER.ADR.RecipNotFound; not found ##

Original message headers:

Received: from MAILSERVER01.domain.example.com (192.168.1.1) by

mailserver02.domain.example.com (192.168.2.2) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:52:22 -0700

Received: from filter.example.com (203.0.113.1) by

MAILSERVER01.domain.example.com (192.168.1.1) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:51:22 -0700

X-ASG-Debug-ID: 1432576343-0614671716190e0d0001-zOQ9WJ

Received: from gateway.domainhost.com (gateway.domainhost.com [198.51.100.37]) by

filter.example.com with ESMTP id xVNPkwaqGgdyH5Ag for user@example.com; Mon,

25 May 2015 14:52:13 -0700 (PDT)

X-Envelope-From: sender@anotherdomain.org

X-Apparent-Source-IP: 198.51.100.37

Opsetlêers

host.conf

/etc/resolv.conf

/etc/bind/named.conf

/etc/bind/named.conf.local

/etc/bind/named.conf.options

/etc/bind/named.conf.log

/etc/bind/*

Gevaarlike instellings wanneer 'n Bind-bediener opgestel word:

| Opsie | Beskrywing |

|---|---|

allow-query |

Definieer watter gasheer toegelaat word om versoek na die DNS-bediener te stuur. |

allow-recursion |

Definieer watter gasheer toegelaat word om herhalende versoek na die DNS-bediener te stuur. |

allow-transfer |

Definieer watter gasheer toegelaat word om sone-oordragte van die DNS-bediener te ontvang. |

zone-statistics |

Versamel statistiese data van sones. |

Verwysings

- https://www.myrasecurity.com/en/knowledge-hub/dns/

- Boek: Network Security Assessment 3de uitgawe

HackTricks Outomatiese Opdragte

Protocol_Name: DNS #Protocol Abbreviation if there is one.

Port_Number: 53 #Comma separated if there is more than one.

Protocol_Description: Domain Name Service #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for DNS

Note: |

#These are the commands I run every time I see an open DNS port

dnsrecon -r 127.0.0.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r 127.0.1.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r {Network}{CIDR} -n {IP} -d {Domain_Name}

dig axfr @{IP}

dig axfr {Domain_Name} @{IP}

nslookup

SERVER {IP}

127.0.0.1

{IP}

Domain_Name

exit

https://book.hacktricks.xyz/pentesting/pentesting-dns

Entry_2:

Name: Banner Grab

Description: Grab DNS Banner

Command: dig version.bind CHAOS TXT @DNS

Entry_3:

Name: Nmap Vuln Scan

Description: Scan for Vulnerabilities with Nmap

Command: nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" {IP}

Entry_4:

Name: Zone Transfer

Description: Three attempts at forcing a zone transfer

Command: dig axfr @{IP} && dix axfr @{IP} {Domain_Name} && fierce --dns-servers {IP} --domain {Domain_Name}

Entry_5:

Name: Active Directory

Description: Eunuerate a DC via DNS

Command: dig -t _gc._{Domain_Name} && dig -t _ldap._{Domain_Name} && dig -t _kerberos._{Domain_Name} && dig -t _kpasswd._{Domain_Name} && nmap --script dns-srv-enum --script-args "dns-srv-enum.domain={Domain_Name}"

Entry_6:

Name: consolesless mfs enumeration

Description: DNS enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/dns/dns_amp; set RHOSTS {IP}; set RPORT 53; run; exit' && msfconsole -q -x 'use auxiliary/gather/enum_dns; set RHOSTS {IP}; set RPORT 53; run; exit'

Onmiddellik beskikbare opstelling vir kwetsbaarheidsassessering & pentesting. Voer 'n volledige pentest uit van enige plek met 20+ gereedskap & kenmerke wat strek vanaf rekognisering tot verslagdoening. Ons vervang nie pentesters nie - ons ontwikkel aangepaste gereedskap, opsporing & uitbuitingsmodules om hulle 'n bietjie tyd terug te gee om dieper te delf, skulpe te laat pop, en pret te hê.

{% embed url="https://pentest-tools.com/" %}

Leer AWS-hacking vanaf nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy wil sien dat jou maatskappy geadverteer word in HackTricks of HackTricks aflaai in PDF-formaat Kyk na die INSKRYWINGSPLANNE!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek Die PEASS-familie, ons versameling van eksklusiewe NFT's

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou haktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github-opslaan.